Уровень сложности

Средний

Время на прочтение

8 мин

Количество просмотров 64K

Руководство по анализу трафика сети посредством Wireshark

1. Что такое Wireshark?

Wireshark – это широко распространённый инструмент для захвата и анализа сетевого трафика, который активно используется как для образовательных целей, так и для устранения неполадок на компьютере или в сети. Wireshark работает практически со всеми протоколами модели OSI, обладает понятным для обычного пользователя интерфейсом и удобной системой фильтрации данных. Помимо всего этого, программа является кроссплатформенной и поддерживает следующие операционные системы: Windows, Linux, Mac OS X, Solaris, FreeBSD, NetBSD, OpenBSD.

В этом руководстве мы рассмотрим основной функционал программы Wireshark, соотнесём её с моделью OSI, научимся анализировать сетевой трафик и обезопасим своё нахождение в глобальной сети Интернет.

2. Как установить Wireshark?

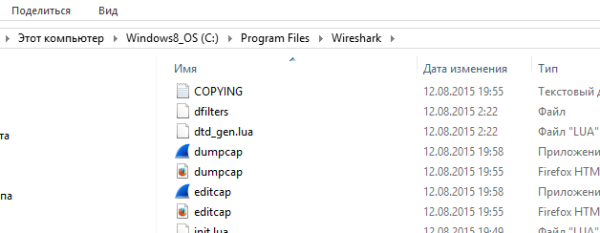

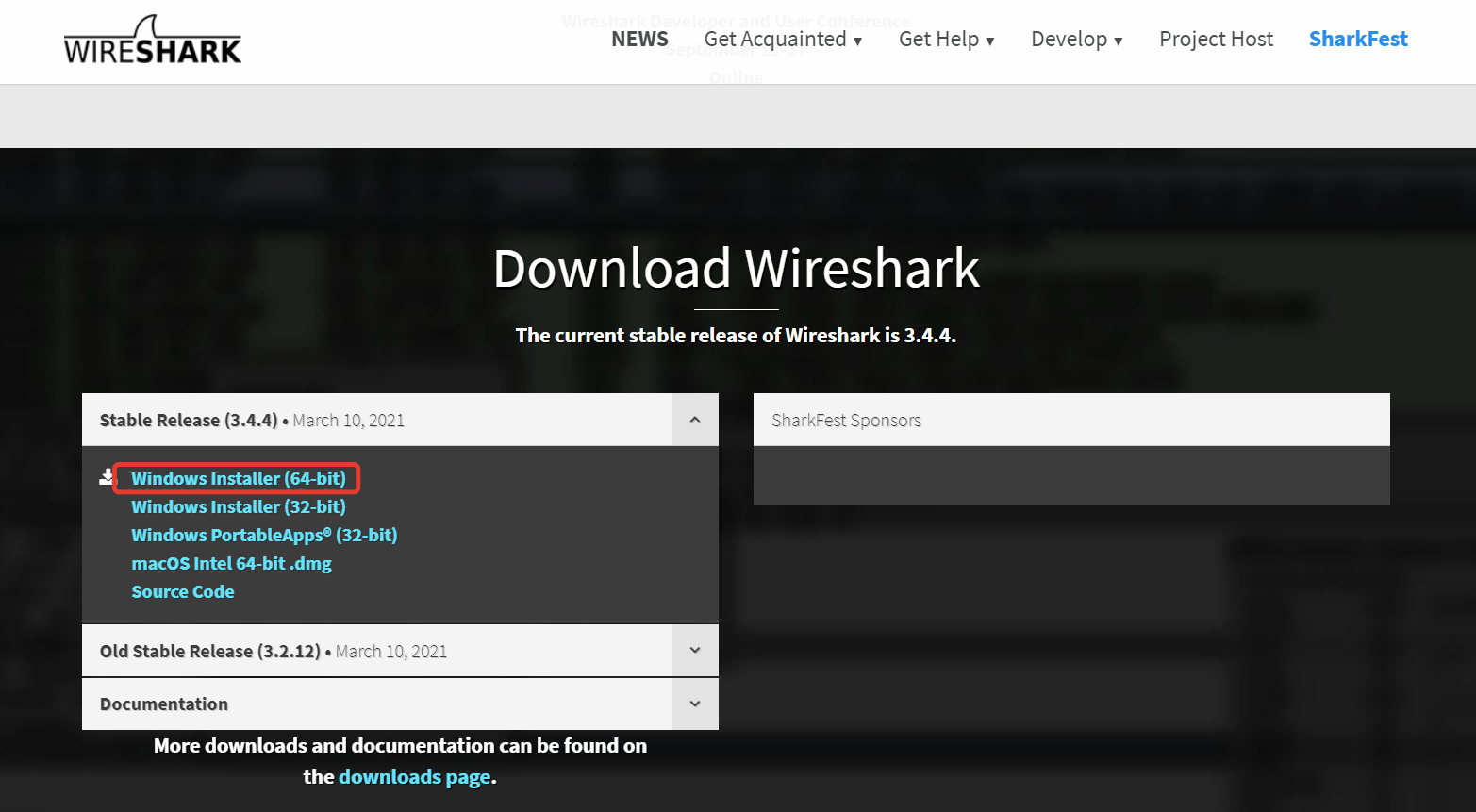

Для начала нам необходимо скачать и установить программу Wireshark. Так как программа распространяется под лицензией GNU GPL v2 (т.е. может свободно распространяться), то несложно найти любую версию программы в свободном доступе. В руководстве мы будем использовать функционал более ранней версии программы (1.12.3). Это вызвано тем, что в этой версии сразу встроен протокол SSL, который используется в главе 6. Установка более ранней версии облегчает подготовку к работе с программой, поэтому мы выбрали её. Найти установщик можно на официальном сайте.

Дальнейшая установка программы проста – нажимаем «Next» — «Next» — «Next».

После успешной установки на Вашем рабочем столе появится ярлык Wireshark. Мы можем приступать к рассмотрению функционала!

3. Как пользоваться программой Wireshark?

Одна из главных возможностей программы – это захват трафика сети. Поэтому для начала необходимо научиться захватывать трафик Вашей сети.

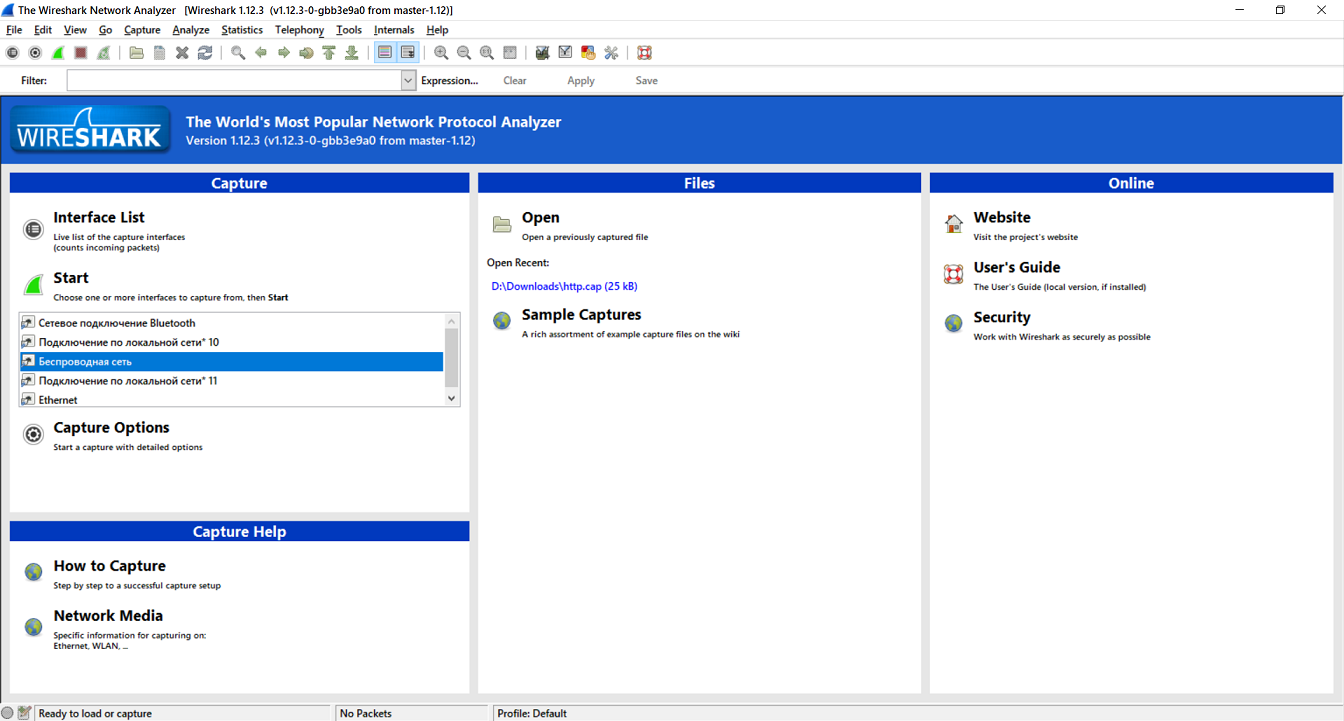

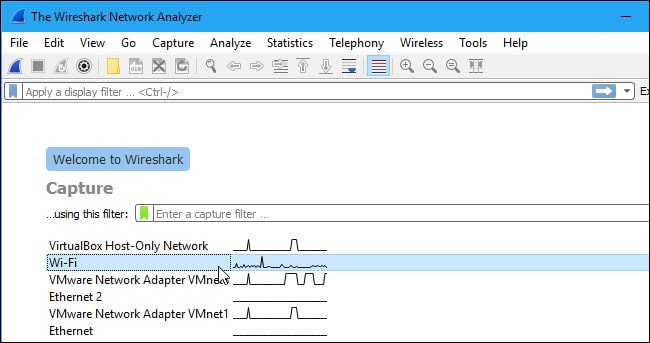

Запустим программу! Нас сразу встречает стартовое меню, на котором можно увидеть доступные для захвата интерфейсы компьютера, руководства от разработчиков программы и множество других интересных вещей.

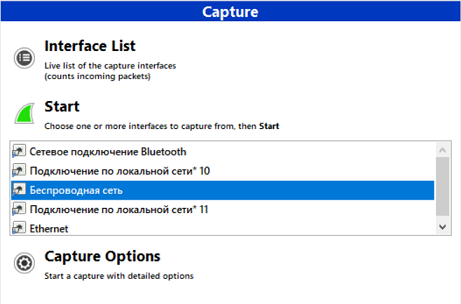

Из всего этого нам необходимо обратить внимание на эту область программы.

Здесь нужно выбрать тот сетевой интерфейс, через который Вы подключены к Интернету.

Сетевой интерфейс – это программное обеспечение, которое взаимодействует с сетевым драйвером и с уровнем IP. Он обеспечивает уровню IP доступ ко всем имеющимся сетевым адаптерам, трафик которых мы будет перехватывать. Чаще всего в программе Wireshark можно встретить сетевой интерфейс беспроводной (Wi-Fi) и кабельный (Ethernet).

В руководстве используется Wi-Fi, поэтому мы выполняем захват «Беспроводной сети», после чего нажимаем «Start».

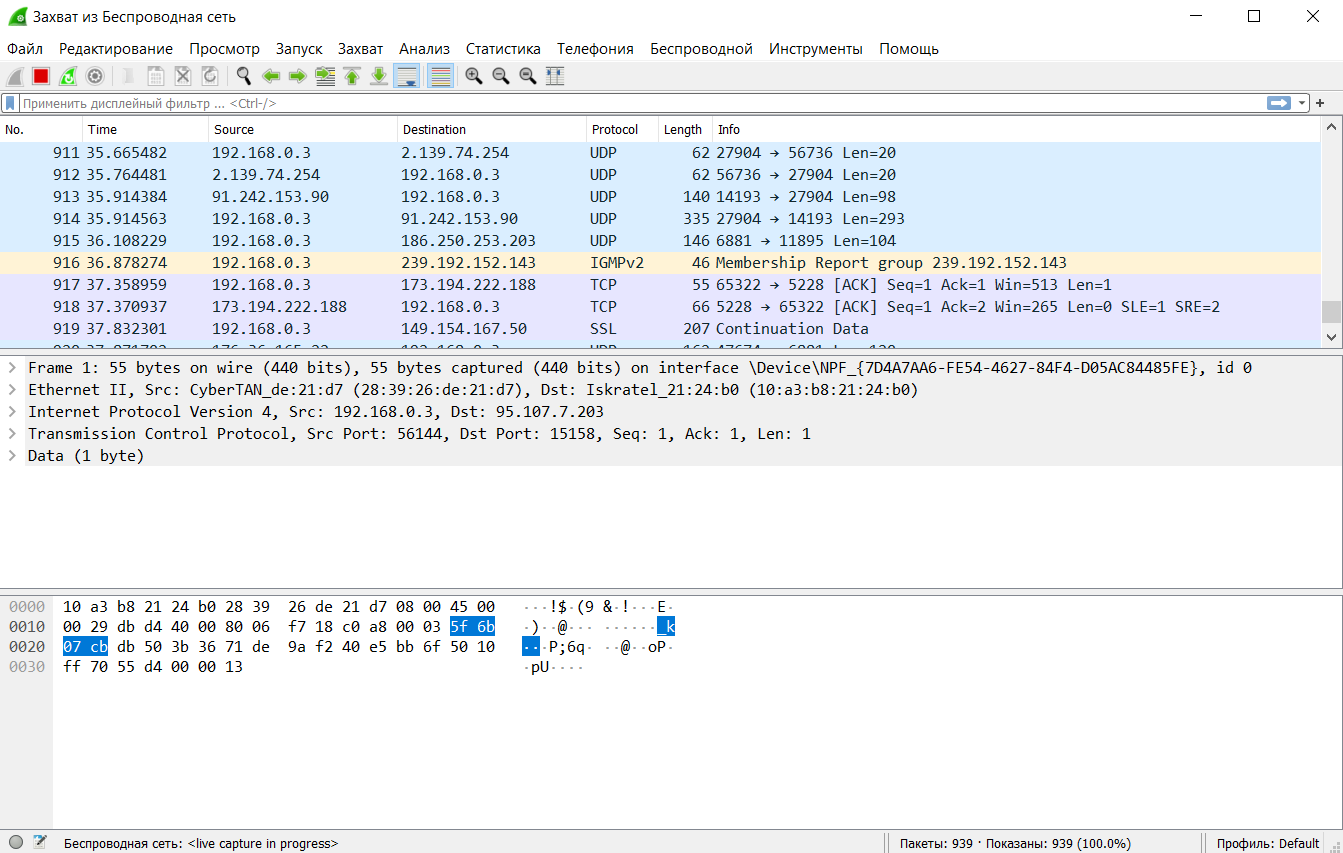

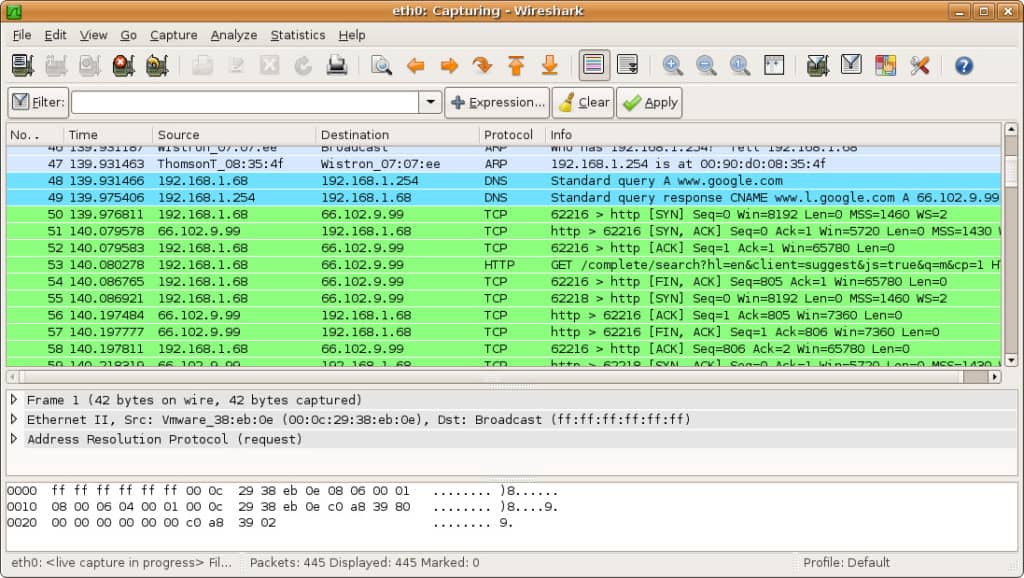

Если Вы выбрали правильный интерфейс, то сможете увидеть следующее.

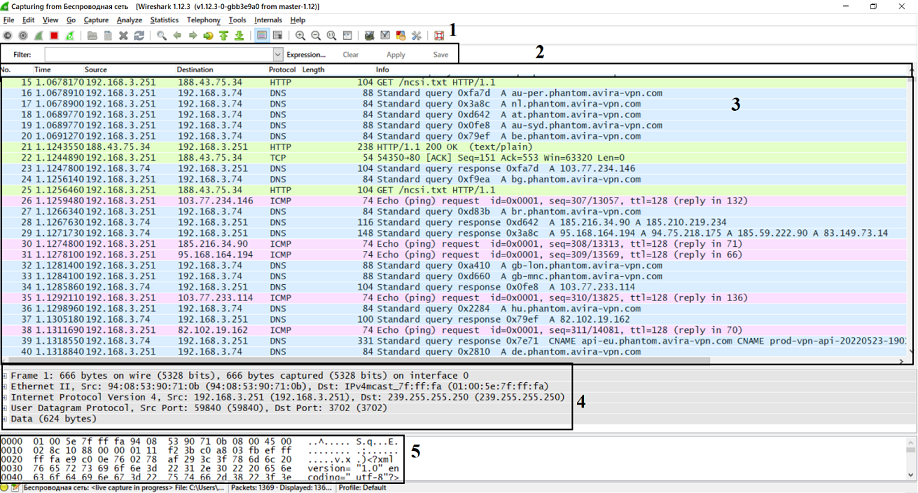

Рассмотрим подробнее это окно по пунктам, указанным на нём:

-

Панель фильтров, позволяющая найти необходимую информацию. Подробнее о неё рассказано в пятой главе руководства.

-

Панель наименований, разделяющая информацию из пункта 3 на номер, временя с начала захвата трафика, источник и адресат, а также используемый протокол, размер пакета и небольшую информацию о сетевом пакете.

-

Панель пакетов, обновляющаяся в реальном времени. Здесь информация о пакетах разделена по столбцам, определённым на панели наименований.

-

Панель уровней, описывающая уровни модели OSI выбранного сетевого пакета.

-

Панель метаданных, представляющая данные в шестнадцатеричном коде и символах.

Поздравляем! Вы успешно захватили трафик Вашей сети. Теперь можно увидеть пакеты данных, проходящих по сети, а также некоторую информацию о них: адреса отправителя и получателя, использующиеся протоколы и содержание пакета.

Теперь можно приступить к анализу сетевого трафика.

4. Как найти скрытую информацию?

Перед началом анализа трафика необходимо иметь базовые знания о протоколах сетевой модели OSI. Достаточно прочитать статью в Википедии.

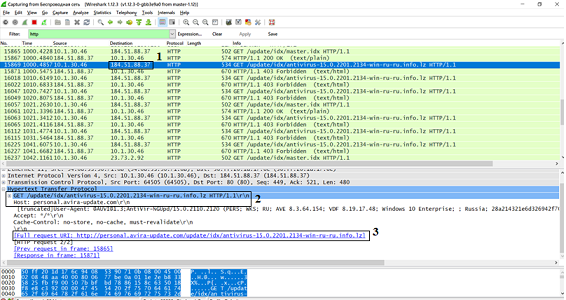

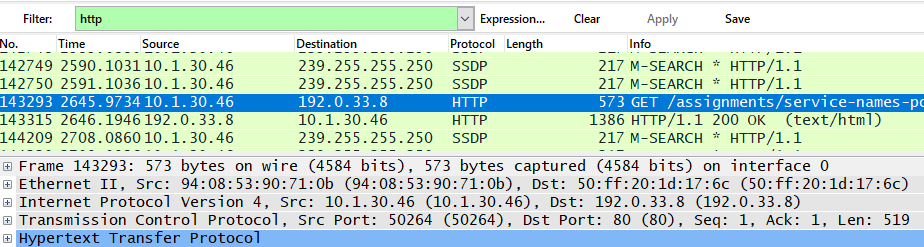

Во многих программах для передачи информации используется протокол HTTP, который позволяет получать различные ресурсы из Интернета и обратно. Рассмотрим один из пакетов, переданных по протоколу HTTP.

В протоколе HTTP для передачи данных используются запросы GET (предназначен для получения данных) и POST (предназначен для отправки данных).

На рисунке в поле 1 мы видим IP-адрес адресата (в данном случае, это адрес моего компьютера). В поле 2 мы узнаём, что сервер антивируса послал запрос GET для того, чтобы запросить некоторые данные о моём компьютере. Это необходимо для корректного обновления программы. И в поле 3 мы видим то, как выглядит этот запрос в виде URL (Интернет-ссылки).

Небольшое домашнее задание!

Для закрепления материала попробуйте проанализировать любой пакет протокола HTTP на Вашем компьютере и попытайтесь объяснить, для чего он был отправлен.

5. Как среди всех пакетов найти необходимые?

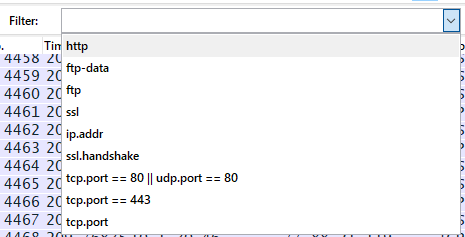

При выполнении домашнего задания у Вас могла возникнуть проблема нахождения необходимого пакета. Для её решения в программе Wireshark есть решение – фильтрация! В специальном поле «Filter» можно ввести необходимые команды или воспользоваться подсказками.

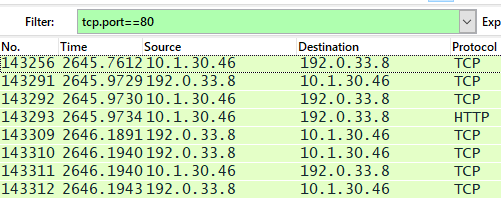

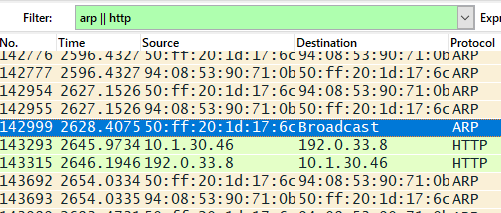

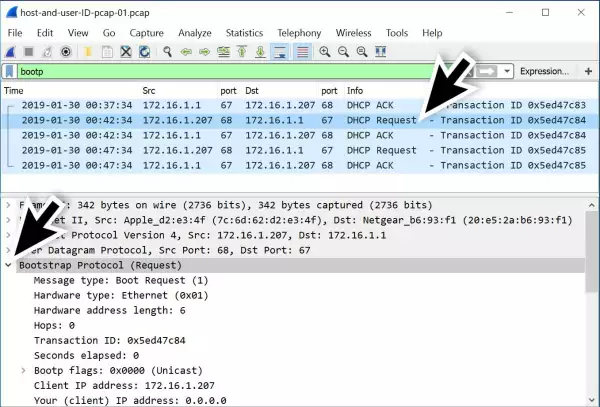

Чаще всего используется фильтрация по IP-адресам, по номерам порта и по протоколам. Давайте посмотрим, как это происходит.

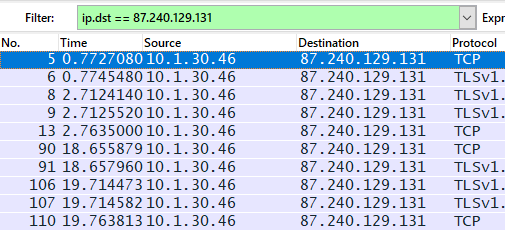

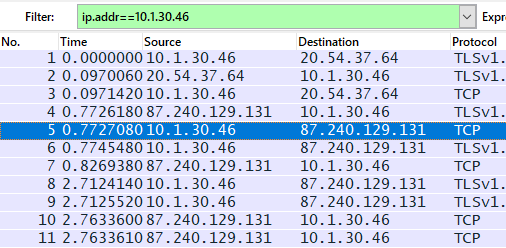

Фильтрация по IP-адресу позволяет нам просматривать все пакеты, приходящие от кого-либо или уходящие кому-либо. Например, отберём все пакеты, приходящие от IP-адреса 10.1.30.46 с помощью ввода в фильтре «ip.src == x.x.x.x».

Также можно отфильтровать трафик сети по IP-адресу получателя пакетов с помощью команды «ip.dst == x.x.x.x».

Кроме того, можно увидеть пакеты вне зависимости от направления трафика с помощью «ip.addr == x.x.x.x».

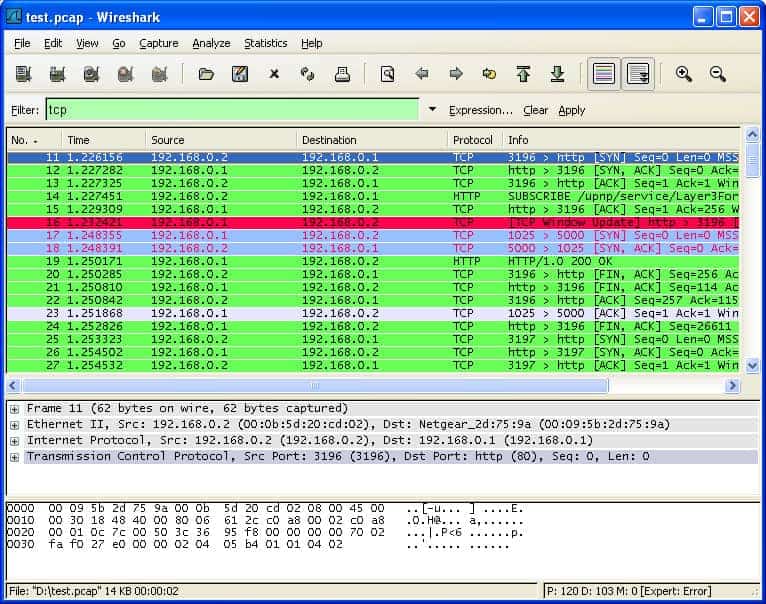

Для фильтрации по номеру порта используется «.port = x» после названия протокола. Например, для просмотра TCP-порта 80, используемого для незашифрованного трафика HTTP, используем команду «tpc.port == 80».

И, наконец, для фильтрации трафика по используемым пакетами протоколам необходимо просто ввести название протокола.

Обратите внимание, что фильтры можно комбинировать при помощи логических операторов И «and/&&», ИЛИ «or/||» и НЕ «not/!»

Снова домашнее задание!

Чтобы попрактиковаться в поиске необходимой информации, попробуйте посмотреть количество пакетов того или иного протокола и подумайте, почему их так много.

6. Как перехватить данные, передающиеся по защищённым каналам связи?

Разобравшись с основным функционалом Wireshark, мы можем приступить к более сложному и полезному.

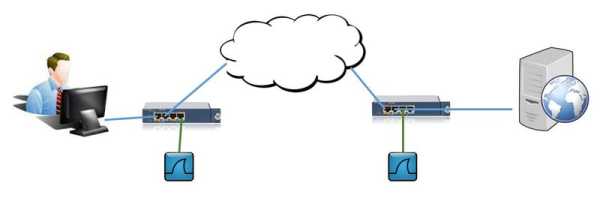

Передача данных в глобальной сети Интернет является небезопасной, особенно если никак не защищать их. В современных браузерах используется протокол SSL/TLS, который шифрует информацию и позволяет безопасно передать её.

Иногда пользователю или системного администратору необходимо проверить трафик на наличие подозрительной активности или на корректную работу программы. Из-за этого возникает необходимость расшифровывать перехваченный защищённый трафик.

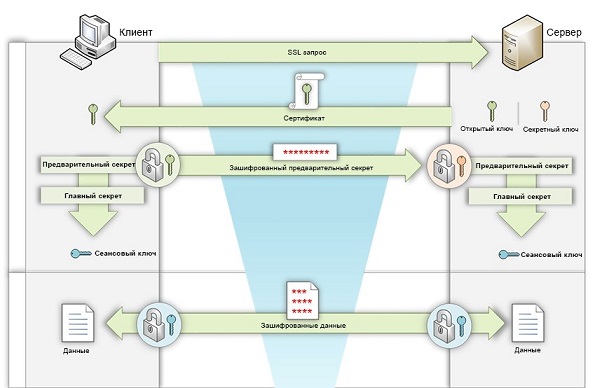

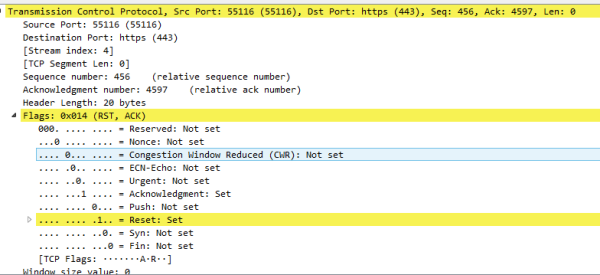

Для начала разберёмся в том, как работает протокол SSL/TLS. Перед обменом шифрованными данными используется процесс установки соединения, также называемый рукопожатием.

На этапе рукопожатия клиент и сервер проходят аутентификацию (проверку подлинности), обмениваются информацией о своих возможностях и лишь после этого начинают согласование общего сеансового ключа.

Для согласования по незащищённому каналу связи существует множество алгоритмов. Выбор происходит из списка алгоритмов, которые поддерживаются клиентом, на начальной стадии рукопожатия.

Наиболее распространённым алгоритмом обмена сеансовым ключом является RSA. Рассмотрим инфографику, описывающую механизм работы алгоритма.

В момент рукопожатия клиент создаёт случайное число, называемое предварительным секретом, и отправляет его, зашифровав открытым ключом сервера. Далее обе стороны конвертируют предварительный секрет в главный и создают сеансовый ключ, который и используется для дальнейшего обмена информацией.

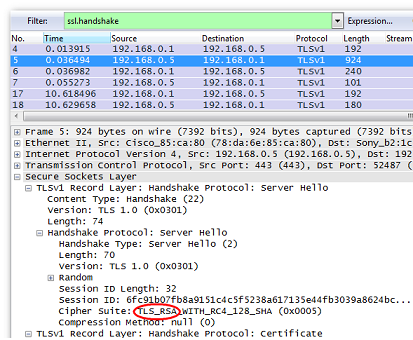

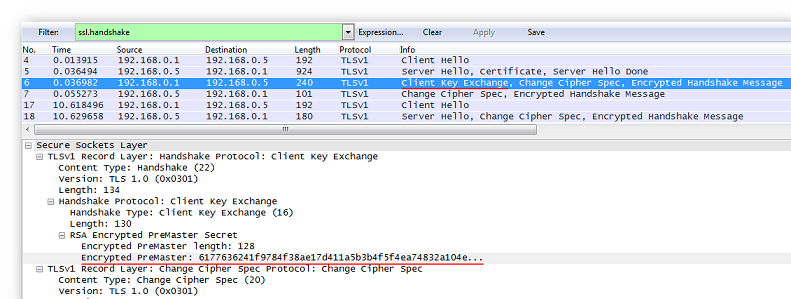

Теперь попробуем перехватить защищённую информацию в программе Wireshark. Выполним подготовительные действия, а именно проверим используемый для согласования сеансовых ключей алгоритм и настроим браузер. Для начала находим рукопожатие с помощью фильтра, введя «ssl.handshake», и проверяем сообщение сервера.

В поле «Cipher Suite» мы можем увитель «TLS_RSA». Это значит, что мы можем приступать к дальнейшим действиям.

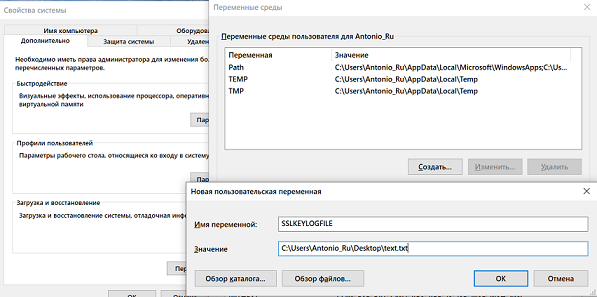

Настройка браузера в операционной система Windows довольно проста. Открываем свойства компьютера, затем «Дополнительные параметры системы» и выбираем «Переменные среды…».

Добавляем новую пользовательскую переменную «SSKEYLOGFILE» и указываем путь до файла, куда мы ходим его сохранять.

Рассмотрим ответное сообщение клиента: оно содержит зашифрованное значение предварительного секрета текущей сессии.

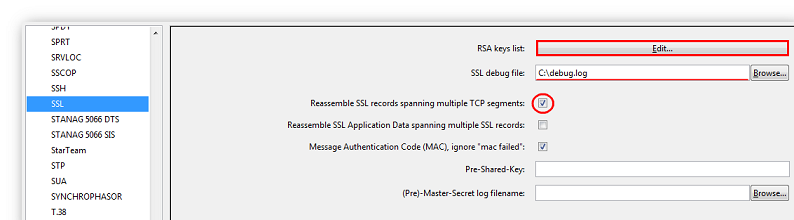

Далее переходим к настройке программы Wireshark. Комбинацией клавиш «Ctrl+Shift+P» открываем меню «Preferences», затем раскрываем ветку «Protocols» и выбираем «SSL».

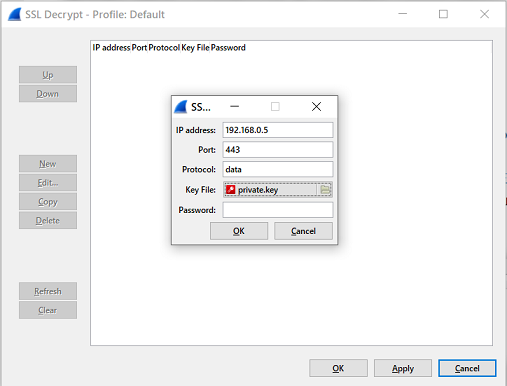

Проверяем установку необходимых полей, показанных на картинке, и жмём кнопку «Edit». В появившемся окне нажимаем на кнопку «New» и заполняем следующие поля: IP Address (IP-адрес SSL-сервера), Port (порт SSL-сервера), Protocol (протокол, использующий шифрацию SSL. При неизвестном указывать data), Key File (путь к файлу с секретным ключом сервера, который мы указывали в Переменных средах) и Password (если секретный ключ защищён паролем).

Теперь можно подтвердить настройки и приступить к просмотру расшифрованного трафика. Не забывайте использовать фильтр!

Закрепление пройденного материала!

Попробуйте самостоятельно подключиться к серверу какого-либо сайта и посмотреть, какими пакетами обменивается Вам компьютер с ним.

7. Какие возможности даёт захват защищённого трафика?

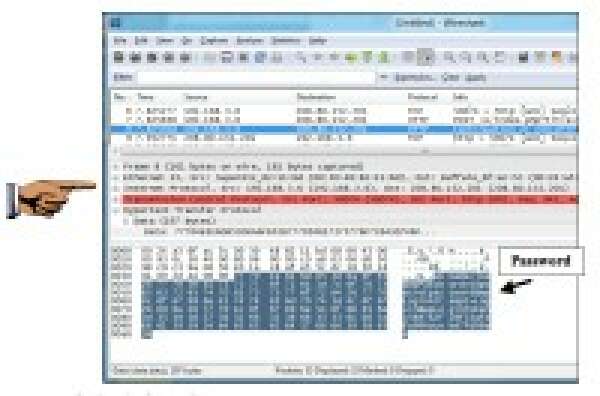

Захват защищённого трафика даёт множество возможностей. Одной из них является перехват HTTPS-запросов пользователей, подключённых к сети. Давайте рассмотрим, как это сделать и какой результат мы получим.

Для начала повторяем действия из предыдущего пункта, но в качестве IP-адреса SSL-сервера указываем адрес необходимого сайта. Для передачи паролей зачастую используется протокол передачи данных HTTP. О используемых в нём методах мы уже говорили в главе 4. Чтобы использовать фильтрацию HTTP-трафика по методам, можно использовать команду «http.request.method == “название метода”». Так как мы хотим перехватить данные, отправленные клиентом на сервер, то будем рассматривать POST-запросы. Для этого применим фильтр «http.request.method == “POST”».

Проделав эти несложные действия, мы получили важные данные другого пользователя. Поэтому следует помнить, что общедоступные сети являются небезопасными и представляют угрозу даже для защищённого трафика.

Небольшая практика!

Попробуйте захватить защищённый трафик сервера электронной почты и авторизуйтесь, используя логин и пароль. Найдите POST-запрос и посмотрите, что там находится.

Скорее всего, важные данные будут зашифрованы. Таким способом почтовый сервис защищает Ваши данные, но риск взлома всё равно остаётся.

8. Как можно соотнести модель OSI и программу Wireshark?

Рассмотрев весь функционал программы Wireshark, мы можем соотнести её с сетевой моделью OSI. Но для начала следует вспомнить, что из себя представляет эта модель.

OSI – это набор сетевых протоколов, посредством которого различные сетевые устройства взаимодействуют друг с другом. Модель определяет семь уровней взаимодействия систем. Рассмотрим таблицу уровней модели OSI.

|

Уровень |

Тип данных |

Функции |

Примеры |

|

7. Прикладной |

Данные |

Доступ к сетевым службам |

HTTP, FTP |

|

6. Представления |

Данные |

Представление и шифрование данных |

ASCII, JPEG |

|

5. Сеансовый |

Данные |

Управление сеансом связи |

RPC, PAP |

|

4. Транспортный |

Сегменты |

Прямая связь между конечными пунктами и надёжность |

TCP, UDP |

|

3. Сетевой |

Пакеты |

Определение маршрута и логическая адресация |

IPv4, IPv6, ICMP |

|

2. Канальный |

Кадры |

Физическая адресация |

Ethernet, ARP |

|

1. Физический |

Биты |

Работа со средой передачи, сигналами и двоичными данными |

USB, RJ |

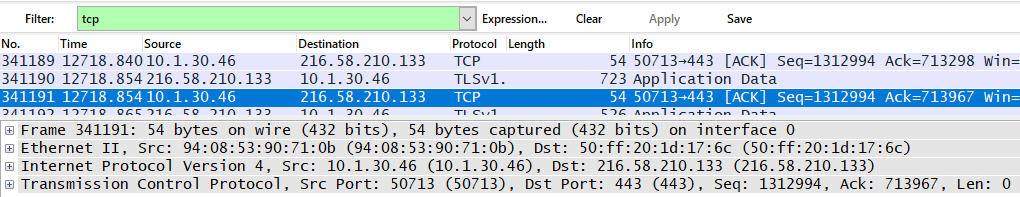

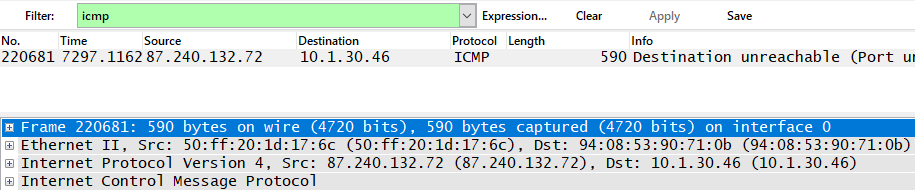

Теперь соотнесём эти уровни с Wireshark. Рассмотрим наиболее часто встречающиеся при анализе трафика протоколы, а именно HTTP, TCP и ICMP.

Протокол HTTP в программе Wireshark имеет 4 уровня по модели OSI, а именно прикладной (Hypertext Transfer Protocol), транспортный (TCP), сетевой (IPv4) и канальный (Ethernet II).

Протокол TCP имеет 3 уровня по модели OSI, в которые входят транспортный (TCP), сетевой (IPv4) и канальный (Ethernet II).

Протокол ICMP вообще имеет лишь 2 уровня по модели OSI: сетевой (IPv4) и канальный (Ethernet II).

Всего в программе Wireshark определяется лишь 5 уровней модели OSI: прикладной, транспортный, сетевой, канальный и физический. В зависимости от протокола можно увидеть разные уровни.

Подведение итогов

Прочитав это руководство, мы научились анализировать трафик и искать скрытую информацию, а также перехватывать защищённую информацию. Для будущих специалистов по информационной безопасности это очень важные навыки, которые обязательно пригодятся в будущем и послужат фундаментом для будущего профессионального развития.

Как пользоваться Wireshark: инструкции по работе, настройка

Хотите узнать о появлении новых материалов? Подпишитесь на наши рассылки!

Анализ дампов TCP с помощью Wireshark

Анализ TCP-пакетов в сети — лучший способ найти и устранить общие проблемы с сетью. Этот навык рано или поздно пригодится каждому инженеру программного обеспечения, не зависимо от специфики задач, которые перед ним стоят. В этом материале мы познакомим вас с инструментарием, который понадобится вам для этой работы, включая Wireshark и другие программные средства!

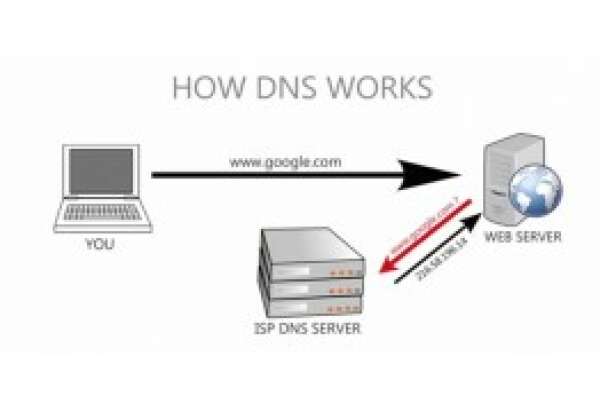

Как проанализировать производительность DNS сервера с помощью WireShark?

На прошлой неделе я находился во Владивостоке и сервера DNS, который мне в отеле выдавались точкой доступа Wi-Fi, работали из рук вон плохо. Часть необходимых мне ресурсов были не доступны, другая часть открывалась медленно. Впервые ощутил насколько важный элемент сервер DNS и как с медленно и некорректно работающим сервером плохо жить и работать.

Как настроить Wireshark для поиска сложной непостоянной проблемы?

Довольно часто проблема в работе приложения или сервиса возникает не постоянно и не в одно и то же время. Но она есть, и мы знаем о ней. Пока мы выдвигаемся на место и начинаем захват и анализ трафика – проблема пропала. Спрашиваем пользователя – «Что делал?» В ответ — «Ничего – все как обычно, но ничего не работает» и так далее. Знакомая ситуация?

Обучение WireShark бесплатно

В серии вебинаров «Wireshark Week» вы узнаете о лучших практиках и стратегиях использования анализатора протоколов WireShark для решения наиболее актуальных проблем в работе сети и приложений. Это отличная возможность пройти обучение по WireShark бесплатно!

Перехват паролей с помощью Wireshark

Если сайт, на котором вы пытаетесь авторизоваться, использует HTTP протокол, то очень просто выполнить захват этого трафика, проанализировать его с помощью Wireshark и далее с помощью специальных фильтров и программ найти и расшифровать пароль.

Dumpcap: как правильно настроить?

При анализе сложных проблем, а особенно анализе кратковременных и эпизодически появляющихся проблем, необходимо выполнять захват трафика в течение длительного периода времени.

Хотите узнать о появлении новых материалов? Подпишитесь на наши рассылки!

What to Know

- Wireshark is an open-source application that captures and displays data traveling back and forth on a network.

- Because it can drill down and read the contents of each packet, it’s used to troubleshoot network problems and test software.

Instructions in this article apply to Wireshark 3.0.3 for Windows and Mac.

What Is Wireshark?

Originally known as Ethereal, Wireshark displays data from hundreds of different protocols on all major network types. Data packets can be viewed in real-time or analyzed offline. Wireshark supports dozens of capture/trace file formats, including CAP and ERF. Integrated decryption tools display the encrypted packets for several common protocols, including WEP and WPA/WPA2.

How to Download and Install Wireshark

Wireshark can be downloaded at no cost from the Wireshark Foundation website for both macOS and Windows. You’ll see the latest stable release and the current developmental release. Unless you’re an advanced user, download the stable version.

During the Windows setup process, choose to install WinPcap or Npcap if prompted as these include libraries required for live data capture.

You must be logged in to the device as an administrator to use Wireshark. In Windows 10, search for Wireshark and select Run as administrator. In macOS, right-click the app icon and select Get Info. In the Sharing & Permissions settings, give the admin Read & Write privileges.

The application is also available for Linux and other UNIX-like platforms including Red Hat, Solaris, and FreeBSD. The binaries required for these operating systems can be found toward the bottom of the Wireshark download page under the Third-Party Packages section. You can also download Wireshark’s source code from this page.

How to Capture Data Packets With Wireshark

When you launch Wireshark, a welcome screen lists the available network connections on your current device. Displayed to the right of each is an EKG-style line graph that represents live traffic on that network.

To begin capturing packets with Wireshark:

-

Select one or more of networks, go to the menu bar, then select Capture.

To select multiple networks, hold the Shift key as you make your selection.

-

In the Wireshark Capture Interfaces window, select Start.

There are other ways to initiate packet capturing. Select the shark fin on the left side of the Wireshark toolbar, press Ctrl+E, or double-click the network.

-

Select File > Save As or choose an Export option to record the capture.

-

To stop capturing, press Ctrl+E. Or, go to the Wireshark toolbar and select the red Stop button that’s located next to the shark fin.

How to View and Analyze Packet Contents

The captured data interface contains three main sections:

- The packet list pane (the top section)

- The packet details pane (the middle section)

- The packet bytes pane (the bottom section)

Packet List

The packet list pane, located at the top of the window, shows all packets found in the active capture file. Each packet has its own row and corresponding number assigned to it, along with each of these data points:

- No: This field indicates which packets are part of the same conversation. It remains blank until you select a packet.

- Time: The timestamp of when the packet was captured is displayed in this column. The default format is the number of seconds or partial seconds since this specific capture file was first created.

- Source: This column contains the address (IP or other) where the packet originated.

- Destination: This column contains the address that the packet is being sent to.

- Protocol: The packet’s protocol name, such as TCP, can be found in this column.

- Length: The packet length, in bytes, is displayed in this column.

- Info: Additional details about the packet are presented here. The contents of this column can vary greatly depending on packet contents.

To change the time format to something more useful (such as the actual time of day), select View > Time Display Format.

When a packet is selected in the top pane, you may notice one or more symbols appear in the No. column. Open or closed brackets and a straight horizontal line indicate whether a packet or group of packets are part of the same back-and-forth conversation on the network. A broken horizontal line signifies that a packet is not part of the conversation.

Packet Details

The details pane, found in the middle, presents the protocols and protocol fields of the selected packet in a collapsible format. In addition to expanding each selection, you can apply individual Wireshark filters based on specific details and follow streams of data based on protocol type by right-clicking the desired item.

Packet Bytes

At the bottom is the packet bytes pane, which displays the raw data of the selected packet in a hexadecimal view. This hex dump contains 16 hexadecimal bytes and 16 ASCII bytes alongside the data offset.

Selecting a specific portion of this data automatically highlights its corresponding section in the packet details pane and vice versa. Any bytes that cannot be printed are represented by a period.

To display this data in bit format as opposed to hexadecimal, right-click anywhere within the pane and select as bits.

How to Use Wireshark Filters

Capture filters instruct Wireshark to only record packets that meet specified criteria. Filters can also be applied to a capture file that has been created so that only certain packets are shown. These are referred to as display filters.

Wireshark provides a large number of predefined filters by default. To use one of these existing filters, enter its name in the Apply a display filter entry field located below the Wireshark toolbar or in the Enter a capture filter field located in the center of the welcome screen.

For example, if you want to display TCP packets, type tcp. The Wireshark autocomplete feature shows suggested names as you begin typing, making it easier to find the correct moniker for the filter you’re seeking.

Another way to choose a filter is to select the bookmark on the left side of the entry field. Choose Manage Filter Expressions or Manage Display Filters to add, remove, or edit filters.

You can also access previously used filters by selecting the down arrow on the right side of the entry field to display a history drop-down list.

Capture filters are applied as soon as you begin recording network traffic. To apply a display filter, select the right arrow on the right side of the entry field.

Wireshark Color Rules

While Wireshark’s capture and display filters limit which packets are recorded or shown on the screen, its colorization function takes things a step further: It can distinguish between different packet types based on their individual hue. This quickly locates certain packets within a saved set by their row color in the packet list pane.

Wireshark comes with about 20 default coloring rules, each can be edited, disabled, or deleted. Select View > Coloring Rules for an overview of what each color means. You can also add your own color-based filters.

Select View > Colorize Packet List to toggle packet colorization on and off.

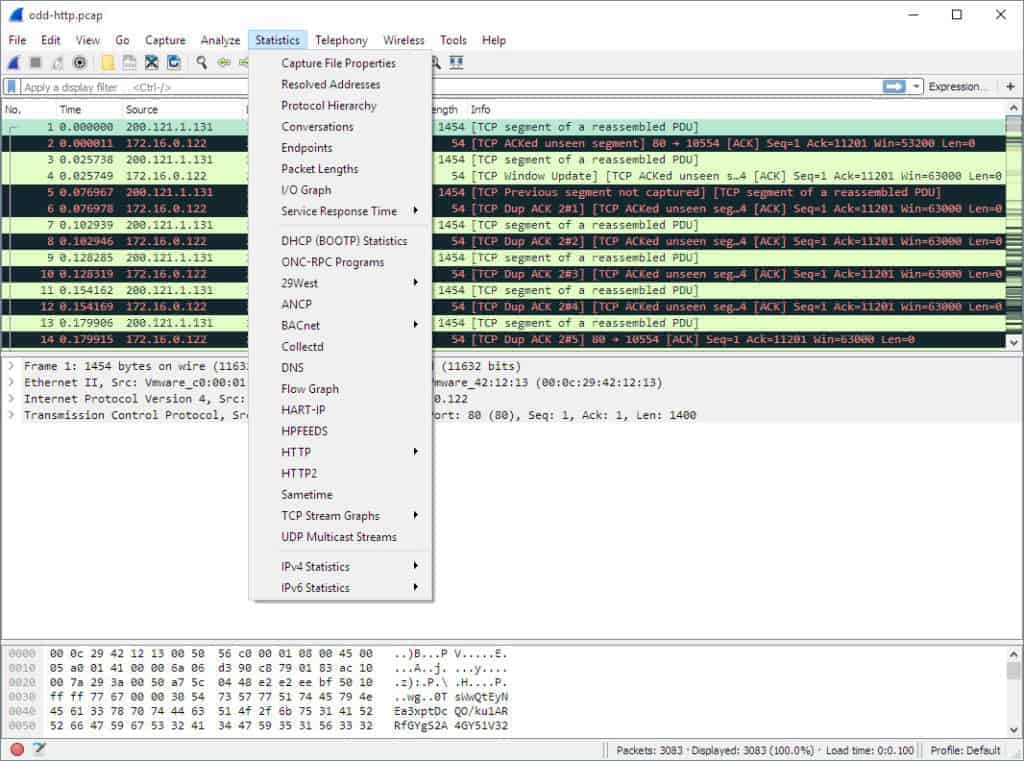

Statistics in Wireshark

Other useful metrics are available through the Statistics drop-down menu. These include size and timing information about the capture file, along with dozens of charts and graphs ranging in topic from packet conversation breakdowns to load distribution of HTTP requests.

Display filters can be applied to many of these statistics via their interfaces, and the results can be exported to common file formats, including CSV, XML, and TXT.

Wireshark Advanced Features

Wireshark also supports advanced features, including the ability to write protocol dissectors in the Lua programming language.

Thanks for letting us know!

Get the Latest Tech News Delivered Every Day

Subscribe

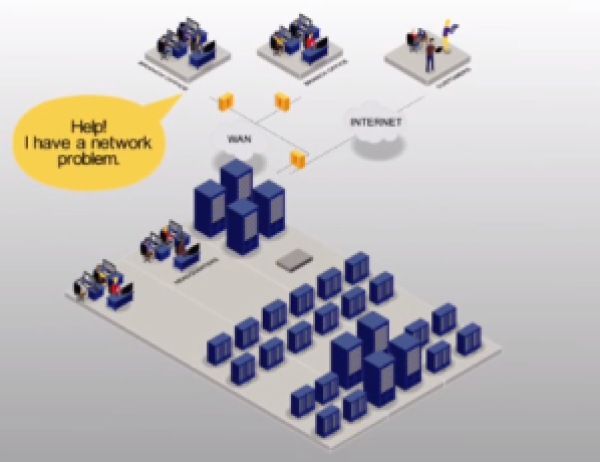

Системные администраторы используют массу программ для анализа трафика и поиска причин сбоев. Одной из самых популярных утилит для анализа сетевого трафика является Wireshark. Возможности программы безграничны – от захвата пакетов, передаваемых в сети, до извлечения отдельных файлов для их изучения и проверки.

Поговорим об этой программе подробнее.

Назначение программы Wireshark

Программный продукт Wireshark перехватывает входящие и исходящие TCP-пакеты. И благодаря встроенным функциям мониторит содержимое, ищет ошибки. Заметно упрощает использование программы система фильтров, а также простой и логичный графический интерфейс на фреймворке GTK+ с поддержкой открытого API (внешне окна похожи на Windows).

Особенности программы:

- Кроссплатформенность – выпускаются версии под Linux, Windows, macOS.

- Бесплатность – распространяется под лицензией GNU GPL v2.

- Простота – инсталляция заключается в нескольких нажатиях кнопки «Next».

Изначально разработчики назвали проект Ethereal, и предназначался он исключительно для Ethernet-сетей. В 2006 году из-за проблем с торговой маркой произошло переименование. По функционалу программа схожа с tcpdump, но получила большую популярность за счет интерфейса и богатых возможностей сортировки и фильтрации.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Подписаться

Основные возможности Wireshark

Сетевой трафик преобразуется буквально «на лету». В программу «заложена» структура различных протоколов, поэтому пользователь работает с перехватываемым информационным потоком. Единственное ограничение заключается в списке поддерживаемых стандартов – он ограничивается возможностями библиотеки pcap. Правда, функционал легко расширяется скриптами на языке Lua.

Востребованные функции сетевого анализатора Wireshark:

- Захват пакетов в реальном времени или при чтении из файла.

- Поддержка проводного интерфейса Ethernet, беспроводных IEEE 802.11, PPP и локальных виртуальных интерфейсов.

- Отсеивание сетевых пакетов по большому количеству установленных фильтров, включая расшифровку только VoIP-звонков, HTTPS-трафика.

- Подсвечивание разных протоколов при смешанном трафике, выделение TCP, HTTP, FTP, DNS, ICMP и т.д.

- Расшифровка WEP-, WPA-трафика беспроводных сетей при наличии ключа безопасности и Handshake.

Параллельно программа фиксирует нагрузку на сеть, сохраняет статистику, отображает в реальном времени отправку и получение пакетов, но это уже второстепенные функции. Основной остается перехват трафика. Здесь нужно уточнить, что использование приложения должно согласовываться с владельцем подсети, иначе это вполне сойдет за «хакерскую атаку» с вытекающими последствиями для специалиста.

Интерфейс программы

Еще одно преимущество Wireshark – русскоязычный интерфейс. Правда, встроенная справка идет только на английском, поэтому самостоятельно разбираться в программе без знания языка придется при помощи переводчика. Или ориентироваться на наименования пунктов меню, которые также переведены на русский. Главное, понимать принцип работы программы и не бояться огромного массива данных, поступающего при сниффинге трафика.

Пункты меню:

- Файл – содержит команды для открытия, сохранения, импорта/экспорта дампов данных.

- Редактирование – изменение общих параметров программы, включая интерфейс.

- Просмотр – настройка отображения отдельных блоков, масштаб, цветовое выделение.

- Запуск – подсказка по управлению работой программы при помощи клавиш.

- Захват – старт, остановка, перезапуск сниффинга трафика указанной сети.

- Анализ – система фильтров протоколов, декодирование, проверка содержимого.

- Статистика – отчеты по перехваченному трафику, детально по каждому протоколу.

- Телефония – отдельный блок функциональных модулей для расшифровки IP-телефонии.

Также выделены опции для работы с сетями Wi-Fi и Bluetooth (пункт «Беспроводные»). Если для анализа сетевого трафика понадобилось подключение дополнительных скриптов, поддержка Lua активируется в разделе «Инструменты». Тестовый запуск перехватчика затруднений не вызывает, достаточно выбрать нужную сеть и нажать «Запуск». Процесс будет идти непрерывно до ручного закрытия программы или нажатия «Стоп».

Как пользоваться Wireshark

В большинстве случаев анализ перехваченного трафика происходит в офлайн-режиме. Сначала его сохраняют в файл (дамп) и только потом проводят исследование. Такой подход позволяет снизить риск ошибок, приводящих к потере важной информации (например, когда неправильно настроили в Wireshark встроенные фильтры или была неверно поставлена задача по перехвату). Сохраненный файл доступен для повторного анализа без ограничений.

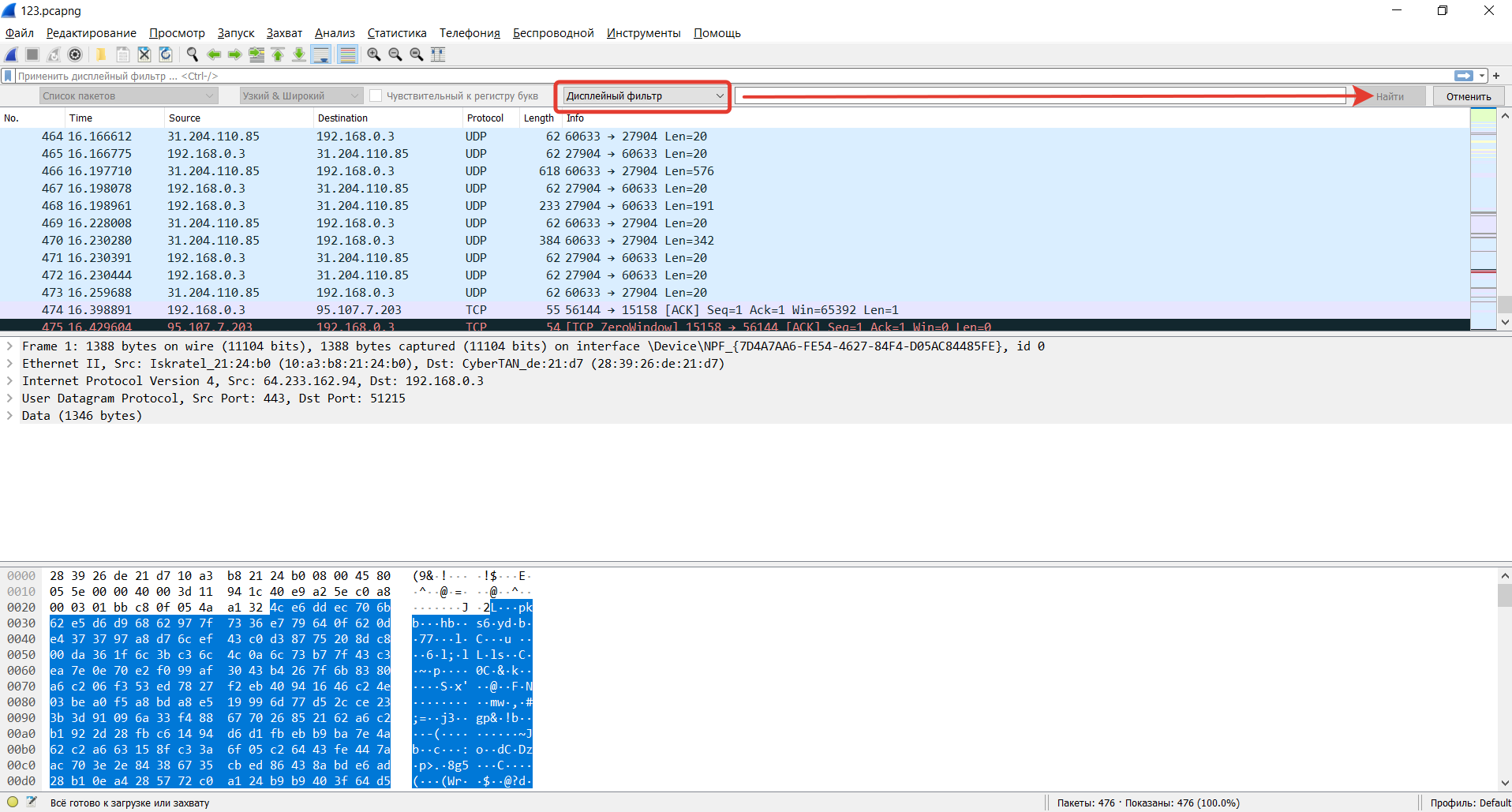

Основные приемы:

- Поиск по пакетам. Открывается панель поиска стандартной комбинацией клавиш Ctrl+F. После активации режима доступно несколько вариантов поиска. Наиболее востребованный режим «Дисплейный фильтр», он предназначен для обнаружения пакетов, отвечающих заданному выражению. Второй интересный вариант – «Строка».

- Отметка пакетов. Все интересующие нас пакеты помечаются цветовым выделением с помощью комбинации кнопок Ctrl+M (или через пункт выпадающего меню после нажатия правой кнопки мыши «Выполнить/Отменить пометку пакета»). Перемещение между ними работает комбинациями Shift+Ctrl+N (следующий) и Shift+Ctrl+B (предыдущий).

- Фильтры. Задают критерии исключения и включения в анализируемую подборку пакетов. Чем больше анализируемый дамп, тем детальнее фильтруется информация. Это упрощает работу с потоком данных и снижает риски механических ошибок пользователя.

Проще всего изучать функционал программы в «родной» сети, будет полезно попрактиковаться в переключении режимов сетевых адаптеров. Программа поддерживает 4 разных формата: управляемый, прямого подключения, ведущий и режим мониторинга. Их выбор позволяет менять способ подключения в зависимости от типа адаптера и поставленной задачи.

В любом случае оптимально сначала опробовать все возможности и лишь затем пытаться применять утилиту по прямому назначению.

Contents

- 1 Что делает Wireshark?

- 2 Как использовать Wireshark

- 3 Основные характеристики Wireshark

- 4 Как скачать и установить Wireshark

- 4.1 Установить на Windows

- 4.2 Установить на Mac

- 4.3 Установить на Unix

- 5 Как захватить пакеты данных

- 5.1 Беспорядочный режим

- 6 Как анализировать захваченные пакеты

- 6.1 Список пакетов

- 6.2 Детали пакета

- 6.3 Пакетные байты

- 7 Как использовать Wireshark для анализа производительности сети

- 7.1 Фильтры захвата и фильтры отображения

- 7.2 Использование цветовой кодировки

- 7.3 Просмотр статистики сети

- 7.4 Выбор меню статистики

- 8 Визуализация сетевых пакетов с графиками ввода-вывода

- 9 Как использовать образцы захвата

- 10 Расширение возможностей Wireshark

- 10.1 Монитор производительности сети SolarWinds: управление сетью на 360 градусов — (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

- 11 Wireshark: простой и универсальный

- 12 Другие учебники:

За последние несколько лет Wireshark приобрел репутацию один из самых надежных сетевых анализаторов, доступных на рынке. Пользователи по всему миру используют это приложение с открытым исходным кодом как полный инструмент сетевого анализа. С помощью Wireshark пользователи могут устранять неполадки в сети, изучать проблемы безопасности, отлаживать протоколы и изучать сетевые процессы..

В этом уроке вы узнаете, как работает Wireshark. Мы расскажем вам, как найти программу Wireshark и установить ее на свой компьютер. Вы узнаете, как запустить захват пакета и какую информацию вы можете ожидать от него. Учебник Wireshark также покажет вам, как получить максимальную отдачу от функций манипулирования данными в интерфейсе. Вы также узнаете, как получить более эффективные функции анализа данных, чем те, которые встроены в Wireshark..

Как использовать Wireshark

Как упоминалось выше, Wireshark — это инструмент сетевого анализа. По своей сути Wireshark был разработан для разделения пакетов данных, передаваемых по разным сетям. Пользователь может искать и фильтровать определенные пакеты данных и анализировать, как они передаются по сети. Эти пакеты могут быть использованы для анализа в режиме реального времени или в автономном режиме.

Пользователь может использовать эту информацию для генерации статистики и графиков. Wireshark изначально был известен как Ethereal, но с тех пор зарекомендовал себя как один из ключевых инструментов сетевого анализа на рынке. Это удобный инструмент для пользователей, которые хотят просматривать данные, генерируемые различными сетями и протоколами..

Wireshark подходит как для начинающих, так и для опытных пользователей. Пользовательский интерфейс невероятно прост в использовании, как только вы изучите начальные шаги для захвата пакетов. Более продвинутые пользователи могут использовать инструменты дешифрования платформы, чтобы также разбивать зашифрованные пакеты..

Основные характеристики Wireshark

Ниже приведено описание основных функций Wireshark:

- Захват данных в реальном времени

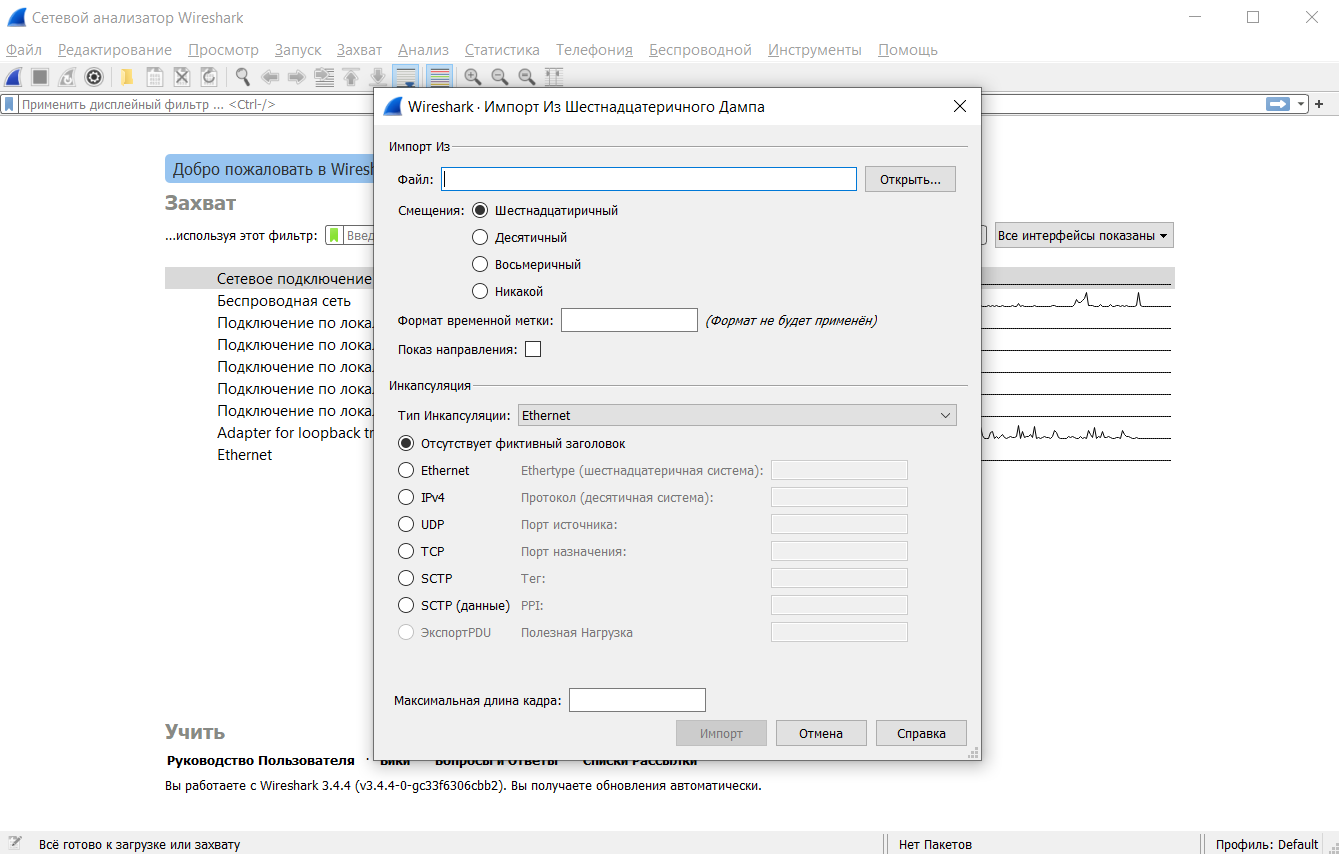

- Импортировать пакеты из текстовых файлов

- Просмотр данных пакета и информации о протоколе

- Сохранить захваченные данные пакета

- Показать пакеты

- Фильтр пакетов

- Искать пакеты

- Раскрасить пакеты

- Генерировать статистику

Большинство пользователей используют Wireshark для обнаружения сетевых проблем и тестирования своего программного обеспечения. Как проект с открытым исходным кодом, Wireshark поддерживается уникальной командой, поддерживающей высокие стандарты обслуживания. В этом руководстве мы рассмотрим, как использовать Wireshark. Дополнительную информацию можно найти в официальном руководстве пользователя Wireshark..

Как скачать и установить Wireshark

Прежде чем использовать Wireshark, первое, что вам нужно сделать, это загрузить и установить. Вы можете скачать Wireshark бесплатно с сайта компании. Для обеспечения максимальной плавности работы рекомендуется загрузить последнюю версию, доступную на вашей платформе, из раздела «стабильный выпуск»..

Установить на Windows

Как только вы загрузили программу, вы можете начать процесс установки. Во время установки вам может быть предложено установить WinPcap. Важно установить WinPcap, так как без него вы не сможете захватывать живой сетевой трафик. Без WinPcap вы сможете открыть только сохраненные файлы захвата. Чтобы установить, просто проверьте Установить WinPcap коробка.

Установить на Mac

Для того чтобы установить Wireshark на Mac, вам сначала необходимо скачать установщик. Для этого скачайте установщик, например exquartz. Сделав это, откройте терминал и введите следующую команду:

<% /Applications/Wireshark.app/Contents/Mac0S/Wireshark>

Затем дождитесь начала Wireshark.

Установить на Unix

Чтобы запустить Wireshark в Unix, вам сначала необходимо установить несколько других инструментов в вашей системе. Эти:

- GTK+, Набор инструментов GIMP и Glib, оба из одного источника.

- Вам также понадобится бойкий. Вы можете ознакомиться с обоими инструментами на https://www.gtk.org/

- Libpcap, который вы получаете с http://www.tcpdump.org/.

После установки вышеуказанного вспомогательного программного обеспечения и загрузки программного обеспечения для Wireshark необходимо извлечь его из файла tar..

gzip -d wireshark-1.2-tar.gz

tar xvf wireshark-1.2-tar

Перейдите в каталог Wireshark и затем выполните следующие команды:

./ Configure

сделать

сделать установку

Теперь вы можете запустить программу Wireshark на вашем компьютере Unix.

Как захватить пакеты данных

Одна из основных функций Wireshark как инструмента сетевого анализа — захват пакетов данных. Изучение того, как настроить Wireshark для захвата пакетов, необходимо для детального анализа сети. Тем не менее, важно отметить, что может быть трудно перехватывать пакеты, когда вы новичок в Wireshark. Прежде чем вы начнете перехватывать пакеты, вам нужно сделать три вещи:

- Убедитесь, что у вас есть права администратора чтобы начать живой захват на вашем устройстве

- Выберите правильный сетевой интерфейс захватить пакетные данные из

- Захватить пакетные данные из правильного места в вашей сети

После того, как вы сделали эти три вещи, вы готовы начать процесс захвата. Когда вы используете Wireshark для захвата пакетов, они отображаются в удобочитаемом формате, чтобы сделать их удобочитаемыми для пользователя. Вы также можете разбить пакеты с помощью фильтров и цветовой кодировки если вы хотите увидеть более конкретную информацию.

Когда вы впервые откроете Wireshark, вы увидите следующий экран запуска:

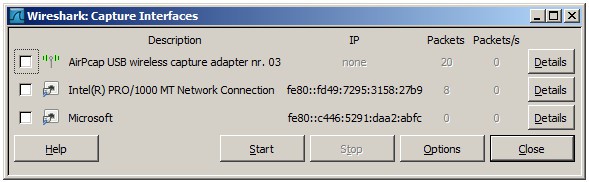

Первое, что вам нужно сделать, это посмотреть на доступные интерфейсы для захвата. Для этого выберите Захватить > Параметры. Откроется диалоговое окно «Интерфейсы захвата», как показано ниже:

Установите флажок интерфейса, который вы хотите захватить, и нажмите Начало кнопку, чтобы начать. Вы можете выбрать несколько интерфейсов, если вы хотите захватывать данные из нескольких источников одновременно.

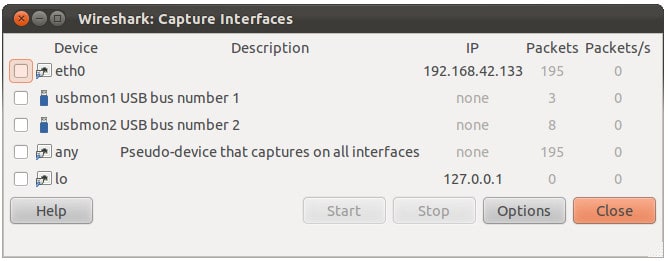

В Unix или Linux диалоговое окно отображается в похожем стиле:

Вы также можете запустить Wireshark с помощью следующей командной строки:

<¢ wireshark -i eth0 —k>

Вы также можете использовать кнопка плавника акулы на панели инструментов в качестве ярлыка для запуска захвата пакета. Как только вы нажмете эту кнопку, Wireshark начнет процесс захвата в реальном времени.

Если вы хотите остановить захват, нажмите на красный стоп Кнопка рядом с плавником акулы.

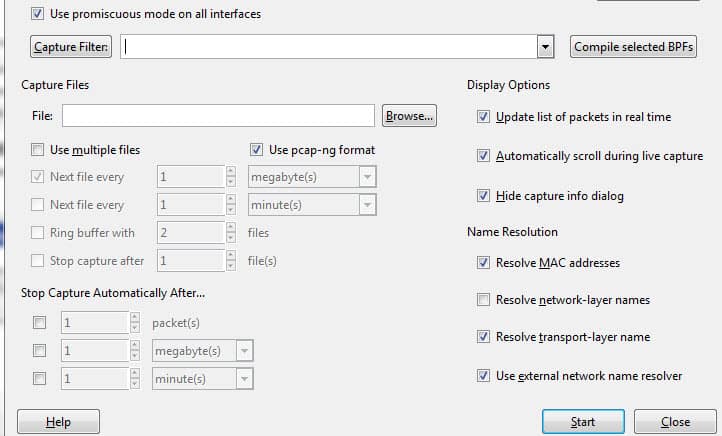

Беспорядочный режим

Если вы хотите получить представление о пересылке пакетов по сети, вам нужно активировать «случайный режим». Беспорядочный режим режим интерфейса, в котором Wireshark детализирует каждый пакет, который видит. Когда этот режим деактивирован, вы теряете прозрачность в вашей сети и создаете только ограниченный снимок вашей сети (это затрудняет проведение любого анализа).

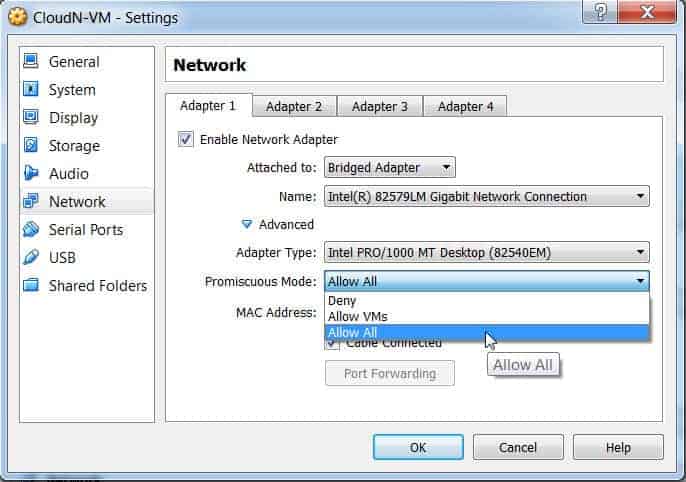

Чтобы активировать беспорядочный режим, нажмите на Варианты захвата диалоговое окно и нажмите беспорядочный режим. Теоретически, это должно показать вам весь активный трафик в вашей сети. Блок случайного режима показан ниже:

Тем не менее, это часто не так. Многие сетевые интерфейсы устойчивы к случайному режиму, поэтому вам необходимо проверить информацию на вашем конкретном оборудовании на веб-сайте Wireshark..

В Windows полезно открыть Диспетчер устройств и проверьте, настроены ли ваши параметры, чтобы отклонить случайный режим. Например:

(Просто нажмите на сеть, а затем убедитесь, что ваш режим случайного режима установлен на Позволять все).

Если ваши настройки настроены на «отклонение» разнородного режима, то вы собираетесь ограничить количество пакетов, которые перехватывает Wireshark. Таким образом, даже если у вас включен смешанный режим в Wireshark, проверьте диспетчер устройств, чтобы убедиться, что ваш интерфейс не блокирует поступление данных. Потратив время на проверку сетевой инфраструктуры, вы убедитесь, что Wireshark получает все необходимые пакеты данных..

Как анализировать захваченные пакеты

После того, как вы захватили данные своей сети, вы захотите посмотреть на свои захваченные пакеты. На скриншоте ниже вы увидите три панели, список пакетов панель, байты пакета панель и детали пакета панель.

Если вам нужна дополнительная информация, вы можете нажать на любое из полей в каждом пакете, чтобы увидеть больше. Когда вы нажимаете на пакет, вы видите разбивку его внутренних байтов в разделе просмотра байтов..

Список пакетов

Панель списка пакетов показана в верхней части скриншота. Каждая часть разбита на число со временем, источником, местом назначения, протоколом и информацией о поддержке.

Детали пакета

Детали пакета можно найти посередине, показывая протоколы выбранного пакета. Вы можете развернуть каждый раздел, нажав на стрелку рядом с выбранным рядом. Вы также можете применить дополнительные фильтры, щелкнув правой кнопкой мыши по выбранному элементу.

Пакетные байты

Панель байтов пакета показана внизу страницы. Эта панель показывает внутренние данные выбранного вами пакета. Если вы выделите часть данных в этом разделе, соответствующая информация также будет выделена в области сведений о пакете. По умолчанию все данные отображаются в шестнадцатеричном формате. Если вы хотите изменить его на битовый формат, щелкните правой кнопкой мыши панель и выберите эту опцию в контекстном меню..

Как использовать Wireshark для анализа производительности сети

Если вы хотите использовать Wireshark для проверки вашей сети и анализа всего активного трафика, вам необходимо закрыть все активные приложения в вашей сети. Это снизит трафик до минимума, чтобы вы могли более четко видеть, что происходит в вашей сети. Однако даже если вы выключите все свои приложения, у вас все равно будет масса отправляемых и получаемых пакетов..

Использование Wireshark для фильтрации этих пакетов лучший способ подвести итоги вашей сети данных. Когда ваше соединение активно, тысячи пакетов передаются через вашу сеть каждую секунду. Это означает, что крайне важно, чтобы вы отфильтровали информацию, которая вам не нужна, чтобы получить четкое представление о том, что происходит.

Фильтры захвата и фильтры отображения

Фильтры захвата и Фильтры дисплея Два типа отдельных фильтров, которые можно использовать в Wireshark. Фильтры захвата используются для уменьшения размера захвата входящих пакетов, по существу, отфильтровывая другие пакеты во время захвата пакетов в реальном времени. В результате фильтры захвата устанавливаются перед началом процесса захвата в реальном времени..

Фильтры захвата нельзя изменить после начала захвата. С другой стороны, Фильтры дисплея может использоваться для фильтрации данных, которые уже были записаны. Фильтры захвата определяют, какие данные вы собираете из мониторинга в реальном времени, а Фильтры отображения определяют данные, которые вы видите при просмотре ранее захваченных пакетов..

Если вы хотите начать фильтрацию данных, один из самых простых способов сделать это — использовать поле фильтра под панелью инструментов. Например, если вы введете HTTP в поле фильтра, вам будет предоставлен список всех перехваченных пакетов HTTP. Когда вы начнете печатать, вас встретит поле автозаполнения. Поле фильтра показано ниже:

Вы можете использовать сотни различных фильтров, чтобы разбить информацию о вашем пакете, от 104apci до zvt. Обширный список можно найти на сайте Wireshark здесь. Вы также можете выбрать фильтр, щелкнув значок закладки слева от поля ввода. Это поднимет меню популярных фильтров.

Если вы решите установить фильтр захвата, ваши изменения вступят в силу после начала записи живого трафика. Чтобы активировать фильтр отображения, просто нажмите на стрелку справа от поля ввода. Кроме того, вы можете нажать анализировать > Фильтры дисплея и выберите фильтр из списка значений по умолчанию.

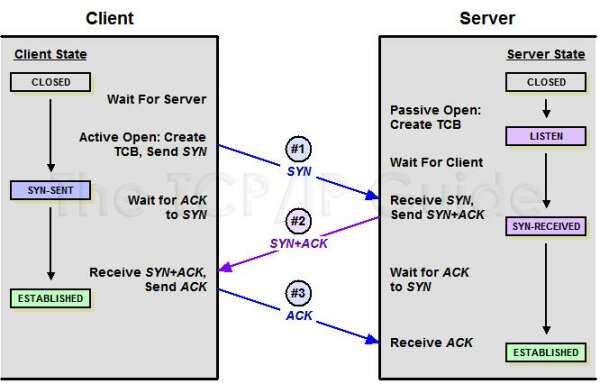

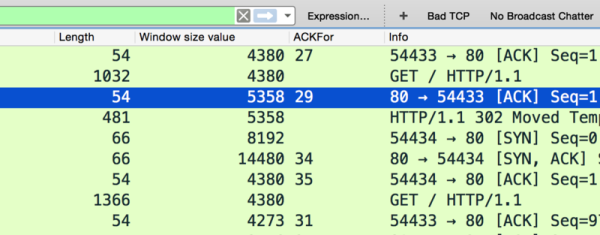

После выбора фильтра вы можете просмотреть диалог TCP за пакетом. Чтобы сделать это, щелкните правой кнопкой мыши на пакете и нажмите Follow > TCP поток. Это покажет вам обмен TCP между клиентом и сервером.

Если вы хотите получить больше информации о фильтрации Wireshark, руководство Wireshark по отображению фильтров является хорошим ориентиром.

Использование цветовой кодировки

В дополнение к фильтрации того, какие пакеты показываются или записываются, средство цветового кодирования Wireshark позволяет пользователю легче идентифицировать различные типы пакетов в соответствии с их цветом. Например, трафик TCP обозначается светло-фиолетовым, а трафик UDP — голубым. Важно отметить, что черный цвет используется для выделения пакетов с ошибками..

В настройках Wireshark по умолчанию доступно около 20 цветов. Вы можете редактировать, отключать или удалять их. Если вы хотите отключить раскраску, нажмите на Посмотреть меню и нажмите Раскрасить список пакетов поле, чтобы выключить его. Если вы хотите просмотреть дополнительную информацию о цветовом кодировании на Wireshark, нажмите Посмотреть >Правила раскраски.

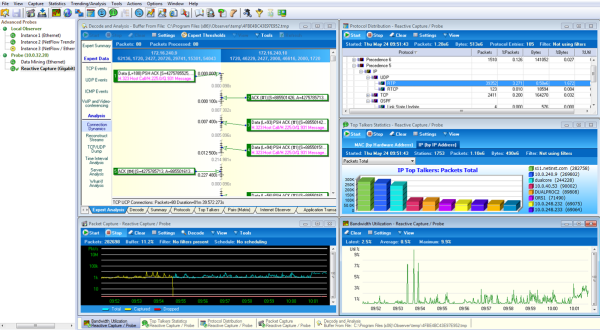

Просмотр статистики сети

Для просмотра дополнительной информации о вашей сети выпадающее меню статистики невероятно полезно. Меню статистики может быть расположено в верхней части экрана и предоставит вам ряд метрик от размера и информации о времени до построенных диаграмм и графиков. Вы также можете применить фильтры отображения к этой статистике, чтобы сузить важную информацию.

Меню статистики Wireshark показано ниже:

В этом меню есть множество опций, которые помогут вам разбить вашу сетевую информацию.

Выбор меню статистики

Вот некоторые из основных разделов:

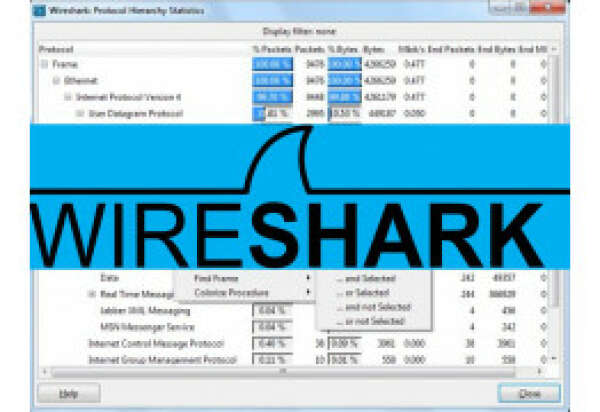

- Иерархия протокола — Параметр «Иерархия протоколов» открывает окно с полной таблицей всех захваченных протоколов. Активные фильтры отображения также отображаются внизу.

- Диалоги — Раскрывает сетевой разговор между двумя конечными точками (например, обмен трафиком с одного IP-адреса на другой).

- Endpoints — Отображает список конечных точек (конечная точка сети — это место, где заканчивается трафик протокола определенного уровня протокола).

- Графики ввода-вывода — Отображает пользовательские графики, визуализируя количество пакетов во время обмена данными.

- RTP_statistics — Позволяет пользователю сохранять содержимое аудиопотока RTP непосредственно в Au-файл.

- Время ответа службы — Отображает время ответа между запросом и ответом сети.

- TcpPduTime — Отображает время, необходимое для передачи данных из протокольного блока данных. Может использоваться для поиска повторных передач TCP.

- VoIP_Calls — Показывает звонки VoIP, полученные из живых захватов.

- Multicast Stream — Обнаруживает многоадресные потоки и измеряет размер пакетов и выходные буферы определенных скоростей..

Визуализация сетевых пакетов с графиками ввода-вывода

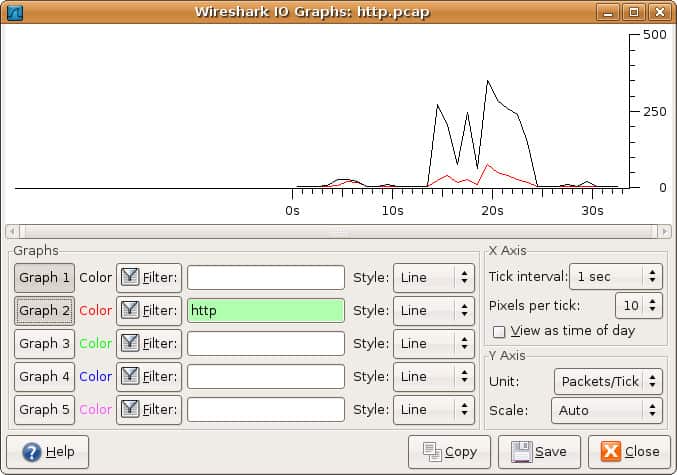

Если вы хотите создать визуальное представление ваших пакетов данных, то вам нужно открыть графики ввода-вывода. Просто нажмите на статистика меню и выберите Графики ввода-вывода. Затем вас встретит графическое окно:

Вы можете настроить графики ввода-вывода с вашими собственными настройками в соответствии с данными, которые вы хотите отобразить. По умолчанию включен только график 1, поэтому, если вы хотите активировать 2-5, вам нужно нажать на них. Аналогично, если вы хотите применить фильтр отображения для графика, щелкните значок фильтра рядом с графиком, с которым вы хотите взаимодействовать. Столбец стиля позволяет вам изменить структуру вашего графика. Вы можете выбрать между Линия, FBAR, точка, или Импульс.

Вы также можете взаимодействовать с метриками осей X и Y на вашем графике. На оси X интервалы между тиками позволяют определять продолжительность интервала от минут до секунд. Вы также можете проверить рассматривать как время суток флажок для того, чтобы изменить время оси X.

В разделе оси Y вы можете изменить единицу измерения с помощью любого из следующих параметров: Пакеты / Tick, Б / Tick, Биты / Tick, или продвинутый. Шкала позволяет выбрать шкалу измерения для оси Y графика.

После нажатия кнопки «Сохранить» график сохраняется в выбранном вами формате.

Как использовать образцы захвата

Если вы хотите попрактиковаться в использовании Wireshark, но ваша собственная сеть по какой-либо причине недоступна, используйте «выборочные захваты» — отличная альтернатива. Примеры захвата предоставляют вам пакетные данные другой сети. Вы можете скачать образец снимка, зайдя на вики-сайт Wireshark.

На вики-сайте Wireshark представлены различные примеры файлов захвата, которые можно загрузить по всему сайту. После того, как вы загрузили образец захвата, вы можете использовать его, нажав Файл > Откройте и затем нажмите на свой файл.

Файлы захвата также можно найти из следующих источников:

- ICIR

- OpenPacket

- PacketLife

Расширение возможностей Wireshark

Несмотря на то, что Wireshark — отличный анализатор пакетов, он не является основным и конечным инструментом сетевого анализа. Вы можете расширить Wireshark и поддерживать его дополнительными инструментами. Широкое сообщество поддерживающих плагинов и платформ может расширить возможности Wireshark.

Попробуйте эти дополнения Wireshark, чтобы улучшить свои аналитические возможности:

- Средство просмотра времени отклика SolarWinds для Wireshark позволяет пользователям рассчитать свое приложение и время отклика сети. Это можно использовать вместе с Wireshark для отображения данных и объема транзакций. Это помогает оценить производительность сети и определить возможные улучшения.

- Cloudshark это аналитический инструмент, который был специально написан для работы с захватами проволочной акулы. Однако он также может импортировать данные из других анализаторов пакетов. Плагин Cloudshark для Wireshark облегчает передачу данных в аналитический инструмент.

- NetworkMiner это еще один аналитический инструмент, который действует на каналы от Wireshark. Этот инструмент поставляется как в бесплатной, так и в платной версии..

- Показать трафик отображает данные трафика в реальном времени, идентифицируя пакеты по протоколу.

Средство просмотра времени отклика SolarWinds для WiresharkDownload 100% БЕСПЛАТНЫЙ инструмент

Инструмент полного сетевого анализа, такой как описанный ниже монитор SolarWinds, также станет хорошим дополнением к вашему набору инструментов для ИТ-администраторов..

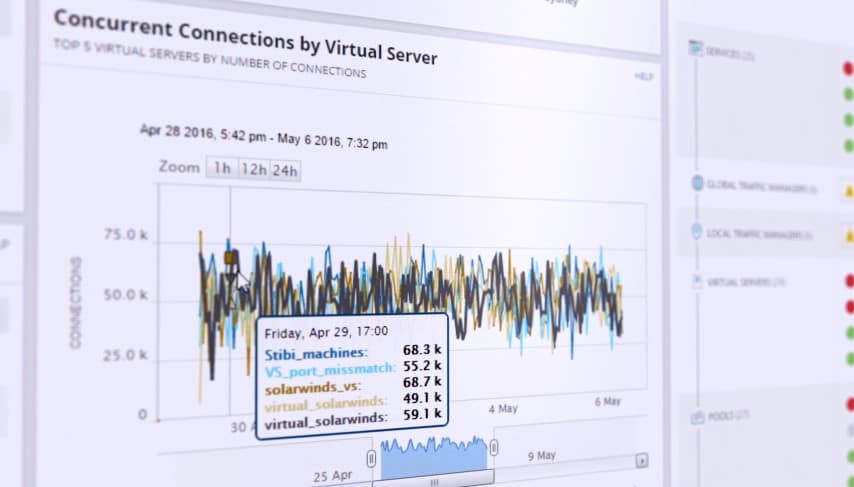

Монитор производительности сети SolarWinds: управление сетью на 360 градусов — (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

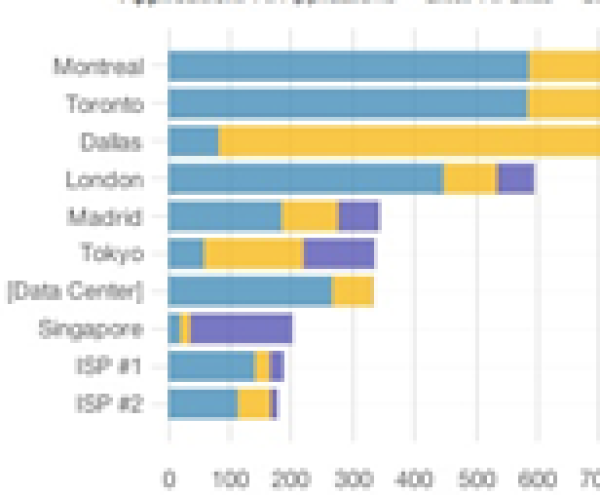

Как одно из ведущих решений для управления сетью на рынке, SolarWinds Network Performance Monitor предоставляет пользователю широкие функции сетевого мониторинга для обеспечения безопасности своей сети. От мониторинга пропускной способности до задержки в сети, пользователь может отслеживать все изменения в реальном времени с помощью панели анализа производительности.

Панель анализа производительности в реальном времени предоставляет обзор сетевой инфраструктуры пользователя в реальном времени. На визуальном дисплее отображаются все активные сетевые подключения и устройства. Это облегчает пользователю обнаружение неавторизованных устройств.

Удобный интерфейс позволяет пользователям определять свои собственные оповещения, чтобы они могли получать уведомления о необычных изменениях в своей сети. Если новое устройство пытается подключиться, это может быть помечено системой. Актуальные данные, сгенерированные на информационной панели анализа, также могут быть преобразованы в отчеты для получения дополнительной информации..

- Мониторинг сетей от нескольких поставщиков — Выявление и устранение проблем производительности нескольких поставщиков.

- Мониторинг беспроводной сети — Просмотр показателей производительности с точек доступа, беспроводных устройств и клиентов.

- Определить сеть мертвых зон — Просмотр тепловой карты беспроводной сети и определение областей со слабым сигналом.

- Панель анализа производительности — Просмотр всей вашей производительности сети на одной временной шкале. Перетащите данные производительности сети для создания визуализации данных в реальном времени.

- Интеллектуальные оповещения — Пользователи определяют, как генерируются оповещения. Выберите, какие условия срабатывания будут генерировать оповещение на приборной панели.

Монитор производительности сети SolarWindsСкачать бесплатную 30-дневную пробную версию на SolarWinds.com

Wireshark: простой и универсальный

На этом мы завершаем описание того, как использовать Wireshark. Являетесь ли вы новым пользователем или ветераном Wireshark, эта платформа является чрезвычайно универсальным инструментом сетевого анализа. Если вы хотите получить максимальную отдачу от Wireshark, настоятельно рекомендуется провести дополнительное исследование на веб-сайте Wireshark..

Это еще более важно, если вы хотите использовать более продвинутые функции и создавать свои собственные анализаторы протоколов. Официальное руководство пользователя Wireshark предлагает наиболее полное руководство по этому вопросу..

Не забудьте использовать внешние плагины и поддерживающие программы от SolarWinds, поскольку они могут значительно увеличить глубину ваших будущих усилий по анализу. Если вам нужна дополнительная информация о том, как оптимизировать сеть, ознакомьтесь с нашим подробным руководством по анализаторам сети..

Другие учебники:

- Шпаргалка

- Как расшифровать SSL с помощью Wireshark

- Использование Wireshark для получения IP-адреса неизвестного хоста

- Запуск удаленного захвата с Wireshark и tcpdump

- Wireshark: «интерфейсы не найдены», ошибка объяснена

- Определите оборудование с поиском OUI в Wireshark

- Лучшие альтернативы Wireshark