Вы можете скачать VeraCrypt на русском либо по прямой ссылке с официального сайта VeraCrypt, либо перейти на страницу загрузок официального сайта и там выбрать желаемый вариант установщика.

Содержание

- 1 Вариант 1: Скачать VeraCrypt на русском по прямой ссылке

- 2 Вариант 2: Скачать VeraCrypt на русском с официального сайта

- 2.1 Как скачать VeraCrypt: пошаговая инструкция

Самый быстрый и простой вариант. Просто выберите вариант загрузки под вашу операционную систему и скачайте установщик VeraCrypt.

Обратите внимание, что для Windows дополнительно доступна портативная версия VeraCrypt. Это может быть полезно в том случае, если вы не желаете устанавливать программу в системе. Также вы можете скопировать портативную версию на флешку и использовать VeraCrypt, прямо запуская её с флешки.

Скачать VeraCrypt очень просто. Просто следуйте инструкциям этой статьи и вы узнаете, как скачать VeraCrypt на свой компьютер.

На момент написания этой статьи сайт не переведён на русский язык, но не волнуйтесь, если вы не знаете английского языка.

Как скачать VeraCrypt: пошаговая инструкция

Сначала зайдите на официальный сайт программы, в раздел «Downloads» –

https://www.veracrypt.fr/en/Downloads.html

Затем кликните напротив слова «Installer» (установщик программы).

Подтвердите скачивание файла:

Начнётся скачивание установщика (инсталлятора) программы VeraCrypt.

После того, как файл будет скачан, запустите его на выполнение и установите программу. Если вы не знаете, как установить VeraCrypt, прочтите нашу статью Установка VeraCrypt на Windows 7

До 2014 года ПО с открытым исходным кодом TrueCrypt было самым рекомендуемым (и действительно качественным) для целей шифрования данных и дисков, однако затем разработчики сообщили, что оно не является безопасным и свернули работу над программой. Позже новая команда разработчиков продолжила работу над проектом, но уже под новым названием — VeraCrypt (доступно для Windows, Mac, Linux).

С помощью бесплатной программы VeraCrypt пользователь может выполнять надежное шифрование в реальном времени на дисках (в том числе зашифровать системный диск или содержимое флешки) или в файловых контейнерах. В этой инструкции по VeraCrypt — подробно об основных аспектах использования программы для различных целей шифрования. Примечание: для системного диска Windows, возможно, лучше использовать встроенное шифрование BitLocker.

Примечание: все действия вы выполняете под свою ответственность, автор статьи не гарантирует сохранность данных. Если вы начинающий пользователь, то рекомендую не использовать программу для шифрования системного диска компьютера или отдельного раздела с важными данными (если не готовы случайно потерять доступ ко всем данным), самый безопасный вариант в вашем случае — создание зашифрованных файловых контейнеров, что описано далее в руководстве.

Установка VeraCrypt на компьютер или ноутбук

Далее будет рассматриваться версия VeraCrypt для Windows 10, 8 и Windows 7 (хотя само использование будет почти одинаковым и для других ОС).

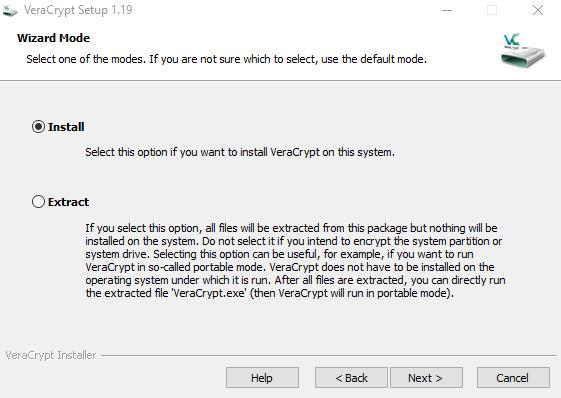

После запуска установщика программы (скачать VeraCrypt можно с официального сайта https://veracrypt.codeplex.com/ ) вам будет предложен выбор — Install или Extract. В первом случае программа будет установлена на компьютер и интегрирована с системой (например, для быстрого подключения зашифрованных контейнеров, возможности шифрования системного раздела), во втором — просто распакована с возможностью использования как portable-программы.

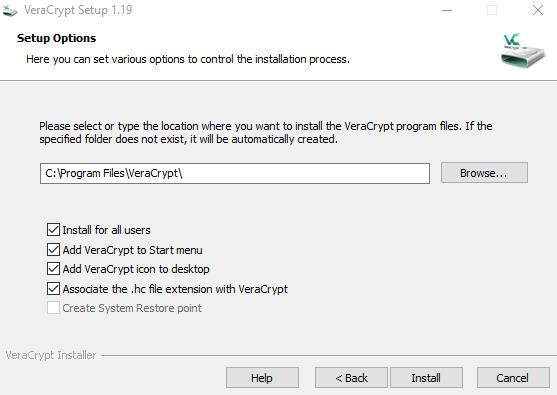

Следующий шаг установки (в случае если вы выбрали пункт Install) обычно не требует каких-либо действий от пользователя (по умолчанию установлены параметры — установить для всех пользователей, добавить ярлыки в Пуск и на рабочий стол, ассоциировать файлы с расширением .hc с VeraCrypt).

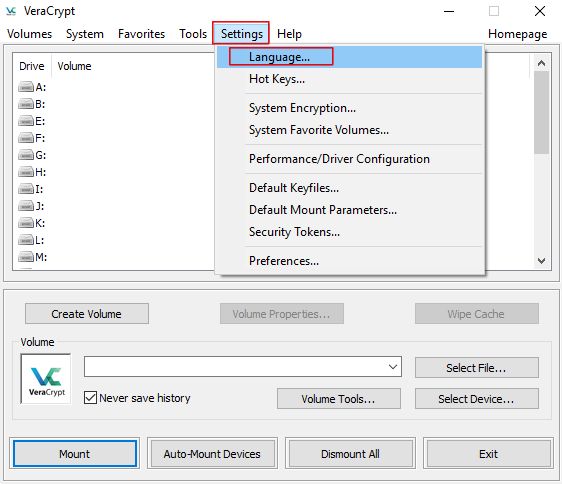

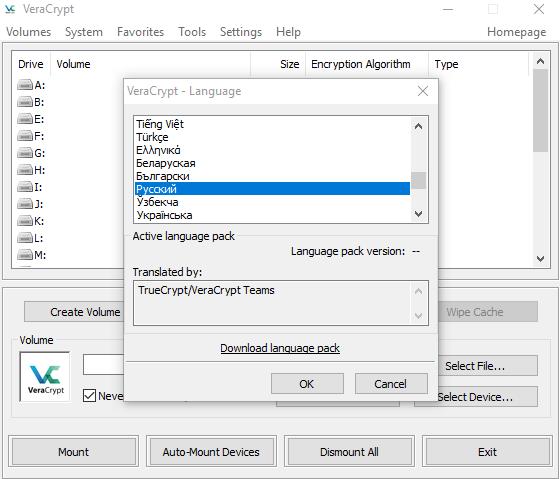

Сразу после установки рекомендую запустить программу, зайти в меню Settings — Language и выбрать там русский язык интерфейса (во всяком случае, у меня он не включился автоматически).

Инструкция по использованию VeraCrypt

Как уже было сказано, VeraCrypt может использоваться для задач создания зашифрованных файловых контейнеров (отдельный файл с расширением .hc, содержащий необходимые файлы в зашифрованном виде и при необходимости монтируемый в системе как отдельный диск), шифрования системных и обычных дисков.

Чаще всего используется первый вариант шифрования для хранения конфиденциальных данных, начнем с него.

Создание зашифрованного файлового контейнера

Порядок действий по созданию зашифрованного файлового контейнера будет следующим:

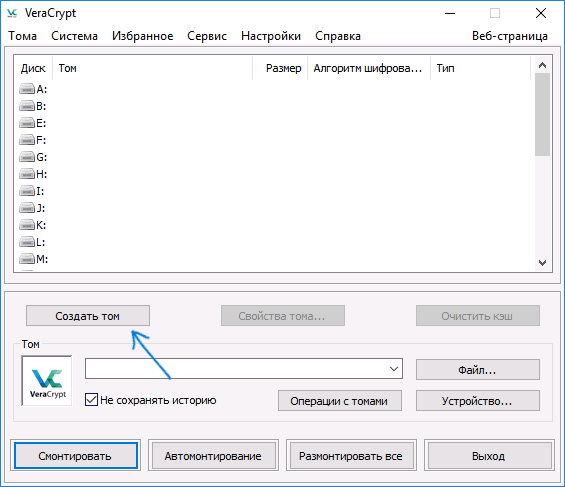

- Нажмите кнопку «Создать том».

- Выберите пункт «Создать зашифрованный файловый контейнер» и нажмите «Далее».

- Выберите «Обычный» или «Скрытый» том VeraCrypt. Скрытый том — специальная область внутри обычного тома VeraCrypt, при этом устанавливается два пароля, один на внешний том, второй — на внутренний. В случае, если вас вынудят сказать пароль на внешний том, данные во внутреннем томе будут недоступны и при этом извне нельзя будет определить, что существует также скрытый том. Далее рассматривается вариант создания простого тома.

- Укажите путь, где будет хранится файл контейнера VeraCrypt (на компьютере, внешнем накопителе, сетевом диске). Вы можете указать любое разрешение для файла или вообще не указывать его, но «правильное» расширение, которое ассоциируется с VeraCrypt — .hc

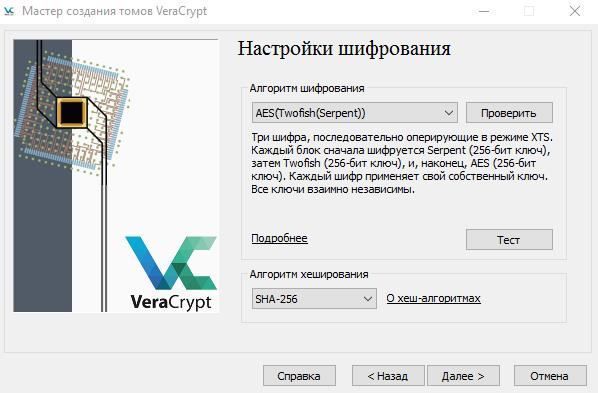

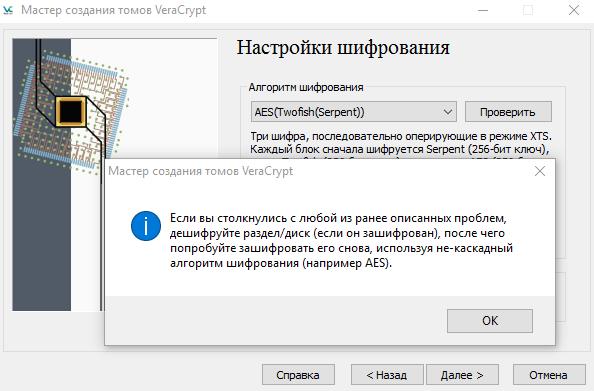

- Выберите алгоритм шифрования и хеширования. Основное здесь — алгоритм шифрования. В большинстве случаев, достаточно AES (причем это будет заметно быстрее других вариантов, если процессор поддерживает аппаратное шифрованием AES), но можно использовать и несколько алгоритмов одновременно (последовательное шифрование несколькими алгоритмами), описания которых можно найти в Википедии (на русском языке).

- Задайте размер создаваемого зашифрованного контейнера.

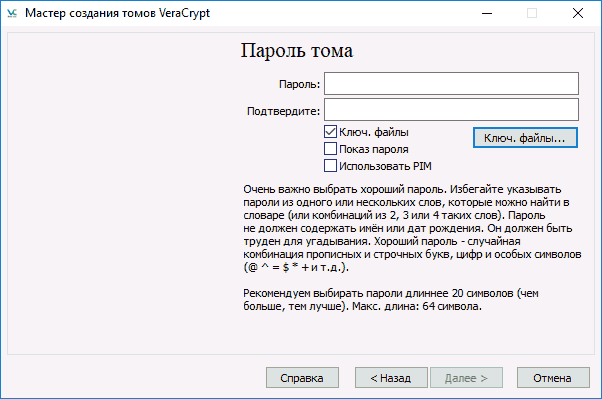

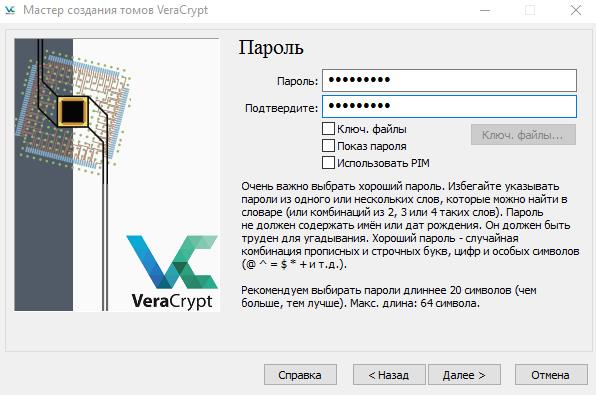

- Укажите пароль, следуя рекомендациям, которые представлены в окне задания паролей. При желании, вы можете задать вместо пароля любой файл (пункт «Ключ. Файлы», будет использован в качестве ключа, могут использоваться смарт-карты), однако при потере или повреждении этого файла, получить доступ к данным не получится. Пункт «Использовать PIM» позволяет задать «Персональный умножитель итераций», влияющий на надежность шифрования прямо и косвенно (при указании PIM, его потребуется вводить в дополнение к паролю тома, т.е. взлом перебором усложняется).

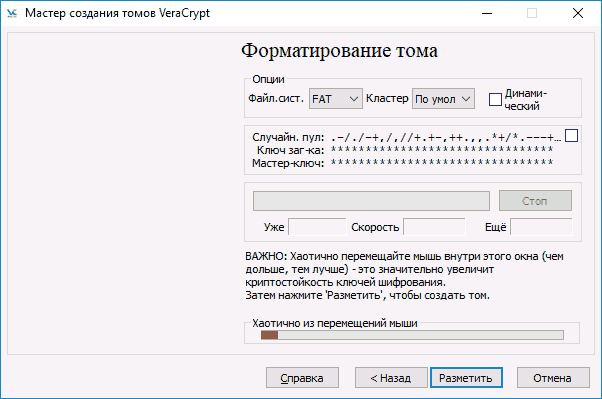

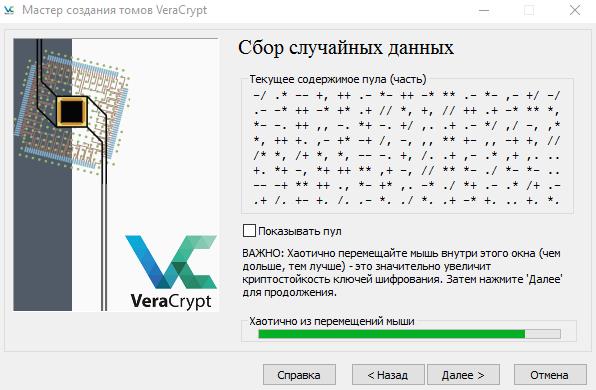

- В следующем окне задайте файловую систему тома и просто перемещайте указатель мыши по окну, пока не заполнится строка прогресса внизу окна (или не станет зеленой). В завершение нажмите «Разметить».

- По завершении операции вы увидите сообщение о том, что том VeraCrypt был успешно создан, в следующем окне достаточно нажать «Выход».

Следующий шаг — смонтировать созданный том для использования, для этого:

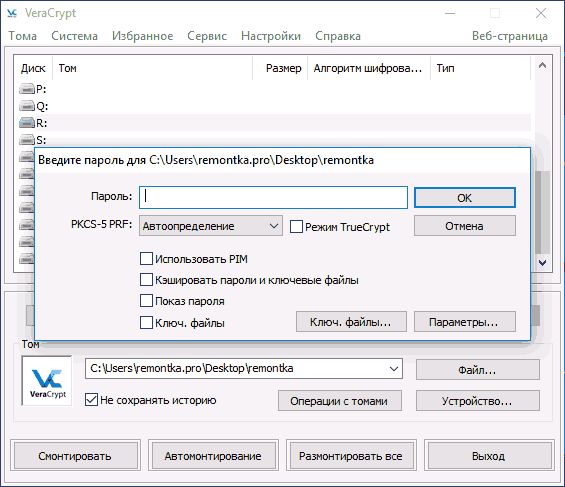

- В разделе «Том» укажите путь к созданному файловому контейнеру (нажав кнопку «Файл»), выберите из списка букву диска для тома и нажмите кнопку «Смонтировать».

- Укажите пароль (предоставьте ключевые файлы при необходимости).

- Дождитесь окончания монтирования тома, после чего он отобразится в VeraCrypt и в виде локального диска в проводнике.

При копировании файлов на новый диск они будут шифроваться «на лету», равно как и расшифровываться при доступе к ним. По окончании работы, выберите том (букву диска) в VeraCrypt и нажмите «Размонтировать».

Примечание: при желании, вместо «Смонтировать» вы можете нажать «Автомонтирование», для того чтобы в будущем зашифрованный том подключался автоматически.

Шифрование диска (раздела диска) или флешки

Шаги при шифровании диска, флешки или другого накопителя (не системного) будут теми же самыми, но на втором шаге потребуется выбрать пункт «Зашифровать несистемный раздел/диск», после выбора устройства — указать, отформатировать диск или зашифровать с уже имеющимися данными (займет больше времени).

Следующий отличающийся момент — на завершающем этапе шифрования в случае выбора «Отформатировать диск», потребуется указать, будут ли использоваться файлы более 4 Гб на создаваемом томе.

После того, как том будет зашифрован, вы получите инструкцию по дальнейшему использованию диска. Доступа по прежней букве к нему не будет, потребуется настроить автомонтирование (при этом для разделов диска и дисков достаточно просто нажать «Автомонтирование», программа сама их найдет) или же смонтировать таким же способом, как был описан для файловых контейнеров, но нажмите кнопку «Устройство» вместо «Файл».

Как зашифровать системный диск в VeraCrypt

При шифровании системного раздела или диска, пароль будет требоваться еще до загрузки операционной системы. Будьте очень внимательны, используя эту функцию — в теории можно получить систему, которую невозможно загрузить и единственным выходом окажется переустановка Windows.

Примечание: если при начале шифрования системного раздела вы увидите сообщение «Похоже, Windows не установлена на диске, с которого она загружается» (а на самом деле это не так), скорее всего дело в «по особому» установленной Windows 10 или 8 с шифрованным EFI разделом и зашифровать системный диск VeraCrypt не получится (в начале статьи уже рекомендовал BitLocker для этой цели), хотя для некоторых EFI-систем шифрование успешно работает.

Шифрование системного диска проходит тем же образом, что и простого диска или раздела, за исключением следующих моментов:

- При выборе шифрования системного раздела, на третьем этапе будет предложен выбор — шифровать весь диск (физический HDD или SSD) или только системный раздел на этом диске.

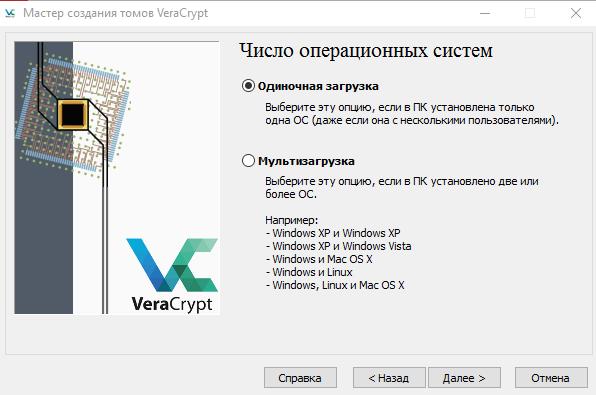

- Выбор одиночной загрузки (если установлена только одна ОС) или мультизагрузки (если их несколько).

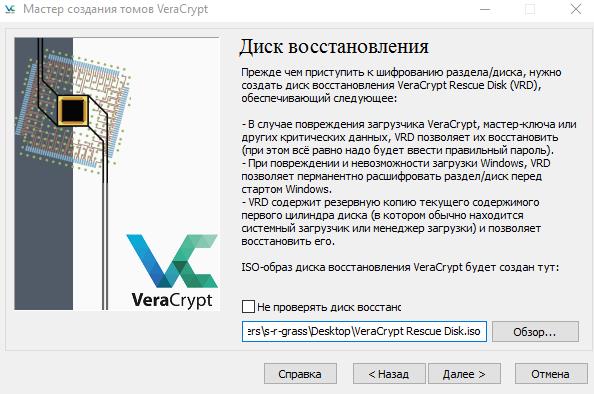

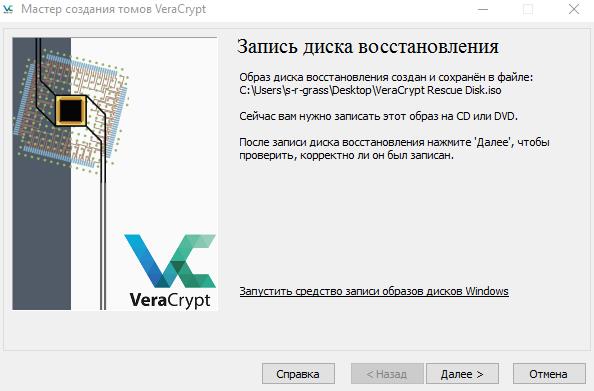

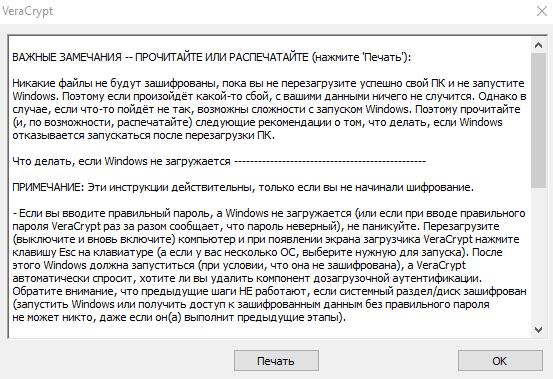

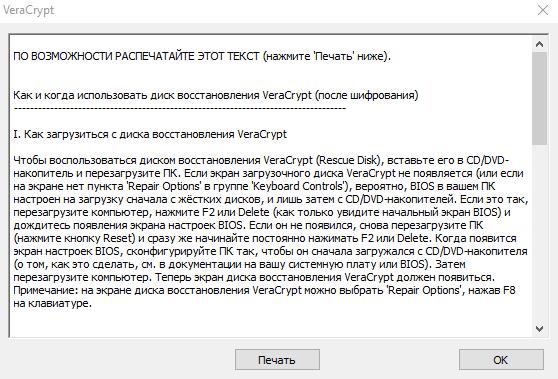

- Перед шифрованием вам будет предложено создать диск восстановления на случай повреждения загрузчика VeraCrypt, а также при проблемах с загрузкой Windows после шифрования (можно будет загрузиться с диска восстановления и полностью расшифровать раздел, приведя его в исходное состояние).

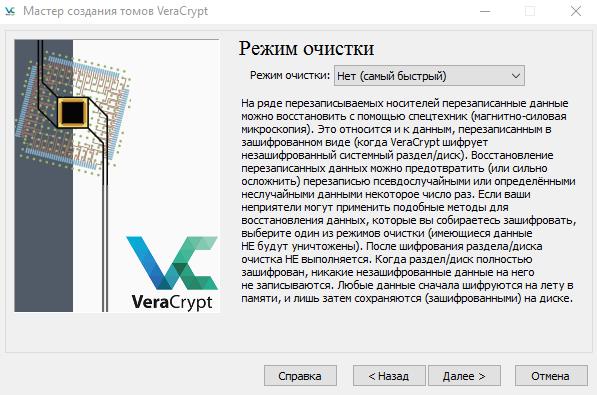

- Будет предложено выбрать режим очистки. В большинстве случаев, если вы не храните очень страшных секретов, достаточно выбрать пункт «Нет», это значительно сэкономит вам время (часы времени).

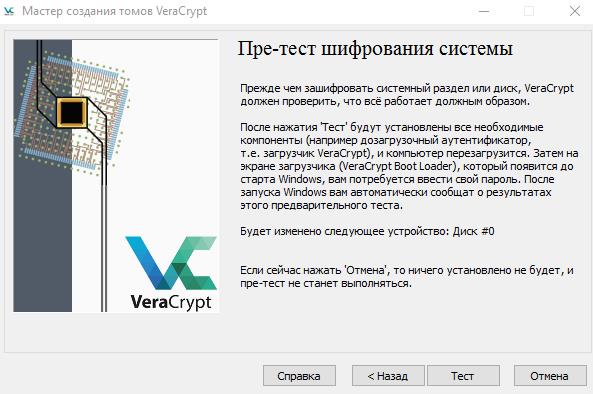

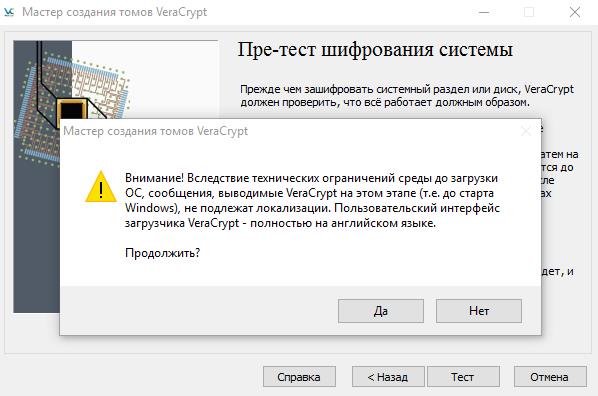

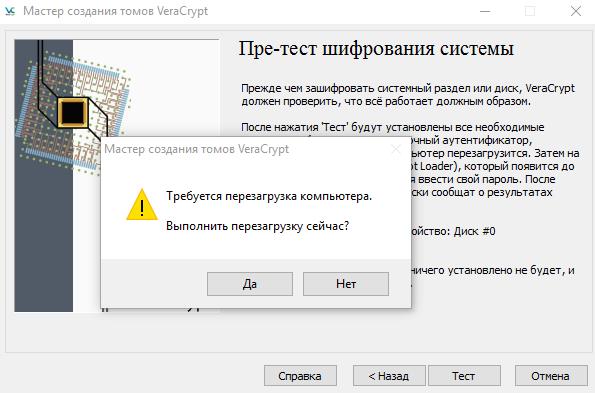

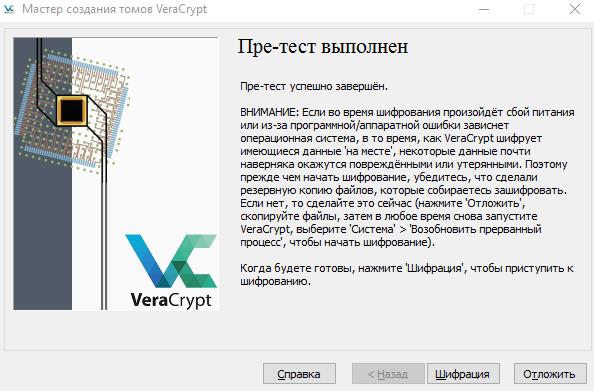

- Перед шифрованием будет выполнен тест, позволяющий VeraCrypt «убедиться», что все будет работать правильно.

- Важно: после нажатия кнопки «Тест» вы получите очень подробную информацию по тому, что будет происходить дальше. Рекомендую очень внимательно все прочитать.

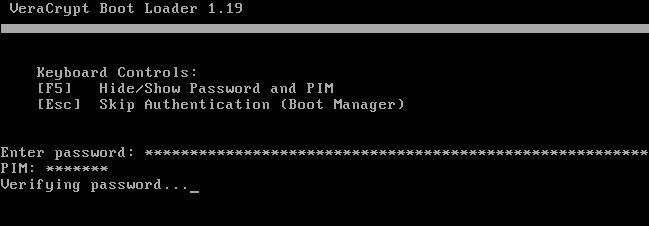

- После нажатия «Ок» и после перезагрузки вам потребуется ввести заданный пароль и, если все прошло успешно, после входа в Windows вы увидите сообщение о том, что Пре-тест шифрования пройден и все, что останется сделать — нажать кнопку «Шифровать» и дождаться завершения процесса шифрования.

Если в дальнейшем вам потребуется полностью расшифровать системный диск или раздел, в меню VeraCrypt выберите «Система» — «Перманентно расшифровать системный раздел/диск».

Дополнительная информация

- Если у вас на компьютере используется несколько операционных систем, то с помощью VeraCrypt вы можете создать скрытую операционную систему (Меню — Система — Создать скрытую ОС), схожую со скрытым томом, о котором писалось выше.

- Если тома или диски монтируются очень медленно, вы можете попробовать ускорить процесс, задав длинный пароль (20 и более символов) и малый PIM (в пределах 5-20).

- Если при шифровании системного раздела что-то происходит необычно (например, при нескольких установленных системах, программа предлагает только одиночную загрузку или вы видите сообщение о том, что Windows на на том диске, где загрузчик) — рекомендую не экспериментировать (при отсутствии готовности потерять все содержимое диска без возможности восстановления).

На этом всё, удачного шифрования.

Время на прочтение

4 мин

Количество просмотров 66K

VeraCrypt — свободный форк TrueCrypt используемый для сквозного шифрования в Windows, Mac OSX и Linux, и позволяет шифровать системный диск, отдельный внутренний или внешний диск или создавать виртуальные диски с использованием файлов-контейнеров.

В этой статье мы рассмотрим интересную возможность VeraCrypt для создания зашифрованного диска со скрытым разделом, этот метод, также называемый методом «двусмысленного шифрования», обеспечивает возможность правдоподобного отрицания наличия второго тома, т.к. не обладая нужным паролем, доказать существование скрытого тома не представляется возможным.

Создание ключевого файла

Для работы с зашифрованным разделом наличие ключевого файла не является обязательным, но если защищать данные по-максимуму, то лишним не будет, например, как еще один фактор для обеспечения достаточно высокой стойкости к принуждающим атакам, также известным как «метод терморектального криптоанализа».

В данном случае предполагается наличие двух ключевых файлов на внешних носителях, один из которых будет хранится в достаточно надежном месте, например, в защищенной банковской ячейке.

Вторая же копия при возникновении угрозы уничтожается. Таким образом, даже если наличие скрытого раздела стало известно, а пароль от него извлечен методом силового воздействия — без ключевого файла доступ к зашифрованной информации получить не удастся.

В VeraCrypt есть инструмент для генерации ключевого файла, позволяющий создать файл со случайными данными заданного размера. Для этого необходимо запустить из меню Сервис — Генератор ключевых файлов, задать необходимое количество ключевых файлов и их размер, и сгенерировать энтропию, совершая хаотичные движения мышкой. После этого сохранить ключевой файл (в нашем случае, также сделав и его копию).

Создание зашфированного раздела

Для того чтобы создать скрытый зашифрованный раздел, нужно сначала подготовить обычный (внешний) зашифрованный том. Для его создания запустим из меню Сервис — Мастер создания томов.

Выберем «Зашифровать несистемный раздел/диск«, что бы создать зашифрованный диск (в моем случае это небольшой SSD диск). Если отдельного диска нет, можно использовать «Создать зашифрованный файловый контейнер«, т.к. он будет в дальнейшем смонтирован как виртуальный диск, все последующие инструкции справедливы и для него.

Тип тома зададим «Скрытый том Veracrypt«, режим тома «Обычный» (т.к. мы создаём новый том). В размещении тома нужно выбрать диск, на котором будет создан зашифрованный том, в случае создания файлового контейнера, нужно будет указать место, где этот файл создать.

Режим создания тома «Создать и отформатировать» если диск пустой, или «Зашифровать на месте«, если на диске уже есть данные, которые нужно зашифровать.

Алгоритм шифрования оставляем AES, т.к. несмотря на наличие возможности выбрать один из пяти алгоритмов шифрования, AES является достаточно надежным и быстрым (в VeraCrypt поддерживается и включено по умолчанию аппаратное ускорение этого алгоритма, при использовании процессоров, имеющих набор инструкций AES-NI).

Средняя скорость шифрования/дешифрования в памяти (12 потоков, Апп. ускорение AES включено, Мб/c, больше-лучше):

Зададим надежный пароль (как выбрать надежный пароль мы рассказывали в этой статье).

Интересный факт: пароль “самого разыскиваемого хакера”, использовавшего полное шифрование дисков, Джереми Хэммонда, был именем его кошки: “Chewy 123”;

Перед форматированием тома потребуется совершить несколько хаотичных движений мышкой, что бы создать необходимый уровень энтропии для шифрования. Опцию «быстрое форматирование» не следует использовать, так как предполагается создание скрытого раздела. Если не предполагается хранение больших файлов (>4Гб), тип файловой системы рекомендуется оставить FAT.

Создание скрытого тома

В мастере томов выберем «Зашифровать несистемный раздел/диск«. Режим тома «Скрытый том VeraCrypt«. Режим создания «Прямой режим«. Выберем устройство или контейнер, зашифрованные на предыдущем шаге. Введем созданный ранее пароль и нажмем «Далее«.

Укажем тип шифрования для скрытого тома. Как и выше, я рекомендую оставить настройки по умолчанию. На данном этапе мы можем добавить использование ключевого файла, как дополнительной меры защиты.

На следующем шаге определим сколько места «забрать» у основного тома для создания скрытого тома. Дальнейший процесс настройки тома, аналогичен настройке внешнего тома.

Подключение внешнего тома

Монтирование тома может занимать некоторое время, это связано с большим количеством итераций при генерации ключа, что повышает стойкость при атаках «в лоб» в десятки раз.

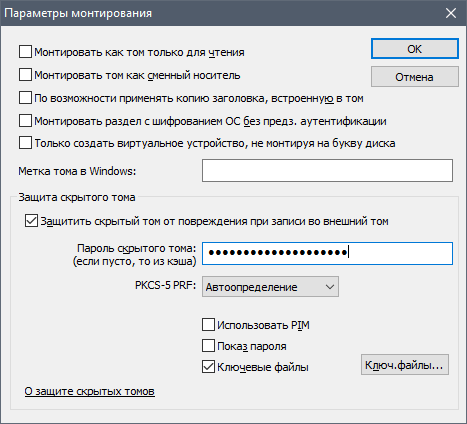

Для подключения внешнего тома нажмем «Смонтировать«, откроем «Параметры» и установим опцию «Защитить скрытый том от повреждения при записи» и укажем пароль и ключевой файл от скрытого тома.

Опцию защиты при монтировании внешнего тома необходимо включать, так как скрытый том является частью внешнего, и запись во внешний том без защиты может повредить скрытый том. В том случае, если вас заставляют смонтировать внешний том силовым методом (против которого этот механизм и был создан), то, естественно, вы его монтируете как обычный том, и VeraCrypt не будет показывать что это внешний том, он будет выглядеть как обычный.

Во внешнем томе можно разместить информацию, которая будет выглядеть или быть отчасти чувствительной, в то время как все самое ценное будет храниться на скрытом томе.

Подключение скрытого тома

Для подключения скрытого тома, нажмем «Смонтировать», укажем пароль и ключевой файл от скрытого тома. При примонтированном скрытом томе, VeraCrypt добавляет пометку «Скрытый«.

Векторы атаки

Атака в лоб:

Атаки методом перебора, при наличии стойкого пароля малоэффективна — это тот сценарий, к которому и готовились разрабочики VeraCrypt, а при наличии ключевого файла — неэффективны абсолютно.

Извлечение ключей шифрования:

Теоретически, получив доступ к выключенному компьютеру, есть некоторый шанс извлечь ключи шифрования из памяти или файла гибернации и файла подкачки. Для противодействия такого рода атакам рекомендуется включить опцию шифрования ключей и паролей в ОЗУ в меню Настройка — Быстродействие и отключить файл подкачки и спящий режим.

Скрытое управление:

Хранение данных в зашифрованном виде убережет их в случае утери, конфискации или кражи устройства, но в случае, если злоумышленники получили скрытый контроль над компьютером по сети, например, с использованием вредоносного ПО с возможностями удаленного управления, им не составит труда получить ключевой файл и пароль в момент использования. Варианты противодействия этим типам атак рассматривать не будем, так как тема сетевой безопасности довольно обширна, и выходит за рамки данной статьи.

VERA

VERA

CRYPT

CRYPT

F R E E O P E N — S O U R C E O N — T H E — F L Y E N C R Y P T I O N

USER’S GUIDE

veracrypt.codeplex.com

Version Information

VeraCrypt User’s Guide, version 1.19

Released by IDRIX on October 17

th

, 2016

Legal Notices

THIS DOCUMENT IS PROVIDED «AS IS» WITHOUT WARRANTY OF ANY KIND, WHETHER EXPRESS, IMPLIED, OR STATUTORY.

THE ENTIRE RISK AS TO THE QUALITY, CORRECTNESS, ACCURACY, OR COMPLETENESS OF THE CONTENT OF THIS

DOCUMENT IS WITH YOU. THE CONTENT OF THIS DOCUMENT MAY BE INACCURATE, INCORRECT, INVALID, INCOMPLETE

AND/OR MISLEADING. IN NO EVENT WILL ANY AUTHOR OF THE SOFTWARE OR DOCUMENTATION, OR ANY APPLICABLE

COPYRIGHT OWNER, OR ANY OTHER PARTY WHO MAY COPY AND/OR (RE)DISTRIBUTE THIS SOFTWARE OR

DOCUMENTATION, BE LIABLE TO YOU OR TO ANY OTHER PARTY FOR ANY DAMAGES, INCLUDING, BUT NOT LIMITED TO,

ANY DIRECT, INDIRECT, GENERAL, SPECIAL, INCIDENTAL, PUNITIVE, EXEMPLARY, OR CONSEQUENTIAL DAMAGES

(INCLUDING, BUT NOT LIMITED TO, CORRUPTION OR LOSS OF DATA, ANY LOSSES SUSTAINED BY YOU OR THIRD PARTIES,

A FAILURE OF THIS SOFTWARE TO OPERATE WITH ANY OTHER PRODUCT, PROCUREMENT OF SUBSTITUTE GOODS OR

SERVICES, OR BUSINESS INTERRUPTION), WHETHER IN CONTRACT, STRICT LIABILITY, TORT (INCLUDING, BUT NOT

LIMITED TO, NEGLIGENCE) OR OTHERWISE, ARISING OUT OF THE USE, COPYING, MODIFICATION, OR (RE)DISTRIBUTION

OF THIS SOFTWARE OR DOCUMENTATION (OR A PORTION THEREOF), OR INABILITY TO USE THIS SOFTWARE OR

DOCUMENTATION, EVEN IF SUCH DAMAGES (OR THE POSSIBILITY OF SUCH DAMAGES) ARE/WERE PREDICTABLE OR

KNOWN TO ANY (CO)AUTHOR, INTELLECTUAL-PROPERTY OWNER, OR ANY OTHER PARTY.

BY INSTALLING, RUNNING, USING, COPYING, (RE)DISTRIBUTING, AND/OR MODIFYING THIS SOFTWARE, INCLUDING, BUT

NOT LIMITED TO, ITS DOCUMENTATION, OR A PORTION THEREOF, YOU ACCEPT AND AGREE TO BE BOUND BY ALL TERMS

AND CONDITIONS OF THE VERACRYPT LICENSE THE FULL TEXT OF WHICH IS CONTAINED IN THE FILE License.txt

INCLUDED IN VERACRYPT BINARY AND SOURCE CODE DISTRIBUTION PACKAGES.

Что такое VeraCrypt

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер — это оболочка, в которой в зашифрованном виде хранятся все файлы. Физически контенер — это единичный файл. Получить доступ к файлам, которые лежат внутри контейнера-оболочки можно только одним способом — введя правильный пароль. Процедура ввода пароля и подключения контейнера называется «монтированием».

Файлы в VeraCrypt шифруются не по одному, а контейнерами. Возможно, для вас это ново, но это действительно очень удобно. Когда программа подключает контейнер (монтирует его), то контейнер выглядит как флешка — появляется новый диск. И с этим диском можно делать любые операции — копировать туда файлы, открывать файлы, удалять файлы, редактировать файлы. При этом не нужно думать о шифровании — всё, что внутри контейнера, уже надёжно зашифровано и сохраняется/шифруется в реальном времени. И как только вы отключите контейнер, то вход в него надёжно закроется.

Установка VeraCrypt

Установка на Windows очень проста — точно так же, как и для любой другой программы. Поэтому я совсем не буду останавливаться на этом процессе, только дам

Ссылка скрыта от гостей

.

Для Linux есть целая инструкция — обратитесь к ней по этой ссылке.

Шифрование данных в VeraCrypt

Запустите программу. В первую очередь, поменяйте язык программы на русский. Для этого щёлкните на меню ‘Settings’ там выберите ‘Language…’ и далее выберите «Русский».

Теперь нажмите «Создать том» (том — это то же самое что и контейнер).

В открывшемся окне выбрана опция «Создать зашифрованный файловый контейнер» – именно это нам и нужно. Можно просто нажать далее.

А для любопытных небольшое разъяснение. Опция «Зашифровать несистемный раздел / диск». Это на тот случай, если вы хотите полностью зашифровать жёсткий диск или флешку.

Опция «Зашифровать раздел или весь диск с системой» означает то же самое, что и вторая опция, т. е. шифрование диска целиком, но для того случая, когда вы хотите зашифровать диск, на котором установлен Windows. Это, кстати говоря, интересный вариант. Даже если кто-либо получит доступ к вашему компьютеру, он не сможет воспользоваться никакими данными — даже не сможет его включить. Это значительно отличается от пароля БИОС или от пароля Windows. Поскольку оба этих пароля можно с лёгкостью сбросить. Или ещё проще — ничего не сбрасывать, просто вынуть жёсткий диск и скопировать с него данные на другой компьютер, и уже в спокойной обстановке поизучать: вытянуть все пароли от всех веб-сайтов, FTP, просмотреть все данные и т. д. Это хороший вариант, но пока на нём останавливаться не буду — пока мы просто научимся шифровать отдельные файлы.

Ко второму и третьему варианту ещё предлагаются такие опции, как, соответственно, создать скрытый том и создать скрытую ОС. Это очень хитрый и очень мудрый подход. Смысл его заключается в том, что создаётся два контейнера (хотя файл по прежнему будет один). Эти контейнеры открываются в зависимости от введённого пароля. Например, вас силой принуждают выдать пароль, тогда вы действительно сообщаете пароль, но пароль от контейнера, в котором лежит не очень важная информация. Все довольны: вы остались целы, недруги получили пароль и смогли открыть контейнер и даже нашли там какие-то файлы, которые вы предварительно туда поместили.

Точно также со скрытой операционной системой: одна настоящая, в которой и содержаться важные сведения, а вторая — та, которая установлена просто для прикрытия. Загрузка будет происходить в первую или во вторую — в зависимости от введённого пароля.

Эти опции интересные, но, напомню, мы просто учимся шифровать файлы. Поэтому нажимаем далее, ничего не меняя.

На следующем экране нам предлагают выбрать, создавать ли скрытый том. Эта опция на ваше усмотрение, мне достаточного обычного тома.

Теперь выберите, где будет расположен том и какое у него будет название. Название и расширение файла может быть любое — всё на ваше усмотрение. Можете даже выбрать расширение которое используется другими программами, например .mp4, .mkv, mp3 и т. д., можете вообще оставить файл без расширения.

Важно понимать, что если вы выберите существующий файл, то это не значит, что вы его сейчас зашифруете. Это значит, что файл будет удалён, а на его место записан контейнер VeraCrypt. Чтобы зашифровать файлы, мы их чуть позже разместим в созданный контейнер.

Алгоритмы шифрования и алгоритмы хеширования. По умолчанию уже сделан хороший выбор. Вы можете выбрать другой алгоритм, или выбрать сразу несколько алгоритмов, которые последовательно будут шифровать одни и те же данные — всё на ваше усмотрение.

Далее выбираем размер — всё очень просто, чем больше размер, тем больше сможете записывать в зашифрованный контейнер. Следовательно, чем больше выбранный размер, тем больше зашифрованный контейнер будет занимать место на реальном жёстком диске.

Пожалуй, самый ответственный этап — придумывание пароля. Если пароль простой или короткий, представляет собой осмысленное слово, то его довольно быстро смогут подобрать — и ваши данные без вашего желания попадут в руки тех, для кого они не предназначались. В то же самое время, если вы придумаете очень сложный и очень длинный пароль, а потом его забудете — то данные станут безвозвратно утерянными. Даже не знаю, что хуже. В общем пароль должен быть сложным, но вы ни в коем случае не должны его забыть — иначе это будет равносильно удалению зашифрованного контейнера.

В следующем окне нам предлагают поиграть в занимательную игру — хаотически перемещать указатель мыши. Когда вам это надоест, посмотрите на дополнительные настройки. Можно выбрать файловую систему, можно поменять кластер, можно сделать том динамическим. Динамический — этот тот, который будет растягиваться по мере добавления новых данных. Динамический том сэкономит вам место, по крайней мере пока данных внутри контейнера мало. Но при этом динамический том не рекомендуется по целому ряду причин: понижается криптостойкость, появляется возможность повреждения тома и т. д. В общем, это не рекомендуется.

Нажимаем «Разметить».

После окончания форматирования, в следующем окне нас сообщат, что том успешно создан — нажимаем Выход.

Как пользоваться VeraCrypt

Опять, запустите программу VeraCrypt

Выберите любую незанятую букву, нажмите кнопку Файл, найдите ваш контейнер, который мы только что создали и нажмите Смонтировать.

Теперь нам нужно ввести пароль и нажать ОК.

Появится окошечко, которое предупреждает, что этот процесс (монтирования) может занять долгое время и может показаться, что программа не отвечает. На самом деле, процесс не такой уж и долгий — лично я не успел даже сделать скриншот.

Вот так выглядит окно программы после монтирования.

Откройте любой файловый менеджер и посмотрите — у вас появился новый диск. Он выглядит как флешка.

Вот и всё: просто копируйте на этот контейнер свои ценные данные. Вы можете их открывать прямо в контейнере, изменять, удалять, добавлять новые и т. д. – всё как на обычном диске или флешке.

Когда завершите работу с VeraCrypt, нажмите кнопку Размонтировать. Вы закроете доступ во внутрь вашего контейнера и уже никто не сможет получить ваши файлы. Когда они вам вновь понадобятся — смонтируйте том точно также, как это было показано чуть выше.

Настройка VeraCrypt

Самых разных настроек VeraCrypt очень много. Но я расскажу всего лишь о двух (я другими не пользуюсь — и они не такие уж сложные для понимания) — с остальными вы можете ознакомиться самостоятельно или я чуть позже напишу более подробную инструкцию с продвинутыми и необычными трюками по использованию VeraCrypt.

В верхнем меню выберите «Настройки», а затем «Параметры». Поставьте галочку напротив «Автоматически размонтировать тома при неактивности в течение» и выберите желаемое количество минут. Я, например, задал 30 минут. Т.е. если вы отлучились по делам от компьютера, но забыли размонтировать зашифрованные тома, то по истечении определённого срока, программа это сделает за вас. Чтобы никто случайно не получил к ним доступ.

Теперь переходим в «Настройка», далее «Горячие клавиши». Теперь выберите «Размонтировать всё» и придумайте для этого действия сочетание клавиш. Т.е. если кто-то ворвётся в офис, то вы одним сочетанием клавиш размонтируете все контейнеры, т. е. закроете к ним доступ. Это может пригодиться чаще, чем вы думаете.

Заключение

Теперь вы можете шифровать файлы так, что никто не способен их расшифровать. Даже современным суперкомпьютерам понадобиться очень много времени, чтобы подобрать пароль. VeraCrypt — бесплатная программа, которая занимает совсем немного места на жёстком диске. Пусть вас не обманывает эта кажущаяся простота. В ваших руках инструмент колоссальной силы — если что-то зашифровано этой программой, то нет никакой возможности это расшифровать, если отсутствует пароль.

Время на прочтение

4 мин

Количество просмотров 71K

VeraCrypt — свободный форк TrueCrypt используемый для сквозного шифрования в Windows, Mac OSX и Linux, и позволяет шифровать системный диск, отдельный внутренний или внешний диск или создавать виртуальные диски с использованием файлов-контейнеров.

В этой статье мы рассмотрим интересную возможность VeraCrypt для создания зашифрованного диска со скрытым разделом, этот метод, также называемый методом «двусмысленного шифрования», обеспечивает возможность правдоподобного отрицания наличия второго тома, т.к. не обладая нужным паролем, доказать существование скрытого тома не представляется возможным.

Создание ключевого файла

Для работы с зашифрованным разделом наличие ключевого файла не является обязательным, но если защищать данные по-максимуму, то лишним не будет, например, как еще один фактор для обеспечения достаточно высокой стойкости к принуждающим атакам, также известным как «метод терморектального криптоанализа».

В данном случае предполагается наличие двух ключевых файлов на внешних носителях, один из которых будет хранится в достаточно надежном месте, например, в защищенной банковской ячейке.

Вторая же копия при возникновении угрозы уничтожается. Таким образом, даже если наличие скрытого раздела стало известно, а пароль от него извлечен методом силового воздействия — без ключевого файла доступ к зашифрованной информации получить не удастся.

В VeraCrypt есть инструмент для генерации ключевого файла, позволяющий создать файл со случайными данными заданного размера. Для этого необходимо запустить из меню Сервис — Генератор ключевых файлов, задать необходимое количество ключевых файлов и их размер, и сгенерировать энтропию, совершая хаотичные движения мышкой. После этого сохранить ключевой файл (в нашем случае, также сделав и его копию).

Создание зашфированного раздела

Для того чтобы создать скрытый зашифрованный раздел, нужно сначала подготовить обычный (внешний) зашифрованный том. Для его создания запустим из меню Сервис — Мастер создания томов.

Выберем «Зашифровать несистемный раздел/диск«, что бы создать зашифрованный диск (в моем случае это небольшой SSD диск). Если отдельного диска нет, можно использовать «Создать зашифрованный файловый контейнер«, т.к. он будет в дальнейшем смонтирован как виртуальный диск, все последующие инструкции справедливы и для него.

Тип тома зададим «Скрытый том Veracrypt«, режим тома «Обычный» (т.к. мы создаём новый том). В размещении тома нужно выбрать диск, на котором будет создан зашифрованный том, в случае создания файлового контейнера, нужно будет указать место, где этот файл создать.

Режим создания тома «Создать и отформатировать» если диск пустой, или «Зашифровать на месте«, если на диске уже есть данные, которые нужно зашифровать.

Алгоритм шифрования оставляем AES, т.к. несмотря на наличие возможности выбрать один из пяти алгоритмов шифрования, AES является достаточно надежным и быстрым (в VeraCrypt поддерживается и включено по умолчанию аппаратное ускорение этого алгоритма, при использовании процессоров, имеющих набор инструкций AES-NI).

Средняя скорость шифрования/дешифрования в памяти (12 потоков, Апп. ускорение AES включено, Мб/c, больше-лучше):

Зададим надежный пароль (как выбрать надежный пароль мы рассказывали в этой статье).

Интересный факт: пароль “самого разыскиваемого хакера”, использовавшего полное шифрование дисков, Джереми Хэммонда, был именем его кошки: “Chewy 123”;

Перед форматированием тома потребуется совершить несколько хаотичных движений мышкой, что бы создать необходимый уровень энтропии для шифрования. Опцию «быстрое форматирование» не следует использовать, так как предполагается создание скрытого раздела. Если не предполагается хранение больших файлов (>4Гб), тип файловой системы рекомендуется оставить FAT.

Создание скрытого тома

В мастере томов выберем «Зашифровать несистемный раздел/диск«. Режим тома «Скрытый том VeraCrypt«. Режим создания «Прямой режим«. Выберем устройство или контейнер, зашифрованные на предыдущем шаге. Введем созданный ранее пароль и нажмем «Далее«.

Укажем тип шифрования для скрытого тома. Как и выше, я рекомендую оставить настройки по умолчанию. На данном этапе мы можем добавить использование ключевого файла, как дополнительной меры защиты.

На следующем шаге определим сколько места «забрать» у основного тома для создания скрытого тома. Дальнейший процесс настройки тома, аналогичен настройке внешнего тома.

Подключение внешнего тома

Монтирование тома может занимать некоторое время, это связано с большим количеством итераций при генерации ключа, что повышает стойкость при атаках «в лоб» в десятки раз.

Для подключения внешнего тома нажмем «Смонтировать«, откроем «Параметры» и установим опцию «Защитить скрытый том от повреждения при записи» и укажем пароль и ключевой файл от скрытого тома.

Опцию защиты при монтировании внешнего тома необходимо включать, так как скрытый том является частью внешнего, и запись во внешний том без защиты может повредить скрытый том. В том случае, если вас заставляют смонтировать внешний том силовым методом (против которого этот механизм и был создан), то, естественно, вы его монтируете как обычный том, и VeraCrypt не будет показывать что это внешний том, он будет выглядеть как обычный.

Во внешнем томе можно разместить информацию, которая будет выглядеть или быть отчасти чувствительной, в то время как все самое ценное будет храниться на скрытом томе.

Подключение скрытого тома

Для подключения скрытого тома, нажмем «Смонтировать», укажем пароль и ключевой файл от скрытого тома. При примонтированном скрытом томе, VeraCrypt добавляет пометку «Скрытый«.

Векторы атаки

Атака в лоб:

Атаки методом перебора, при наличии стойкого пароля малоэффективна — это тот сценарий, к которому и готовились разрабочики VeraCrypt, а при наличии ключевого файла — неэффективны абсолютно.

Извлечение ключей шифрования:

Теоретически, получив доступ к выключенному компьютеру, есть некоторый шанс извлечь ключи шифрования из памяти или файла гибернации и файла подкачки. Для противодействия такого рода атакам рекомендуется включить опцию шифрования ключей и паролей в ОЗУ в меню Настройка — Быстродействие и отключить файл подкачки и спящий режим.

Скрытое управление:

Хранение данных в зашифрованном виде убережет их в случае утери, конфискации или кражи устройства, но в случае, если злоумышленники получили скрытый контроль над компьютером по сети, например, с использованием вредоносного ПО с возможностями удаленного управления, им не составит труда получить ключевой файл и пароль в момент использования. Варианты противодействия этим типам атак рассматривать не будем, так как тема сетевой безопасности довольно обширна, и выходит за рамки данной статьи.

Полноценный гайд по использованию VeraCrypt

DARK NETФАРМИМ ХАЛЯВУ — Канал с разной халявой в интернете

ПОЛЕТЕЛИ

Данная статья носит образовательный характер, мы ни к чему не призываем и не обязываем. Информация представлена исключительно в ознакомительных целях.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер — это оболочка, в которой в зашифрованном виде хранятся все файлы. Физически контейнер — это единичный файл. Получить доступ к файлам, которые лежат внутри контейнера-оболочки можно только одним способом — введя правильный пароль. Процедура ввода пароля и подключения контейнера называется «монтированием».

Файлы в VeraCrypt шифруются не по одному, а контейнерами. Возможно, для вас это ново, но это действительно очень удобно. Когда программа подключает контейнер (монтирует его), то контейнер выглядит как флешка — появляется новый диск. И с этим диском можно делать любые операции — копировать туда файлы, открывать файлы, удалять файлы, редактировать файлы. При этом не нужно думать о шифровании — всё, что внутри контейнера, уже надёжно зашифровано и сохраняется/шифруется в реальном времени. И как только вы отключите контейнер, то вход в него надёжно закроется.

Установка VeraCrypt

Установка на Windows очень проста — точно так же, как и для любой другой программы. Поэтому я совсем не буду останавливаться на этом процессе, только дам ссылку на скачиваине.

Для Linux есть целая инструкция — обратитесь к ней по этой ссылке.

Шифрование данных в VeraCrypt

Запустите программу. В первую очередь, поменяйте язык программы на русский. Для этого щёлкните на меню ‘Settings’ там выберите ‘Language…’ и далее выберите «Русский».

Теперь нажмите «Создать том» (том — это то же самое что и контейнер).

В открывшемся окне выбрана опция «Создать зашифрованный файловый контейнер» – именно это нам и нужно. Можно просто нажать далее.

А для любопытных небольшое разъяснение. Опция «Зашифровать несистемный раздел / диск». Это на тот случай, если вы хотите полностью зашифровать жёсткий диск или флешку.

Опция «Зашифровать раздел или весь диск с системой» означает то же самое, что и вторая опция, т. е. шифрование диска целиком, но для того случая, когда вы хотите зашифровать диск, на котором установлен Windows. Это, кстати говоря, интересный вариант. Даже если кто-либо получит доступ к вашему компьютеру, он не сможет воспользоваться никакими данными — даже не сможет его включить. Это значительно отличается от пароля БИОС или от пароля Windows. Поскольку оба этих пароля можно с лёгкостью сбросить. Или ещё проще — ничего не сбрасывать, просто вынуть жёсткий диск и скопировать с него данные на другой компьютер, и уже в спокойной обстановке поизучать: вытянуть все пароли от всех веб-сайтов, FTP, просмотреть все данные и т. д. Это хороший вариант, но пока на нём останавливаться не буду — пока мы просто научимся шифровать отдельные файлы.

Ко второму и третьему варианту ещё предлагаются такие опции, как, соответственно, создать скрытый том и создать скрытую ОС. Это очень хитрый и очень мудрый подход. Смысл его заключается в том, что создаётся два контейнера (хотя файл по прежнему будет один). Эти контейнеры открываются в зависимости от введённого пароля. Например, вас силой принуждают выдать пароль, тогда вы действительно сообщаете пароль, но пароль от контейнера, в котором лежит не очень важная информация. Все довольны: вы остались целы, недруги получили пароль и смогли открыть контейнер и даже нашли там какие-то файлы, которые вы предварительно туда поместили.

Точно также со скрытой операционной системой: одна настоящая, в которой и содержаться важные сведения, а вторая — та, которая установлена просто для прикрытия. Загрузка будет происходить в первую или во вторую — в зависимости от введённого пароля.

Эти опции интересные, но, напомню, мы просто учимся шифровать файлы. Поэтому нажимаем далее, ничего не меняя.

На следующем экране нам предлагают выбрать, создавать ли скрытый том. Эта опция на ваше усмотрение, мне достаточного обычного тома.

Теперь выберите, где будет расположен том и какое у него будет название. Название и расширение файла может быть любое — всё на ваше усмотрение. Можете даже выбрать расширение которое используется другими программами, например .mp4, .mkv, mp3 и т. д., можете вообще оставить файл без расширения.

Важно понимать, что если вы выберите существующий файл, то это не значит, что вы его сейчас зашифруете. Это значит, что файл будет удалён, а на его место записан контейнер VeraCrypt. Чтобы зашифровать файлы, мы их чуть позже разместим в созданный контейнер.

Алгоритмы шифрования и алгоритмы хеширования. По умолчанию уже сделан хороший выбор. Вы можете выбрать другой алгоритм, или выбрать сразу несколько алгоритмов, которые последовательно будут шифровать одни и те же данные — всё на ваше усмотрение.

Далее выбираем размер — всё очень просто, чем больше размер, тем больше сможете записывать в зашифрованный контейнер. Следовательно, чем больше выбранный размер, тем больше зашифрованный контейнер будет занимать место на реальном жёстком диске.

Пожалуй, самый ответственный этап — придумывание пароля. Если пароль простой или короткий, представляет собой осмысленное слово, то его довольно быстро смогут подобрать — и ваши данные без вашего желания попадут в руки тех, для кого они не предназначались. В то же самое время, если вы придумаете очень сложный и очень длинный пароль, а потом его забудете — то данные станут безвозвратно утерянными. Даже не знаю, что хуже. В общем пароль должен быть сложным, но вы ни в коем случае не должны его забыть — иначе это будет равносильно удалению зашифрованного контейнера.

В следующем окне нам предлагают поиграть в занимательную игру — хаотически перемещать указатель мыши. Когда вам это надоест, посмотрите на дополнительные настройки. Можно выбрать файловую систему, можно поменять кластер, можно сделать том динамическим. Динамический — этот тот, который будет растягиваться по мере добавления новых данных. Динамический том сэкономит вам место, по крайней мере пока данных внутри контейнера мало. Но при этом динамический том не рекомендуется по целому ряду причин: понижается криптостойкость, появляется возможность повреждения тома и т. д. В общем, это не рекомендуется.

Нажимаем «Разметить».

После окончания форматирования, в следующем окне нас сообщат, что том успешно создан — нажимаем Выход.

Как пользоваться VeraCrypt

Опять, запустите программу VeraCrypt. Выберите любую незанятую букву, нажмите кнопку Файл, найдите ваш контейнер, который мы только что создали и нажмите Смонтировать.

Теперь нам нужно ввести пароль и нажать ОК.

Появится окошечко, которое предупреждает, что этот процесс (монтирования) может занять долгое время и может показаться, что программа не отвечает. На самом деле, процесс не такой уж и долгий — лично я не успел даже сделать скриншот.

Вот так выглядит окно программы после монтирования.

Откройте любой файловый менеджер и посмотрите — у вас появился новый диск. Он выглядит как флешка. Вот и всё: просто копируйте на этот контейнер свои ценные данные. Вы можете их открывать прямо в контейнере, изменять, удалять, добавлять новые и т. д. – всё как на обычном диске или флешке. Когда завершите работу с VeraCrypt, нажмите кнопку Размонтировать. Вы закроете доступ во внутрь вашего контейнера и уже никто не сможет получить ваши файлы. Когда они вам вновь понадобятся — смонтируйте том точно также, как это было показано чуть выше.

Настройка VeraCrypt

Самых разных настроек VeraCrypt очень много. Но я расскажу всего лишь о двух (я другими не пользуюсь — и они не такие уж сложные для понимания) — с остальными вы можете ознакомиться самостоятельно или я чуть позже напишу более подробную инструкцию с продвинутыми и необычными трюками по использованию VeraCrypt.

В верхнем меню выберите «Настройки», а затем «Параметры». Поставьте галочку напротив «Автоматически размонтировать тома при неактивности в течение» и выберите желаемое количество минут. Я, например, задал 30 минут. Т.е. если вы отлучились по делам от компьютера, но забыли размонтировать зашифрованные тома, то по истечении определённого срока, программа это сделает за вас. Чтобы никто случайно не получил к ним доступ.

Теперь переходим в «Настройка», далее «Горячие клавиши». Теперь выберите «Размонтировать всё» и придумайте для этого действия сочетание клавиш. Т.е. если кто-то ворвётся в офис, то вы одним сочетанием клавиш размонтируете все контейнеры, т. е. закроете к ним доступ. Это может пригодиться чаще, чем вы думаете.

Заключение

Теперь вы можете шифровать файлы так, что никто не способен их расшифровать. Даже современным суперкомпьютерам понадобиться очень много времени, чтобы подобрать пароль. VeraCrypt — бесплатная программа, которая занимает совсем немного места на жёстком диске. Пусть вас не обманывает эта кажущаяся простота. В ваших руках инструмент колоссальной силы — если что-то зашифровано этой программой, то нет никакой возможности это расшифровать, если отсутствует пароль.

Наши проекты

📖 DARK NET | Обучение — канал, с помощью которого ты наконец-то начнёшь зарабатывать хорошие деньги

🦋 Фармим Халяву — канал со скидками, акциями, промокодами и прочей халявой на просторах интернета

Русский

Статья

Операционная система Windows не может на 100% гарантировать, что при наличии пароля доступ к ноутбуку посторонние не получат. Пароль учетной записи можно узнать и поменять при помощи специальных инструментов не имея доступ в саму ОС. Поэтому возникает необходимость шифрования данных на жестком диске. Это позволяет не беспокоиться о несанкционированном доступе в том случае, если владелец перед тем как оставить ноутбук без присмотра блокирует его.

В данной статье будет рассматриваться программа для шифрования жесткого диска VeraCrypt с операционной системой Windows 10, и шифрованию будет подвергнут весь системный жесткий диск со всеми разделами, включая системный раздел. Категоричность с ОС связана с тем, что ранее уже были опубликованы статьи «Виртуальный зашифрованный жесткий диск при помощи VeraCrypt» и «Зашифровать компьютер при помощи TrueCrypt», а вопросы о шифровании жесткого диска на Windows 10 стали часто возникать у посетителей сайта.

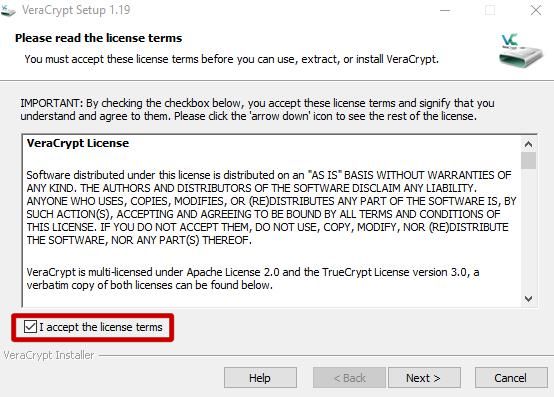

Установка VeraCrypt

Запускаем установочный файл. В первом окне отображается лицензионное соглашение, нажимаем кнопку «I accept the license terms«, которая означает согласие с его условиями. Нажимаем «Next«.

В следующем окне необходимо выбрать режим установки — установка или распаковка. Режим распаковка может пригодится для работы с виртуальными зашифрованными жесткими дисками. Так как необходимо шифровать весь диск, а не создавать виртуальные жесткие диски, необходимо выбрать пункт «Install» и нажать кнопку «Next«.

Далее необходимо выбрать опции установки. Опции оставляем по умолчанию, нажимаем «Install«.

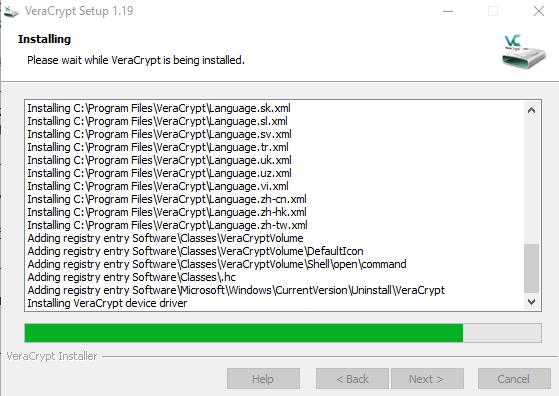

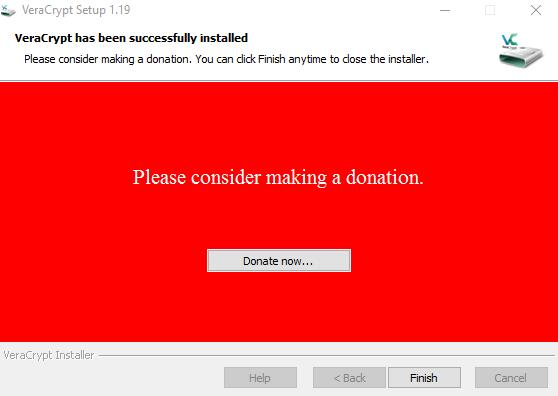

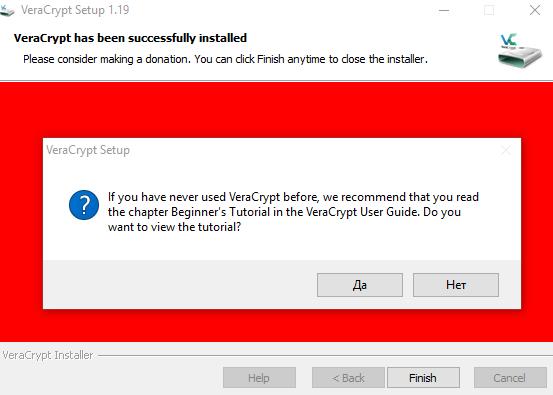

Начался процесс установки, просто ждём появления сообщения об успешной установке.

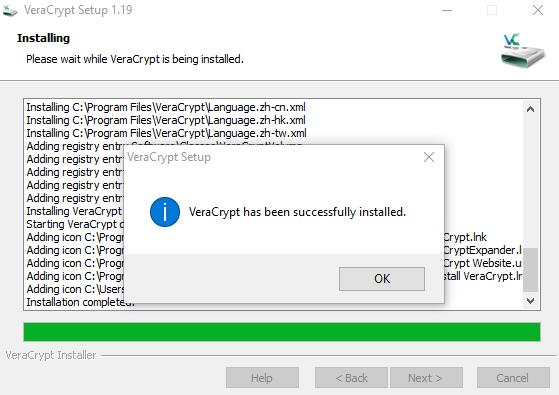

Появляется сообщение о том, что установка успешно завершена.

Теперь можно увидеть просьбу разработчиков пожертвовать деньги. Нажимаем «Finish«.

После нажатия Finish появляется сообщение с предложением посмотреть справочный материал, нажимаем «Нет«.

Установка программы для шифрования жесткого диска успешно завершена.

Настройка программы и шифрование жесткого диска

Запускаем с рабочего стола ярлык «VeraCrypt«.

По умолчанию интерфейс на английском языке, но перевод на русский язык есть, интерфейс просто нужно переключить на русский язык. Заходим во вкладку «Settings«, потом пункт «Language…«.

В следующем окне необходимо выбрать «Русский» язык и нажать кнопку «Ок«.

Интерфейс сразу становится на русском языке. Это приятно, так как в TrueCrypt было необходимо перезагрузить программу для применения языка интерфейса, а в VeraCrypt язык меняется сразу без перезапуска.

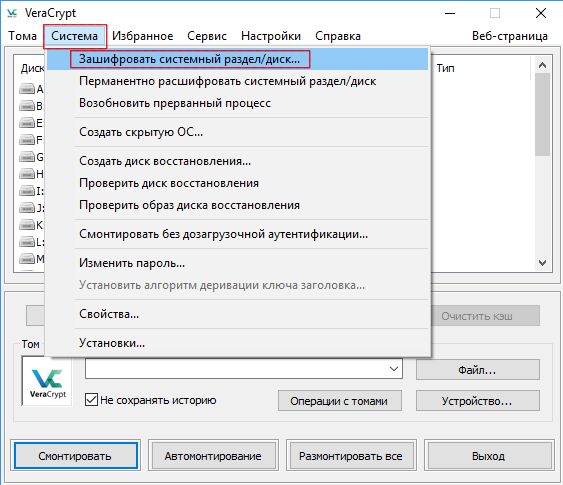

Теперь приступаем к процессу шифрования жесткого диска с учетом того, что у нас используется Операционная система Windows 10. Переходим во вкладку «Система» и выбираем пункт «Зашифровать системный раздел / диск«.

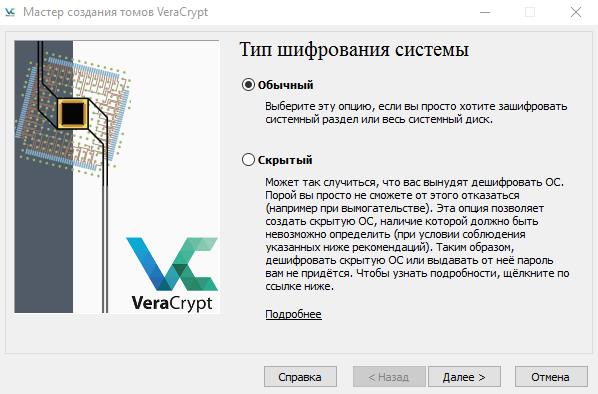

Теперь нужно выбрать тип шифрования — обычный или скрытый. Для использования скрытого типа необходимо иметь два жестких диска, два раздела одного диска не подойдут. Выбираем обычный тип.

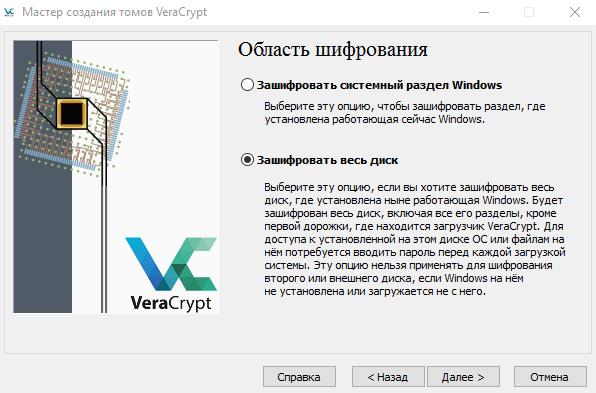

Далее необходимо указать область для шифрования. Шифрование системного раздела рекомендуется разработчиками, так как при шифровании всего диска могут быть проблемы с загрузочным сектором VeraCrypt из-за недостаточного места. Стоит отметить, что при наличии нескольких разделов одного диска и выборе пункта «зашифровать системный раздел» будет зашифрован только тот раздел, на который установлена Windows. На ноутбуках часто люди создают два раздела, один для системы, а второй для пользовательских данных. В таком случае пользовательские данные не будут защищены, поэтому рекомендуется выбирать «Шифрование всего диска«. Выбираем весь диск.

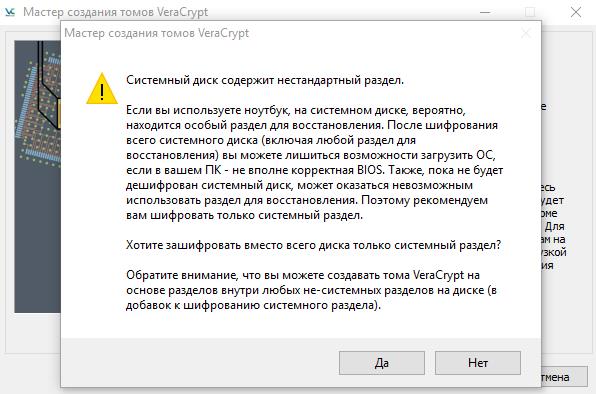

Появляется уведомление с рекомендацией использовать шифрование только системного раздела. Нажимаем «Нет«, так как необходимо шифрование всего диска.

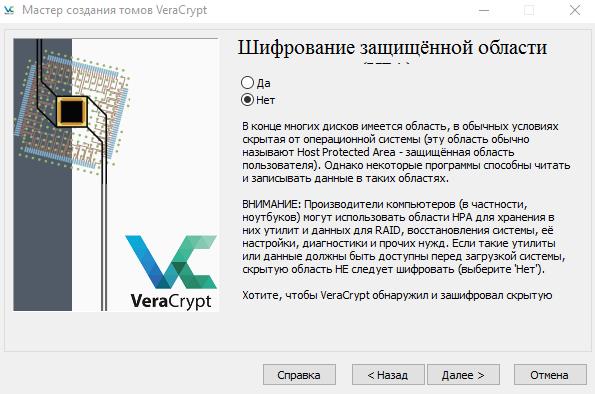

Теперь необходимо указать нужно ли обнаружить и зашифровать скрытый раздел. Уже было выбрано шифрование всего диска, поэтому выбираем «Нет«.

Далее нужно указать количество установленных операционных систем. Если при загрузке компьютера нет выбора операционной системы, значит установлена одна ОС. Данная инструкция нацелена на ноутбук с одной ОС, если используется несколько ОС, тогда выбирайте пункт «мультизагрузка» на свой страх и риск. Выбираем пункт «Одиночная загрузка«.

Теперь выбираем алгоритм шифрования. По умолчанию стоит алгоритм AES с длиной ключа 256. Оптимальный выбор. Можно выбрать AES(Twofish(Serpent)), но тогда шифрование может быть дольше четырёх часов. Оставляем по умолчанию или выбираем более стойкий вариант.

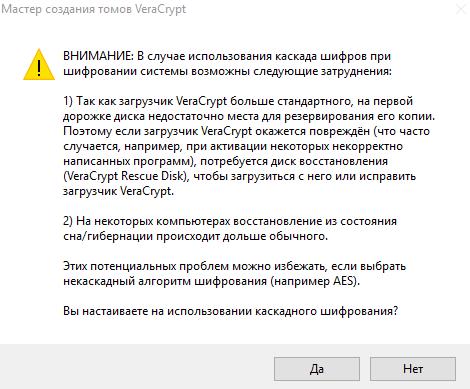

Если был выбран «AES(Twofish(Serpent))» далее появится уведомление об использовании каскада шифров. Следует внимательно прочитать его, и не терять диск для восстановления, который будет создан далее. Нажимаем «Да«.

Далее появится ещё одно уведомлений об использование каскада шифров. Нажимаем «Ок«.

Теперь нужно указать пароль, который будет использоваться для загрузки операционной системы. Настоятельно рекомендуется использовать пароли длиной от 20 символов. Если такой пароль не подходит, так как запомнить его точно не получится, тогда можно ввести короткий, но не менее 8 символов с использованием знаком и символов. В нем не должно быть слов или сокращений от фамилии и инициалов. В случае использования короткого пароля появится предупреждение. Другие опции рекомендуется оставить по умолчанию. Можно поставить галочку «Использовать PIM» и в следующем окне необходимо будет указать чисто итераций, которое обязательно нужно запомнить, иначе войти в систему не получится. Поэтому рекомендуем не ставить галочку «Использовать PIM«. Вводим пароль.

Далее идёт сбор случайных данных. Просто водите мышкой в пределах окна пока индикатор не станет зеленым, и потом нажимаем «Далее«.

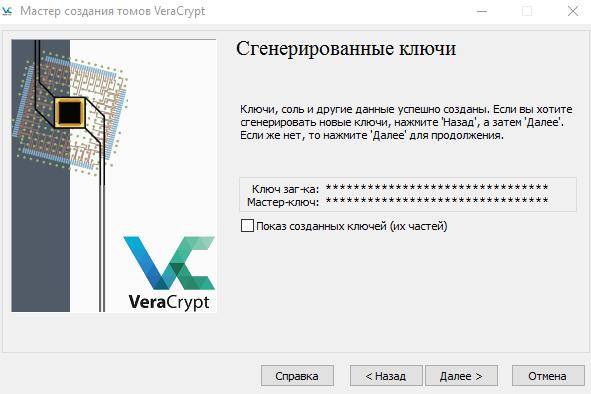

Ключи и случайные данные успешно созданы, нажимаем «Далее«.

Теперь нужно создать образ восстановления и записать его на диск. По умолчанию образ создаётся в документах пользователя, но можно изменить расположение нажав кнопку «Обзор«, главное при изменении места указать имя с таким же расширением «VeraCrypt Rescue Disk.iso«. Нажимаем «Далее«.

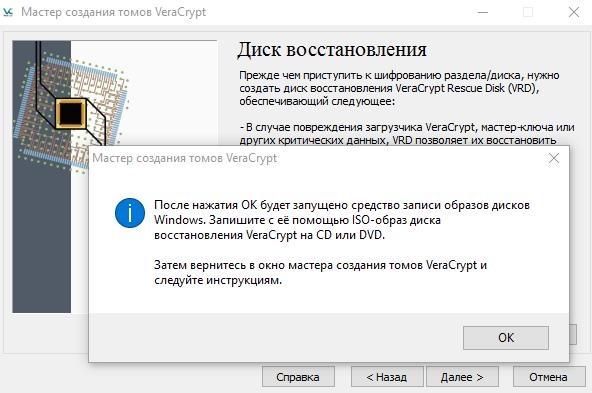

Далее появится уведомление о том, что будет запущено средство записи образов дисков для того, чтобы непосредственно создать диск восстановления. Нажимаем «Ок«.

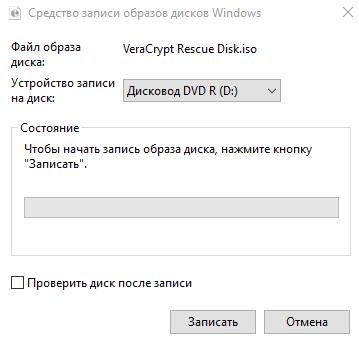

Вставляем чистый или перезаписываемый диск (CD или DVD) и записываем образ диска. Нажимаем «Записать«.

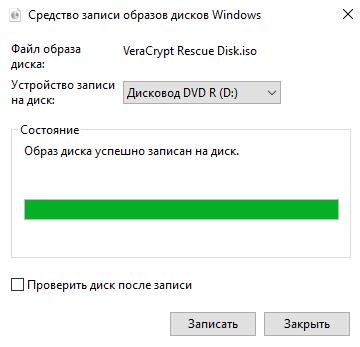

После того, как диск успешно записан нажимаем кнопку «Закрыть«. Диск из привода не вытаскивайте, так как далее его будет необходимо проверить.

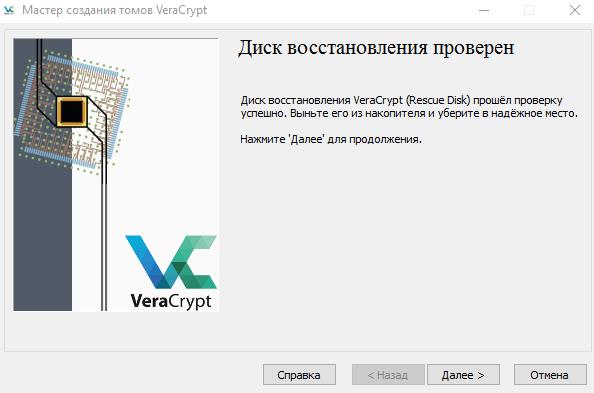

Возвращаемся к окну мастера VeraCrypt. Далее будет проверен диск восстановления. Нажимаем «Далее«.

В следующем окне написано об успешной проверке диска. Нажимаем «Далее«.

Теперь нужно выбрать режим очистки. В данном окне он хорошо описан, но следует отметить, что очистка дополнительно добавит время к процессу шифрования. Если в Вашем случае есть опасность, что данные будут пытаться вытащить в ближайшее время, тогда стоит выбрать режим очистки с количеством проходов не менее трех. Выбираем режим очистки и нажимаем «Далее«.

Теперь необходимо провести проверку, что всё работает должным образом. Нажимаем кнопку «Тест«.

Далее появится уведомление о том, что загрузчик VeraCrypt не переведён на русский язык, то есть до загрузки Операционной системы всё будет на английском языке. Нажимаем «Да«.

Далее появится окно с инструкция с действиями в случае, если ОС не загружается. Обязательно напечатайте этот текст. После того, как напечатали, нажимаем «Ок«.

Далее мастер создания томов попросит перезагрузить компьютер. Нажимаем «Да«.

При загрузке компьютера до загрузки операционной системы появится загрузчик VeraCrypt. Вводим пароль указанный ранее, а в поле PIM ничего не вводим (если не ставили галочку «Использовать PIM«), просто нажимаем Enter. Если ставили галочку «Использовать PIM«, тогда в соответствующее поле необходимо ввести число итераций. Далее начнется процесс проверки пароля, который может занять некоторое время, поэтому паниковать не нужно, если он продлится от 2 до 5 минут. При вводе некорректного пароля или некорректном PIM (если использовали) будет написано incorrect password.

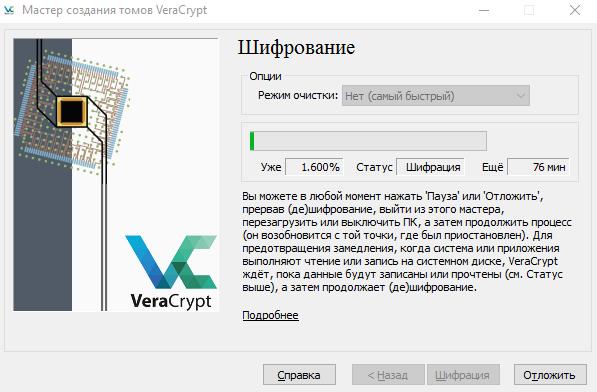

Если компьютер не загружается, стоит воспользоваться диском восстановления. При успешной загрузке компьютера видим сообщение об успешном тестировании. Теперь всё готово к шифрованию. Нажимаем «Шифрация«.

Далее появится сообщение с инструкцией использования диска восстановления, которую необходимо напечатать. Нажимаем «Ок«.

Начинается процесс шифрования. Время шифрования зависит от компьютера — насколько он мощный и какой тип носителя информации используется. В случае с SSD время шифрования каскадным шифром без очистки может составлять около 80 минут. В случае с обычными жесткими дисками при аналогичных условиях время шифрования может составлять около четырех часов.

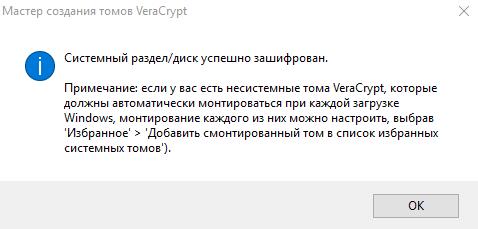

По окончанию шифрования появится сообщение о том, что жесткий диск успешно зашифрован.

Шифрование завершено, нажимаем «Готово«.

Дешифрование диска

Данный способ дешифрование подходит только в том случае, если процесс шифрование был завершен без ошибок и Операционная Система успешно загружается.

Запускаем VeraCrypt, в списке будет системный диск, нажимаем на него правой кнопкой мыши и выбираем пункт «Расшифровать перманентно».

Программа запросит подтверждение дешифрования. Нажимаем «Да». Затем появится ещё одно подтверждение, нажимаем «Да».

Начинается процесс дешифрования, который займет столько же времени, сколько занял процесс дешифрования с вычетом очистки. По завершению появится уведомление об успешном дешифровании, и будет предложено перезагрузить компьютер.

Описание книги «TrueCrypt & VeraCrypt, шифрование файлов и дисков»

Мануалы начального и среднего уровня по использованию программы TrueCrypt и её форка VeraCrypt.

Программы позволяют:

а) создавать зашифрованные файлы-контейнеры, в которых можно хранить любую информацию (подключаются как внешние диски или флешки)

б) полностью зашифровать диски компьютера (системный в том числе; компьютер будет работать как обычно, всё расшифровывая «на лету»)

Со скриншотами. Для Windows.

На нашем сайте имеется возможность качать книгу «TrueCrypt & VeraCrypt, шифрование файлов и дисков» в формате fb2, html, txt, rtf, epub, mobi, pdf читать книгу он-лайн. У нас вы можете увидеть отзывы тех, кто прочитал эту книгу и узнать их впечатления. В интернет-магазине нашего партнёра вы можете заказать и прочитать бумажную версию книги.