— Здравствуйте, это вам из ФСБ звонят.

— Я знаю.

— Откуда?

— Вы мне на выключенный мобильник дозвонились.

Какой самый защищенный телефон?

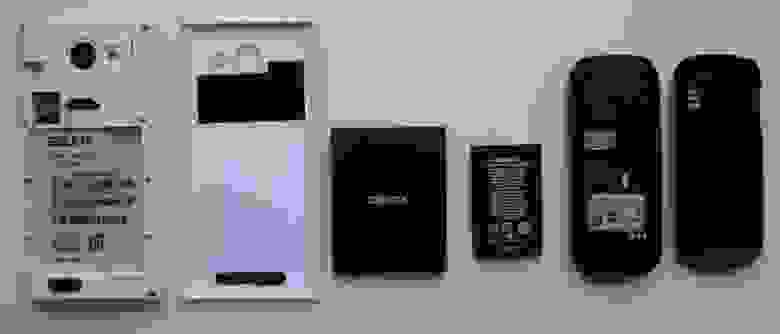

Вот какие телефоны последние 2 недели стали жителями моего рюкзака. Знающие люди сразу поймут, что это за две трубки слева.

Чем больше я копал, тем печальнее мне становилось. Каждый (второй?) человек на Земле носит с собой жучок и за просто так отдает всю свою коммуникацию на блюдечке третьим лицам. И никто об этом не парится кроме профессиональных параноиков.

При том, что телефонов на планете больше, чем всех других устройств вместе взятых (немного загнул, но почти так), материалов катастрофически мало. Например, я до сих пор толком не нашел описаний тех команд оператора, которые скрытно включают телефон на прослушку. Или как операторы и органы борются (и борются ли) со скремблерами?

Почему нет хакерских/опенсорсных проектов телефонов? Вон, ноутбук запилили, чем мобильник сложнее?

(Хотя вот тут есть кой-какие обсуждения).

Давайте на секунду задумаемся, как бы выглядел хакерский телефон?

Какие бы функции у него были, чем он был бы нафарширован из железа и из ПО.

А пока посмотрим, что есть на рынке, какие штучные решения уже реализованы, что можно у них подсмотреть.

Позволю себе

похвастаться новой трубкой

немного лирики перед суровыми ИБэшными терминами и концепциями.

Тяжесть — это хорошо. Тяжесть — это надежно.

Да, это телефон

спиз Snatch

(DEXP Ixion XL145). Мои земляки из Владивостока взяли и грамотно

спизд

переработали/переосмыслили Highscreen Zera S Power (спилили сзади углы, добавили отделку «под кожу», удвоили количество ядер с 4 до 8, проапгрейдили камеру с 5 до 8 МП).

Как связан этот телефон с ИБ?

Во-первых, он мне достался методом «мягкой» соц.инженерии. Но об этом пока не могу написать.

Во-вторых, мне теперь будет проще снимать видео и фото шпионских девайсов.

(к статье про детекторы жучков, индикаторы поля и легальные эмуляторы «жучков»)

Вот например так верещит акустический сейф:

Для справки, Dexp Snatch стоит 7 500 рублей (хотя в линейке Dexp есть модели с большой батарейкой и за 4 500, и за 14 000 рублей), а акустический сейф стоит около 10.000 рублей.

Я очень уважаю долгоиграющие телефоны. Всегда пользовался старенькими ксениумами. Видать, у владивостокчан это в крови — лень каждый день подзаряжаться, вот они и запилили целую линейку из 10 моделей с мощными батареями. Батарейка на 4000 mAh (6-8 видеозаписей докладов с DEF CON) и корпус толще сантиметра. (Рядом старый, добрый, верный телефон «для взяток», который служит мне фонариком уже более 5 лет.)

Глядя на Бориса

хер попадешь

Бритву, я прихожу к мысли, что очень часто простой и грубый метод может быть действенным. Например, защититься от скрытного включения микрофона, можно тем, что тупо поставить механический тумблер включениявыключения микрофона.

Справа на самой верхней фотке — умный чехол для телефона «Кокон» (акустический сейф), который мне дали поиграться в компании Detector Systems, когда я брал у них охапку индикаторов поля и эмуляторов жучков. (Скоро будет обзор.)

Акустический сейф — изделие предназначенное для защиты речевой информации циркулирующей в местах пребывания владельца сотового телефона в случае его активизации с целью прослушивания через каналы сотовой связи. Защита обеспечивается путем автоматического акустического зашумления тракта передачи речевой информации при попытке негласной дистанционной активации микрофона трубки сотового телефона. Изделия «Ладья» и «Кокон» прошли сертификационные испытания по требованиям Гостехкомиссии РФ (Сертификаты №№ 697, 698) и могут использоваться в выделенных помещениях до 1-ой категории включительно.

Сотовый телефон помещается внутрь «Кокона». В случае негласной дистанционной активизации телефона в режим прослушивания единственным демаскирующим признаком является изменение напряжённости электромагнитного поля (т.е.передатчик сотового телефона несанкционированно включается на передачу). Это изменение фиксируется индикатором поля, входящим в состав изделия, который даёт команду на автоматическое включение акустического шумогенератора. При этом происходит зашумление всего тракта передачи речевой информации таким образом, что на приёмном конце отсутствуют какие либо признаки речи.

Технические характеристики:

- Уровень шума в точке размещения микрофона сотового телефона: не менее 100 Дб

- Эффективный спектр шумового сигнала: 250 — 4000 Гц

- Время непрерывной работы от одного комплекта батарей: не менее 6 месяцев

- Питание изделия «Кокон»: литиевая батарея CR 2032

- Время непрерывной работы от одного комплекта батарей: не менее 2 месяцев

История

Первые упоминания противоборства спецслужб и «хакеров» в области телефонии появились в 1993-1995.

Clipper chip (1993)

АНБ сделали чип для шифрования Clipper chip. Конечно же с бэкдором.

Хакеры отреагировали и запилили «Наутилус» с сильной криптографией и потом и PGPfone.

Nautilus 1995

Статья в Wired

PGPfone (1995)

PGPfone — защищенная телефония от разработчика PGP Филиппа Циммермана.

1999

Алекс Бирюков и Ади Шамир публикуют отчет об успешной атаке на алгоритм A5/1, использующийся в стандарте GSM для защиты данных.

Израильские программисты обнаружили дыру в системе безопасности мобильной телефонной связи, позволяющую любому пользователю, имеющему персональный компьютер с 128 мегабайтами оперативной памяти и большим жестким диском, расшифровывать телефонные переговоры или передаваемые данные.

[источник: рус, англ]

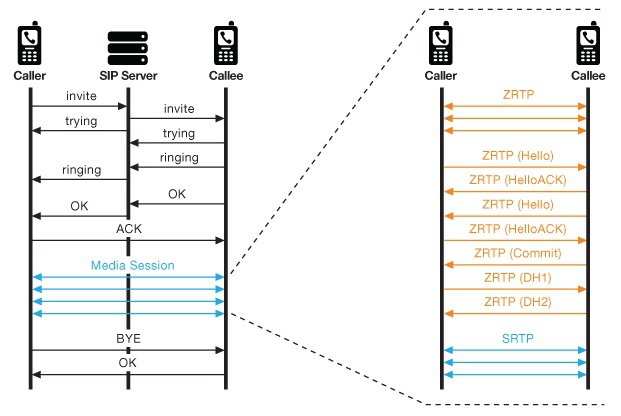

ZRTP (2006)

Криптографический протокол согласования ключей шифрования, используемый в системах передачи голоса по IP-сетям (VoIP). ZRTP описывает метод получения ключей по алгоритму Диффи — Хелмана для организации Secure Real-time Transport Protocol (SRTP). ZRTP осуществляет согласование ключей в том же потоке RTP, по которому установлена аудио/видео связь, то есть не требует отдельного канала связи. Разработан Филипом Циммерманом (Phil Zimmermann, автор Pretty Good Privacy), Джоном Калласом (Jon Callas) и Аланом Джонстоном (Alan Johnston) в 2006 году. Описание протокола было подано в IETF 5-го марта 2006.

2009

Карстен Нол (Karsten Nohl), член немецкой хакерской группы CCC (Chaos Computer Club), объявил на конференции группы 28 декабря, что ему удалось взломать алгоритм кодирования данных в сетях GSM.

Результаты своей работы Нол опубликовал в интернете, разместив книгу кодов на одном из торрент-трекеров. По его словам, это должно заставить мобильных операторов пересмотреть меры безопасности предоставляемой ими сотовой связи. [источник]

На конференции Black Hat представлено ПО для дешифровки разговоров в GSM-сетях

Хакеры представили «Kraken» для взлома алгоритма шифрования в GSM-сетях

Zfone (2009)

Zfone — программное обеспечение для безопасной передачи речевых данных по Интернету (VoIP). Программа позволяет вести приватные переговоры где угодно, с кем угодно и когда угодно. Проект Zfone был основан Филиппом Циммерманном, создателем Pretty Good Privacy (PGP), широко распространенного программного обеспечения для шифрования. Разработка проводилась при участии компаний Svitla Systems, Soft Industry и Ukrainian Hi-tech Initiative

2010

All your baseband are belong to us:

2013

750 миллионов мобильных телефонов уязвимы для злоумышленников из-за недостаточно защищенных SIM карт

Карстен Нол (Karsten Nohl), основатель компании Security Research Labs, заявил об обнаружении уязвимости SIM-карт со стандартом шифрования DES (Data Encryption Standard). Это устаревший стандарт, который, впрочем, используется большим количеством производителей, и сотни миллионов SIM-карт поддерживают именно DES. Так вот, данная уязвимость позволяет при отсылке на телефон фейкового сообщения от оператора связи получить 56-битный ключ в ответном сообщении (ответ отсылается автоматически, и около 25% DES-карт подвержены такому «обману»).

(Небольшая и не сильно хардкорная заметка, которая промелькивала на Хабре)

Прослушивание мобильных телефонов и их защита

Как операторы защищают свои сети

При разработке технологии GSM, а так же на стадии ее внедрения, учитывались все требования от контролирующих гос. органов к уровню обеспечения защиты. Именно из-за этих требований во многих странах мира запрещена продажа и покупка специального оборудования, навроде мощных шифраторов, криптооборудования, скремблеров, а так же — уж очень защищенные технологии для публичной связи. А вот операторы мобильной связи сами обеспечивают защиту своих радиоканалов, используя методы шифрования сигнала. При шифровании используются очень сложные алгоритмы. Каким именно криптоалгоритмом будет осуществляться шифрование выбирается на этапе, когда устанавливается соединение между базовой станцией и самим абонентом. Степень вероятности возникновения утечки информации об абоненте с оборудования оператора, как заверили журналистов сотрудники МТС, что она равна практически нулю. Почему к нулю, спросили мы — а все из-за сложности и контроля за доступом к объектам и оборудованию оператора.

Как можно «слушать» мобильные телефоны?

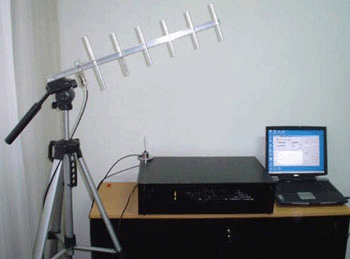

Всего есть два метода прослушки абонентов — это активный метод, и пассивный метод. При пассивном прослушивании абонента нужно использовать очень дорогостоящее оборудование и иметь специально обученных работников. При наличии денег (читайте — большИх денег) на «черном рынке» можно приобрести специальные комплексы, используя которые можно прослушивать разговоры любого абонента в радиусе до 500 метров. Спросите, почему нужно иметь большие деньги? Ответ прост — цена одного такого комплекта стартует от нескольких сотен тысяч евровалюты. Как выглядит такой комплект — видно на следующем фото. В сети существует множество сайтов, где вы можете ознакомиться с описанием и принципом работы таких комплектов и систем прослушивания.

Как убеждают производители подобных систем прослушивания, их системы могут отслеживать GSM-разговоры в режиме реального времени, потому что принцип работы оборудования основан на доступе к SIM-карте абонента мобильной связи, или прямо к базе данных самого оператора сотовой связи. Хотя, если такого доступа у тех, кто вас слушает нет, они могут прослушивать все ваши разговоры с некоторой задержкой. Величина задержки зависит от уровня шифрования канала связи, который использует тот или иной оператор. Подобные системы так же могут быть и мобильными центрами для обеспечения прослушивания и отслеживания передвижения объектов.

Вторым способом прослушки является активное вмешательство прямо в эфире на процесс аутентификации и протоколы управления. Для этого используются специальные мобильные комплексы. Такие мобильные системы, которые, по сути, являются парой специально модифицированных телефонов и ноутбук, несмотря на свою внешнюю простоту и малогабаритность, тоже являются недешевым удовольствием — их цена варьируется от пары десятков тысяч и до нескольких сотен тысяч американских долларов. И опять же — работать на таком оборудовании могут только специалисты высокой квалификации в области связи.

Атака на абонента осуществляется по следующему принципу: поскольку, комплекс является мобильным и находится к абоненту на близком расстоянии — до 500 метров, — он «перехватывает» сигналы для установления соединения и передачи данных, заменяя собой базовую станцию оператора. По сути, сам комплекс становится «мостом-посредником» между ближайшей базовой станцией и самим абонентом.

После «захвата» таким образом нужного абонента мобильной связи этот комплекс фактически может выполнить любую функцию управления над перехваченым каналом: например, соединить прослушиваемого с любым необходимым для тех, кто слушает номером, понизить алгоритм криптошифрования или вообще отключить это шифрование для конкретного сеанса связи и т.д.

Как примерно выглядит подобный комплекс — видно на фото ниже.

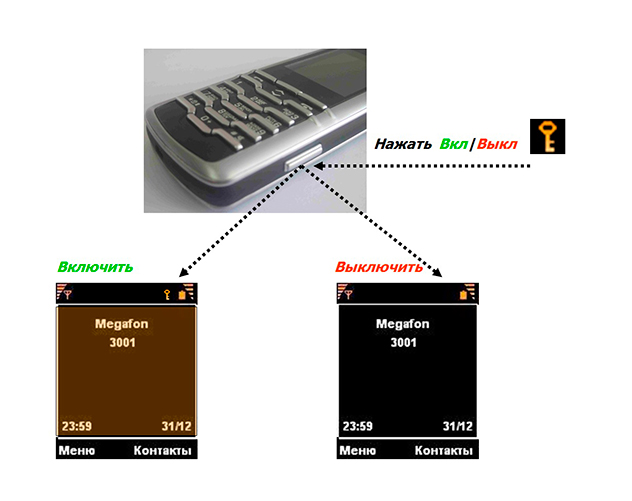

Как поделились специалисты, 100% определить что телефон абонента прослушивается именно в этот момент — невозможно. Но, можно получить косвенные подтверждения, которые могут указывать, что существует такая вероятность. В недалеком прошлом некоторые модели мобильных (а именно — кнопочные телефоны) имели в своем функционале специальный символ-иконку в виде замочка. Если замок был закрыт, значит, сигнал идет в зашифрованном виде, и наоборот — если замок открыт… ну вы сами все поняли.

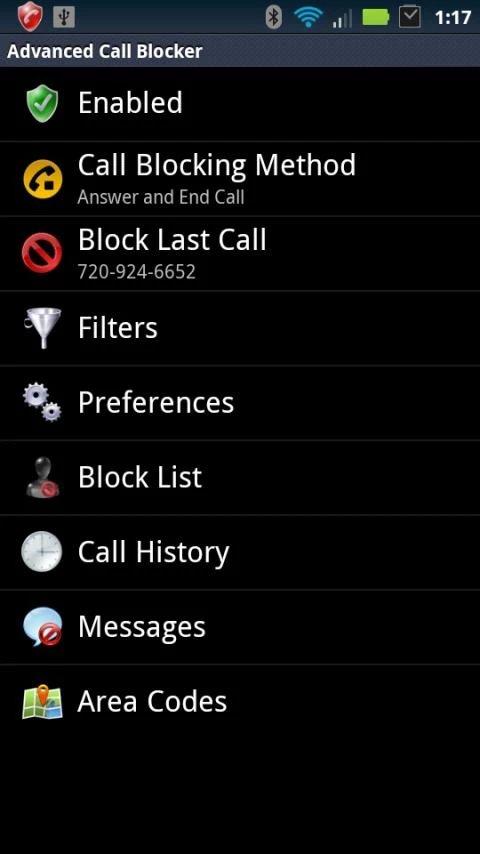

А вот уже в телефонах за последние 5-6 лет такой функции нет… А жаль. Хотя, для некоторых моделей смартфонов предусмотрены специальные приложения, которые будут сигнализировать владельцу телефона об конфигурации используемых настроек именно в текущем сеансе связи. Один из вариантов — уведомление пользователя о том, в каком режиме передается его разговор — с использованием алгоритмов шифрования или же открыто. Ниже перечислено несколько из подобных приложений:

EAGLE Security

Является одним из мощнейших приложений для защиты вашего мобильного от прослушки. Эта программа предотвращает любые подключения к ложным базовым станциям. Для определения достоверности станции используется проверка сигнатур и идентификаторов станции. Помимо этого, программа самостоятельно отслеживает и запоминает расположение всех базовых станций и при выявлении, что какая-то база движется по городу, или ее сигнал время от времени пропадает с места ее расположения — такая база помечается как ложная и подозрительная и приложение уведомит об этом владельца телефона. Еще одна из полезных функций программы — возможность показать, какие из установленных на телефоне приложений и программ имеют доступ к видеокамере и микрофону вашего телефона. Там же есть функция отключения (запрещения) доступа любого не нужного вам ПО к камере.

Darshak

Эта программа отличается от предыдущей и ее основной функцией является отслеживание любой подозрительной активности в сети, в том числе и при использовании SMS, которые могут отправляться без разрешения владельца телефона. Приложение в режиме реального времени оценивает, насколько ваша сеть является защищенной и какой используется алгоритм шифрования в этот момент и еще много чего.

Android IMSI-Catcher Detector

Это приложение так же помагает защитить ваш смартфон от любых подключений к псевдо-базам. Единственный минус этой программы — вы не найдете его в Google Play и если захотите все же его установить — вам придется повозиться с этой процедурой.

CatcherCatcher

Программа CatcherCatcher, как и его аналоги выше, занимается выявлением ложных базовых станций, которые злоумышленники (или спец. службы?) используют как промежуточные «мосты-посредники» между абонентом и настоящей базовой станцией.

И напоследок, специалисты так же порекомендовали пользоваться специальными приложениями для обеспечения безопасности личных разговоров и данных, в том числе — для шифрования ваших разговоров. Подобными аналогами являются анонимные веб-браузеры Orbot или Orweb, например. Так же есть специальные программы, которые зашифровывают ваши телефонные разговоры, фотографии и многие уже пользуются защищенными месенджерами.

Источник — Прослушивание мобильных телефонов и их защита

Обзор решений по защите телефонных переговоров

(Некоторые материалы взяты из рекламных буклетов, так что здравый скептицизм и комментарии приветствуются)

Трубки мира

буклет

TopSec GSM, созданный на основе телефона Siemens S35 немецкой фирмой Rohde & Swartz, обеспечивает «полную защиту трафика».

Аппарат представляет собой обычный телефон Siemens S35, модернизированный специальным крипто-чипом. Шифрование включается специальной опцией в меню телефона. В защищенном режиме телефон может работать как со вторым телефоном TopSec, так и с ISDN-телефоном ELCRODAT 6-2 той же фирмы.

Защита обеспечивается шифрованием трафика со 128-битным ключом, а сеансовый ключ вычисляется с помощью 1024-битного ключа, что обеспечивает дополнительную защиту. Отличительной особенностью данного телефона является то, что зашифрованные пакеты создаются в нем таким образом, что они прозрачно воспринимаются и передаются по сетям GSM, как и обычные GSM-пакеты.

Цена такого телефона: $2700. Такая высокая цена, тем не менее, не помешала высокой популярности TopSec GSM. Так, Бундесвер (вооруженные силы Германии) заключил контракт на поставку таких телефонов для собственных нужд.

Чуть более модная версия от той же фирмы — беспроводная гарнитура.

TopSec Mobile является устройством для шифрования голоса, которое может быть подключено к любому мобильному телефону с помощью интерфейса Bluetooth. TopSec Mobile обеспечивает конфиденциальность и защиту от прослушивания телефонной связи в любой точке мира.

Особенности:

- Подключение к телефону пользователя по Bluetooth интерфейсу

- TopSec Mobile работает практически со всеми современными мобильными телефонами

- Может также использоваться с модемами и спутниковыми телефонами с интерфейсом Bluetooth

- Не может быть идентифицирован мобильным оператором

- Шифрование голоса с помощью Advanced Encryption Standard (AES), 256-битный ключ

Устройство использует сочетание асимметричного 1024-разрядного и симметричного 128-разрядного шифрования для обеспечения высокого уровня защиты.

Для установки защищенного соединения пользователю после набора номера нужно просто нажать кнопку с надписью crypto («шифрование»). Другой абонент также должен использовать телефон TopSec GSM — или стационарный телефон, оснащенный аналогичным оборудованием, такой как модель ELCRODAT 6-2 ISDN компании Rohde & Schwarz. Эта компания стала продавать такие устройства после приобретения отдела аппаратного шифрования у компании Siemens Information & Communication Mobile.

Телефон TopSec GSM работает в двух диапазонах частот — 900 и 1800 МГц, благодаря чему его можно использовать в любом регионе, где доступны сети GSM 900/1800. Компания продает новые модели во многих странах мира по цене около 3 тыс. долл.

[источник]

Минус этого подхода — наличие выделенного сервера управления звонками, между зарегистрированными на сервере абонентами. Но это необходимое условие построения распределенных систем взаимодействия:

www.cryptophone.de

Странное немецкое устройство, про которое ничего сказать не могу:

HC-2413

HC-2413 обеспечивает полнодуплексное защищенное соединение не только с подобными устройствами, но и со стационарными телефонными терминалами HC-2203 той же фирмы. Для шифрования аппарат использует 128-битный ключ и собственный алгоритм разработки Crypto AG.

Использование подобного устройства позволяет защитить ваши переговоры от прослушивания на любом участке передачи (разумеется, кроме непосредственного прослушивания сверхчувствительными микрофонами, находящимися в непосредственной близости от абонента).

Sectra Tiger

Модели Sectra Tiger, использующие технологию шифрования с ключами длиной от 56 до 256 разрядов, обеспечивают организацию защищенной связи по общедоступным сетям GSM.

Sectra предлагает как централизованные, так и распределенные системы управления ключами либо с помощью смарт-карт SmartKey самой компании, либо с использованием функции инфракрасной связи KeyBeam, реализованной в моделях Tiger. Ключи могут генерироваться в самом телефоне и рассылаться непосредственно узкому кругу пользователей. В будущем Sectra намерена разработать версии своих телефонов для других стандартов беспроводной связи, в частности для стандарта CDMA, который широко применяется в США.

Строгое государственное регулирование импорта и экспорта технологий шифрования, по мнению представителей компании, существенно ограничивает возможности продаж таких мобильных телефонов. Помимо разрешения от правительства покупателям необходимы и немалые деньги. «Гражданские» версии мобильных телефонов Tiger будут стоят около 5 тыс. долл., скидка предоставляется только тем покупателям, которые приобретают партию устройств в несколько сотен штук.

Аппарат имеет размеры современного сотового телефона и весит 197 г, но от традиционных устройств его отличает необычное расположение антенны, которая установлена внизу, а не наверху. Мобильный телефон также имеет слот для установки смарт-карт, с которых считывается ключ шифрования.

Blackphone

Blackphone 2: детали о новом криптосмартфоне

Самый защищённый смартфон BlackPhone оказался уязвим

без комментариев, кроме разве что прикольно, что создают «свой AppStore» для безопасных приложений

Трубки России

Скремблер

(Тем временем в СССР России)

«GUARD Bluetooth » от компании ЛОГОС.

Процитирую Лукацкого:

Исконно совковое устройство. Дизайна нет как такового. Гарнитуры намертво «вшита» в устройство и заменить ее можно только вместе с устройством. Зато гарантируется защита переговоров — устройство подключается по Bluetooth к передатчику — компьютеру или телефону (про защиту Bluetooth-канала с помощью E0 ни слова не сказано). Устройство не тестировал, но в сети можно найти его обзор. Внешний вид «GUARD Bluetooth» в сравнении с тем же TopSec Mobile дает очень хорошее представление о том, как соотносятся отечественные и западные СКЗИ (и по внешнему виду, и по удобству работы, и по функционалу). Зато для работы данного устройства не требуется никакой внешний сервер — возможна работа «точка-точка».

Описание от пользователя

Описание от производителя

Референт PDA

Программно-аппаратный комплект для защиты переговоров в сетях GSM

Интерфейс программы содержит: наборное поле, кнопки управления вызовом, кнопку отмены ввода последней цифры и индикатор, который отображает набираемый номер, номер вызывающего абонента при входящем вызове, состояния при установлении соединения и т.п.

Запуск программы осуществляется автоматически при подключении SD/miniSD — модуля «Референт ПДА», при этом на экране коммуникатора в правом нижнем углу появляется значок индикации запуска программы в фоновый режим. Для вызова другого абонента в защищённом режиме необходимо нажать на значок индикации, и далее произвести в открывшейся программе «Референт ПДА» те же действия, что и при обычном вызове. При поступлении звонка от другого комплекта Референт ПДА вместо программы «телефон» автоматически открывается интерфейс программы «Референт ПДА», далее все действия как при обычном звонке.

В процессе установления соединения производится обмен специальной информацией для взаимной аутентификации устройств и формирования сеансового ключа.

Приём и осуществление незащищенного голосового вызова производится с помощью стандартного программного обеспечения коммуникатора.

Основным отличием изделия от аналогов является использование низкоскоростного канала передачи данных (до 1600 бод), что позволяет работать при слабом GSM сигнале (в местах плохого приёма), в роуминге, при использовании различных операторов и т.п.

Назовем его просто «телефон»

(Этот мобильник я «отжал» у Кости, который представляет Hideport.com)

Фишки — механический контроль акустики (кнопка вкл/выкл для микрофона), контроль целостности корпуса (скрытая сигнализация при попытке проникнуть внутрь трубы)

Вроде бы у этой штуковины есть средство выхода в другие сети (кабельный модем, аналоговый/цифровой модем, радиомодем, спутниковый терминал или GSM-модем). Но про это мне еще предстоит разузнать.

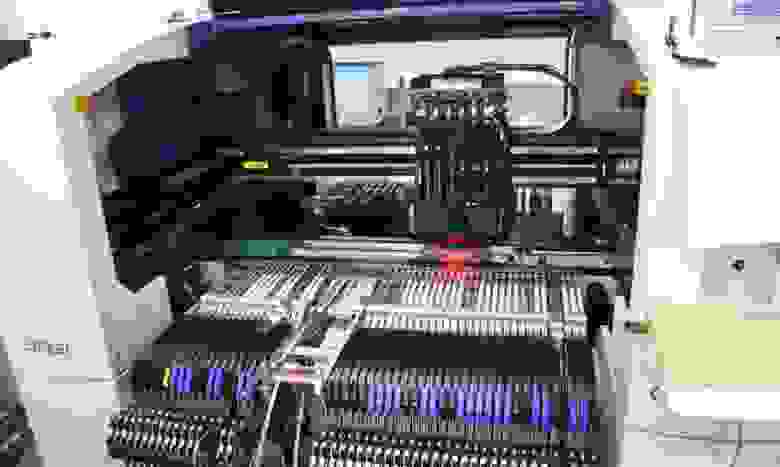

Проник я и на производство телефонов для спецслужб, разрешили сделать пару фоток:

крохи подробностей

Работает такой телефон в четырех диапазонах (850, 900, 1800 и 1900 МГц), у него абонентский принцип шифрования, алгоритм сжатия речи класса ACELP 4800 бит/с, хорошее, высокое качество речи; алгоритм шифрования – известный в России стандарт, ГОСТ 28147 1989 года выпуска. Вследствие того, что здесь идет полное шифрование, требуется криптографическая синхронизация, поэтому прежде чем начать говорить, нужно подождать 10 секунд, пока установится соединение. У телефона также есть сертификат ФСБ.

Сбоку на корпусе кнопочка, включающая крипторежим. Время разговоров в закрытом режиме – 4 часа, а в открытом – 4,5, и разница объясняется тем, что в закрытом режиме в телефоне начинает работать script-процессор.

Телефоны, которые реализуют это дополнительное шифрование, могут работать как с национальным оператором (МТС, Мегафон), так и, если вы путешествуете, с международным; в Латинской Америке это 850/1900, а в Европе и Азии – 900/1800. И в международных сетях телефон будет функционировать при условии, что там не только есть роуминг, но и что оператор поддерживает сервис передачи данных BS26T. Криптокнопка позволяет переключить телефон либо в режим шифрования, либо в рабочий режим, из которого вы можете позвонить на обычный аппарат – побеседовать с друзьями, с семьей и так далее.

Абонентский способ шифрования

К сожалению, стандарт GSM разрабатывался таким образом, чтобы нельзя было установить в телефон собственный алгоритм шифрования, обеспечивая непрерывную полосу гарантированной защиты.

На коммутаторах используют транскодеры, которые делают следующее: когда вы произносите слова в микрофон вашего телефона, в телефоне работает вокодер, он сжимает речь, создавая поток размером 12 кбит. Этот поток в зашифрованном виде доходит до базовой станции, где расшифровывается и дальше в сжатом виде доходит до коммутатора. На коммутаторе он разжимается, создавая поток в 64 кбит, – это делается в том числе и для того, чтобы органы безопасности могли вас слушать. Дальше поток снова сжимается и поступает второму абоненту мобильной связи. И вот если взять и зашифровать канал от абонента до абонента, то разжатие и сжатие потока на коммутаторе не позволит расшифровать поступающую информацию. Отключить этот транскодер, к сожалению, невозможно при работе в речевом тракте, поэтому чтобы обеспечить абонентский способ шифрования (а это необходимо для гарантированной защиты от всех и вся), мы вынуждены использовать канал передачи данных. В стандарте GSM есть сервис BS26T для передачи данных на достаточно низкой скорости – 9600 бит/с. В этом случае транскодер отключается, и у вас фактически получается прямая, без дополнительных преобразований, линия связи. Низкоскоростная, правда.

Соответственно, чтобы передать речь, ее надо сжать, и довольно сильно, – уже не как стандартную GSM, в 12 кбит, а еще сильнее, до скорости 4,8 кбит/с. Затем она шифруется, и вся эта шифрованная информация свободно проходит через любые коммутаторы мира – если вы находитесь в Латинской Америке, а другой человек – где-нибудь на Дальнем Востоке, вы пройдете через массу различных коммутаторов и какой-то другой аппаратуры, но если вы установили канал передачи данных, эта связь будет работать.

И ни в одной точке мира ни одна спецслужба, ни один ваш противник не сможет вас подслушать, потому что речь шифруется в вашем телефоне, а расшифровывается только у собеседника. Но для функционирования такого принципа передачи шифрованной речи необходимо, чтобы операторы поддерживали сервис BS26T.

Практически все операторы мира его поддерживают, однако часть Латинской Америки, Азии и Австралия составляют исключение. Для защиты от навязывания специальных SMS, которые ставят ваш телефон на аудиомониторинг, нужно отлично разбираться в схемотехнике аппарата и его программном обеспечении.

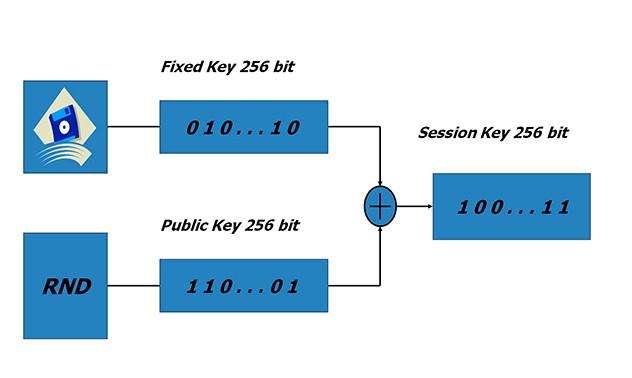

Очень важны в такой технике ключи, они загружаются в телефон с диска при помощи компьютера, нельзя только, чтобы он был подключен к интернету; если у него есть Wi-Fi, он все время должен быть заблокирован. Сеансовый ключ для шифрования формируется из двух ключей: фиксированного, который грузится с диска с помощью компьютера (этот ключ меняется один раз в год), и случайного, он вырабатывается телефоном на каждый сеанс связи. Случайный ключ каждый раз меняется, а предыдущие ключи после разрыва соединения физически стираются из памяти, поэтому вы можете быть абсолютно спокойны: даже восстановив фиксированный ключ, никто не сможет воспроизвести ваши разговоры.

Генерация ключей и подключение новых пользователей

StealthPhone

Подержал в руках StealthPhone Touch

Видел и вот эту модельку

Длина ключа составляет 256 бит.

Алгоритм относится к классу синхронных потоковых шифров гаммирования. Синхронизация осуществляется с помощью вектора инициализации (синхропосылки), который передается (или хранится) в открытом виде вместе с шифротекстом. Длина синхропосылки варьируется от 4 до 12 байт и определяется контекстом использования шифратора.

Для приведения шифратора в рабочее состояние выполняется процедура его инициализации, на вход которой подается секретный ключ и синхропосылка. Выходом процедуры инициализации являются значения всех элементов состояния шифратора, определяющих его функционирование.

В качестве базового алгоритма вычисления кода аутентификации данных используется алгоритм HMAC-SHA256.

В системах Stealthphone и Stealthphone Tell используются эллиптические кривые длиной 384 бита (АНБ одобрило использование асимметричных криптографических алгоритмов на эллиптических кривых с длиной ключа 384 бита для обработки совершенно секретных документов).

еще чуть-чуть подробностей

Криптографические алгоритмы шифрования речи VoGSM

Для защиты речи в каналах передачи голоса GSM используется частотно-временное преобразование речевого сигнала гарантированной стойкости, устойчивое к двойному вокодерному преобразованию.

Основными элементами преобразования являются:

- Разбиение речевого сигнала на элементарные отрезки;

- Нелинейное преобразование над элементарными отрезками;

- Перестановка отрезков речи между собой;

- Обработка полученного сигнала для передачи через речевой кодек AMR и канал GSM.

- Параметры преобразований (количество и длина отрезков речевого сигнала) зависят от ключа.

Параметры нелинейного преобразования также определяются криптографическим ключом.

Суммарная алгоритмическая и системная (вносимая сотовой сетью) задержка не превышает 2.5 секунды.

Криптографические алгоритмы шифрования речи для программ IP-телефонии

Для обеспечения защиты речевой информации при использовании приложений IP-телефонии, включая Skype и Viber, используется частотно-временное преобразование речевого сигнала гарантированной стойкости, преобразующее передаваемую речь в речеподобный сигнал.

Преобразование включает:

- Гребёнку из N фильтров (банк фильтров);

- Дисперсионную линию задержки (фильтр со случайной фазочастотной характеристикой);

- Подстановку длины N.

Параметры преобразований (количество фильтров, параметры линии задержки) зависят от ключа.

Перестановка спектральных полос в гребёнке фильтров задаётся сеансовым ключом при установлении соединения.

Для динамического преобразования перестановка полос происходит 1 раз в 3–5 секунд.

Алгоритмическая задержка не превосходит 1 секунды. Полоса обрабатываемого речевого сигнала 300 – 3400 Гц. Минимальная длина подстановки N равна 24.

В зависимости от пропускной способности интернет-соединения, допускается несколько преобразований. Допустимая предельная задержка составляет 2 секунды. При неустойчивом или низкоскоростном интернет-соединении возможно использование алгоритма, не требующего синхронизации. Это обеспечивает быстрое вхождение в связь и устойчивость криптосоединения.

Но про то, как я ходил в гости к Stealthphone будет в другой статье.

Телефон-невидимка

Его не видно в интернетах, но он есть.

Фичи:

- Смена IMEI (идентификационного международного номера телефона)

- Защита от активных и пассивных комплексов (перехват переговоров и дистанционное управление телефоном и другие атаки на аппарат со стороны оператора или мобильного комплекса GSM)

- Удаления информации о звонках из памяти телефона (удаленная информация хранится в специальных отсеках памяти и доступна специалистам)

- Невозможность локализации телефона и его владельца (а также определения номера основного телефона и связанных с ним номеров других телефонов)

Дополнительные функции

Использование виртуального номера, для звонков

Вы можете использовать любую сим карту, любого оператора. Система автоматически привязывает номер сим карты к виртуальному номеру. Вам звонят на виртуальный номер и автоматически попадают на ваш телефон. При исходящем звонке, вы можете изменить свой номер на любой ( например на свой виртуальный). Есть функция изменения голоса ( при фонэкспертизе невозможно идентифицировать звонящего). Если даже ваш виртуальный номер поставят на контроль, то по этому номеру не будет никакой информации.

Из описания трубки

Ложные базовые станции

Специальное устройство, называющееся ловушка IMSI (уникального идентификатора, прописанного в SIM-карте, IMSI — International Mobile Subscriber Identity), притворяется для находящихся поблизости мобильных телефонов настоящей базовой станцией сотовой телефонной сети. Такого рода трюк возможен потому, что в стандарте GSM мобильный телефон обязан аутентифицировать себя по запросу сети, а вот сама сеть (базовая станция) свою аутентичность подтверждать телефону не должна.

Как только мобильный телефон принимает ловушку IMSI в качестве своей базовой станции, этот аппарат-ретранслятор может деактивировать включённую абонентом функцию шифрования и работать с обычным открытым сигналом, передавая его дальше настоящей базовой станции.

С помощью ловушек IMSI на телефон могут посылаться ложные звонки или SMS, например, с информацией о новой услуге ложного оператора, в которых может содержаться код активации микрофона мобильного устройства. Определить, что у находящегося в режиме ожидания мобильного телефона включён микрофон очень сложно, и злоумышленник спокойно может слышать и записывать не только разговоры по телефону, но и разговоры в помещении, где находится мобильный телефон.

Фальсификация идентификации личности

В последние годы все более популярным становится использование мобильного телефона как доказательства идентификации личности. Например, способом восстановления потерянного пароля учётной записи в Google является отправление SMS с подтверждением кода владельцу телефона. Некоторые банки используют похожую двухступенчатую аутентификацию, посылая коды на специальные мобильные номера для того, чтобы подтвердить личность клиента перед проведением транзакции. Были обнаружены мобильные версии троянов, которые могут перехватывать SMS сообщения с паролями, посланные банками, и разрушать двухступенчатую аутентификацию.

Материалы:

Криптография в сетях стандарта GSM

Crypto Phones

All Your Baseband Are Belong To Us

TopSec Product Family. Voice encryption at the highest security level

TopSec Mobile. Телефонные звонки с защитой от прослушивания

Чиновникам запретят использование несертифицированных мобильников (2014)

Как избежать прослушки? Способ есть

Тс-с-с. Об этом не по телефону

МИНКОМСВЯЗЬ РОССИИ. Об утверждении Правил применения оборудования систем коммутации, включая программное обеспечение, обеспечивающего выполнение установленных действий при проведении оперативно-разыскных мероприятий. (PDF)

Если рядом с вами (в районе 10 метров) есть мобильный телефон, ведите себя так, как будто вы в прямом эфире на первом канале.

Ну так что, будем делать опенсорсный DIY-телефон с сильной программной и аппаратной криптографией?

- Open Source

- механический контроль над приемниками-передатчиками

- встроенный светосзвуковой индикатор активности приемника-передатчика

- сильная криптография (железо и софт)

- контроль выбора базовой станции

- акустическая стеганография, маскировка факта шифрования

- контроль целостности корпуса телефона

- проверка на утечки по сторонним каналам

Что еще добавить?

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Купите ли вы хакерский крипто-телефон за 1000$?

Проголосовали 1803 пользователя.

Воздержались 455 пользователей.

По последним данным, скандальное видео Артема Дзюбы утекло в сеть, потому что телефон футболиста взломали. Рассказываем, как защитить устройство, соцсети и мессенджеры, даже если ничего компрометирующего там нет

На нашем телефоне или в чатах часто содержатся личные сведения, которые злоумышленники могут использовать в своих целях. Например, номера карт, доступы к онлайн-банкам, домашний адрес или рабочая переписка. Со смартфоном в руках легко получить логины и пароли к приложениям, ведь их зачастую высылают по СМС. А еще мошенники могут узнать о ваших пожилых родственниках и обмануть их, используя всю известную информацию. Вот как всего этого избежать.

- Как защитить свой телефон

- Как защитить аккаунт в Instagram

- Как защитить аккаунт в Facebook

- Как защитить WhatsApp

- Как защитить Telegram

Как защитить свой телефон

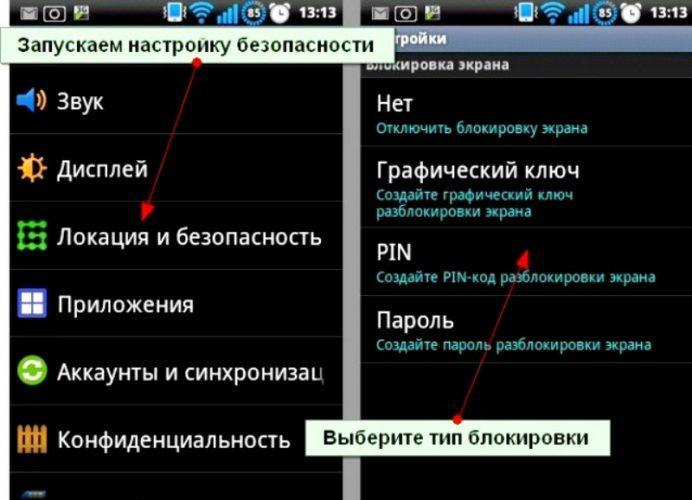

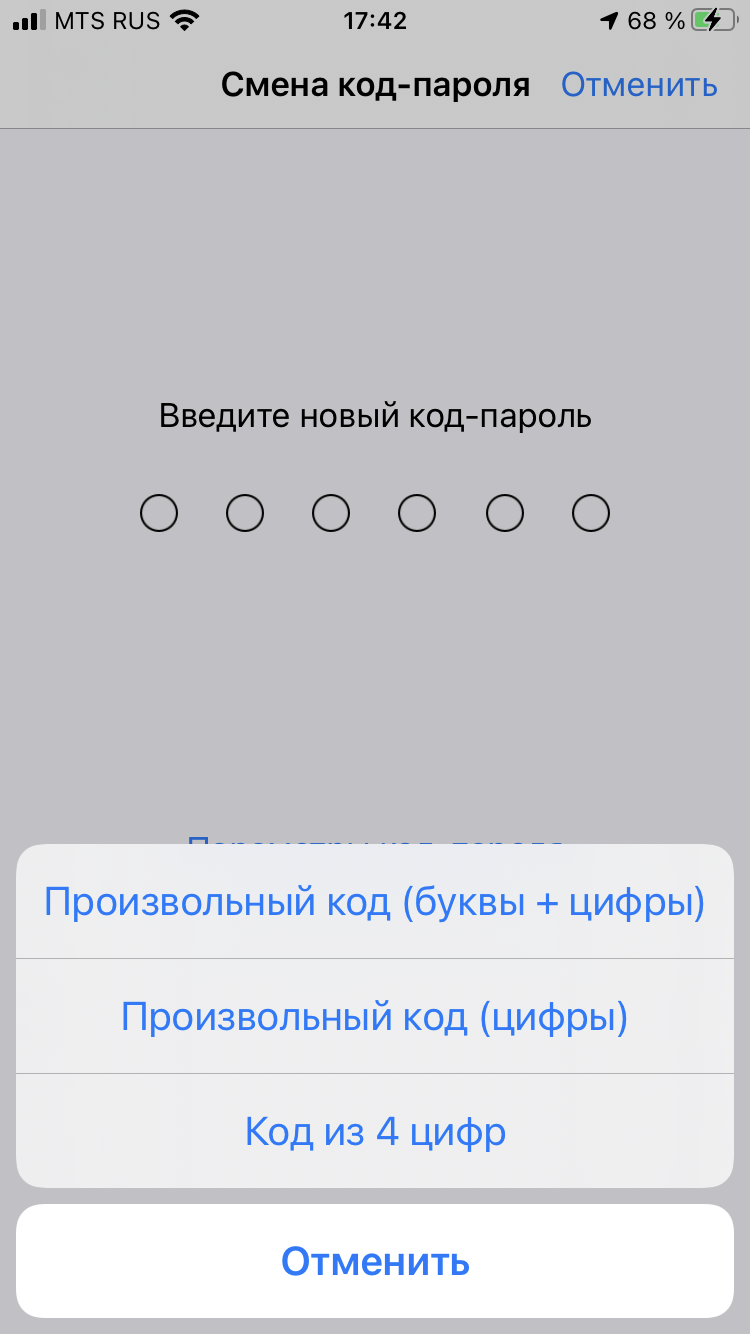

1. Используйте сложный пароль. Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

На iPhone: зайдите в «Настройки» → «Touch ID и код-пароль» → «Запрос пароля: сразу»; «Сменить пароль» → «Произвольный код (буквы + цифры)».

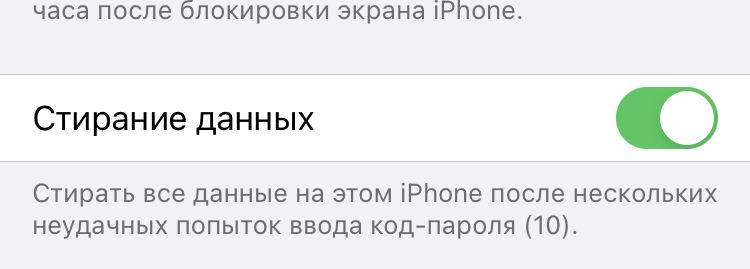

Чтобы усилить защиту, включите сброс всех данных после десяти неудачных попыток.

На Android: «Настройки» → «Безопасность» → «Блокировка экрана», выберите «Пароль» в качестве способа блокировки экрана и установите пароль из букв и цифр. Затем «Настройки» → «Безопасность», уберите галочку «Показывать пароли».

2. Отключите уведомления на заблокированном экране. Это помешает злоумышленникам видеть письма и сообщения — включая коды для подтверждения платежей.

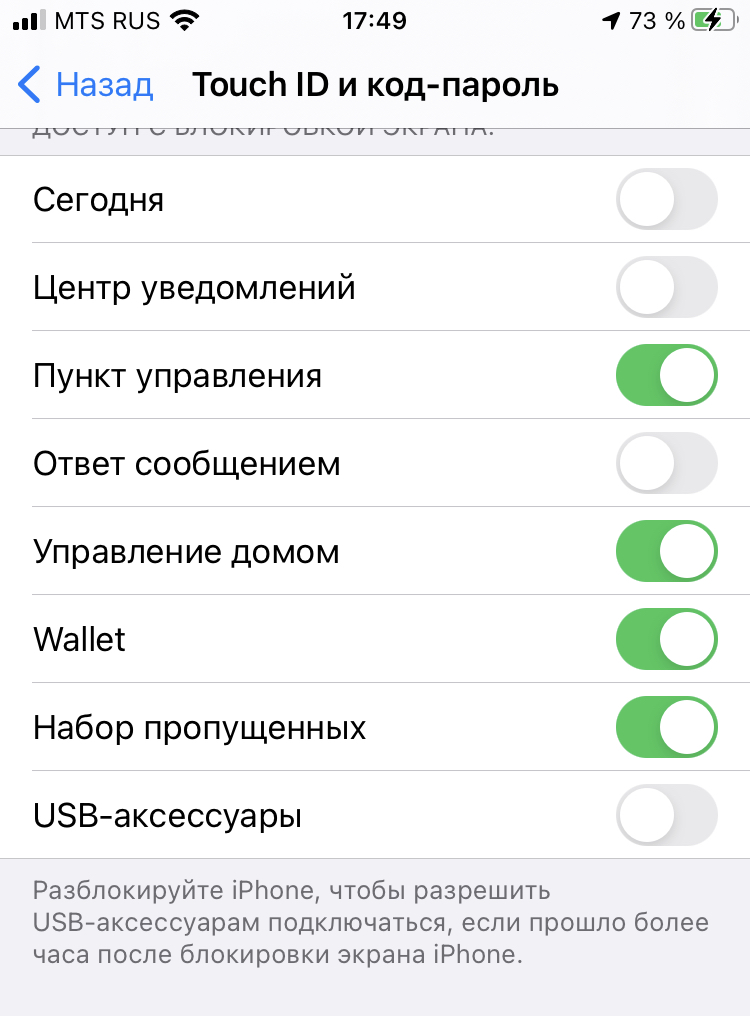

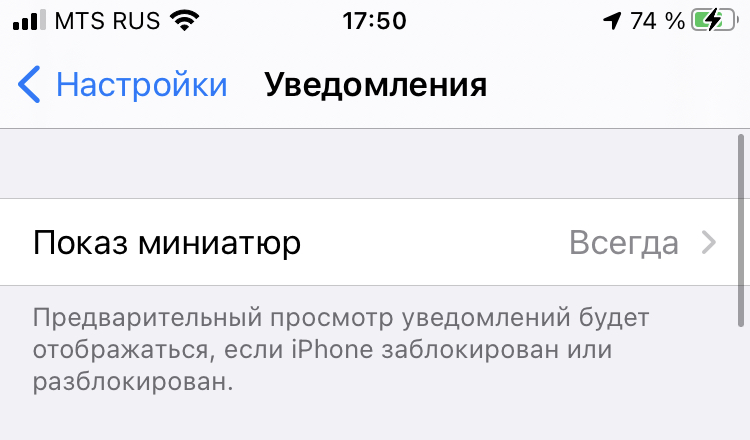

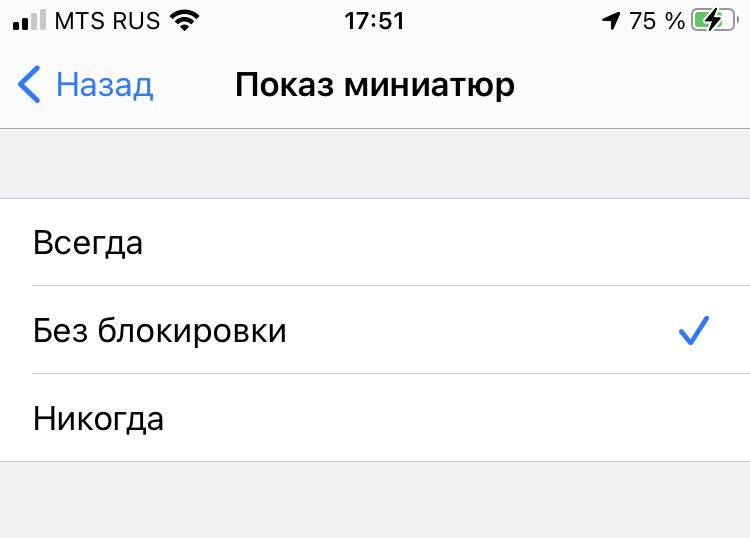

На iPhone: «Настройки» → «Пароль» («Touch ID и пароль») → раздел «Доступ с блокировкой экрана» и «Настройки» → «Уведомления» → «Показ миниатюр» → «Без блокировки».

На Android: «Настройки» → «Приложения», выберите приложение и уберите галочку «Показать уведомления».

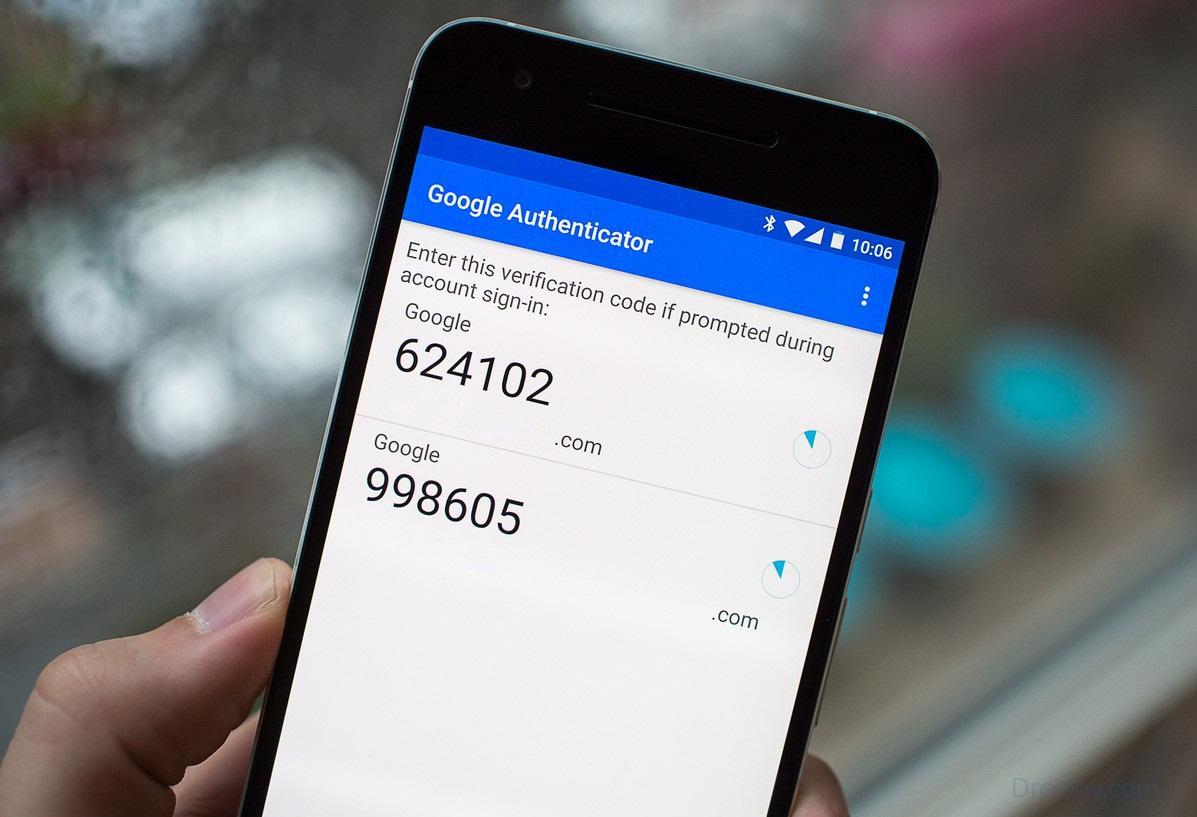

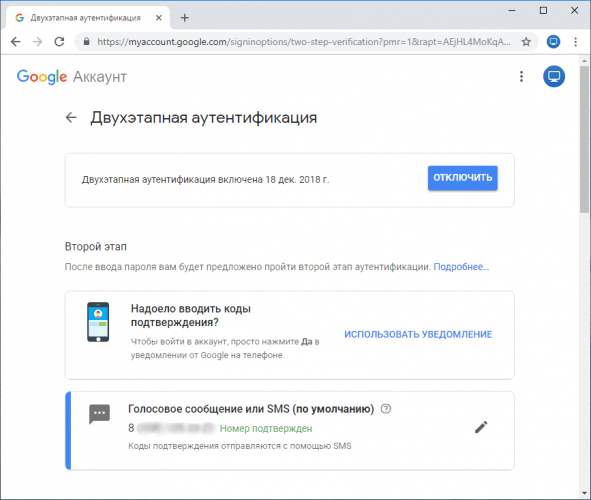

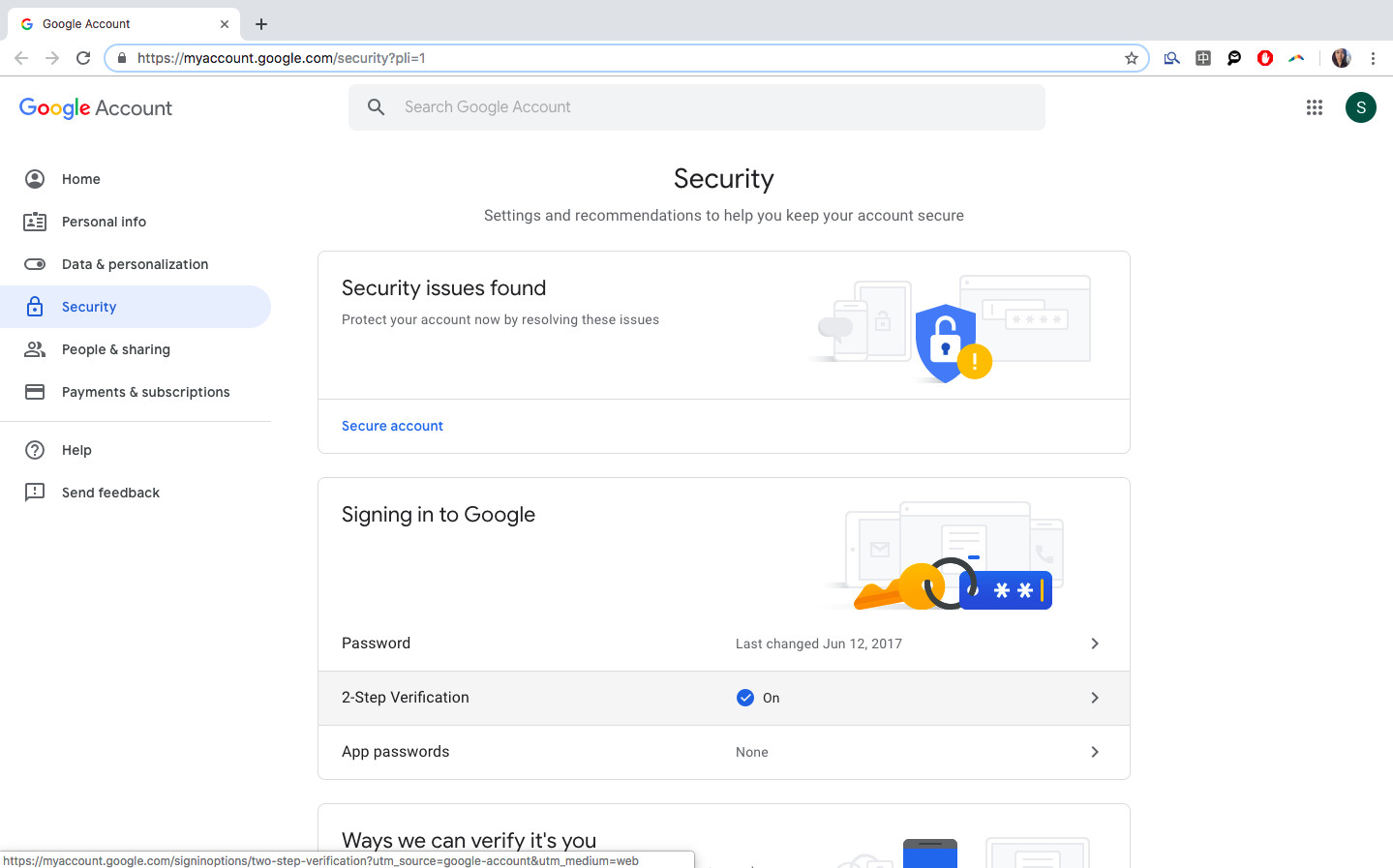

3. Включите двухфакторную проверку на телефоне и компьютере. При двухфакторной авторизации, помимо пароля, вы подтверждаете вход при помощи SMS-кода, который отправляется на подключенное вами устройство. Так у посторонних не будет доступа к вашему аккаунту.

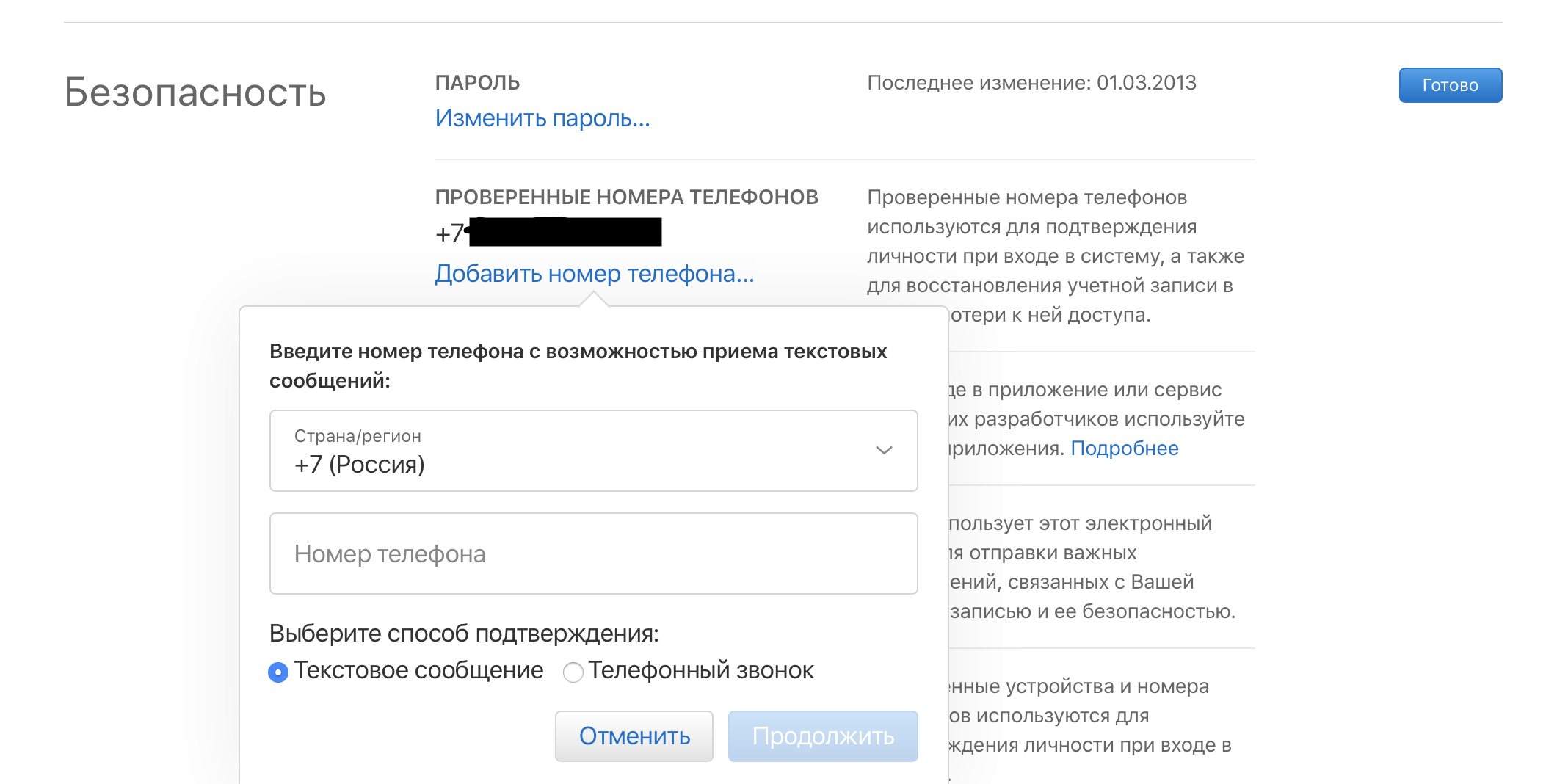

На iPhone: Сайт Apple ID → «Двухфакторная идентификация» → «Вкл» Затем: «Безопасность» → «Проверенные номера телефонов» → «Изменить» → «Добавить номер телефона с возможностью приема текстовых сообщений».

На Android: Зайдите на Google Account и следуйте инструкциям на сайте.

4. Выключите автоматическую синхронизацию данных. Именно из-за нее часто попадают в сеть интимные фото знаменитостей: хакеры взламывают их облачные хранилища с других устройств.

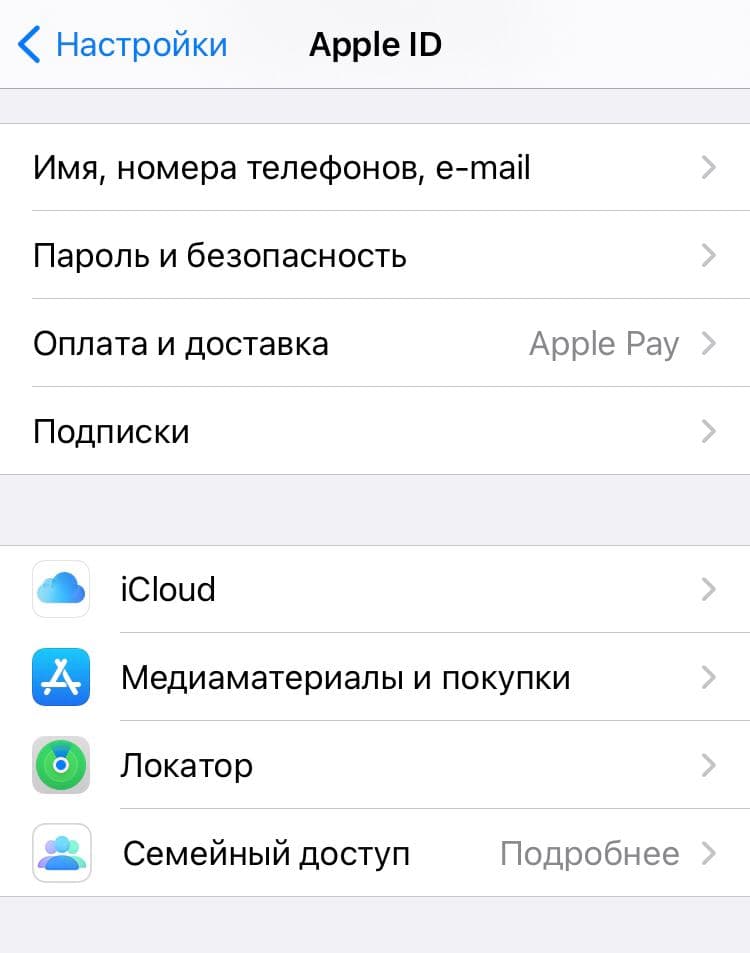

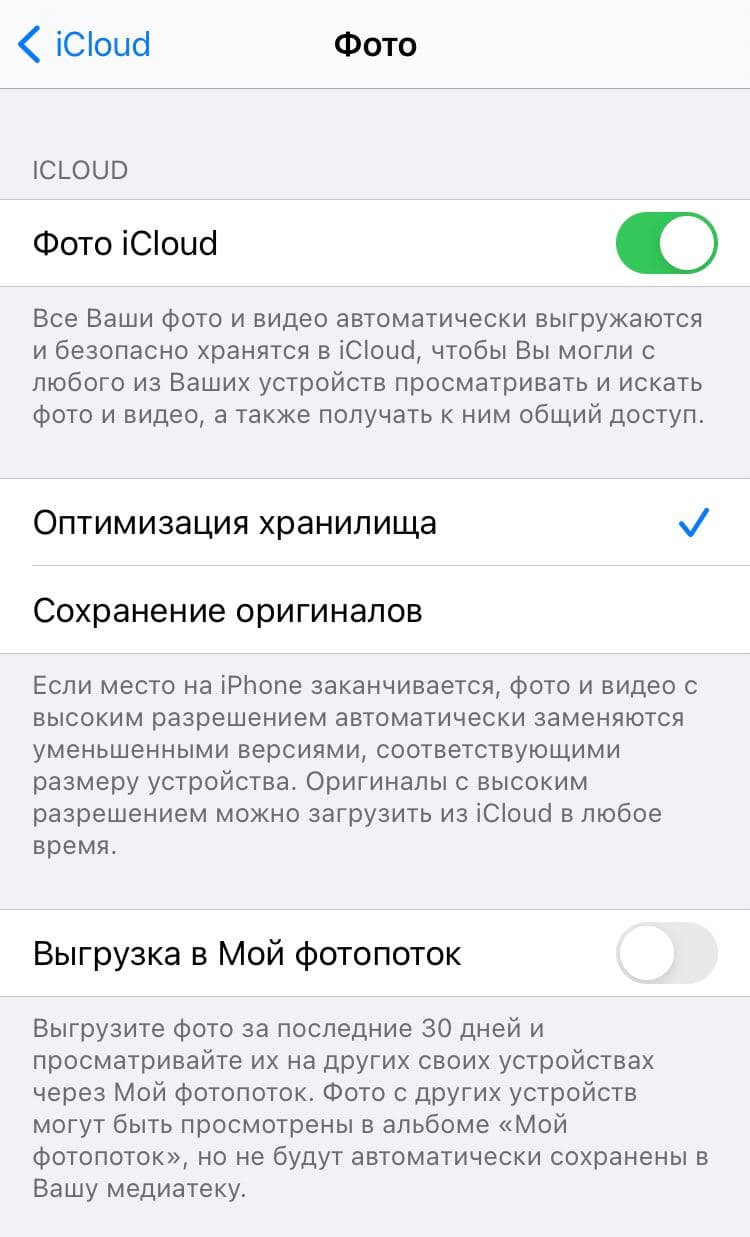

На iPhone: «Настройки» → «Apple ID, iCloud, медиаматериалы» (или просто нажмите на свое имя и фамилию в самом верху) → «iCloud» → «iCloud Drive» и «Фото» — Выкл.

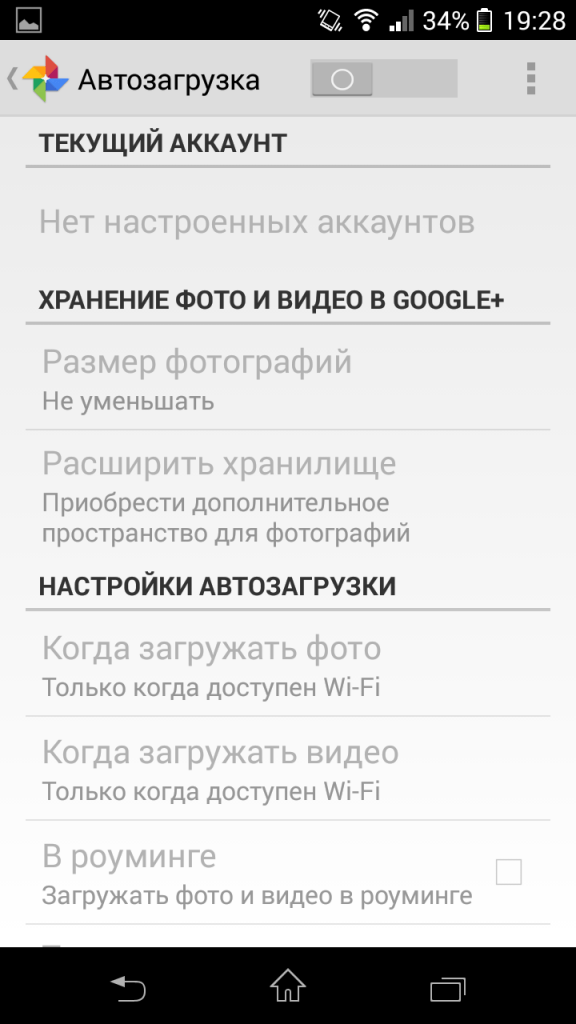

На Android: «Настройки Google» → «Мое местоположение» — нажмите Выкл. для «Отправка геоданных» и «История местоположений». «Поиск и подсказки» — отключите Google Now. «Google Фото» → «Настройки» → «Автозагрузка» — отключите автоматическую отправку фото на серверы Google.

5. Уберите автоматическое подключение к Wi-Fi. По умолчанию телефон автоматически подключается к знакомым Wi-Fi-сетям. Однако публичные сети часто слабо защищены, и их легко взломать. Так мошенники получат доступ ко всем данным на вашем смартфоне.

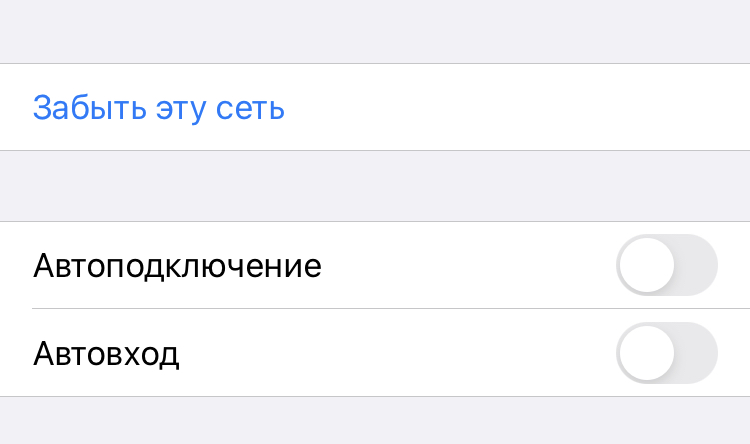

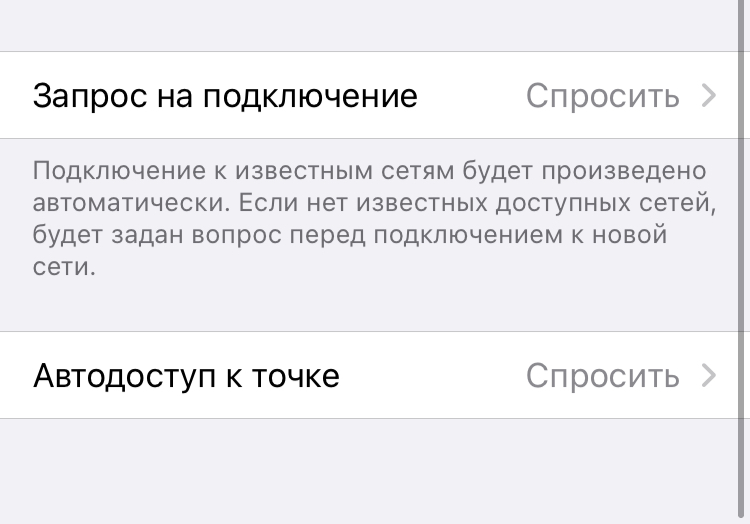

На iPhone: «Настройки» → «Wi-Fi» → Выбрать публичную сеть (например, ту, к которой вы подключались в метро или кафе) → «Забыть эту сеть», а также «Автоподключение» и «Автодоступ» — Выкл. Затем возвращаемся к списку сетей и нажимаем «Спросить» рядом с «Запрос на подключение» и «Автодоступ к точке».

На Android: «Настройки» → «Wi-Fi», зажмите нужную сеть, в появившемся меню удалите ее. В разделе «Расширенные настройки» уберите галочку «Всегда искать сети».

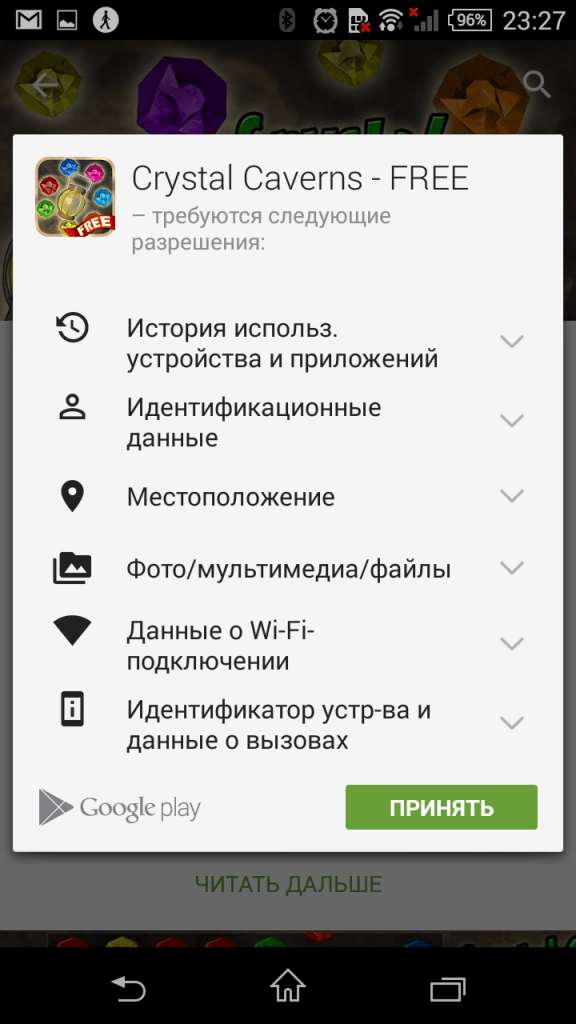

6. Запретите приложениям доступ к фотографиям / SMS / контактам. Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

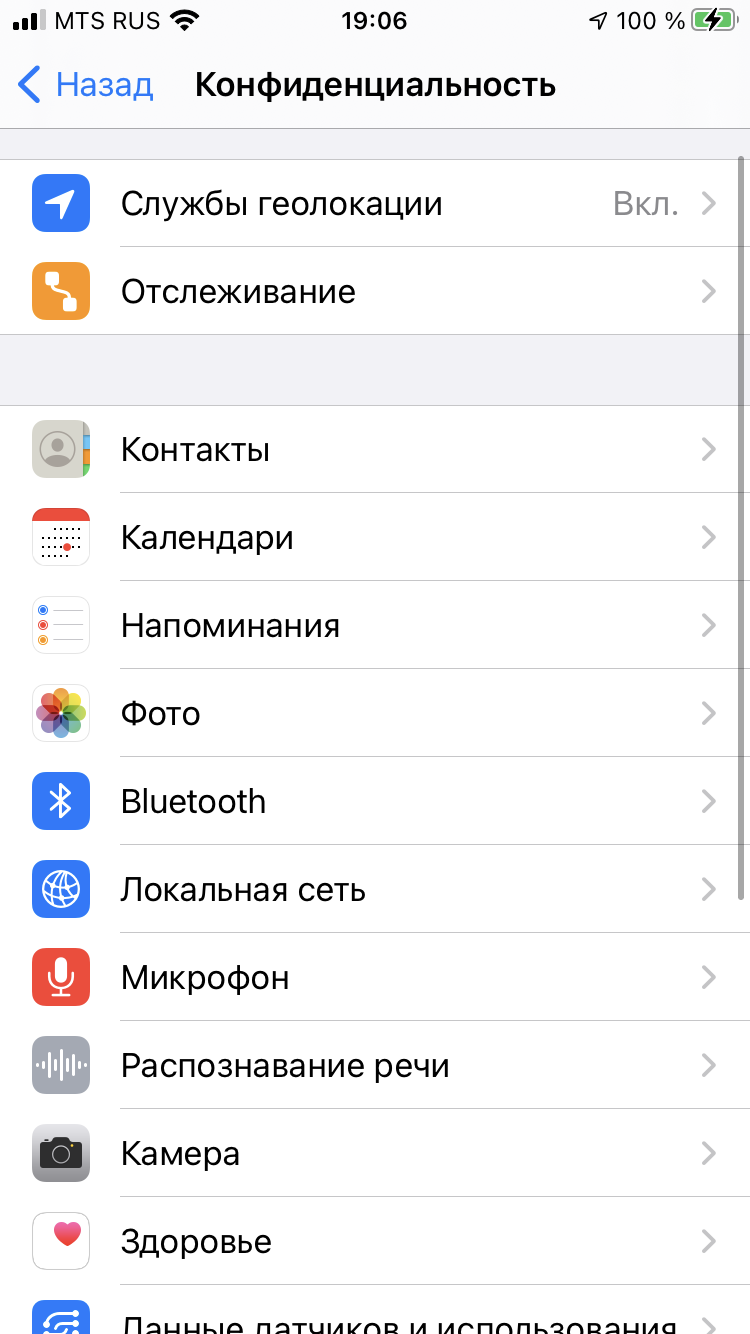

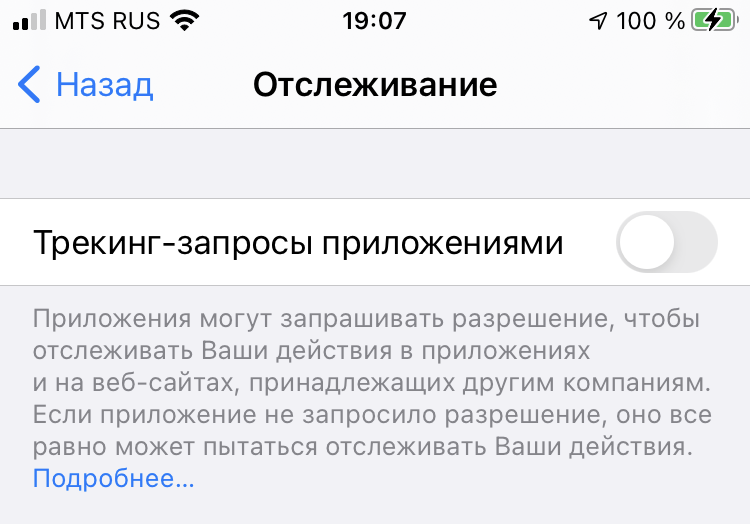

На iPhone: «Настройки» → «Конфиденциальность»: «Геолокация», «Отслеживание» и во всех приложениях проставьте Выкл.

На Android: «Настройки Google» → «Подключенные приложения» — отключите все лишние.

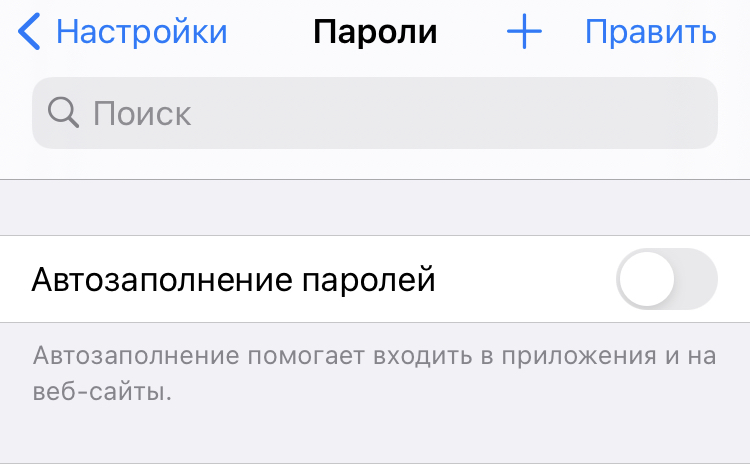

Что еще можно сделать на iPhone:

1. Отключите автозаполнение паролей. Так посторонние не смогут войти в приложения и сервисы, которыми вы часто пользуетесь. «Настройки» → «Пароли» → «Автозаполнение паролей» — Выкл.

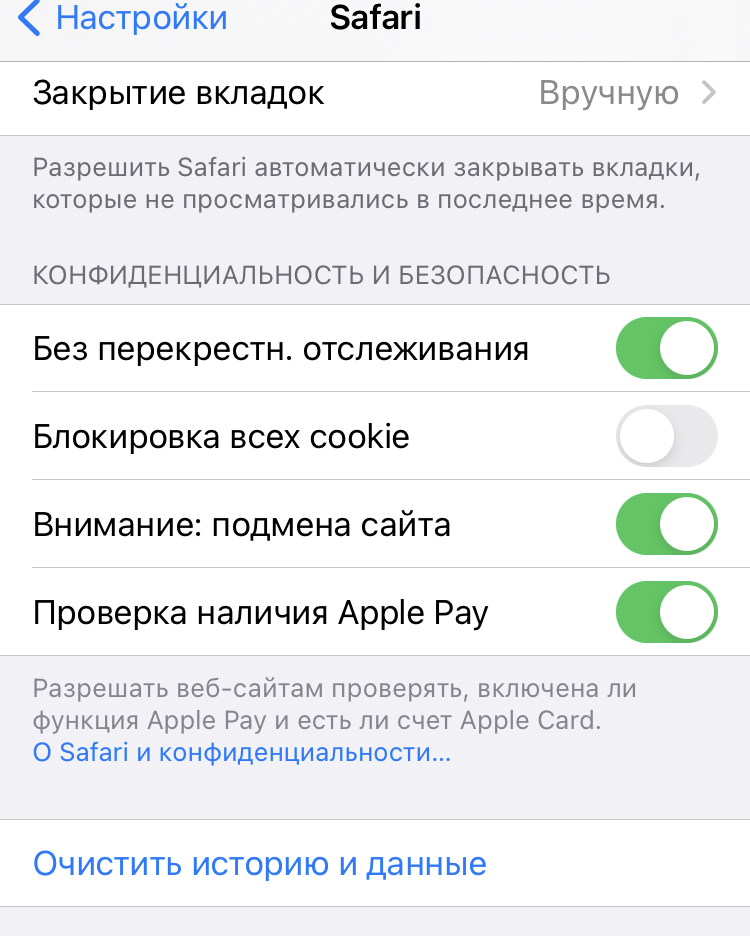

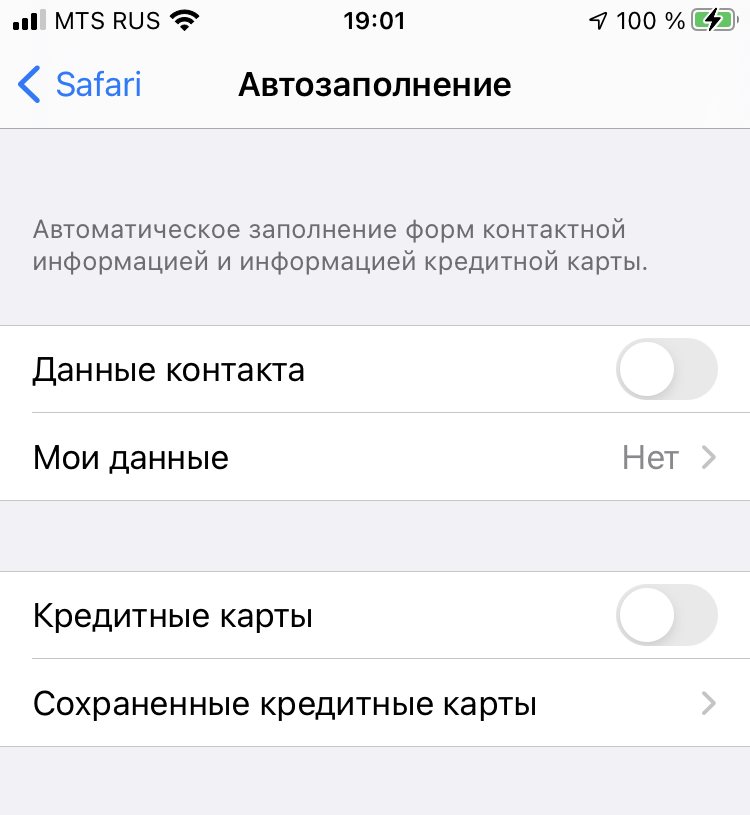

2. Отключите cookies и автозаполнение в браузерах. Это история браузера, в которой хранятся все сайты, которые вы посещали, а также логины, пароли и настройки на них.

Для Safari: «Настройки» → «Safari» → «Конфиденциальность и безопасность» → «Без перекрестного отслеживания» и «Блокировка всех cookie» — Вкл. А также «Автозаполнение» — убедитесь, что везде стоит Выкл.: хранение данных, контактов, кредитных карт.

Для других браузеров — посмотрите в настройках.

Что еще можно сделать на Android:

1. Скачивайте приложения только в Google Play Store и «Яндекс.Store». В отличие от iOS, Android — открытая ОС, и любое подозрительное ПО может занести вирус, украсть ваши данные или накачать гигабайты рекламы из интернета. У официального магазина есть функция Google Play Защита: она ежедневно сканирует 50 млрд приложений на более чем 2 млрд устройств, чтобы защитить их от вирусов и злоумышленников.

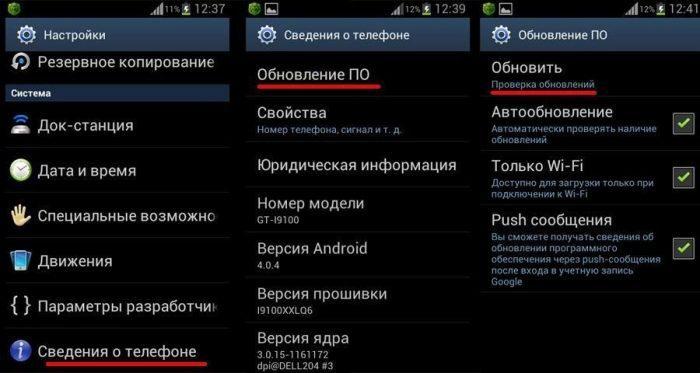

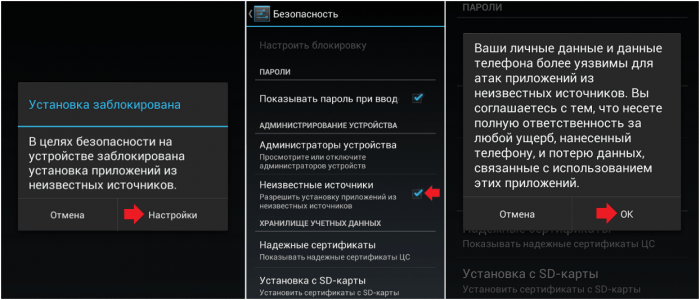

«Настройки» → «Безопасность», уберите галочку «Неизвестные источники» и поставьте галочку «Проверять приложения».

Там же, в «Настройках», убедитесь, что «Play Защита» активна.

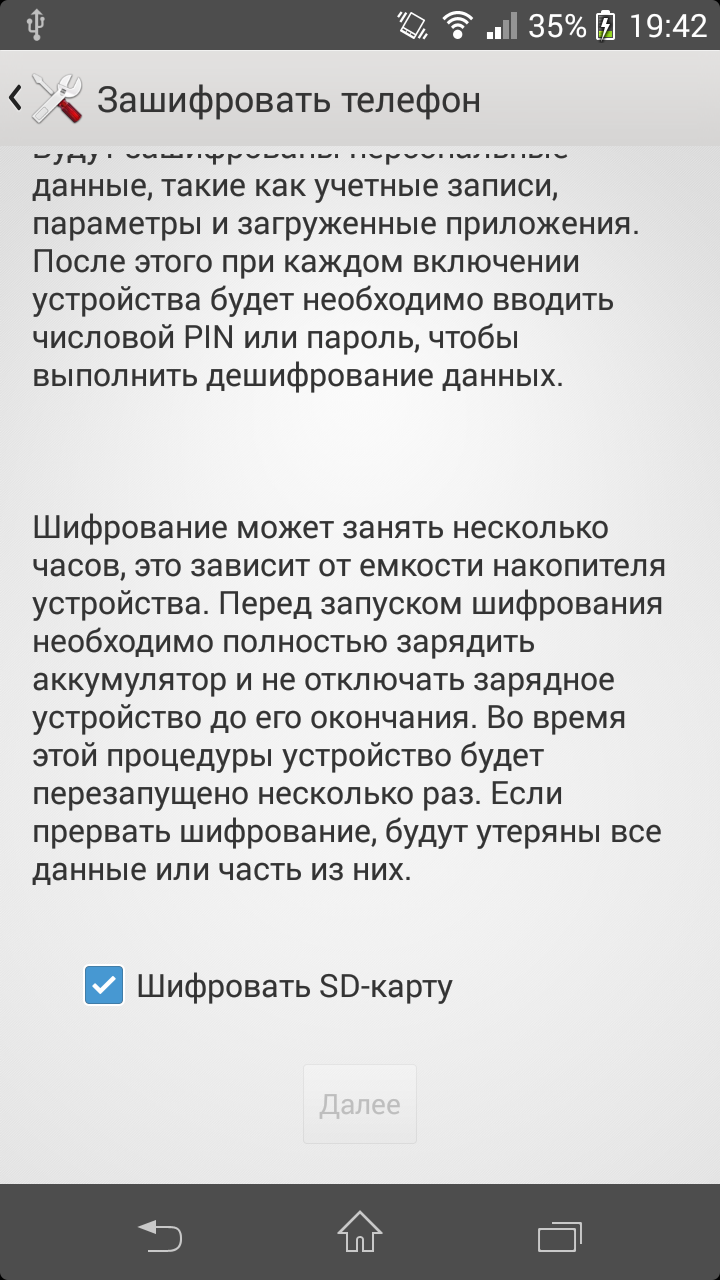

2. Зашифруйте ваши данные. Это поможет обезопасить их, даже если телефон попадет в чужие руки. Для этого нужно задать пароль вместо PIN-кода и вводить его при каждом включении телефона.

«Настройки» → «Безопасность» → «Зашифровать телефон». Также поставьте галочку «Шифровать SD-карту».

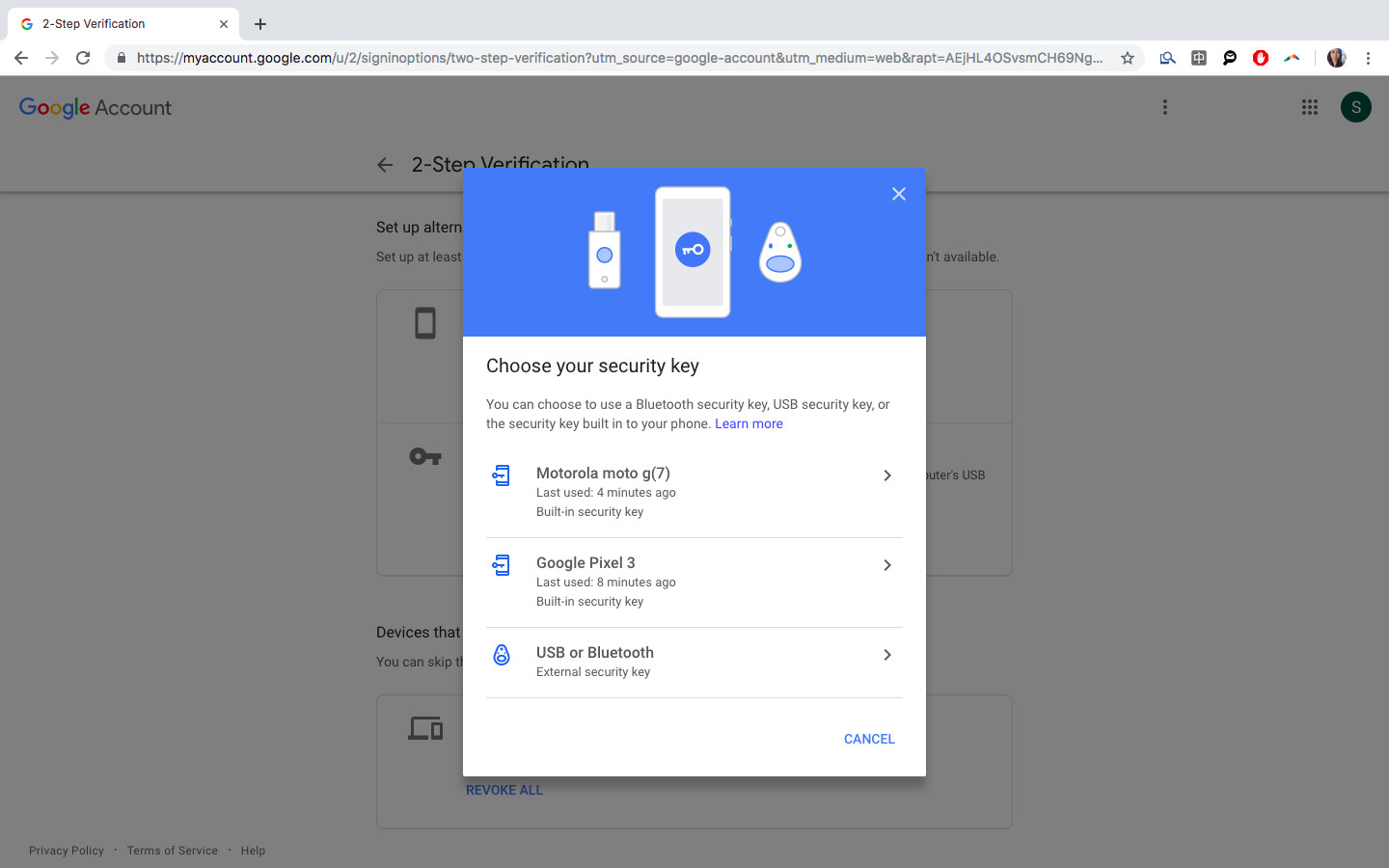

Вы можете использовать свой телефон на Android для двухфакторной идентификации через компьютер или ноутбук. Это позволит связать ваш телефон с компьютером через Bluetooth, чтобы предотвратить посещение фишинговых сайтов. Для настройки нужен компьютер с ОС Windows 10, macOS или Chrome OS. Добавьте учетную запись Google на свой телефон, выбрав «Настройки»→ «Учетные записи»→ «Добавить учетную запись» → «Google».

Затем на вашем компьютере откройте браузер Google Chrome.

Зайдите на страничку «Безопасность» в Chrome и нажмите «Двухэтапная аутентификация».

Выберите «Добавить электронный ключ», а затем — свой телефон. Теперь вы сможете заходить в Gmail, Google Cloud и другие сервисы Google, используя свой телефон в качестве дополнительного способа проверки.

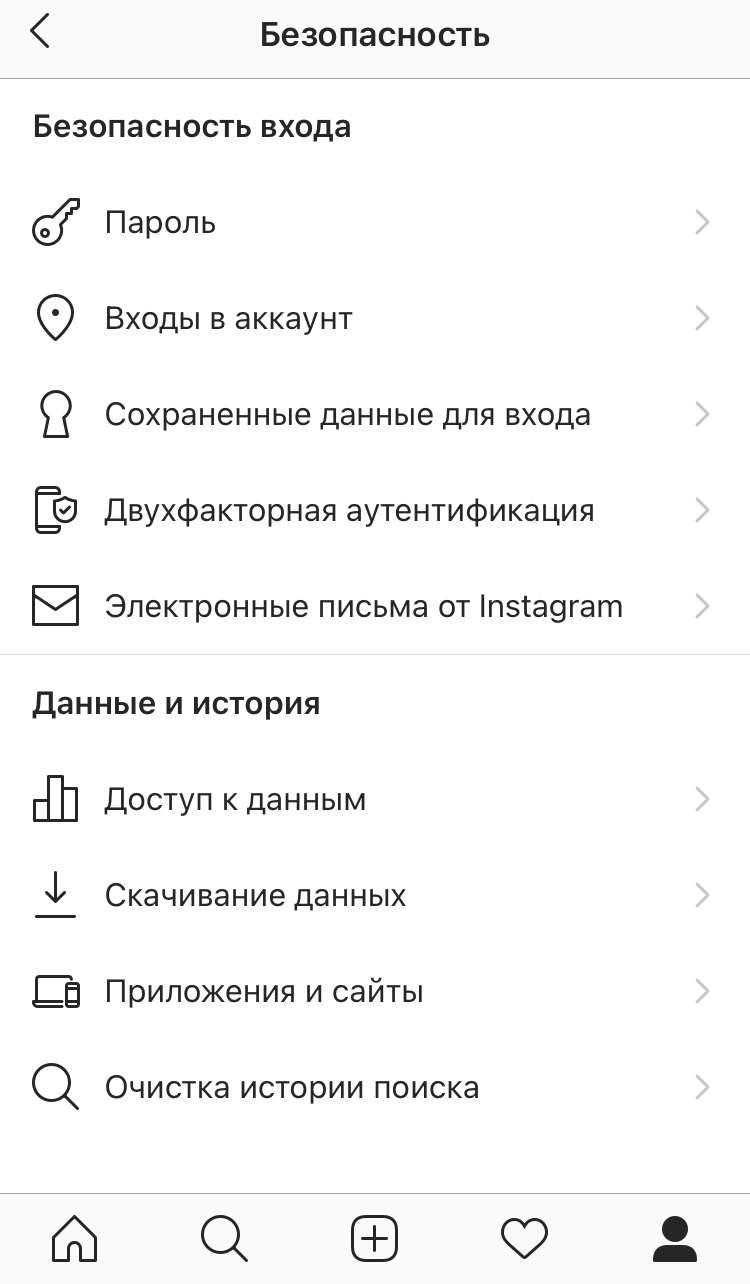

Как защитить аккаунт в Instagram

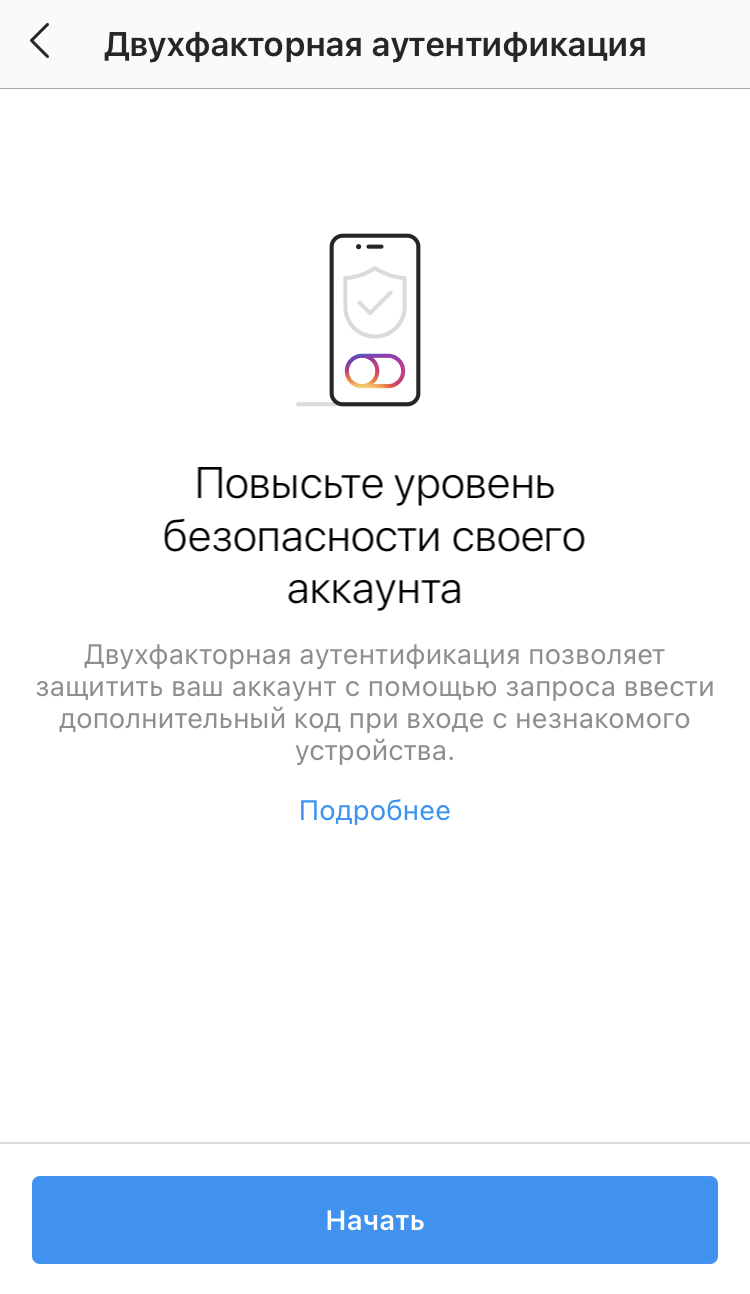

1. Настройте двухфакторную авторизацию.

Перейдите в «Настройки» → «Безопасность» → «Двухфакторная аутентификация» и выберите способ защиты: через специальное приложение или по SMS. Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

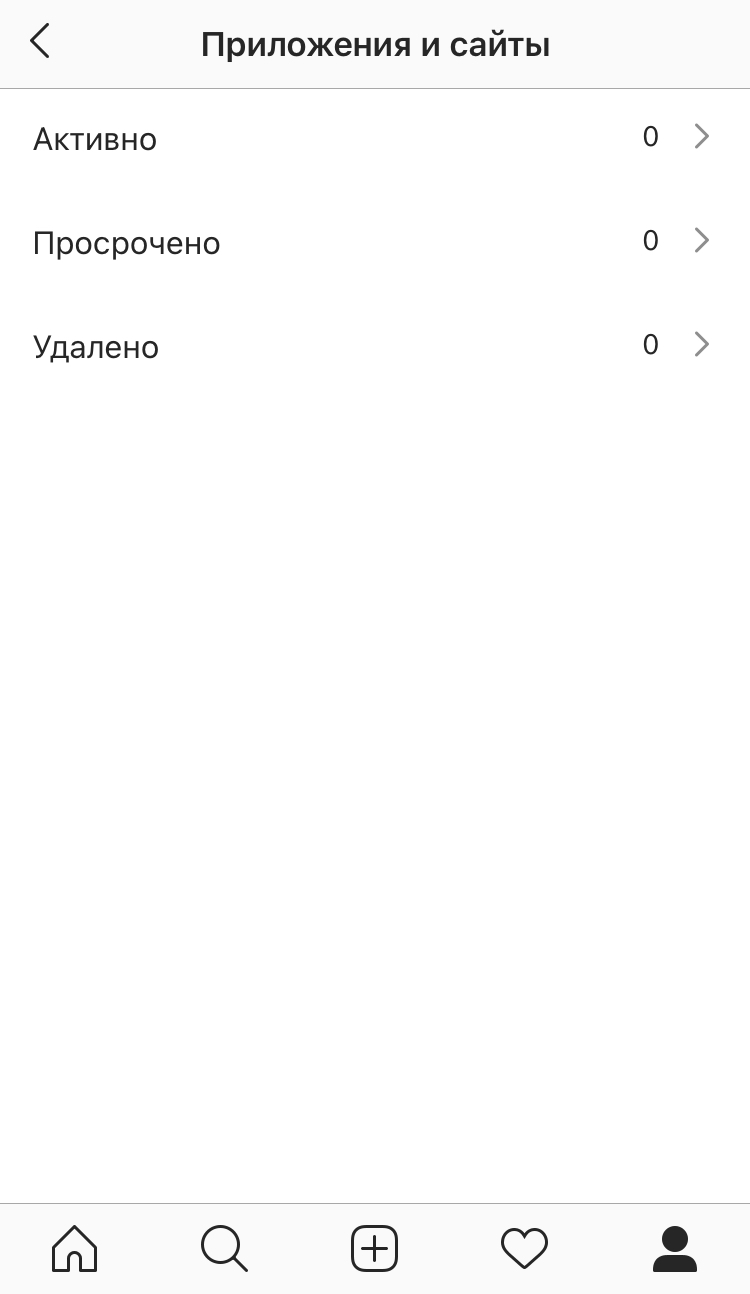

2. Запретите сторонним приложениям доступ к аккаунту.

«Настройки» → «Безопасность» → «Приложения и сайты». Отключите все ненужные приложения.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

Зайдите в приложение и откройте свою бизнес-страницу. «Настройки» → «Роли на странице» → «Существующие роли на странице»: удалите всех, кто уже не работает с вами.

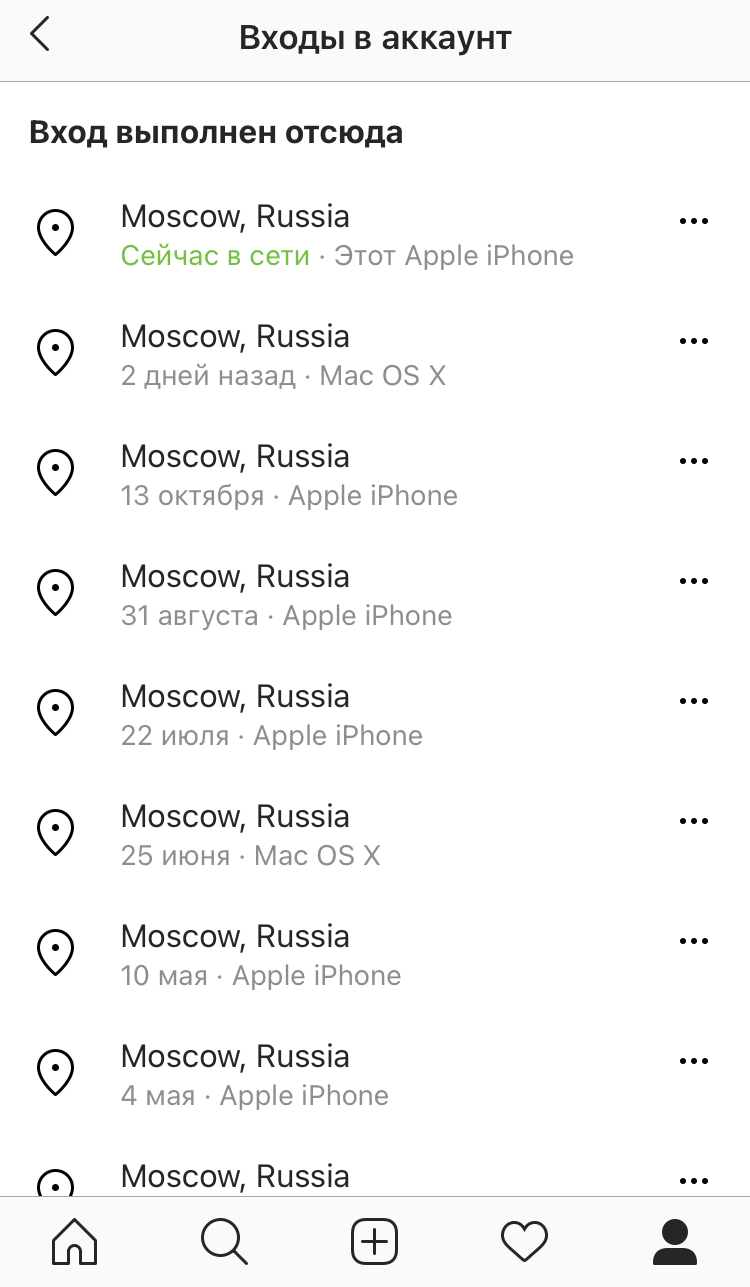

4. Проверяйте, кто заходил в ваш аккаунт.

«Настройки» → «Безопасность» → «Входы в аккаунт». Если увидите в списке подозрительные локации, поменяйте пароль — возможно, вашим аккаунтом пользуется кто-то еще.

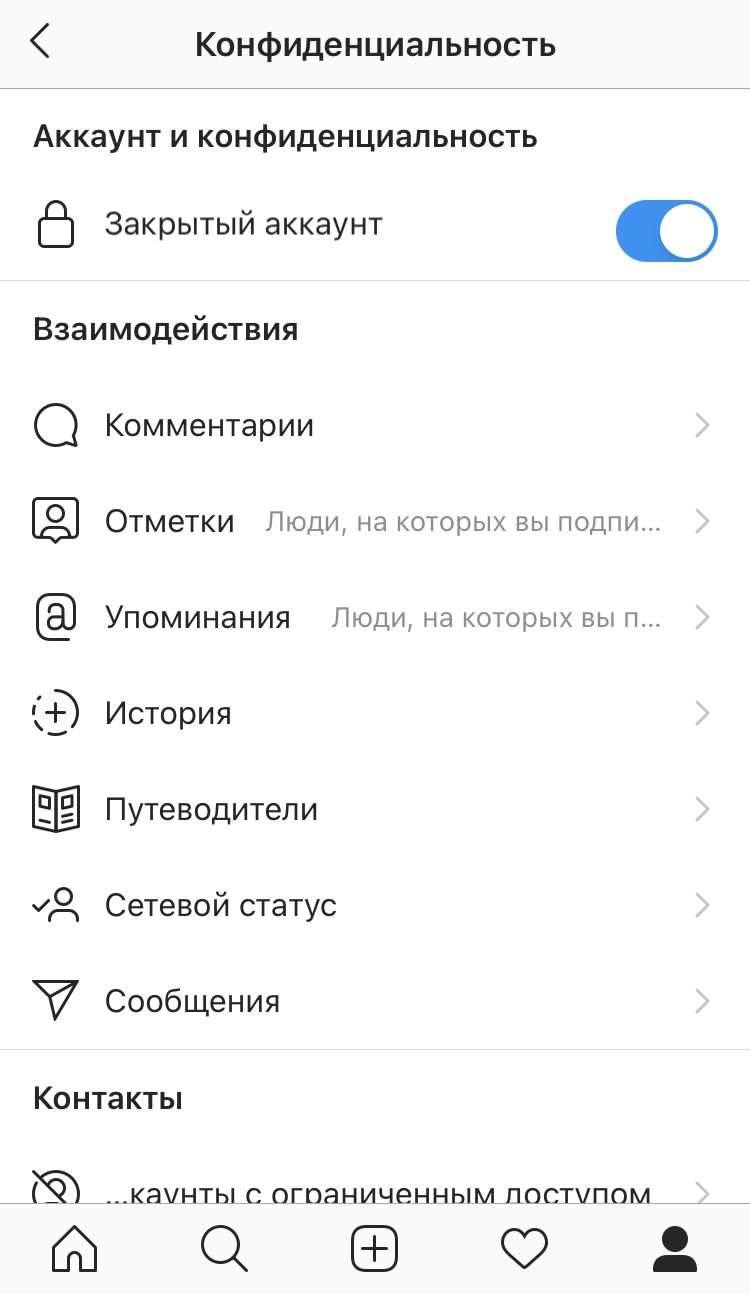

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

«Настройки» → «Конфиденциальность» → «Закрытый аккаунт».

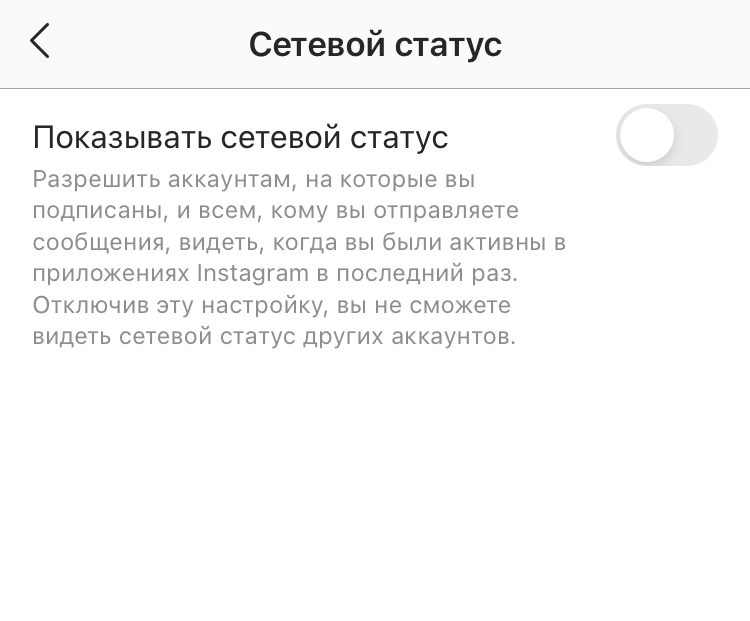

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

«Настройки» → «Конфиденциальность» → «Сетевой статус».

Как защитить аккаунт в Facebook

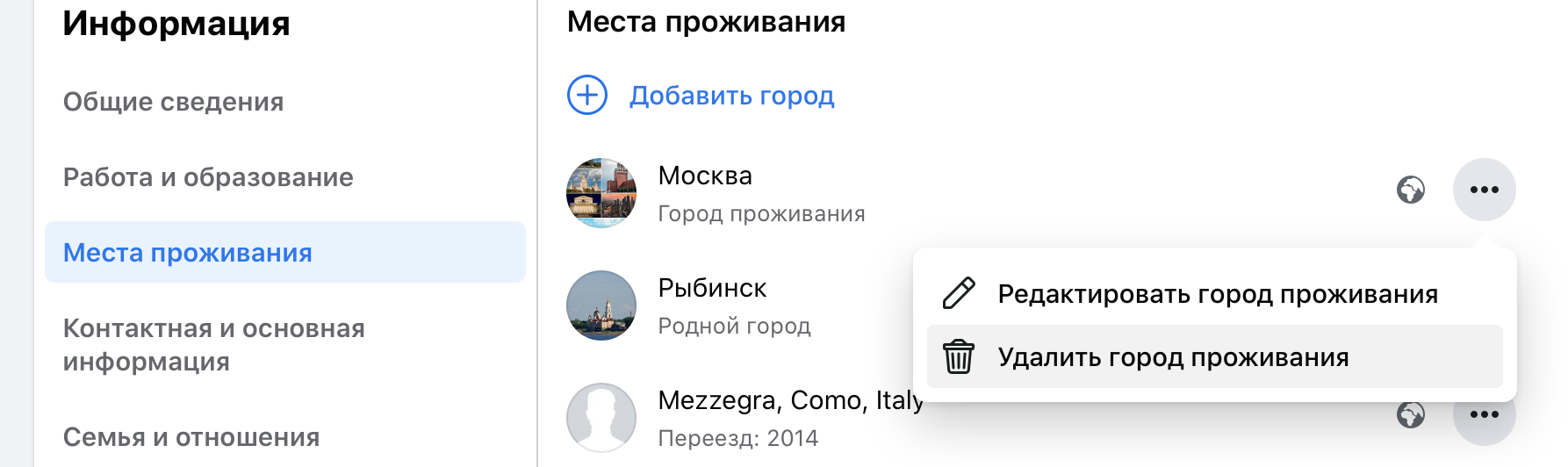

1. Удалите личную информацию.

В Facebook могут быть видны ваш возраст, места работы и проживания, семейный статус, сведения о родственниках и даже все места, в которых вы побывали. Если вы не хотите, чтобы эту информацию использовали сторонние компании и сервисы, лучше удалить ее со страницы.

На компьютере/ноутбуке:

«Информация» → выберите нужный раздел и сведения → «Удалить».

В мобильном приложении:

«Посмотреть раздел информация» → выберите нужный раздел и сведения → нажмите карандаш, а затем крестик.

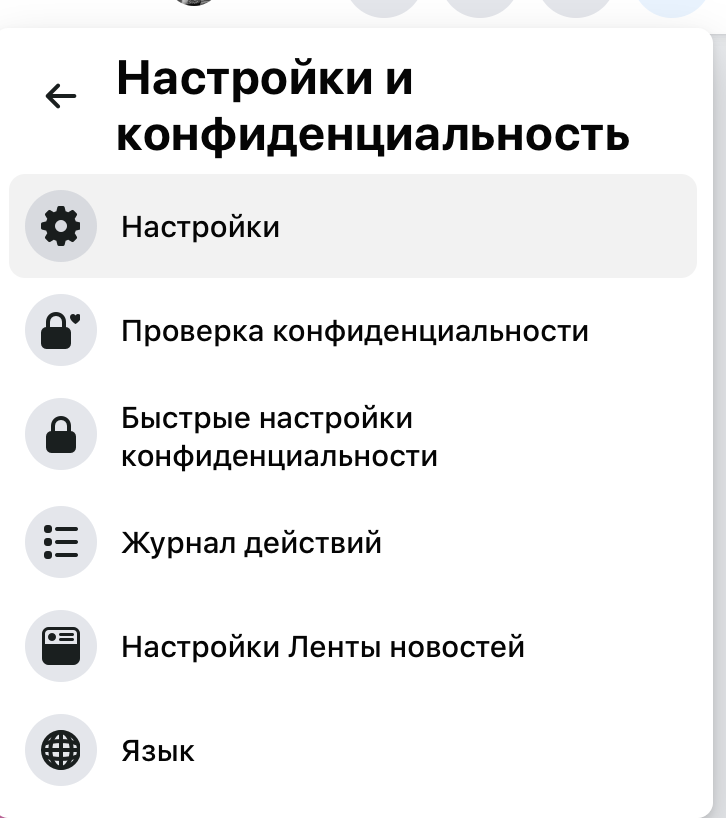

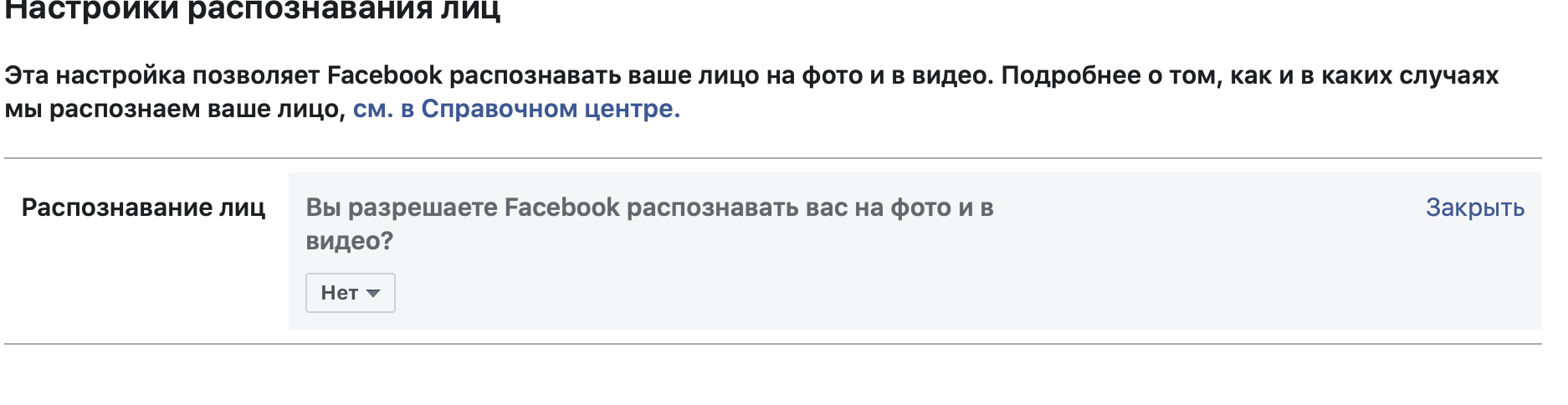

2. Выключите распознавание лиц.

Facebook умеет распознавать лица, чтобы отмечать вас на фото. Вы можете запретить это.

На компьютере/ноутбуке:

В правом верхнем углу — треугольник, «Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Управление распознаванием лиц» → выберите «Нет».

В мобильном приложении:

Нажмите на три линии в правом нижнем углу (так называемое меню «бургер»), дальше — аналогично.

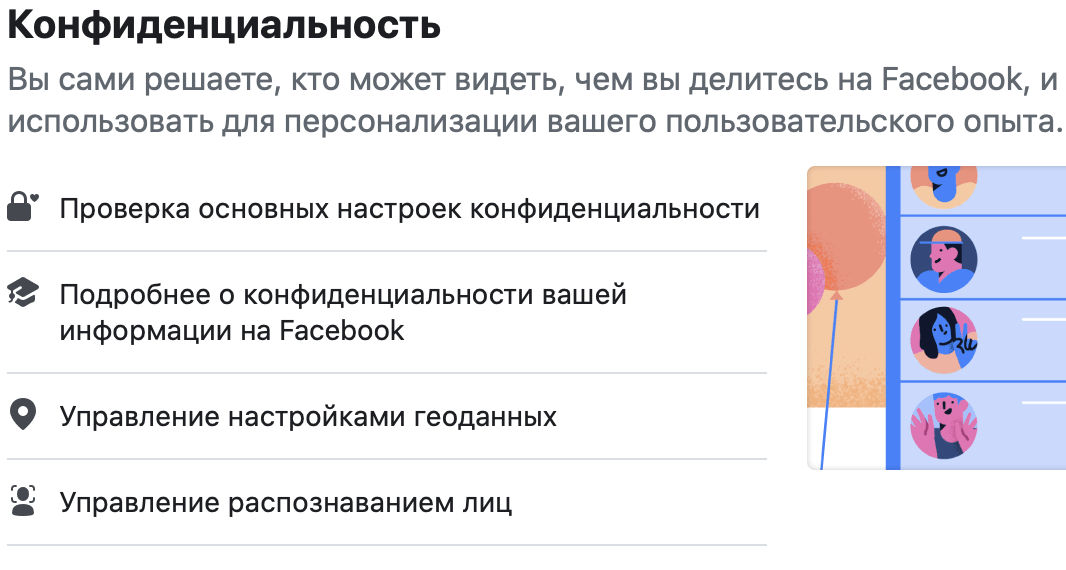

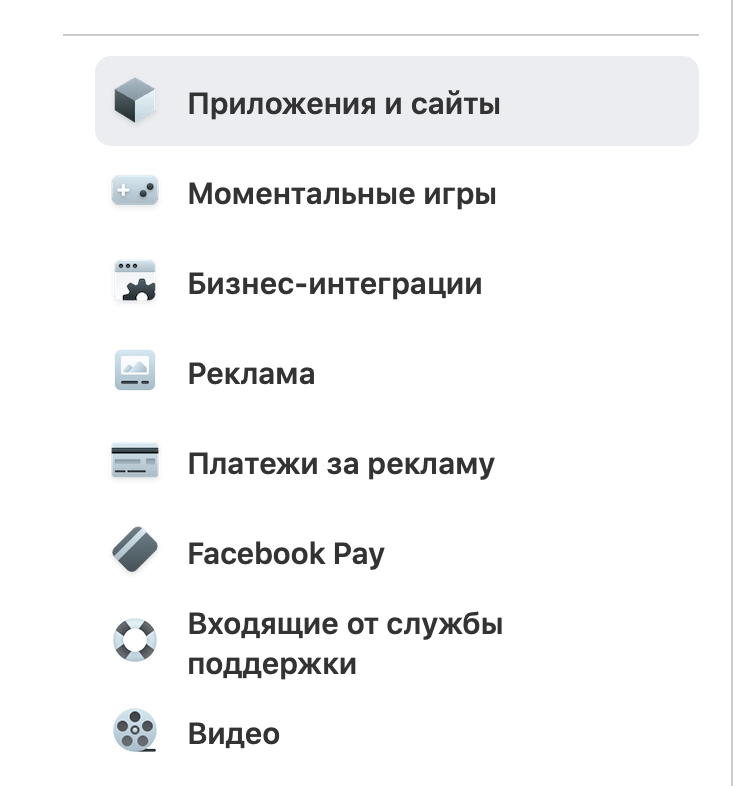

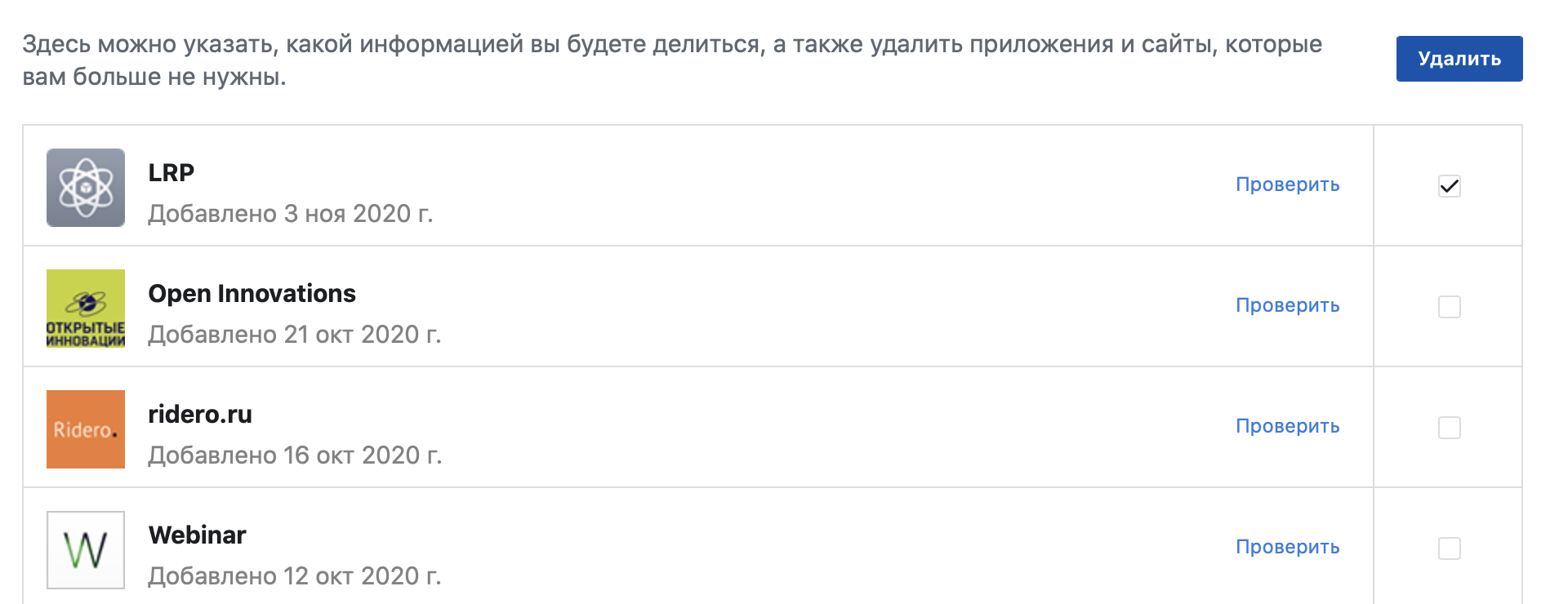

3. Ограничьте доступ приложений к вашим данным.

Когда вы авторизуетесь с помощью Facebook в других сервисах, они получают доступ к данным вашего аккаунта: фото, локации, предпочтения. Не забывайте удалять доступ, когда вы уже вошли в приложение. Пользователи iPhone и MacBook могут выбрать «Вход через Apple» для авторизации.

На компьютере/ноутбуке:

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Дополнительные настройки конфиденциальности» → «Приложения и сайты» → поставьте галочки напротив приложений и нажмите «Удалить».

В мобильном приложении:

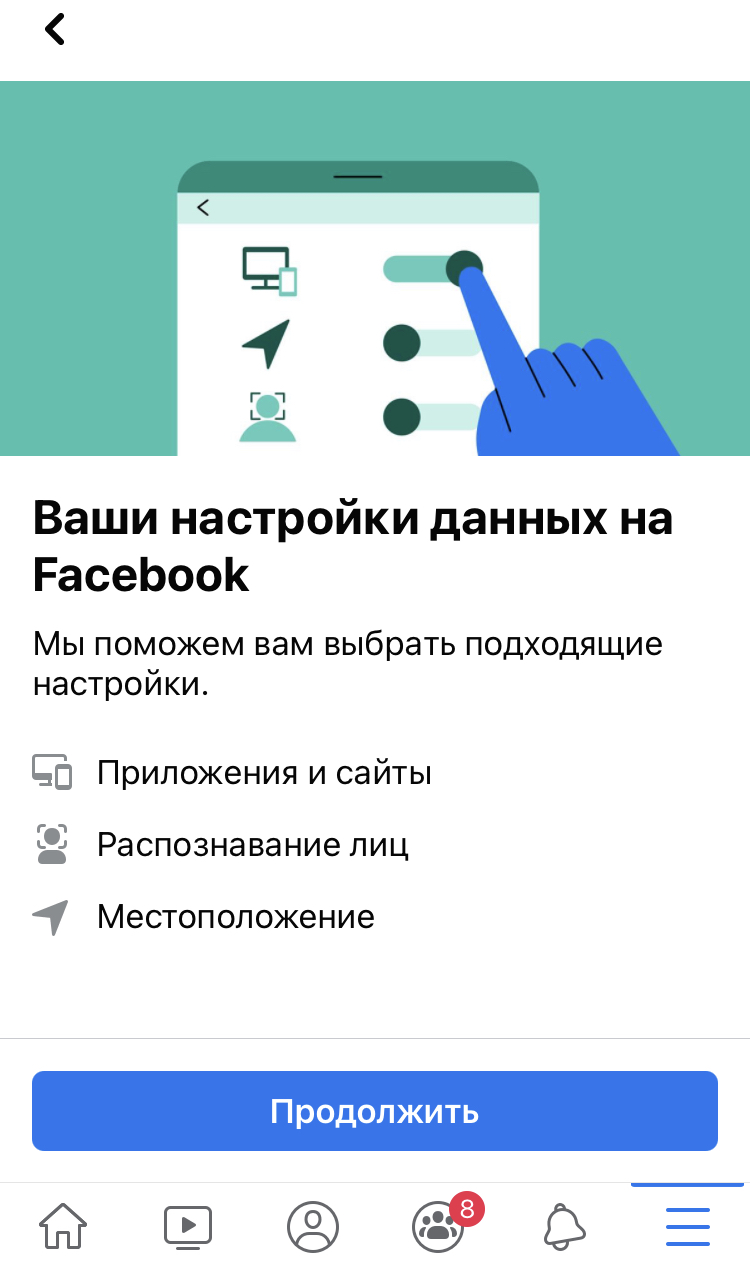

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Конфиденциальность» → «Проверка основных настроек конфиденциальности» →

«Ваши настройки данных на Facebook» → «Приложения и сайты» → далее аналогично.

4. Ограничьте доступ к вашим постам и личным данным.

Если вы делитесь на странице личной информацией, лучше скрыть это от посторонних. Профили в соцсетях все чаще просматривают HR-специалисты перед собеседованием и службы безопасности — перед тем, как взять вас на работу.

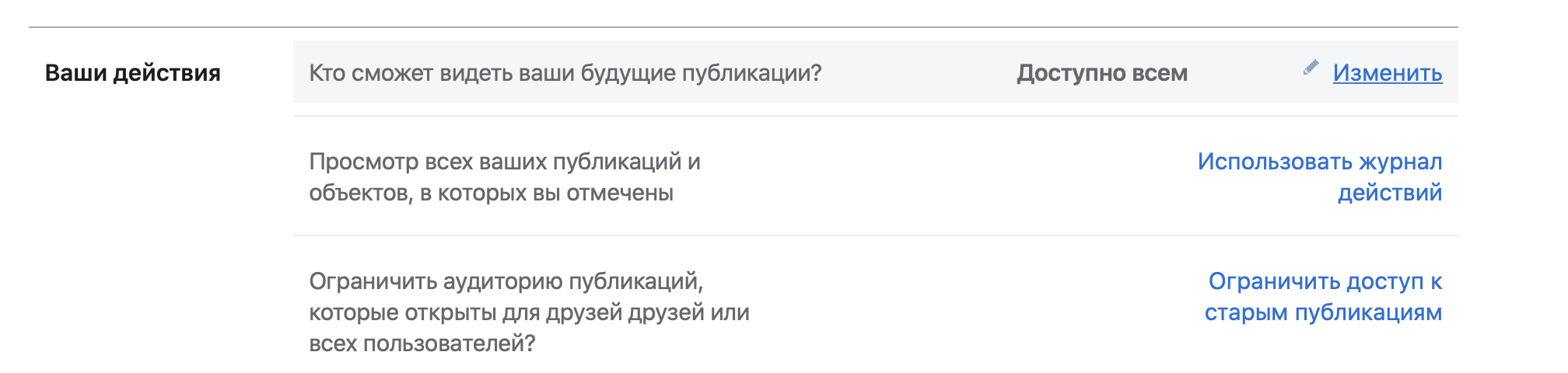

На компьютере/ноутбуке:

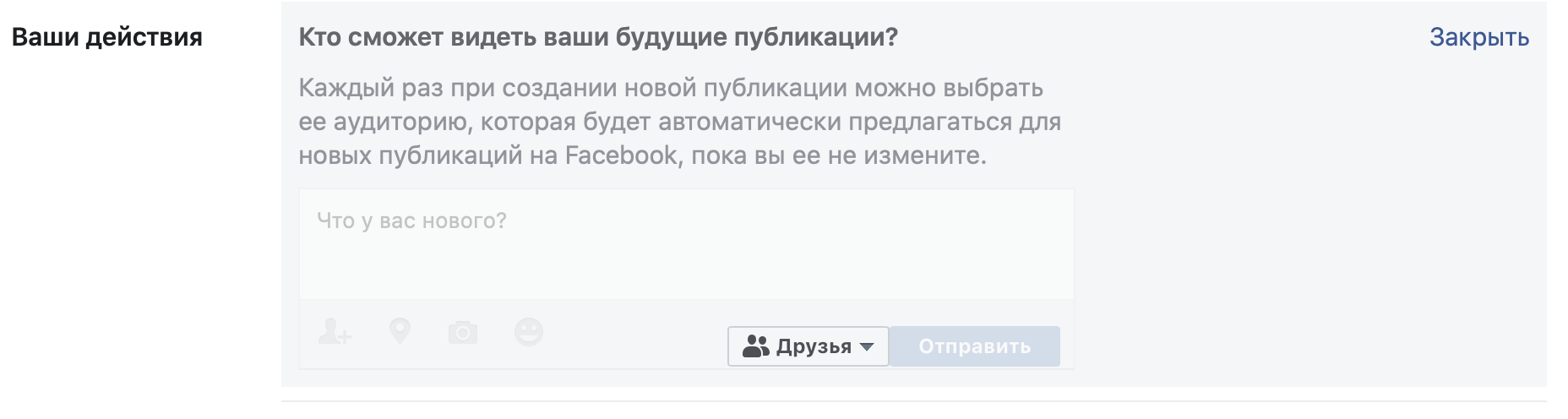

«Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности» → «Дополнительный настройки конфиденциальности» → «Ваши действия» → «Кто сможет видеть ваши будущие публикации?» → «Изменить» → выберите «Только друзья». Там же можно выбрать «Ограничить доступ к старым публикациям» для друзей.

В мобильном приложении: аналогично.

Как защитить WhatsApp

И WhatsApp, и Instagram принадлежат все тому же Facebook. Это значит, во-первых, что принципы обмена данными и защиты аккаунтов у них схожи. А во-вторых — что все ваши переписки и личные данные из чатов и аккаунтов Facebook может использовать в своих целях.

1. Не сообщайте никому шестизначный код для верификации.

Это код, который приходит вам в SMS для подтверждения входа в WhatsApp на компьютере или ноутбуке. Этим часто пользуются мошенники, которые могут отправлять сообщения любому пользователю из групповых чатов.

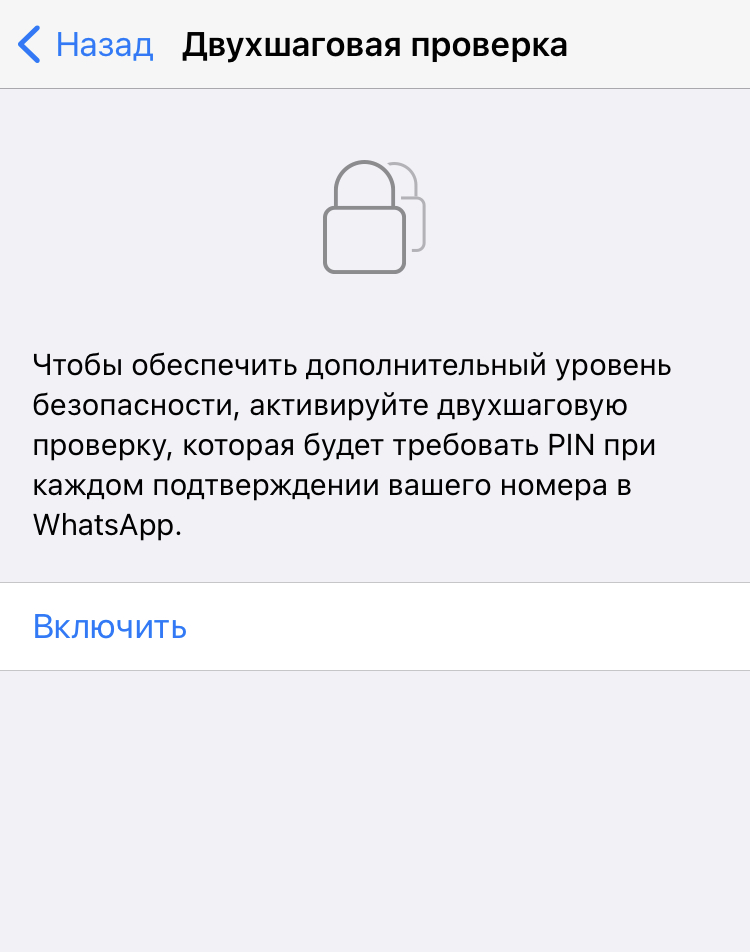

2. Включите двухфакторную аутентификацию.

«Настройки» → «Учетная запись» → «Двухшаговая проверка»→ «Включить». Придумайте PIN-код и укажите адрес электронной почты, чтобы можно было восстановить или поменять его.

3. Скройте сетевой статус, фото и геолокацию.

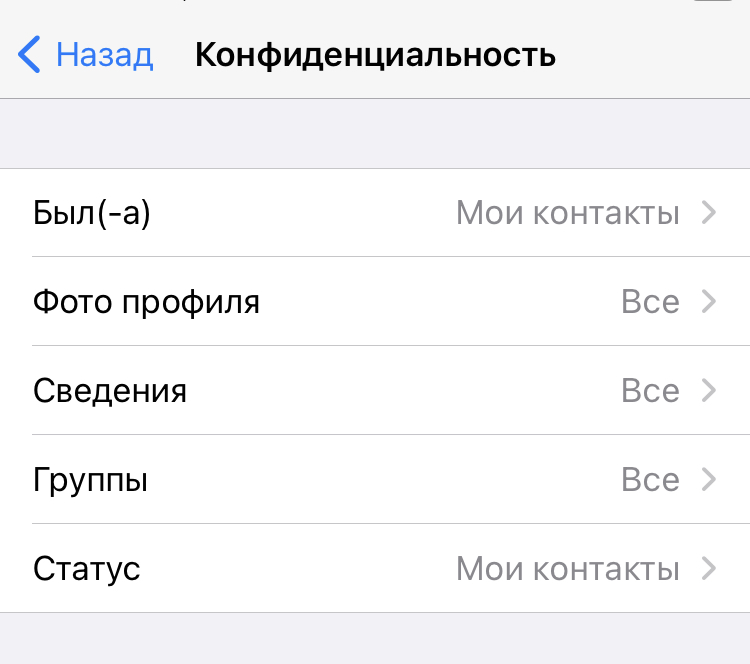

«Настройки» → «Учетная запись» → «Конфиденциальность» → выберите вместо «Был (а)» «Мои контакты» или «Никто», то же проделайте с «Фото», ниже — «Геолокацией» и другими данными.

4. Архивируйте чаты, в которых делитесь личными данными.

Для этого потяните в списке чатов нужный влево и выберите «Архивировать». Он по-прежнему будет доступен в архиве, но посторонние не узнают о нем, если получат доступ к вашему телефону.

5. Выключите резервное копирование сообщений

Это позволит защитить вашу переписку, если кто-то получит доступ к аккаунту Apple или Google на другом устройстве.

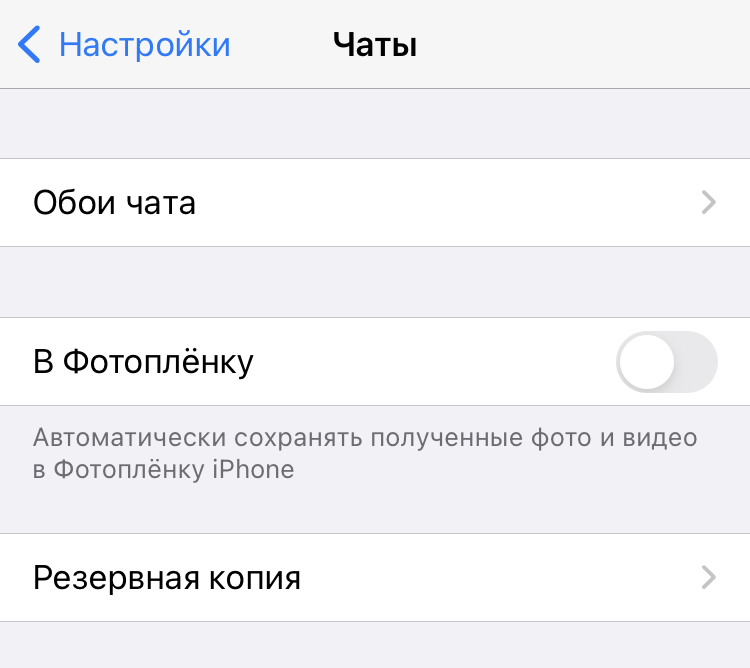

Для iPhone: «Настройки» → iCloud → WhatsApp — выберите «Выключено». Теперь в самом мессенджере: «Настройки» → «Чаты» → «Резервная копия» → «Автоматически» → «Выключено».

Как защитить Telegram

1. Включите двухфакторную аутентификацию и код-пароль.

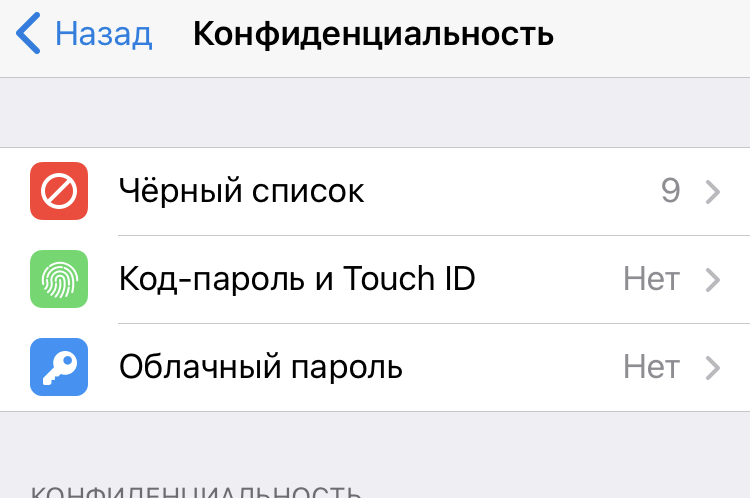

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

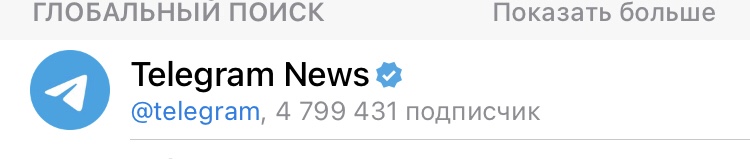

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

5. Настройте автоудаление данных.

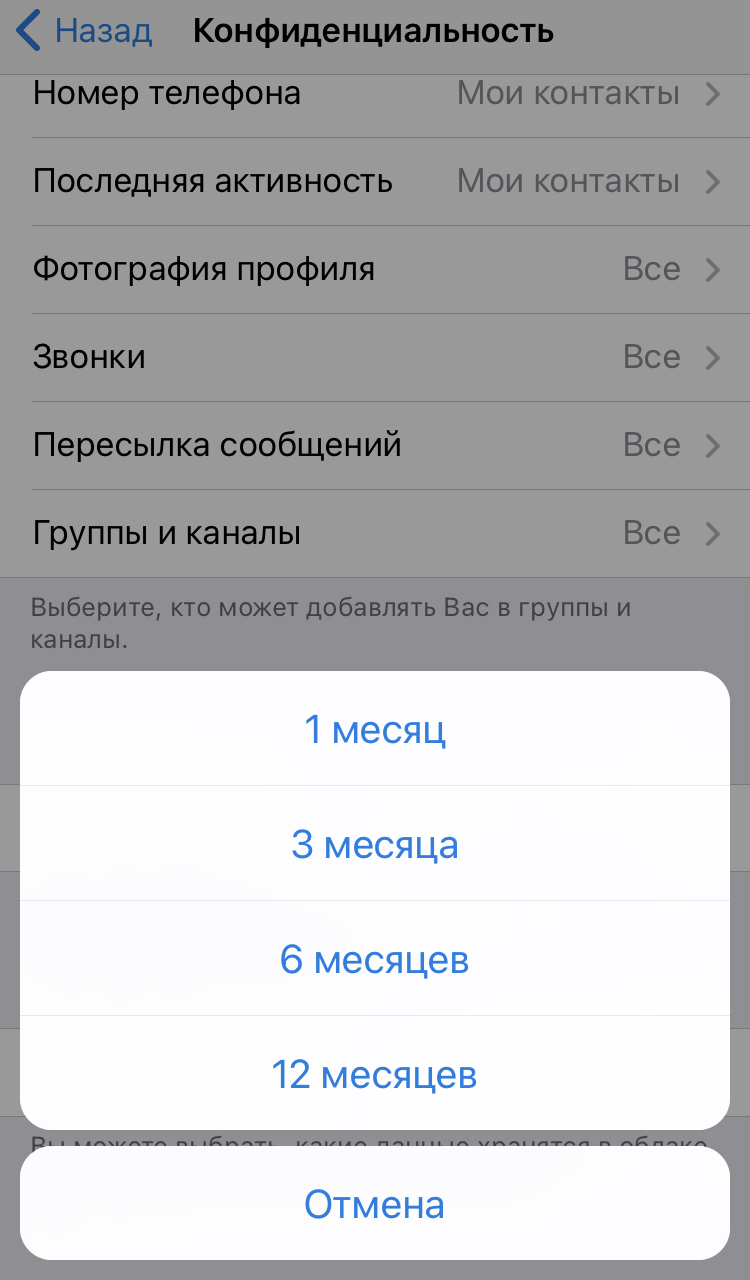

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Запомните главные правила

- Используйте сложные пароли: с буквами, числами и спецсимволами. Они должны быть индивидуальными для каждого устройства, приложения и сервиса. Чтобы не запутаться и не забыть, пользуйтесь приложениями для хранения паролей.

- Не пользуйтесь публичными Wi-Fi-сетями. Они плохо защищены, и злоумышленники легко могут получить доступ ко всем вашим данным.

- Не открывайте подозрительные ссылки — даже от знакомых. Это могут быть фишинговые ссылки или вирусы от мошенников, которые взломали аккаунт вашего близкого или коллеги.

- Не делитесь своими паролями и учетными записями. Личные или корпоративные аккаунты могут содержать конфиденциальную информацию. Даже если ваш близкий никому не сообщит об этом, его устройством или аккаунтом могут завладеть мошенники, и тогда ваши данные тоже окажутся под угрозой.

- Не позволяйте посторонним пользоваться вашим телефоном или ноутбуком.

- Используйте двухфакторную аутентификацию на всех устройствах. Для этого удобнее и надежнее пользоваться специальными приложениями.

- По возможности, закрывайте профили в соцсетях. Если вы не используете соцсети для работы, лучше сделать профиль закрытым. Так всю информацию и посты в нем смогут видеть только те, кого вы добавили в друзья.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.

Служба безопасности (СБ) занимается обеспечением нормальной работы бизнеса. Структура крупных фирм сложная. В некоторых компаниях действуют десятки и даже сотни отделов. Создание или привлечение сторонних СБ необходимо для защиты деятельности. Задач много. Служба безопасности – это структура внутри компании, обеспечивающая протекцию от внутренних и внешних угроз.

Виды служб безопасности для предприятий

Мелкие клиенты (небольшие магазины, СТО) могут заказать услуги охраны по тревожной кнопке, установить сигнализацию. Объекты получат определенный уровень защиты. Однако крупные заводы, аэропорты, гостиницы, букмекерские фирмы, банки и иные компании, обеспечивающие работой сотни человек, имеющие дорогую технику, такой «роскоши» позволить не могут. Эти субъекты экономической деятельности должны обеспечить комплексную защиту бизнеса.

Различают 4 основных вида служб безопасности предприятия:

- ФГУП “Охрана”;

- ведомственная охрана;

- вневедомственная охрана;

- ЧОП.

Каждая служба безопасности имеет особенности. Детальный анализ позволит понять отличия.

ФГУП “Охрана”

Аббревиатура ФГУП означает федеральное государственное унитарное предприятие. Структура относится к Росгвардии. Фирма решает 4 задачи:

- Физическая защита обратившихся граждан.

- Сопровождение грузов как внутри города, так и при других перевозках.

- Пультовая охрана.

- Монтаж охранного оборудования и систем.

Заказывать услуги ФГУП “Охраны” могут частные лица и компании. Предприятие к ведомственному не относится, но может взаимодействовать с другими службами. Имеет право организовывать защиту объектов любых форм собственности.

Для обеспечения деятельности сотрудники ФГУП “Охраны” используют стрелковое оружие и другие средства, применяемые в Росгвардии.

Предприятие создавали на базе МВД. В 2016 году ФГУП перевели в Росгвардию. После череды объединений с другими структурами унитарное предприятие стало крупнейшей охранной компанией России.

Ведомственная охрана

Под категорию ведомственной охраны попали специализированные вооруженные ведомственные и отраслевые подразделения. Сотрудники обеспечивают оперативное реагирование и защищают здания, прилегающую к ним территорию, материальные ценности от посягательств третьих лиц. Целью отдела безопасности этого типа является и защита от пожаров.

Деятельность структуры регулируется законом о ведомственной охране. Для обеспечения работы сотрудники могут использовать служебное и боевое огнестрельное оружие.

Административный кодекс РФ наделяет кадры ведомственной охраны расширенными полномочиями:

- проводить досмотр вещей;

- осматривать транспортные средства;

- составлять протоколы об административных правонарушениях.

Ведомственную охрану могут создавать и крупные компании. Эти «инспекции» на законных основаниях сформировали «Газпром», «Ростех», «Роснефть», «Алроса» и другие корпорации.

Государственная ведомственная охрана за время работы сталкивалась с критикой от некоторых законодателей. Причина – конкуренция. Ряд депутатов планировал изменить устройство этой службы безопасности, оставив за ней право охранять только государственное имущество. По мнению юристов, принятие подобных законов уничтожило бы ведомственную охрану как явление.

Вневедомственная охрана

В Российской Федерации вневедомственная охрана возникла 14 августа 1992 года. В этот день о создании подразделения было принято отдельное положение правительства. Прямой защитой собственности структура не занимается. Охрана происходит путем отслеживания установленных систем безопасности и оперативного реагирования на нештатные ситуации. С 2016 года вневедомственная охрана работает с Росгвардией.

ЧОП

ЧОП – частная компания. Создавать эти структуры могут любые предприниматели. Для официальной деятельности необходимо получить лицензию.

Работу компаний регламентирует закон «О частной детективной и охранной деятельности в РФ». Определение полномочий ЧОП включает 5 пунктов:

- Защита здоровья и жизни граждан.

- Охрана имущества.

- Проектирование и установка спецсредств.

- Консультирование и инструктаж клиентов.

- Безопасность во время массовых мероприятий.

Частные охранники должны иметь лицензию. «Диплом» определяет разряд сотрудника, возможность выполнять определенные виды работ.

Рабочие задачи службы безопасности

Функции подразделения СБ включают:

- Проверку сотрудников во время трудоустройства.

- Защиту интеллектуальной и иной собственности компании.

- Выявление утечек информации.

- Предотвращение краж.

- Борьбу с рейдерами.

- Защиту ценностей от порчи и краж (транспортные средства, деньги, оргтехника).

- Физическую защиту руководства.

Число задач на этом не заканчивается. У каждой компании свое положение о СБ. Документ определяет все функциональные задачи, возложенные на отдел.

Физическая охрана

Обязанности службы безопасности различные. Физическая защита имущества и жизни других сотрудников компании – основа работы. Сотрудники СБ устанавливают рамки металлоискателей, проводят расстановку тревожных кнопок, осуществляют управление всеми процессами, связанными с охраной.

Деятельность работников предотвращает кражу имущества фирмы, пронос на предприятия запрещенных предметов, предупреждает действия злоумышленников.

За халатную работу сотрудники СБ несут полную ответственность. Этот принцип работы заставляет охранников более внимательно выполнять должностные обязанности. Правило распространяется на рядовых сотрудников и начальников СБ.

Безопасность внешней деятельности

Служба безопасности – это подразделение компании, отвечающее за стабильность внешней деятельности. Функции включают:

- прием и сбор информации о контрагентах;

- охрана груза во время курсового движения;

- проверка и предотвращение внешних угроз (возможные противоправные действия конкурентов).

Иногда СБ необходимо проверять и сотрудников компании на наличие сговора с конкурентами.

Информационная защита

Отдел службы безопасности, занимающийся информационной защитой, можно встретить в крупных организациях. Сотрудники подразделения работают по ряду направлений:

- предотвращение и минимизация потерь при хакерских атаках;

- защита от прослушки номеров телефона;

- подбор средств защиты для предотвращения утечки информации.

Информатизация бизнеса растет. Количество вакансий в представленный отдел службы безопасности на предприятии увеличивается.

Отбор кандидатов строгий, состоящий из ряда этапов. Составление анкеты – только начало.

Обеспечение деятельности предприятия

Служба безопасности занимается обеспечением нормального функционирования компании. Работники фирмы устраняют и предупреждают конфликты между сотрудниками, решают другие задачи, входящие в их компетенцию.

Можно ли создать свою службу безопасности

Предприниматели, задумавшиеся об усилении безопасности бизнеса, могут пойти по 2 дорогам. Одна подразумевает обращение за сторонней помощью. По факту коммерсант передает функции СБ на аутсорсинг.

Бизнесмены могут организовать и отдельное подразделение внутри компании. Однако для этого придется потрудиться.

Как создать свою службу безопасности

Полный механизм организации службы безопасности описывать бессмысленно. Все учесть невозможно. Для упрощения создание подразделения можно разбить на 4 этапа:

- Определение задач с учетом специфики бизнеса и региона работы (защита от криминала, от конкурентов, пожара, потери информации и ноу-хау).

- Установить приоритетность целей. Приоритет зависит от вида задач.

- Заняться подбором персонала (наем бывших военных, программистов, сотрудников МВД и других силовых ведомств).

- Спланировать бюджет.

Выглядит просто. На деле же придется изрядно потрудиться.

Заключение

СБ денег компании не приносит. Эти подразделения минимизируют риски и убытки. Лучше не заработать тысячу, чем потерять миллион.

Как общаться, если вам звонят «сотрудники МВД»: Чёткий совет профессионала

Вслед за всплеском числа звонков от «службы безопасности банка» участились звонки якобы от сотрудников внутренних дел, где говорят, что вы якобы фигурируете по какому-то делу либо разоблачены финансовые махинации, а вы там поручитель. Можно ли себя обезопасить, можно ли отличить мошенника от настоящего сотрудника? Да, и гораздо проще, чем кажется.

За последние десять лет ситуация сильно изменилась. Резко выросло число телефонных мошенников, которые на расстоянии пытаются убедить людей в том, что они должны переслать денежные средства, назвать номера карточек и так далее. Я точно знаю, что раньше никогда не было, чтобы сотрудник полиции звонил. Людям направлялись повестки, и по повесткам они приходили – это был обязательный фактор, поскольку повестки являлись доказательством, чтобы отпроситься с работы для проведения каких-то следственных действий в качестве свидетелей, потерпевших и так далее.

Сейчас ещё раз всем сотрудникам запретили разговаривать по телефону с фигурантами уголовных дел, будь то обвиняемый, если он под подпиской о невыезде находится или на домашнем аресте, будь то потерпевшие или свидетели. Запрещается по телефону с ними разговаривать или вести какие-то разговоры по поводу явки, по поводу того, что надо принести какие-то документы.

Всё это запрещено по понятным причинам: у людей, особенно у старшего поколения, осталось всё-таки какое-то то доверие к правоохранительным органам – дескать, они не могут обмануть. На это и рассчитывают мошенники. Но на самом деле такие звонки запрещены, и это должны знать все.

Кстати, мне тоже раза три звонили, представлялись капитанами и так далее. Я выслушивал, потом просто с ними резко разговаривал, и на этом всё заканчивалось. Но гражданам я так скажу: даже если действительно будет какой-то звонок из правоохранительных органов, будь то прокуратура, полиция, ФСБ или даже из суда, то нужно не отвечать на звонки вообще, блокировать эти номера. И это будет сигналом для тех, кто нарушает приказы и указания о том, чтобы не звонить, а оповещать повесткой, как положено. Придёт повестка, и по ней гражданин должен явиться куда-то в органы внутренних дел для проведения следственных действий.

Никаких контактов! Как только вы начинаете контактировать, злоумышленники сразу ориентируются – у них есть разработанные схемы для каждого гражданина, для разных характеров, эти схемы находятся перед ними. Я же понимаю, как мне звонили, сразу вижу, что элементарные навыки психологии общения они изучили.

От правоохранительных органов, так же как от банков, не отвечать ни на один звонок, не вести разговор. Заведёте разговор, попадёте в ловушку, и у вас уйдут деньги – это просто аксиома, это просто прописная истина, которую должны все усвоить. Только личное общение, только официальный документ: они должны указать, куда и когда прийти, в повестке всё написано, к какому человеку – фамилия, имя, отчество, адрес, должность. Всё остальное делается незаконно.

Мнение автора может не совпадать с мнением редакции.

Дзен

Телеграм

Подписывайтесь на наши каналы

и первыми узнавайте о главных новостях и важнейших событиях дня.

Если у вас украли смартфон, потери могут не ограничиться самим аппаратом. Вор причинит гораздо больший ущерб, если доберется до банковских приложений, важных документов, личных фото и видео. Чтобы этого не случилось, лучше заранее позаботиться о надежной защите, чтобы в руках у вора оказался лишь бесполезный «кирпич», из которого никак не получить вашу личную информацию. Рассказываем, как правильно это сделать.

- Что вор может сделать с телефоном

- Продать на запчасти

- Снять деньги с банковской карты

- Отформатировать и перепродать

- Использовать личную информацию для шантажа и вымогательства

- Будь готов: как усложнить задачу похитителям

- Настройте блокировку экрана

- Установите PIN-код для SIM-карты

- Зашифруйте свои данные

- Защитите паролем отдельные приложения и уведомления от них

- Настройте резервное копирование данных

- Включите функцию «Найти устройство»

Что вор может сделать с телефоном

Для начала разберемся с тем, что может произойти с украденным телефоном и почему вообще стоит совершать какие-то дополнительные действия.

Продать на запчасти

Самый частый сценарий — смартфон просто продают на запчасти, особенно если он попал к вору заблокированным. Если целью злоумышленника было именно украсть телефон, а не навредить конкретному человеку, то довольно высок шанс, что он не станет намеренно заниматься взломом. Любые манипуляции с включенным аппаратом повышают риск попасться и пойти под суд.

Снять деньги с банковской карты

Однако есть ситуации, в которых соблазн получить дополнительную выгоду для карманника перевешивает осторожность. В первую очередь это касается телефонов, которые попали к преступнику незаблокированными, — например, выхваченных из рук или оставленных без присмотра. Если на них еще и открыто банковское приложение, вор может сорвать джекпот и за несколько минут вывести с ваших счетов все доступные деньги, а то и взять на ваше имя кредит.

Некоторые банки позволяют переводить средства через SMS с командами на короткий номер. В этом случае украсть деньги еще проще, ведь код подтверждения придет на тот же украденный аппарат.

Отформатировать и перепродать

Если вору тем или иным образом — обычно при помощи социальной инженерии — удастся зайти в учетную запись Google или Apple ID и сменить пароль, вы потеряете возможность удаленно блокировать аппарат, а похититель сможет сбросить настройки до заводских и получить рабочий смартфон, который можно продать целиком — это гораздо выгоднее, чем продажа на запчасти.

Использовать личную информацию для шантажа и вымогательства — или просто слить ее в Интернет

Если на вашем смартфоне хранятся важные документы, преступник может угрожать удалить их или, наоборот, разослать по списку контактов — и требовать с вас выкуп. То же самое касается и личных файлов, которые могут компрометировать вас или еще кого-то. Вор может скопировать и проанализировать информацию из приложения Файлы на iPhone (в первую очередь это все содержимое iCloud), всей памяти смартфона на Android или облачных дисков, доступ к которым открыт на вашем устройстве.

Еще вор может поискать что-нибудь интересной в вашей переписке — в первую очередь в мессенджерах. Или попытаться взломать ваши учетные записи в Facebook или Instagram и пойти выпрашивать деньги по друзьям и знакомым. Также в теории он может попробовать привязать ваш банковский аккаунт к другому устройству, но это уже маловероятно. К тому же ему придется держать телефон включенным, то есть подвергать себя риску быть пойманным.

Наши советы помогут сделать так, чтобы ваш телефон вор мог бы максимум сдать на запчасти, а все остальное у него бы не вышло.

Как надежно заблокировать смартфон на случай кражи

Как сделать так, чтобы в случае кражи у преступника не было доступа к важной информации, а вы могли восстановить свои данные на новом смартфоне и ни о чем не переживать?

Настройте блокировку экрана

Для начала убедитесь, что ваш телефон самостоятельно блокирует экран. В устройствах на базе Android это можно сделать в Настройках в разделе Безопасность. Правда, стоит учитывать, что производители аппаратов на Android любят кастомизировать интерфейсы своих продуктов, так что от телефона к телефону настройки могут немного различаться. Мы в этом посте ориентируемся на Android 11 в версии для Google Pixel как на максимально стандартную его реализацию. Ну а в iPhone этот параметр находится в секции FaceID и код-пароль (или TouchID и код-пароль для iPhone 8 и версий постарше).

Блокировать экран можно разными способами, и не все они одинаково надежны. Например, в случае Android не стоит всерьез полагаться на распознавание лица — его часто можно обмануть простой фотографией, тогда как на iPhone оно куда надежнее. Графический ключ слишком легко подглядеть из-за плеча, к тому же люди часто рисуют очень предсказуемые траектории, так что его еще и подобрать несложно. Безопаснее всего длинные пароли и сканер отпечатков пальца. Подделать рисунок пальца тоже возможно, но эта техника недоступна обычным воришкам. Впрочем, самое главное — блокировать телефон хоть как-нибудь, так что используйте тот метод, который вам удобен.

Установите PIN-код для SIM-карты

Да, его придется вводить при каждом включении телефона или смене устройства, но это происходит не так уж часто, а безопасность того стоит: без PIN-кода преступнику будет достаточно вставить вашу SIM-карту в любой смартфон и позвонить с него самому себе, чтобы узнать ее номер. Зная его, вор сможет авторизоваться в некоторых сервисах, проходить двухфакторную идентификацию и переводить деньги с банковских карт через SMS. Ну и конечно, PIN-код от SIM-карты должен отличаться от того, который вы используете для разблокировки телефона.

Как установить PIN-код для SIM-карты на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Нажмите Блокировка SIM-карты, а затем напротив одноименного пункта активируйте переключатель.

- Введите PIN-код и подтвердите его.

Как установить PIN-код для SIM-карты на iOS:

- Зайдите в Настройки, откройте раздел Сотовая связь.

- Выберите раздел SIM-PIN и активируйте переключатель.

- Введите PIN-код и подтвердите его.

Зашифруйте свои данные

Полнодисковое шифрование (FDE, full disk encryption) — еще одна функция, которая поможет защитить информацию. Если она включена, то все хранящие в смартфоне файлы по умолчанию шифруются, и их невозможно прочитать, не разблокировав смартфон. На iPhone и смартфонах с Android 5 и выше шифрование данных включено по умолчанию. Для более ранних версий Android его нужно активировать вручную.

Как включить полнодисковое шифрование на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Перейдите в раздел Шифрование и учетные данные и нажмите Зашифровать данные. Далее следуйте инструкциям.

Защитите паролем отдельные приложения и уведомления от них

Установите отдельный пароль или графический ключ для критически важных приложений: банковских и системных (Google Play или App Store, платежные сервисы и SMS). Затем отключите для них показ уведомлений. Теперь прочесть оповещения и SMS вам будет немного сложнее, зато посторонним — практически невозможно поймать ваш разовый код для авторизации или перевести на свой счет ваши деньги: приложения и сообщения с кодами подтверждения останутся для него недоступны.

Настройки конфиденциальности могут отличаться у разных моделей смартфонов с Android. Найти инструкцию для вашей можно на сайте производителя, а мы приведем ее в общем виде:

- Откройте Настройки и перейдите в раздел Безопасность или Конфиденциальность.

- Нажмите Блокировка приложений.

- Отметьте приложения, которые хотите заблокировать, — теперь при попытке открыть эти приложения устройство будет запрашивать PIN-код.

На iOS функции блокировки приложений нет, но их можно защитить, установив лимит экранного времени. Для этого:

- Откройте Настройки и перейдите в раздел Экранное время.

- Нажмите Использовать код-пароль и задайте код доступа.

- Перейдите в Лимиты приложений и выберите нужную категорию приложений.

- Установите ограничение, выбрав опцию Добавить лимит.

- Укажите время использования, например 2 минуты. Подтвердите выбор кнопкой Добавить.

После того как время пользования приложением истечет, оно заблокируется, а продолжить работу получится, только если человек со смартфоном знает пароль.

Однако хоть эта функция и позволяет ограничить доступ, у нее есть недостатки: если вы подолгу пользуетесь приложением, постоянные требования ввести код и уведомления о лимите могут раздражать. В качестве альтернативы можете установить из App Store специализированные утилиты для защиты приложений — это проще, чем разбираться в настройках самому.

Настройте резервное копирование данных

Так вы не потеряете контакты и другую информацию, даже если смартфон не удастся вернуть. После покупки нового аппарата вы просто загрузите в него данные из резервной копии и получите клон утраченного телефона.

Как настроить резервное копирование на Android:

- Найдите в настройках пункт Система.

- Выберите Резервное копирование и восстановление.

- Включите резервное копирование на «Google Диск». Некоторые смартфоны также предлагают копирование на компьютер или другой внешний носитель — можете воспользоваться им.

Настроить резервное копирование на iPhone можно двумя способами. Более простой вариант — использовать автоматическое резервное копирование с помощью iCloud:.

- Включите функцию Резервная копия в iCloud в меню:

- Откройте Настройки —> [имя аккаунта] —> iCloud.

- Выберите Резервная копия.

- Поставьте телефон на зарядку и подключите его к безлимитному Wi-Fi: первая выгрузка расходует много энергии и трафика.

- Проверьте, сколько осталось свободного места в хранилище. Всем пользователям iCloud бесплатно доступно 5 Гбайт. Если вам нужно больше, придется приобрести у Apple платную подписку. Как вариант, можете воспользоваться одним из бесплатных альтернативных хранилищ.

- Заблокируйте экран, чтобы случайным касанием не сорвать процесс.

Если пользоваться облаком вам по каким-то причинам не хочется, то вы можете использовать резервное копирование с помощью компьютера — на сайте Apple есть подробная инструкция, как это сделать.

Включите функцию «Найти устройство»

Функции Find my iPhone (на iOS) и Найти мое устройство (на Android) позволяют отследить местоположение потерянного или украденного смартфона через аккаунт Google или Apple ID. Также с их помощью можно удаленно заблокировать устройство и даже полностью стереть с него все данные. Но есть важное условие: на момент кражи или потери эти функции должны быть уже активированы. Поэтому лучше это сделать, не откладывая в долгий ящик.

Как включить на Android функцию «Найти мое устройство»:

- Откройте Настройки и перейдите в раздел Безопасность.

- Во вкладке Найти устройство активируйте переключатель.

Как включить на iPhone функцию Find my iPhone:

- Откройте Настройки и нажмите на свое имя.

- Выберите пункт Локатор и активируйте переключатель Найти iPhone.

Затем перейдите в раздел «Безопасность» в аккаунте Google или в приложение «Локатор» на iPhone или iPad и найдите смартфон в списке устройств. Вы увидите функции «Заблокировать» и «Стереть устройство». Они пригодятся, если телефон украли в разблокированном состоянии и на нем есть конфиденциальная информация.

Даже если вор выключит устройство сразу после кражи, но захочет потом в укромном месте попытаться его взломать, телефону достаточно всего лишь включиться и поймать сигнал. Отложенная команда на превращение в «кирпич» будет выполнена.

Если вы не уверены, что смартфон украден, а не потерян, то при удаленной блокировке можно указать сообщение и резервный номер для связи, которые появятся на экране. Правда, дальше придется быть бдительнее обычного: воры часто используют его как возможность для фишинга — например, чтобы отправлять фальшивые уведомления от службы поддержки. Цель мошенников — узнать пароль от вашего аккаунта Google или Apple ID и отвязать устройство от учетной записи. Так что в этом случае надо сохранять ясность ума и не переходить по сомнительным ссылкам, и уж тем более не вводить там конфиденциальную информацию.

С этими настройками кража смартфона останется неприятностью, но не станет катастрофой: до конфиденциальных файлов злоумышленник не доберется, а все самое дорогое вы сможете восстановить из резервной копии. Мы желаем вам, чтобы эти меры никогда не пригодились на практике, но будет мудро заранее подготовиться к худшему — на всякий случай.

Экстренные оперативные службы – это службы или организации, вызов которых круглосуточно и бесплатно обязан обеспечить оператор связи заявителю, перечень которых определяется Правительством Российской Федерации, имеющие силы и средства постоянной готовности, предназначенные для экстренного или неотложного реагирования на вызовы.

Экстренные оперативные службы

Перечень (состав) экстренных оперативных служб

В соответствии с постановлением Правительства РФ от 31.12.2004 № 894 всего утверждено 6 экстренных оперативных служб, а именно:

- Служба пожарной охраны.

- Служба реагирования в чрезвычайных ситуациях (ЧС).

- Полиция.

- Служба скорой медицинской помощи.

- Аварийная служба газовой сети.

- Служба «Антитеррор».

Вызов экстренных оперативных служб

Оператор связи обязан обеспечить возможность круглосуточного бесплатного для пользователя услугами связи вызова экстренных оперативных служб в соответствии с вышеуказанным перечнем.

Оператор связи – это юридическое лицо или индивидуальный предприниматель, оказывающие услуги связи на основании соответствующей лицензии.

Бесплатный вызов экстренных оперативных служб должен быть обеспечен каждому пользователю услугами связи посредством набора единого номера вызова экстренных оперативных служб, а также установленных в соответствии с российской системой и планом нумерации номеров вызовов соответствующих экстренных оперативных служб.

Номер «112» назначен в качестве единого номера вызова экстренных оперативных служб на всей территории Российской Федерации.

Срок передачи операторами связи вызовов в систему обеспечения вызова экстренных оперативных служб по единому номеру определяется федеральным органом исполнительной власти в области связи в отношении каждого субъекта Российской Федерации.

Оператор связи обязан предоставить операторам системы обеспечения вызова экстренных оперативных служб по единому номеру информацию о месте нахождения пользовательского оборудования (оконечного оборудования), с которого были осуществлены вызов или передача сообщения о происшествии, и иную необходимую для обеспечения реагирования по вызову или сообщению о происшествии по единому номеру информацию, порядок предоставления и объем которых, в том числе правила определения места нахождения пользовательского оборудования, определяются федеральным органом исполнительной власти в области связи. Согласие пользователя услугами связи, осуществившего вызов или передачу сообщения о происшествии по единому номеру вызова экстренных оперативных служб, на обработку и предоставление персональных данных, предусмотренных настоящим пунктом, не требуется.

Оператор связи обязан обеспечить возможность вызова экстренных оперативных служб инвалидами путем отправления коротких текстовых сообщений через подвижную радиотелефонную связь.

Расходы операторов связи, понесенные в связи с обеспечением вызова экстренных оперативных служб, в том числе расходы, связанные с оказанием услуг по присоединению сетей связи экстренных оперативных служб к сети связи общего пользования и передаче и приему сообщений этих служб, возмещаются на основании договоров, заключаемых операторами связи с органами и организациями, создавшими соответствующие экстренные оперативные службы.

Телефоны экстренных оперативных служб

Номера телефонов для вызова экстренных оперативных служб

Как было уже написано выше, единый номер вызова экстренных служб – номер «112» доступен даже без SIM-карты.

11 февраля 2013 года Президентом РФ подписан Федеральный закон РФ № 9-ФЗ, устанавливающий номер «112» единым номером вызова экстренных оперативных служб для приёма сообщений о пожарах и чрезвычайных ситуациях в России в телефонных сетях местной телефонной связи.

После набора данного номера Вы услышите голосовое сообщение с инструкцией и далее необходимо на выбор набрать:

- «1» – пожарная служба;

- «2» – полиция;

- «3» – скорая медицинская помощь;

- «4» – аварийная служба газовой сети.

Номер «112» – также единый номер телефона для всех стран Европейского союза, по которому надо звонить в экстренных случаях.

С 2014 года были введены новые номера телефонов вызова экстренных служб (к номерам уже имеющимся добавили цифру 1 (например, вызов полиции осуществлялся по номеру «02», сейчас «102» и т.д).

Пожарная охрана 01 и 101

Пожарную охрану необходимо вызывать при любом признаке пожара – задымлении или возникновении открытого горения.