(495) 223-0001

(секретарь)

(499) 702-3968

(тех. поддержка)

Технические вопросы, связанные с работой оборудования и ПО компании «Аладдин Р.Д.»

необходимо задавать через форму технической поддержки.

Для звонка в компанию «Аладдин Р.Д.» нажмите на кнопку выше.

Необходимо наличие на вашем устройстве установленной программы для совершения звонков (например, Skype, Whatsapp, Viber или др.)

Подробная контактная информация, а также схема проезда в офис компании «Аладдин Р.Д.» вы можете найти на странице

«Контакты и схема проезда».

| Наименование | АО «Аладдин Р.Д.» |

| ИНН / КПП | 7719165935 / 771601001 |

| Банк | ПАО «БАНК УРАЛСИБ» |

| Р/С | 40702810400021087822 |

| К/С | 30101810100000000787 |

| БИК | 044525787 |

| Адрес | 129226, Москва, ул. Докукина, 16 |

Ознакомиться с полным списком реквизитов компании «Аладдин Р.Д.» можно на странице

«Платёжные реквизиты».

Служба поддержки

Связаться с нами

Забыл ключ

Политика конфиденциальности

Политика возврата

Соглашение о программном обеспечении

Наши продукты

Secret Disk

Duplicate File Finder

Wipe

Prevent Restore

Secure Delete

© PrivacyRoot IFG // International Freelance Group

Все права защищены.

Этот веб-сайт использует куки-файлы, чтобы обеспечить вам максимальную эффективность нашего веб-сайта.

Sat Sep 23 09:35:37 PDT 2023 •

Sitemap for robots

1. Введение

2. Архитектура и системные требования

3. Функциональные возможности

4. Лицензирование

5. Работа с продуктом

5.1. Административный web-портал

5.2. Работа с Secret Disk Agent

5.3. Работа с Secret Disk Reader

6. Выводы

Введение

Защита хранимых данных — всей информации, находящейся на жестких дисках и съемных носителях, — важная задача в области информационной безопасности. Внедрять криптографическую защиту необходимо повсеместно, однако общемировая статистика показывает, что далеко не во всех организациях выполняется шифрование данных, и это приводит к серьезным проблемам.

В первую очередь шифровать требуется данные на рабочих станциях пользователей и на съемных носителях, используемых в работе. В любой момент сотрудник может потерять свое рабочее устройство или съемные накопители информации, особенно если речь идет о мобильных станциях, например ноутбуках. В медиасфере постоянно появляются новости о забытых устройствах с важной корпоративной информацией и, как следствие, о громких утечках, произведенных случайными людьми или злоумышленниками, нашедшими забытые компьютеры. По данным отчета компании InfoWatch, в 2015 году 7,6% зарегистрированных утечек информации осуществлены через украденные и утерянные устройства. С развитием мобильности персонала и возросшей популярностью практики BYOD (buy your own device), когда сотрудники используют в работе собственные портативные компьютеры и устройства, данный риск многократно возрастает. Подобную тенденцию отмечают аналитики Verizon: по данным, собранным из множества источников, утеря и кражи устройств хранения и обработки информации находятся на третьем месте по числу инцидентов — 9,7% от всех утечек информации.

Не стоит забывать о шифровании данных на стационарных рабочих местах и серверах. Существует риск целевой атаки — кражи компьютеров, ноутбуков, серверов, жестких дисков и flash-накопителей непосредственно в офисных помещениях и дата-центрах компаний. Недобросовестная конкурентная борьба зачастую не ограничивается кибервторжением, нередки случаи физического взлома и выноса оборудования с конфиденциальной информацией с дальнейшим использованием полученных данных для извлечения прибыли и нанесения непоправимого ущерба конкуренту.

Все описанные выше угрозы требуют двойного решения — необходимо обеспечить конфиденциальность данных на случай потери контроля над носителями, а также сохранность самой информации. И если последняя проблема решается созданием резервных копий в защищенном месте (на облачном сервере или другой площадке), то проблема конфиденциальности может быть решена только с помощью криптографических средств. Рынок средств шифрования достаточно большой, на нем представлено множество продуктов, в основном иностранного производства, оценить достоинства и недостатки отдельных продуктов очень сложно даже подготовленному ИБ-специалисту. В данном обзоре мы подробно рассмотрим одно из решений по шифрованию хранимых данных — продукт Secret Disk Enterprise от российской компании «Аладдин Р.Д.».

Архитектура и системные требования Secret Disk Enterprise

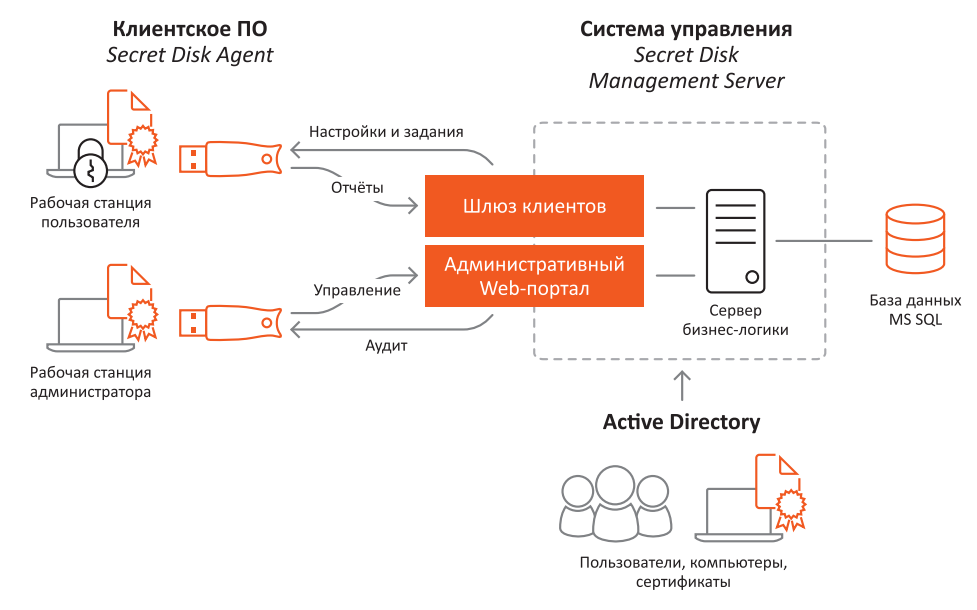

Secret Disk Enterprise включает в себя восемь компонентов — шесть серверных модулей и два клиентских продукта:

- Сервер бизнес-логики — центральный компонент серверной части Secret Disk Enterprise, обеспечивает взаимодействие всех компонентов и процессов продукта. Выполнен в виде службы для операционной системы Windows.

- Шлюз клиентов — серверный модуль для реализации канала связи между клиентским агентом и сервером бизнес-логики. Реализован в виде надстройки для Microsoft IIS — встроенного веб-сервера в Microsoft Windows Server.

- Административный web-портал — веб-приложение для администрирования системы. Реализация аналогична шлюзу клиентов — надстройка для IIS.

- База данных — хранение всей служебной информации Secret Disk Enterprise, включая сертификаты пользователей и ключи шифрования. Хранение осуществляется в шифрованном виде, в качестве ключа шифрования используется общий мастер-ключ. В качестве базы данных выступает СУБД Microsoft SQL.

- Модуль синхронизации с Active Directory — выполняет синхронизацию данных о пользователях, сертификатах и защищаемых компьютерах между Secret Disk Enterprise и Active Directory.

- Модуль сертификации — компонент для выпуска сертификатов Х.509 на электронных ключах и проверка выпущенных сертификатов при проведении операций с ними.

- Secret Disk Agent — клиентское приложение, непосредственно осуществляющее криптографические преобразование и защиту хранимых данных на рабочих местах, серверах и съемных накопителях.

- Secret Disk Reader — утилита для доступа к зашифрованным данным вне защищенной инфраструктуры, используется для обмена защищенными контейнерами с внешними пользователями.

Рисунок 1. Архитектура Secret Disk Enterprise

Системные требования для серверных компонентов Secret Disk Enterprise:

- Операционная система Microsoft Windows Server 2008 SP2, 2008 R2, 2012, 2012 R2.

- Объем оперативной памяти — от 1 Гб и выше.

- Количество свободного места на жестком диске — минимум 250 Мб (не включая объем СУБД).

- Наличие Microsoft .NET Framework версии 4.5 и выше.

- Наличие Microsoft IIS 6 и выше.

- Наличие установленных драйверов JaCarta Unified Client и/или SafeNet Authentication Client.

- Наличие пакета Crypto Extension Pack и стороннего CSP (CryptoPro или ИнфоТеКС VIPNet) для реализации шифрования по алгоритму ГОСТ.

- Поддерживаемые версии СУБД MSSQL — 2008 SP1, 2008 R2 и 2012.

Системные требования Secret Disk Agent для защищаемых компьютеров:

- Операционная система Microsoft Windows 7, 8, 8.1 или 10.

- Объем оперативной памяти — от 512 Мб и выше.

- Количество свободного места на жестком диске — минимум 15 Мб.

- Поддержка USB 2.0 или SmartCard Reader для подключения аппаратных токенов.

- Наличие установленных драйверов JaCarta Unified Client и/или SafeNet Authentication Client.

- Наличие пакета Crypto Extension Pack и стороннего CSP (CryptoPro или ИнфоТеКС VIPNet) для реализации шифрования по алгоритму ГОСТ.

Системные требования Secret Disk Reader:

- Операционная система Microsoft Windows 7, 8, 8.1 или 10.

- Объем оперативной памяти — от 512 Мб и выше.

- Количество свободного места на жестком диске — минимум 50 Мб.

Для всех компонентов Secret Disk Enterprise не предъявляются специальные требования к остальному аппаратному обеспечению, достаточно соответствия минимальным требованиям операционной системы. Поддерживается работа всех программных компонентов в средах виртуализации VMWare и Microsoft (Hyper‐V). Для шифрования поддерживаются файловые системы типов NTFS, FAT, FAT32 и exFAT.

Функциональные возможности Secret Disk Enterprise

Функциональные возможности Secret Disk Enterprise можно условно разделить на три основных группы:

- Основные функции продукта:

- Обеспечение полнодискового шифрования — преобразования всех данных отдельных дисковых разделов, включая поддержку защиты системного (загрузочного) диска.

- Создание шифрованных файл-контейнеров, подключаемых к системе как виртуальные диски, с возможностью передачи контейнера в виде обычного файла внешним пользователям.

- Шифрование файлов на съемных дисках, флеш-накопителях и других носителях информации.

- Реализация собственного загрузчика (с поддержкой Legacy BIOS и UEFI BIOS) с предварительной двухфакторной аутентификацией для обеспечения доступа к шифрованному системному диску. В качестве второго фактора аутентификации поддерживаются электронные ключи JaCarta и eToken.

- Защита от анализа, восстановления и расшифрования данных при несанкционированном доступе к ним.

- Применение криптостойких алгоритмов шифрования с использованием сторонних служб криптографии (КриптоПро CSP и ViPNet CSP для реализации алгоритмов ГОСТ 28147‐89) и встроенной службы Microsoft Windows для алгоритмов AES и TripleDES.

- Механизмы надежного удаления данных для предотвращения их восстановления.

- Управление сетевым доступом к защищенным ресурсам.

- Поддержка замены ключей шифрования и перешифрования защищенных данных.

- Дополнительные функции для обеспечения надежности работы:

- Постепенный процесс зашифрования и расшифрования, устойчивый к аппаратным сбоям, включая возможность продолжения работы алгоритмов после внезапного отключения компьютера.

- Поддержка выстраивания отказоустойчивых кластеров для серверной части Secret Disk Enterprise.

- Возможность резервного копирования криптохранилища, размещаемого в СУБД продукта, и мастер-ключа от данного хранилища.

- Поддержка сценариев восстановления доступа к зашифрованным данным в случае утери или поломки электронного идентификатора пользователя.

- Функции, направленные на удобство эксплуатации:

- Управление всей системой через единый веб-портал с любого устройства с веб-браузером.

- Ролевая модель доступа администраторов к системе управления.

- Полный аудит всех действий и событий в системе.

- Реализация периодических процессов самообслуживания системы и слежение за критическими состояниями, требующими внимания администраторов.

- Прозрачность и незаметность работы системы для пользователей.

Лицензирование Secret Disk Enterprise

Продукт лицензируется по количеству защищаемых рабочих мест и наличию дополнительного функционала. В базовой версии доступно большинство функций продукта.

Перечень отдельно лицензируемых механизмов:

- Шифрование папок и файлов.

- Защищенные контейнеры.

- Сетевой доступ к защищенным ресурсам.

- Защита от копирования на съемные носители.

- Поддержка кластерной конфигурации сервера.

В зависимости от потребностей заказчики могут приобрести дополнительный защитный функционал по отдельности либо заказать стандартную лицензию, включающую в себя все возможности продукта. Сертифицированная во ФСТЭК России версия продукта лицензируется отдельно и стоит немного дороже, в состав лицензии входит медиакит, включающий в себя формуляр с голографической наклейкой, установочный диск и копию сертификата ФСТЭК России.

Все лицензии, кроме демонстрационных, действуют без ограничения срока использования. Ограничена по сроку только техническая поддержка — при покупке новых лицензий первый год техподдержка оказывается бесплатно, в дальнейшем возможно ее продление за дополнительные деньги. Обновление продукта осуществляется бесплатно, при наличии действующего контракта на техническую поддержку.

Работа с Secret Disk Enterprise

Административный web-портал

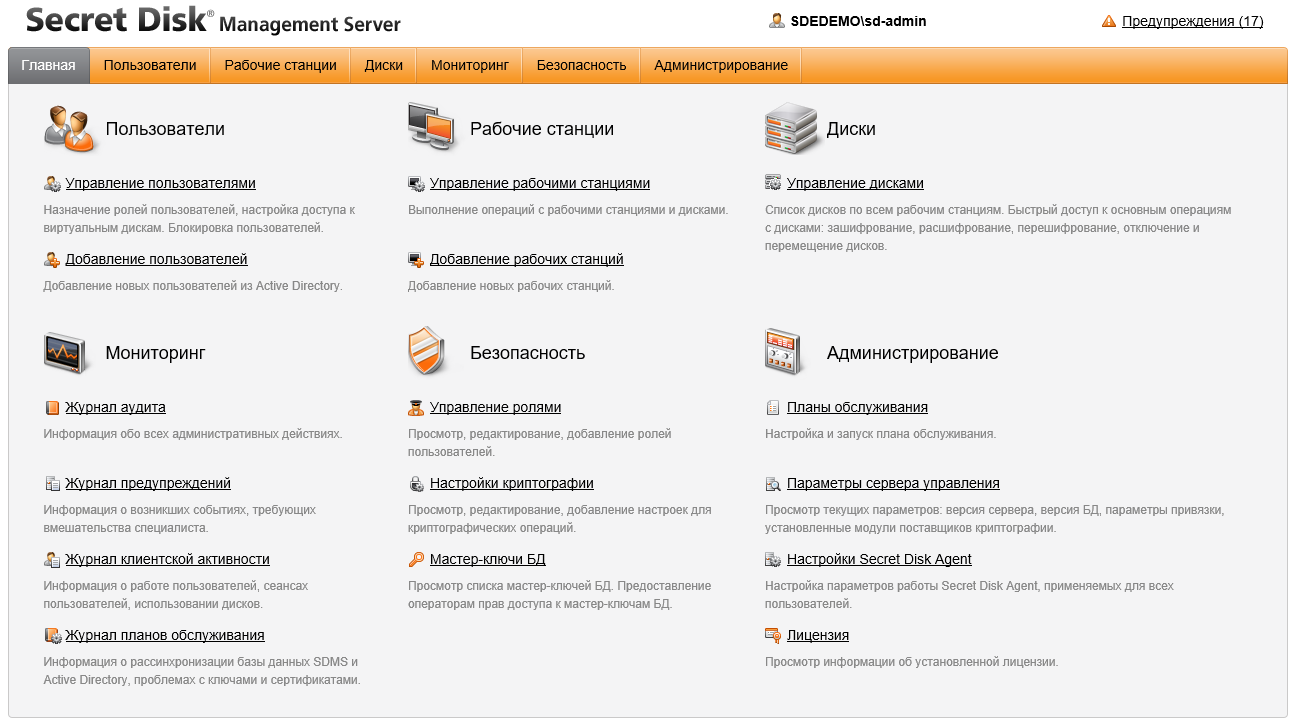

После развертывания продукта в соответствии с эксплуатационной документацией администратор безопасности получает доступ к web-порталу Secret Disk Enterprise. Главный экран веб-интерфейса содержит расширенное меню со ссылками на все функции продукта.

Рисунок 2. Основный экран веб-портала Secret Disk Enterprise

Основная навигация производится через верхнее меню, в котором представлены следующие пункты:

- Пользователи — управление всеми пользователями системы, включая учетные записи привилегированных пользователей, настройка прав доступа и доступных к использованию функций продукта.

- Рабочие станции — перечень защищаемых компьютеров, на которых установлена программа-агент, с возможностью просмотра перечня шифрованных дисков и папок и управлением базовыми настройками станций.

- Диски — общая информация обо всех защищенных дисках и папках на всех защищаемых компьютерах с возможностью добавления новых дисков и проведения различных операций над существующими.

- Мониторинг — работа с журналами аудита.

- Безопасность — управление ролями, которые можно применить для пользователей, работа с криптографическими алгоритмами и провайдерами и мастер-ключом базы данных.

- Администрирование — обслуживание системы, управление параметрами сервера, настройка глобальных политик рабочих станций и работа с лицензиями продукта.

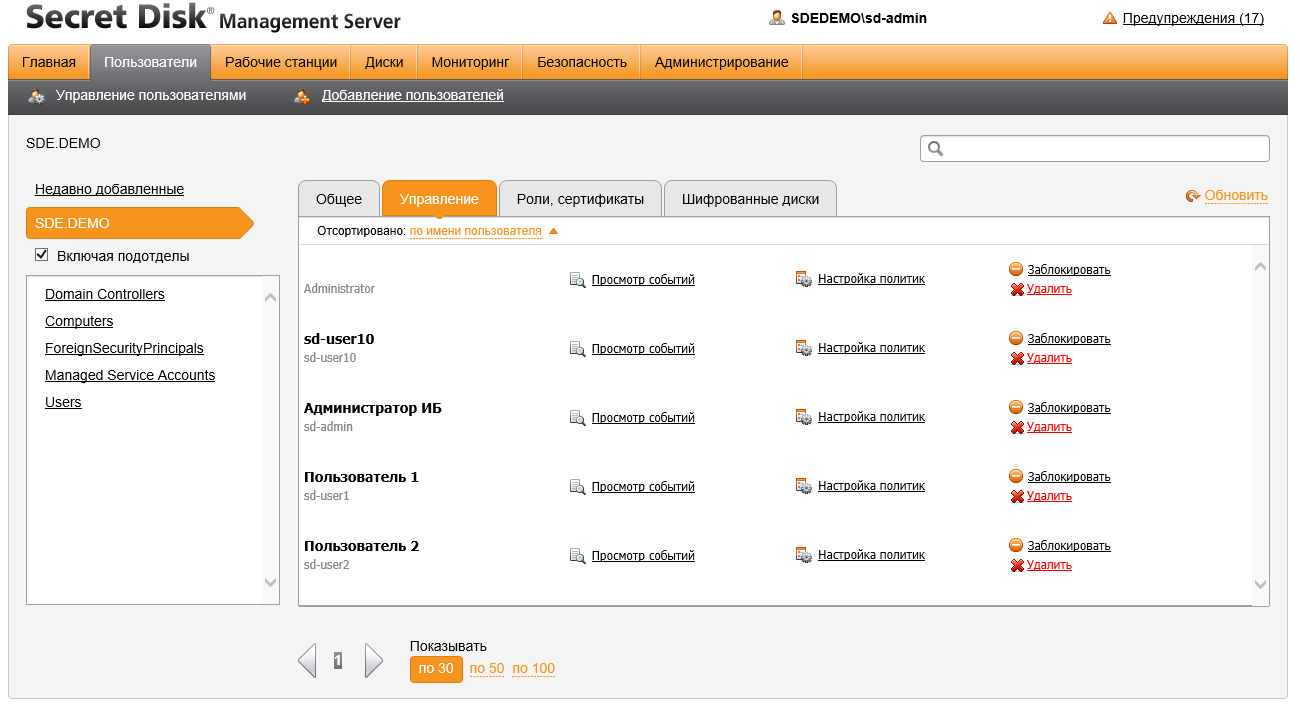

В разделе «Пользователи» доступны четыре вкладки и боковое меню для фильтрации списка пользователей по организационным единицам (OU) из Active Directory. В разделе «Общие» отображается краткая информация по каждому из пользователей системы с указанием его роли и прав доступа. В разделе «Управление» доступны возможности по удалению, блокировке и разблокировке отдельных пользователей, а также представлены ссылки для быстрого перехода к журналам аудита и редактированию политик.

Рисунок 3. Управление пользователями в Secret Disk Enterprise

В Secret Disk Enterprise реализованы глобальные политики, распространяемые на всех пользователей, которые настраиваются из раздела «Администрирование». Для отдельных пользователей глобальные политики могут быть заменены персональными настройками.

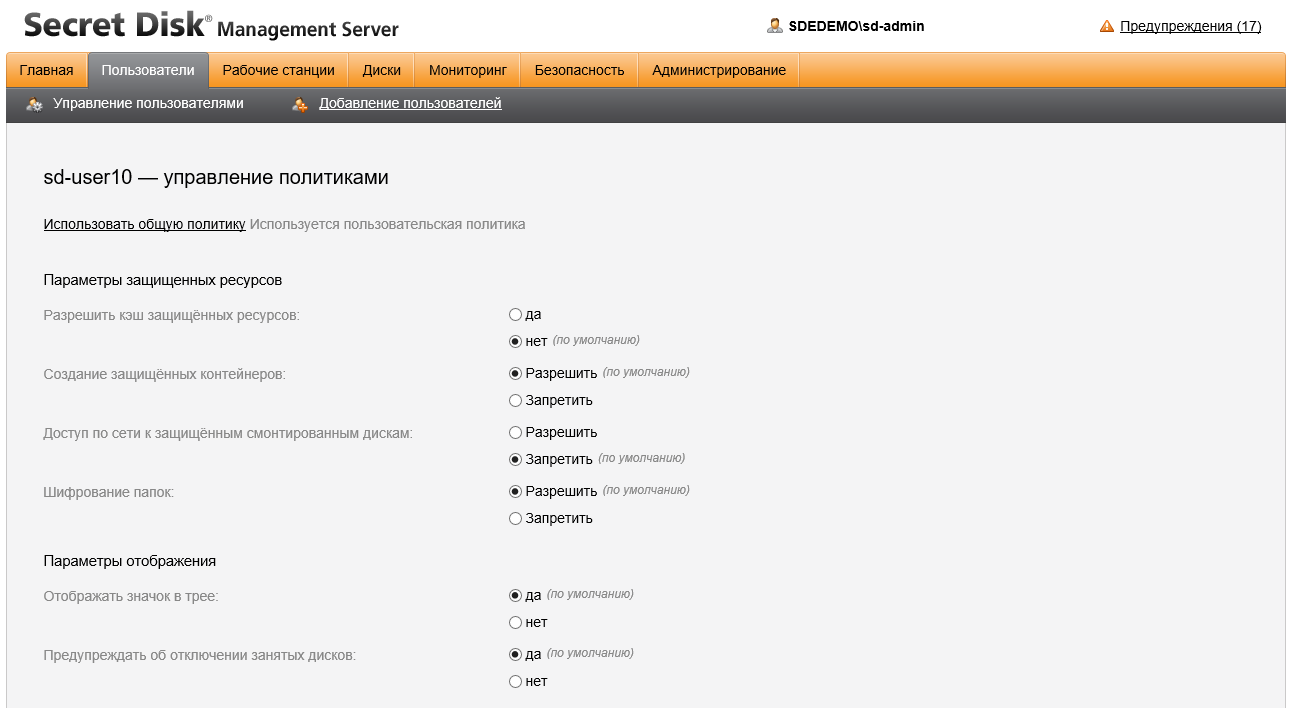

Рисунок 4. Управление политиками отдельного пользователя в Secret Disk Enterprise

В политиках содержатся следующие параметры:

- Разрешение или запрет на использование кэша защищенных ресурсов в случае отсутствия связи с сервером.

- Разрешение или запрет на создание защищенных контейнеров для передачи данных в зашифрованном виде за пределы защищаемых компьютеров.

- Разрешение или запрет доступа к защищенным смонтированным дискам по сети.

- Включение или отключение функции шифрования папок.

- Управление отображением значка агента в области уведомлений (трей).

- Включение или отключение предупреждения об отключении занятых дисков.

- Правила аудита работы со съемными носителями.

- Управление политикой записи данных на съемные носители — разрешение, запрет или обязательное применение шифрования при записи.

- Политики работы с сеансами пользователя при подключении и отключении электронного ключа.

- Включение или отключение блокировки рабочей станции при отключении электронного ключа.

- Настройка автоматического монтирования дисков при открытии сеанса пользователя, с возможностью выбрать отдельные диски для автоматического подключения.

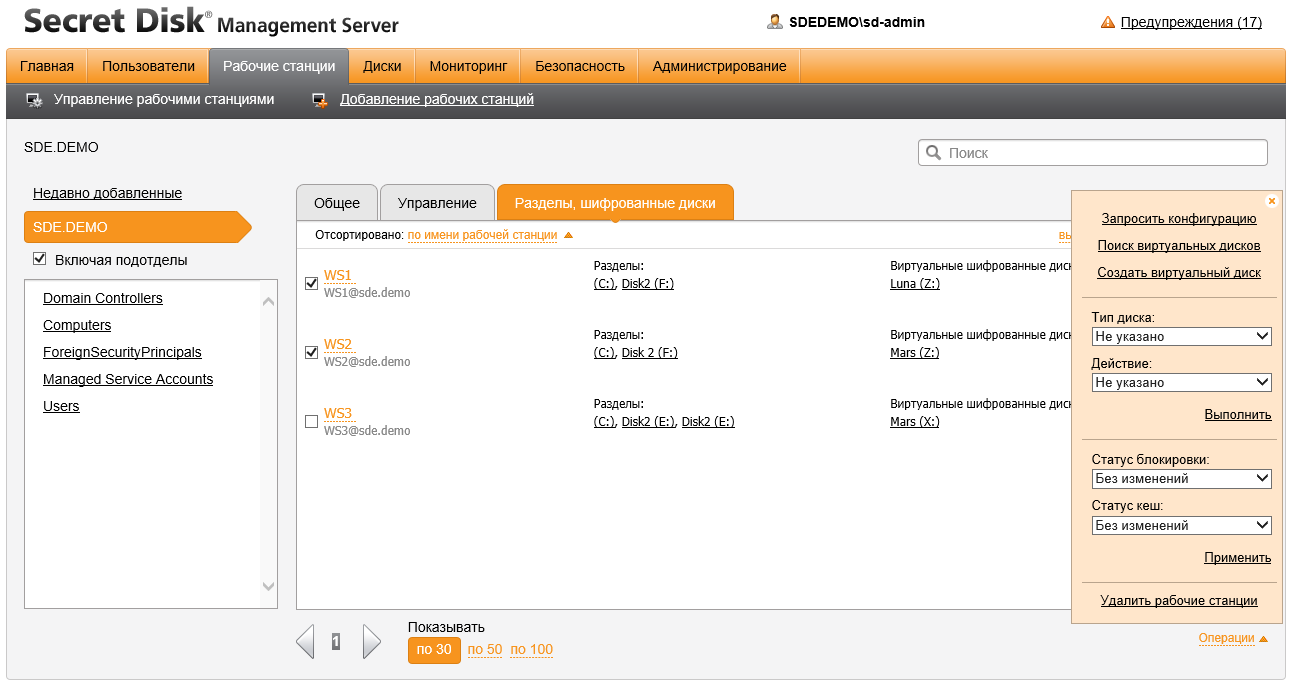

Раздел «Рабочие станции» оформлен аналогичным образом, слева блок фильтрации выводимого списка компьютеров по OU, справа три вкладки — общая информация о защищаемых компьютерах, управление отдельными компьютерами и управление шифрованными дисками на компьютерах. В блоке «Управление» каждую станцию можно удалить, заблокировать и разблокировать, политики безопасности для рабочих станций отсутствуют. Выбор дисков в блоке «Разделы, шифрованные диски» переключает на интерфейс работы с дисками из одноименного общего раздела.

Рисунок 5. Управление рабочими станциями в Secret Disk Enterprise

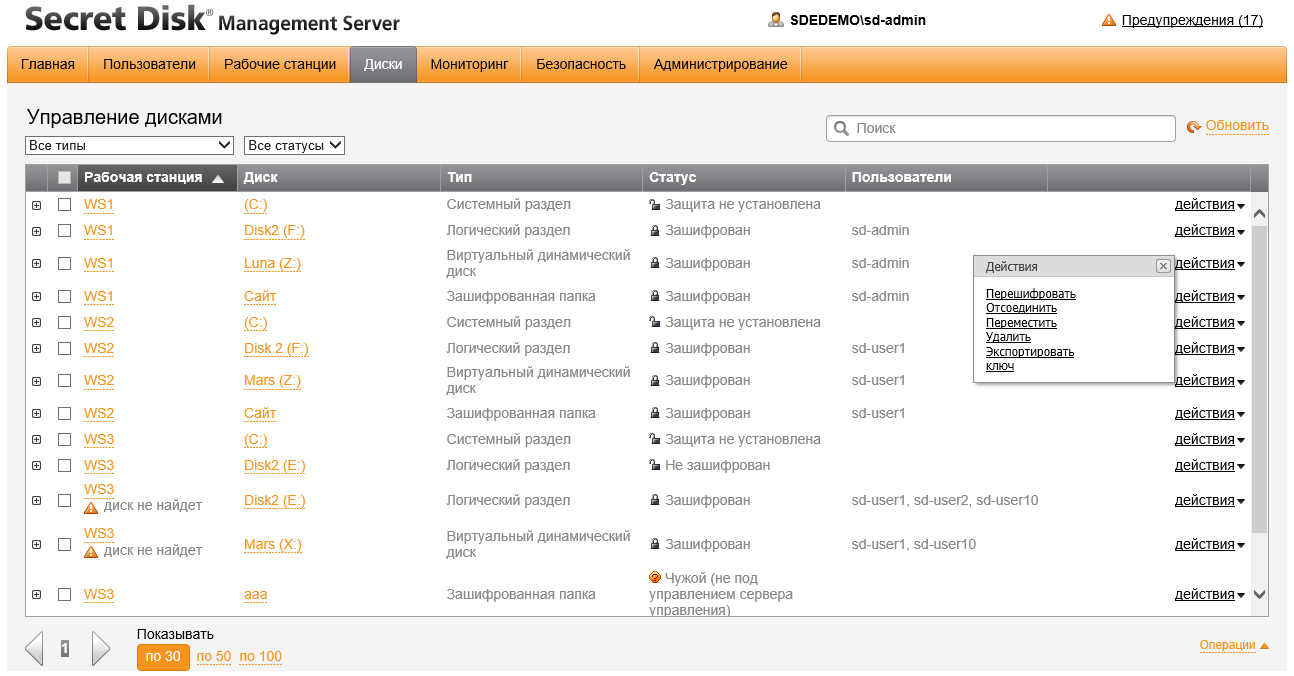

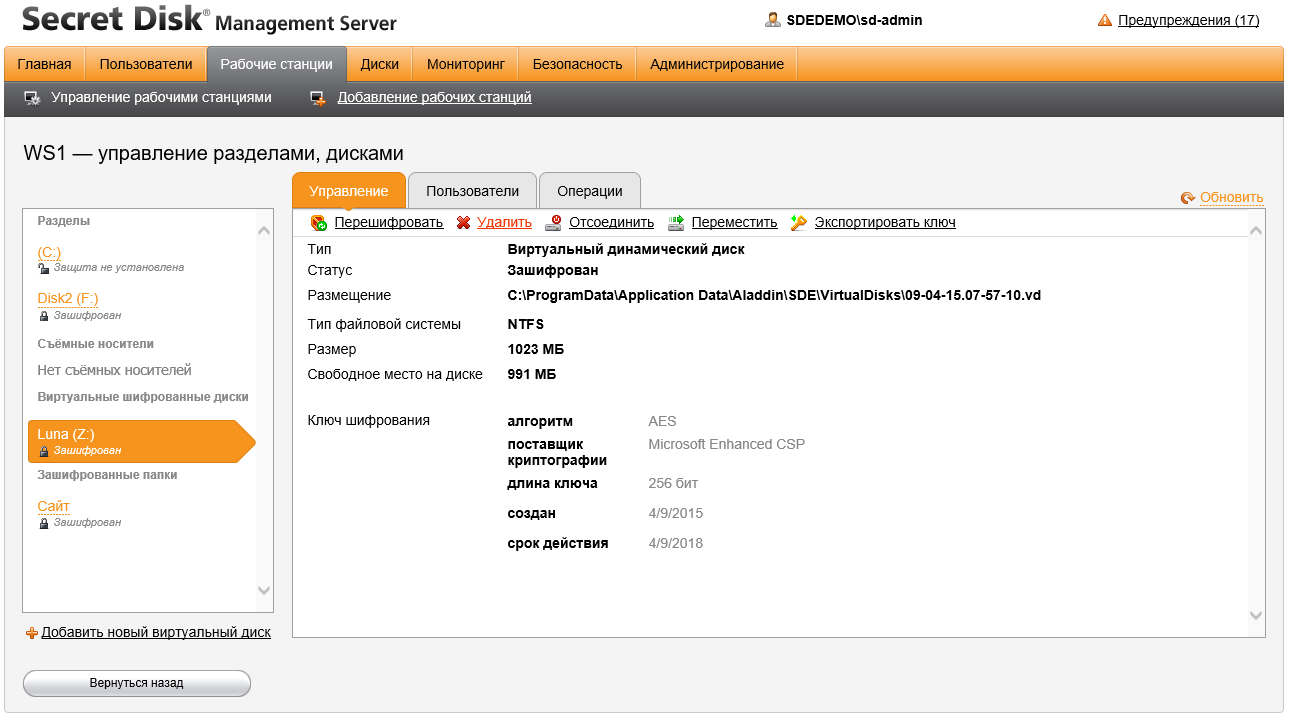

В разделе «Диски» отображаются все зашифрованные диски, разделы и директории на всех защищаемых компьютерах. Для объектов доступны различные операции — создание нового диска, перешифрование на другом ключе, подключение, отключение, перемещение, удаление и так далее.

Рисунок 6. Работа с зашифрованными дисками в Secret Disk Enterprise

Рисунок 7. Свойства зашифрованного диска в Secret Disk Enterprise

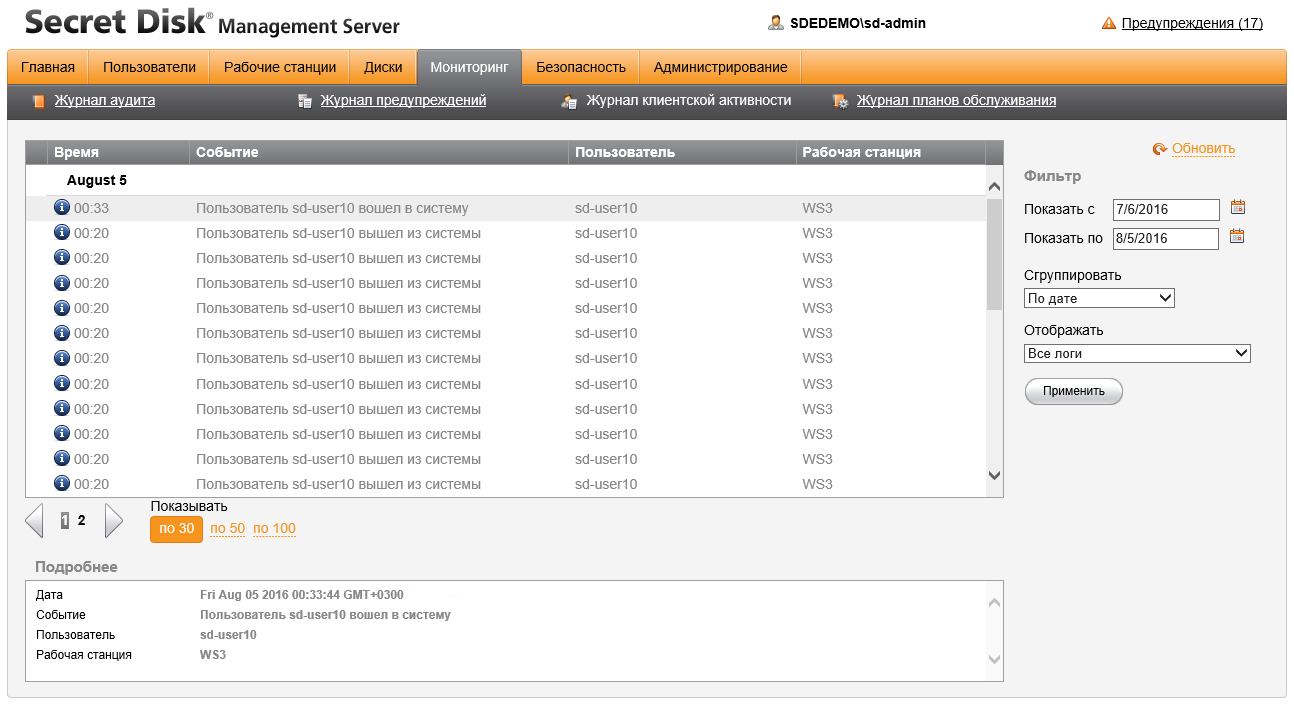

Журналы аудита в разделе «Мониторинг» разбиты на четыре группы — обычный аудит, важные ошибки и предупреждения, журналы активности пользователей и служебные журналы обслуживания. Вывод таблицы с событиями ограничивается с помощью фильтров с гибкими параметрами настройки. Присутствует функция подтверждения прочтения отдельных событий. По каждому событию доступна подробная информация со всеми необходимыми данными.

Рисунок 8. Журналы аудита в Secret Disk Enterprise

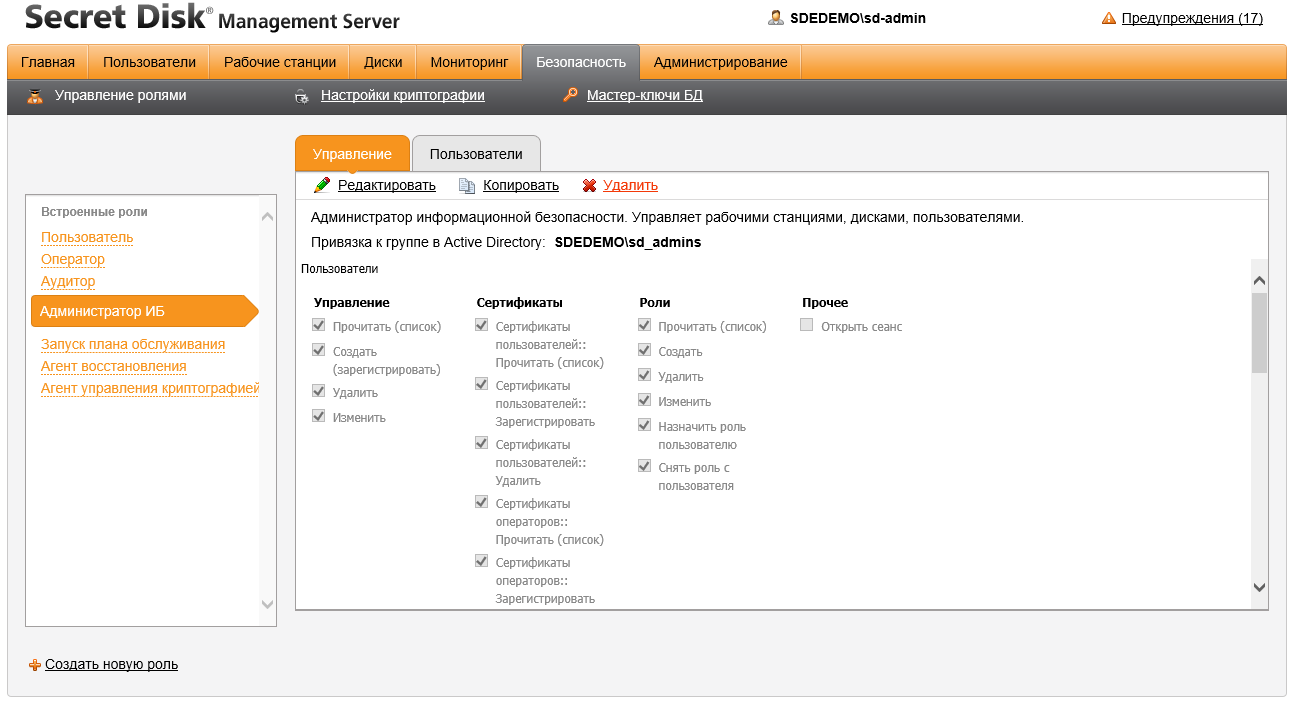

В Secret Disk Enterprise предусмотрено гибкое разграничение прав доступа администраторов к веб-консоли, изначально в продукте выделены роли пользователя, оператора, аудитора и администратора безопасности. В подразделе «Управление ролями» экрана «Безопасность» доступно управление встроенными ролями и выделение новых ролей. Кроме того, каждую роль можно привязать в группе в Active Directory и таким образом автоматически распределять права доступа путем включения новых пользователей в группы.

Рисунок 9. Управление ролями пользователей в Secret Disk Enterprise

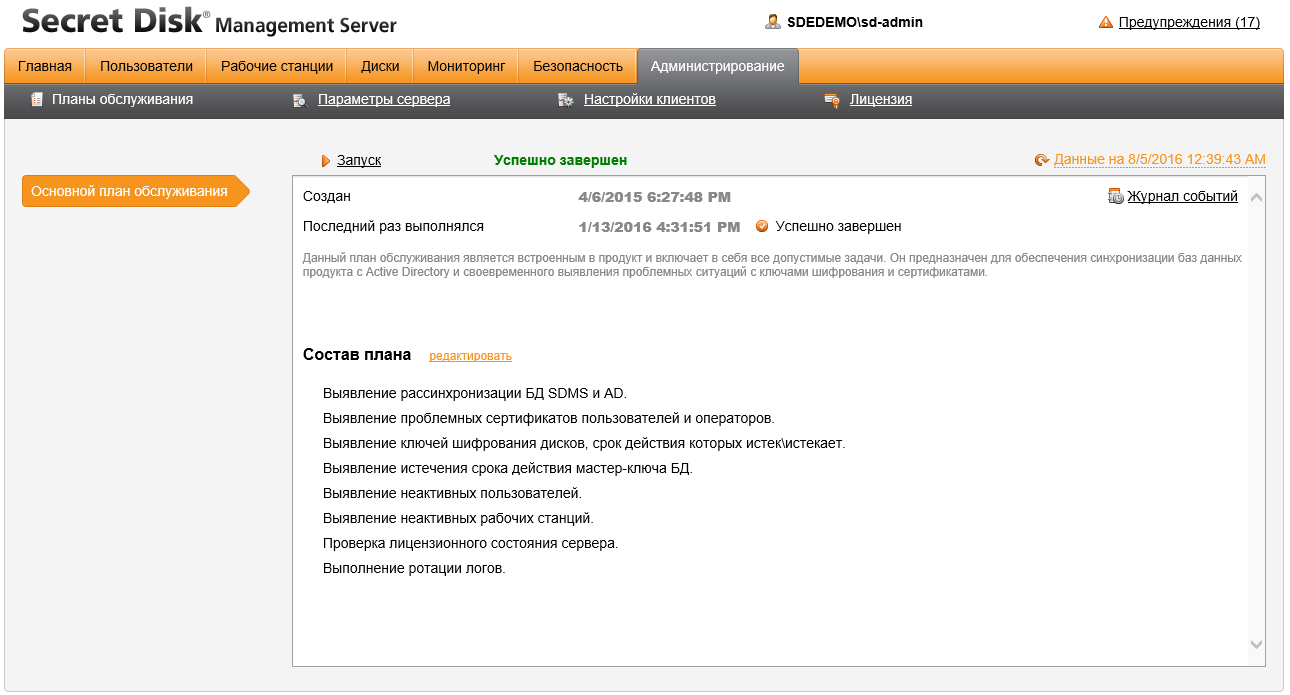

Secret Disk Enterprise требует выполнения периодических операций по обслуживанию системы. К таким операциям относится ресинхронизация с Active Directory, проверка сроков действия сертификатов пользователей, выявление неактивных компьютеров и пользователей, контроль лицензирования и другие. Задачи по обслуживанию запускаются автоматически по расписанию, в разделе «Администрирование» доступно управление задачами и периодичностью их выполнения.

Рисунок 10. Планы обслуживания в Secret Disk Enterprise

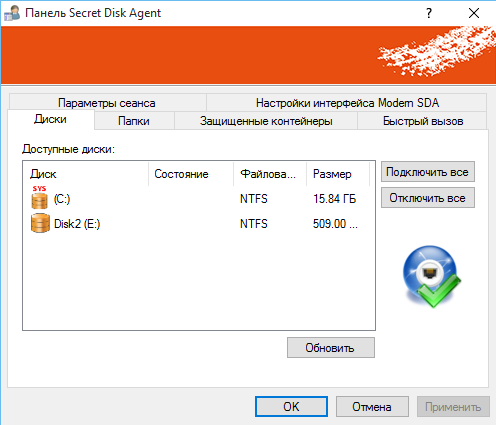

Работа с Secret Disk Agent

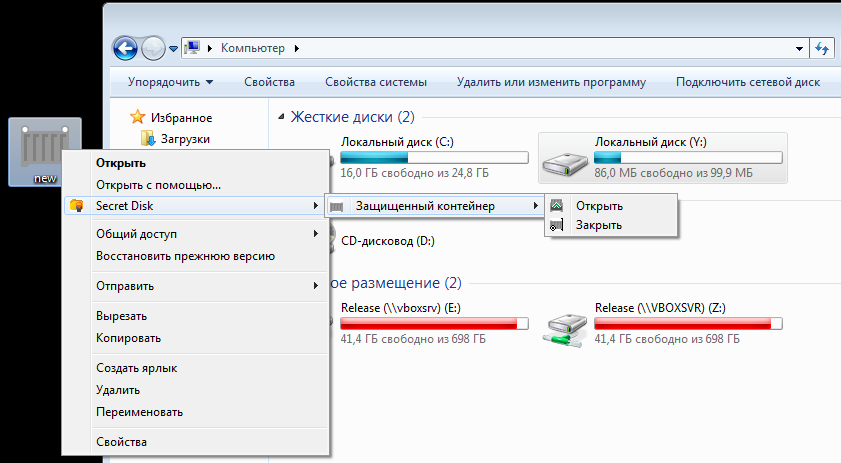

Программное обеспечение Secret Disk Agent выполнено в виде отдельного приложения, которое встраивается в контекстное меню «Проводника» Windows и отображает собственную иконку в области уведомлений. В основном интерфейсе продукта присутствует несколько вкладок:

- Диски — перечень зашифрованных дисков с возможностью их подключения и отключения.

- Папки — список защищенных каталогов, управление защищенными каталогами (шифрование, расшифрование) осуществляется из «Проводника».

- Защищенные контейнеры — раздел аналогичен разделу «Диски», включает в себя перечень созданных контейнеров и кнопки для их подключения и отключения.

- Быстрый вызов — настройка глобальных комбинаций горячих клавиш, по нажатию на которые откроется интерфейс Агента.

- Параметры сеанса — данные по подключению к серверу безопасности и информация о текущих политиках безопасности.

- Настройки интерфейса Modern SDA — служебные настройки расширения Modern SDA, предназначенного для совместимости с «плиточным» интерфейсом современных версий Windows.

Рисунок 11. Интерфейс Secret Disk Agent

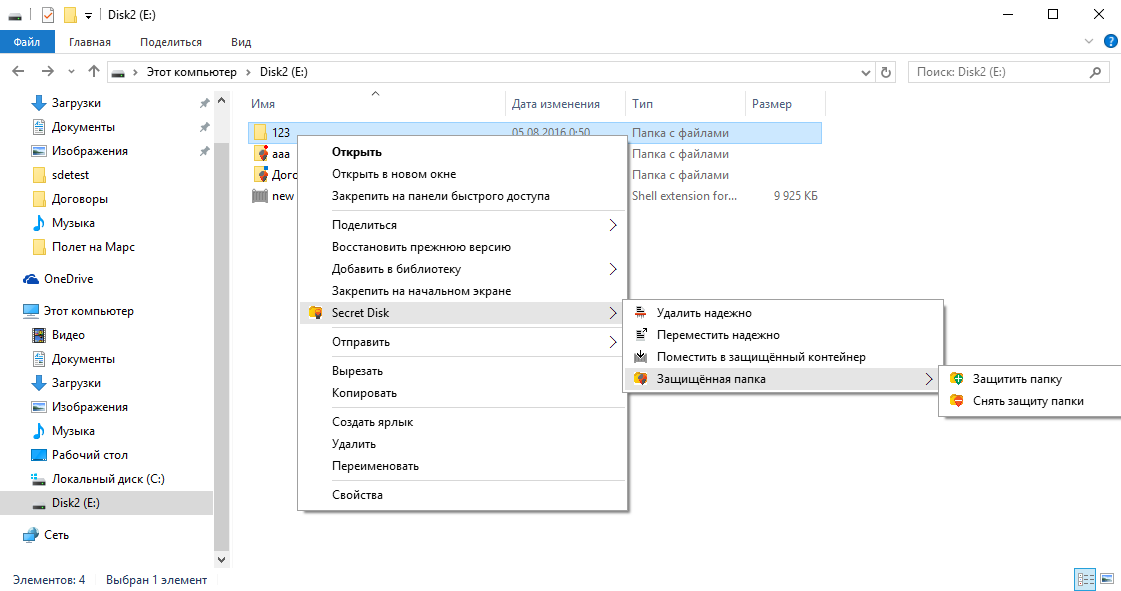

Контекстное меню в «Проводнике» содержит раздел Secret Disk Agent с перечнем доступных функций для выбранного объекта. Если вызвать меню на диске, будет предложено его шифрование и расшифрование, а в каталоге — возможность включить или выключить ее защиту. На файлах и каталогах также есть пункт перемещения в защищенный контейнер и два элемента, относящихся к надежному удалению файловых объектов. Текущие защищаемые каталоги отмечаются с помощью специального символа, что упрощает ориентирование в файловой системе и сразу позволяет определить, какие элементы защищены.

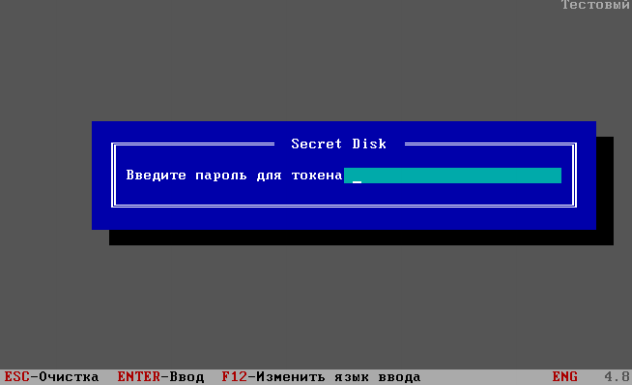

Рисунок 12. Расширение «Проводника» Windows в Secret Disk Agent

Если на компьютере включается защита системного загрузочного диска, Secret Disk Agent производит установку собственного загрузчика, управление которому передается из BIOS (Legacy или UEFI). Загрузчик производит авторизацию пользователя с помощью аппаратных идентификаторов или смарт-карт и использует ключевую пару сертификата пользователя на электронном ключе для доступа к расшифрованию системного диска и загрузки операционной системы.

Рисунок 13. Загрузчик Secret Disk Agent

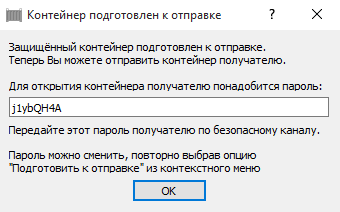

Для передачи файлов за пределы защищаемых рабочих станций используются защищенные контейнеры. Контейнер подключается как виртуальный жесткий диск, а его содержимое хранится в специальном файле с расширением SDCA. В защищенный контейнер можно скопировать любые файлы и каталоги, как на обычный диск. При создании контейнера программа запрашивает имя файла для его хранения. При подготовке контейнера к отправке программа генерирует случайный пароль из восьми символов, который используется для открытия контейнера на незащищенном компьютере, на котором устанавливается бесплатное приложение Secret Disk Reader. При каждой подготовке к отправке создаётся новый пароль. При этом для доступа к контейнеру на компьютере с установленным Secret Disk Agent пароль не требуется, поскольку для защиты ключа шифрования используется ключевая пара сертификата пользователя.

Рисунок 14. Отображение пароля для защищенного контейнера в Secret Disk Enterprise

Работа с Secret Disk Reader

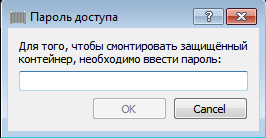

Secret Disk Reader — бесплатная программа, доступная для загрузки на сайте «Аладдин Р.Д.». Данный продукт может быть установлен на любой компьютер без необходимости использования Secret Disk Agent. Назначение Secret Disk Reader — подключение защищенных контейнеров для обеспечения работы с файлами и каталогами, размещенными в нем.

Так же, как и Agent, Reader встраивается в «Проводник» и добавляет свои функции для файлов с расширением SDCA. При открытии файла защищенного контейнера программа запрашивает пароль и после его ввода производит монтирование нового виртуального диска в систему.

Рисунок 15. Запрос пароля к защищенному контейнеру в Secret Disk Reader

После окончания работы с контейнером его можно отключить через вызов контекстного меню на виртуальном диске. Закрытый контейнер можно вернуть отправителю или передать другим пользователям для дальнейшей работы.

Рисунок 16. Работа с защищенными контейнерами в Secret Disk Reader

Выводы

Secret Disk Enterprise — многофункциональный комплекс, решающий все основные задачи по криптографической защите хранимой информации. С помощью данного продукта централизованно обеспечивается защита любых ресурсов — логических разделов жестких дисков, загрузочных дисков, отдельных каталогов и файлов. Применение продукта позволяет надежно защитить данные на дисках рабочих станций, ноутбуков и серверов в организациях любого уровня. Дополнительные функции программы повышают общий уровень защищенности рабочих станций — надёжное удаление и перемещение файловых объектов позволяет гарантировать невозможность восстановления остаточной информации со списанных или утерянных носителей, а двухфакторная аутентификация надежно защищает данные от несанкционированного доступа.

Функции работы с защищенными контейнерами будут полезны в любой организации, так как позволяют обеспечить процесс обмена данными с контрагентами из других сетей без риска утечки или перехвата конфиденциальной информации. Возможность организовать двунаправленный обмен данными через контейнеры значительно повышает полезность данной функции. При этом второй стороне не требуется покупать продукт и разворачивать сервер управления: достаточно установить небольшую бесплатную программу для работы с контейнерами.

Продукт действительно соответствует званию решения класса enterprise за счет наличия централизованного сервера управления, поддерживающего кластеризацию и гибкое масштабирование. Интеграция с Active Directory, разделение ролей и удобство доступа делают продукт незаменимым в сложных инфраструктурах.

Достоинства:

- Полный набор функций по криптографической защите хранимых данных, возможность шифрования дисков, каталогов и файлов.

- Возможность обмена защищенными данными с пользователями, находящимися вне защищаемой сети, с помощью механизма контейнеров.

- Наличие двухфакторной аутентификации с применением аппаратных устройств – внешних электронных ключей.

- Возможность внедрения продукта без внесения изменений в действующие бизнес-процессы.

- Поддержка интеграции с Microsoft Active Directory.

- Прозрачность работы продукта для пользователей, не требующая их вовлечения в процесс управления средством защиты.

- Гибкая политика лицензирования, возможность выбора требуемого дополнительного функционала.

- Наличие сертификата ФСТЭК России и присутствие в едином реестре российских программ.

Недостатки:

- Отсутствие собственного криптопровайдера и, как следствие, необходимость приобретать дополнительные криптосредства для реализации шифрования в соответствии с требованиями российского законодательства.

- Отсутствие агентов под операционные системы, отличные от Windows.

Автор:

John Stephens

Дата создания:

25 Январь 2021

Дата обновления:

22 Сентябрь 2023

Содержание

- Secret Disk для улучшенной защиты данных

Партнерское раскрытие

Хранение ваших данных в тайне и безопасности от раздражающих чужих глаз является обязательным в наши дни, и, к счастью, есть много способов, которыми вы можете сделать это. Как правило, лучшие способы, которыми вы можете это сделать, — это автономные сторонние инструменты.

Секретный Root Secret Disk является одним из них, и именно поэтому мы решили дать вам возможность взглянуть на то, что это программное обеспечение может сделать для безопасности и защиты вашей системы.

Этот инструмент создан Privacy Root и представляет собой программное обеспечение, способное генерировать дополнительное пространство на вашем ПК. Лучше всего то, что это пространство может быть невидимым и заблокировано с помощью пароля всего за секунду. Таким образом, вы сможете сделать свои личные файлы и папки невидимыми и защищенными одновременно. Взгляните на лучшие функции, которыми вы сможете насладиться на Secret Disk:

- Это простое в использовании программное обеспечение позволяет пользователям создавать дополнительные локальные диски, которые можно скрыть с помощью пароля.

- Используя этот инструмент, вы можете скрыть ваши самые личные файлы и конфиденциальные данные, к которым никто кроме вас не имеет доступа.

- Интерфейс программного обеспечения поставляется с обычным окном с довольно аккуратной структурой, и вам придется устанавливать PIN-код при инициализации, чтобы иметь возможность получить доступ к параметрам Secret Disk.

- Вы не можете и не должны пропускать вышеуказанный шаг, поскольку он обеспечивает повышенную безопасность для виртуальных дисков, которые вы создаете с помощью Secret Disk.

- У вас есть возможность добавить пароль или нет для вновь созданного диска.

- Когда вы открываете Secret Disk, вы можете установить статус нового диска как невидимый или видимый, а также можете изменить и удалить пароль, если вы выбрали его.

- У вас будет возможность назначить собственное имя новому местоположению файла и настроить диск на его автоматическое открытие при запуске компьютера.

- Secret Disk не шифрует файлы; это просто ограничивает доступ к ним. Для получения дополнительной информации о том, как зашифровать файлы, ознакомьтесь с этим руководством.

- Замечательно, что это программное обеспечение не будет напрягать системные ресурсы, поскольку оно работает с небольшим объемом ОЗУ и ЦП; он не будет беспокоить вас зависаниями ОС, сбоями или всплывающими диалоговыми окнами с ошибками.

— ТАКЖЕ ЧИТАЙТЕ: 5 лучших частных поисковых систем для ПК и почему вы должны их использовать

В случае сбоя питания или в случае фатальной ошибки в Windows ваш секретный диск будет надежно заблокирован и автоматически станет невидимым. Это происходит автоматически, потому что данные хранятся в виртуальной памяти. Это программное обеспечение связывает виртуальный диск с вашими файлами, и это означает, что ваши файлы будут достаточно безопасными и скрытыми от кого-либо.

Вы можете получить бесплатную версию этого программного обеспечения бесплатно с официального сайта Privacy Root, а также вы можете ознакомиться с преимуществами Pro версии на том же сайте.

Есть другие программы, которые вы можете попробовать для успешной защиты ваших важных данных, в том числе CyberGhost и HotSpot Shield.

Версия CyberGhost была обновлена, и теперь она обеспечивает отличный и захватывающий подход к опыту VPN. HotSpot Shield используют более 500 миллионов пользователей для защиты своих систем, и мы считаем, что этим все сказано.

Независимо от того, какую программу вы решите использовать для защиты своих файлов и данных, вам не терпится установить ее сейчас.

1 Наименование:

Защита конфиденциальной информации на

рабочих станциях с помощью ПО Secret Disc 4

2

Цель

работы:

2.1

получение практических навыков по

защите конфиденциальной информации на

рабочих станциях с помощью ПО Secret

Disk

4;

2.2

подключение дополнительных алгоритмов

шифрования Secret

Disk.

3

Подготовка

к занятию:

3.1

Изучить теоретические вопросы по теме.

3.2 Получить допуск

к работе.

4

Литература:

4.1.

Защита информации и персональных данных

[Электронный ресурс] / Компания

«Аладдин Р.Д.»

// Компания

«Аладдин Р.Д.»,

2012. — Режим доступа: https://www.aladdin—rd.ru

– Загл. с экрана.

4.2. Аутентификация.

Теория и практика обеспечения безопасного

доступа к информационным ресурсам.

Учебное пособие для вузов/ под ред. А.А.

Шелупанова, С. Л. Груздева, Ю.С. Нахаева.

– М.: Горячая линия – Телеком, 2009.

4.3.

Приложение к лабораторной работе.

5 Основное

оборудование:

5.1 Персональный

IBM

PC.

7

Подготовка

к лабораторной работе

7.1.Изучите

указанную в разделе 2 литературу.

7.2

Ответьте на контрольные вопросы.

8 Содержание

работы

8.1. В соответствии

с руководством администратора установите

на компьютер – Secret

Disk 4.

8.2. Получите от

преподавателя комплект ключей eToken

— USB eToken или SmartCard.

8.3 Создайте

виртуальный диск и сохраните на нем

документ.

8.4 Попробуйте

отключить/включить eToken,

проверьте отмонтирование виртуального

зашифрованного диска.

8.5 Убедитесь в

работоспособности системы Secret

Disk 4 с

использованием eToken.

8.6

Установите

Secret Disk Cripto Pack (Sdcryptopack-4.6.0.14).

Убедиться

в появлении дополнительных алгоритмов

шифрования.

9 Контрольные вопросы

9.1 Для чего

предназначен программно-аппаратный

комплекс Secret

Disk?

9.2 Возможности

Secret Disk.

9.3 Расскажите о

многопользовательском режиме работы?

9.4 Какая аутентификация

используется в Secret

Disk? В чем ее особенность?

9.5 Как организуется

защита мастер – ключа защищенного

системного раздела?

9.6 В чем заключается

защита мастер – ключа зашифрованных

дисков?

9.7 Для чего

используется Secret Disk Crypto Pack?

9.8

Основные характеристики алгоритма

шифрования DES.

6 Содержание отчета

Отчет оформляется

на бригаду.

В отчете необходимо

представить следующие сведения:

— наименование и

цели работы;

— краткую

характеристику программного комплекса

Secret Disk и алгоритмов шифрования;

— порядок выполнения

работы;

— выводы по

результатам выполненных действий.

7 Методические указания по выполнению работы

Перед началом

работы убедитесь, что на компьютере

установлены драйверы ключей eToken PKI

Client.

7.1 Установка Secret Disk 4

Для того чтобы

установить Secret Disk, необходимо выполнить

следующие действия.

1) Запустите

программу установки, соответствующую

разрядности операционной системы на

вашем компьютере.

2) В появившемся

окне приветствия программы установки

нажмите «Далее»

(Рис. 1).

Рис. 1 Окно приветствия

программы установки

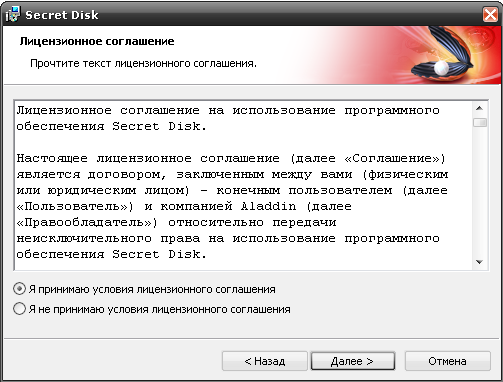

3) В следующем окне

ознакомьтесь с лицензионным соглашением

(Рис. 2).

4) Для согласия с

условиями выберите «Я принимаю условия

лицензионного соглашения» и нажмите

«Далее».

5) Для того чтобы

Secret Disk был установлен в папку по умолчанию,

в окне «Папка

назначения» нажмите

«Далее»

(Рис. 3).

Рис. 2 Лицензионное

соглашение

Рис. 3 Папка

назначения

Для того чтобы

Secret Disk установить в другую папку нажмите

«Изменить»

и выберите нужную папку.

Устанавливайте

Secret Disk либо на системный диск, либо на

диск, данные на котором не планируется

шифровать!

6) Для начала

установки в следующем окне нажмите

«Установить»

(Рис. 4).

Рис. 4 Программа

готова к установке

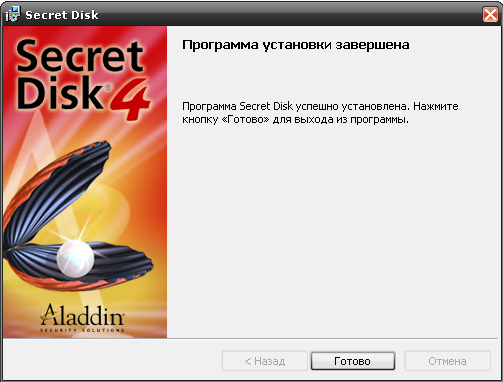

7) Убедитесь в том,

что процесс установки завершен успешно,

и нажмите «Готово»

(Рис. 5).

Рис. 5 Установка

завершена

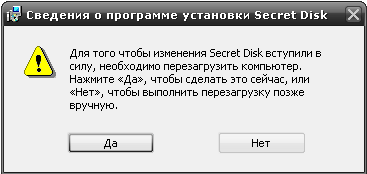

сообщения о необходимости перезагрузки

компьютера нажмите «Да»

(Рис. 6).

Рис. 6 Перезагрузка

компьютера

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #