| Автор: | Stas’M Corp. |

| Соавторы: | kolbak |

| Felis-Sapiens |

Выражается благодарность участникам сообщества Router Scan

за помощь в составлении руководства!

Введение.

- 1. Терминология

- 1.1. Процесс сканирования

- 1.2. Поток сканирования

- 1.3. Протокол TCP/IP

- 1.4. Устройство, подключённое к сети

- 1.5. IP адрес устройства

- 1.6. Классификация IP адресов

- 1.7. Диапазон IP адресов

- 1.8. TCP порт устройства

- 1.9. Соединение с устройством

- 1.10. Протокол HTTP

- 1.11. Методы аутентификации HTTP

- 1.12. Веб интерфейс устройства

- 2. Подсказки и пояснения по работе с программой

- 2.1. Поиск нужных IP диапазонов

- 2.2. Синтаксис IP диапазонов

- 2.3. Провайдеры Wi-Fi геолокации

- 2.4. База данных 3WiFi

- 3. Использование вспомогательных утилит

- 3.1. Использование ping

- 3.2. Использование tracert

- 3.3. Использование nslookup

- 4. Поддержка и помощь в разработке

- 4.1. Обратная связь

- 4.2. Добавление новых возможностей

- 4.3. Добавление новых устройств в поддержку

- 4.4. Создание слепка веб интерфейса

- 4.5. Отладочная запись TCP запросов/ответов

- 4.6. Материальная помощь

Содержание

Терминология

При работе с программой необходимо владеть специальными терминами, чтобы понимать документацию, процесс работы, и уметь вести диалог с разработчиком при обратной связи.

Я старался описывать термины простым и понятным языком, не ленись прочитать!

• Процесс сканирования

Состояние программы, в котором происходит поиск и/или обработка одного и более устройств.

• Поток сканирования

Внутренний подпроцесс, который в данный момент обрабатывает какое-то одно устройство.

• Протокол TCP/IP

Транспортный протокол, с помощью которого происходит обмен данными с устройством.

Единственный протокол обмена данными, поддерживаемый Router Scan (не считая ICMP).

• Устройство, подключённое к сети

Router Scan работает с устройствами, к которым есть сетевой доступ по протоколу TCP/IP.

• IP адрес устройства

Чтобы подключиться к устройству, необходимо знать хотя бы его IP адрес.

Router Scan поддерживает IP версии 4. Каждый такой IP адрес состоит из 4-х чисел, в диапазоне от 0 до 255, разделённых точками — эти числа называются октетами. А также это означает, что IPv4 адрес состоит из 32 бит.

Пример: 192.168.0.1

IPv6 адреса программа пока не поддерживает.

• Классификация IP адресов

Каждый IP адрес можно классифицировать по разным признакам, описанным ниже:

1. Глобальный/локальный

— Интерфейс с глобальным IP адресом выходит в интернет напрямую без посредников, и к нему имеют возможность подключаться все, у кого есть интернет.

— Остальные IP адреса — локальные.

2. Белый/серый

— Это синонимы 1 пункта, определяются по возможности подключения извне.

— Белый IP адрес — это всегда глобальный адрес, серый — всегда локальный.

— Если доступа к интернету нет, то адрес нельзя классифицировать белым или серым.

3. Статический/динамический

— Статический IP присваивается узлу один раз, и не меняется до тех пор, пока клиент оплачивает свой тариф интернета вовремя.

— Динамический IP меняется при каждом подключении (или реже, например, раз в сутки), может изменяться в диапазоне одной сети, а может даже в нескольких.

4. Внешний IP адрес

— Под внешним IP адресом понимается адрес, от имени которого клиент пользуется интернетом. Если он совпадает с адресом интерфейса сетевого адаптера, то он — глобальный.

5. Внутренний IP адрес

— Это может быть серый IP адрес, выданный провайдером, либо адрес локальной сети клиента, который находится за маршрутизатором.

Примечания:

— Внешний адрес может быть динамическим и статическим. Он может быть серым или белым.

— Внутренний адрес также может быть либо динамическим, либо статическим. Но он всегда серый.

• Диапазон IP адресов

Диапазоны определяют, какой набор IP адресов будет просканирован.

Подробнее о том, как их задавать, можно прочитать ниже.

• TCP порт устройства

Router Scan работает с устройствами, у которых открыт веб интерфейс управления. Для подключения к нему необходимо знать его порт.

Порт — это число от 0 до 65535.

• Соединение с устройством

Когда известен IP адрес и порт устройства, с ним можно попытаться установить соединение. Для этого по протоколу TCP отправляется запрос SYN, и ожидается получение ответа SYN-ACK.

Разумеется, есть временной интервал, в течение которого ожидается получение ответа. Если ответ успел прийти за отведённое время — можно сказать, что порт открыт, и соединение установлено. В противном случае, о порте нельзя сказать ничего конкретного, просто произошёл таймаут соединения. Однако, можно сказать, что порт закрыт, если пришёл ответ RST, но программа этого не определяет за ненадобностью.

Подробнее об этом можно почитать на Википедии.

• Протокол HTTP

Прикладной протокол, работающий поверх протокола TCP, который используется для подключения к веб интерфейсу управления устройством. Является основным протоколом, используемым Router Scan для получения данных и результатов.

• Методы аутентификации HTTP

Протокол HTTP реализует в себе различные методы аутентификации. Все они преследуют одну цель — проверку подлинности пользователя, которая осуществляется при помощи имени и пароля.

Формально можно разделить устройства на два типа — те, которые используют аутентификацию на уровне протокола HTTP, — и другие, которые её не используют — в их число входят устройства, использующие HTTP формы для авторизации.

Первый тип устройств довольно легко отличить от второго, открыв устройство в интернет браузере: у них в самом начале всегда появляется всплывающее окно с названием устройства и предложением ввести логин и пароль. Устройства второго типа не выдают подобного приглашения, а сразу открывают веб страницу, на которой также можно авторизоваться.

Но, если вы затрудняетесь визуально определить тип аутентификации, можно изучить HTTP заголовки ответа устройства, а конкретно заголовок WWW-Authenticate — именно он указывает на использование аутентификации на уровне протокола.

Для подбора пароля к таким устройствам Router Scan использует словари пар логин/пароль. Программой поддерживаются два метода аутентификации на уровне протокола:

— Basic — базовая аутентификация, имя пользователя и пароль обрабатываются обратимым шифром и отправляются в заголовках (подробнее).

— Digest — дайджест аутентификация, данные для входа необратимо хешируются алгоритмом MD5 и отправляются в заголовках (подробнее).

Для остальных устройств, не использующих эти методы, перебор по словарям не поддерживается (за исключением некоторых моделей, для которых была добавлена поддержка словаря Form аутентификации). Но можно воспользоваться функцией Use credentials в главном окне программы, которая проверяет пару логин/пароль независимо от метода аутентификации.

• Веб интерфейс устройства

Специальная программа, которая работает на устройстве, и предоставляет возможность его настройки, используя протокол HTTP.

Веб интерфейс использует один или несколько портов, при помощи которых он устанавливает связь с оператором устройства. Обычно веб интерфейсы используют стандартные порты, такие как 80, 8080 и 1080.

Подсказки и пояснения по работе с программой

Данная информация скорее всего будет вам полезна, если вы хотите получать успешные результаты при сканировании.

• Поиск нужных IP диапазонов

Обычно возникает вопрос как правильно задать диапазоны IP адресов для сканирования, чтобы в результаты попали интересующие точки доступа. Вот несколько простых советов:

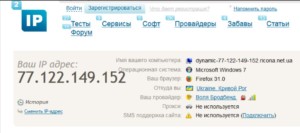

1. Если у вас есть стационарный интернет, и вы хотите «потестировать безопасность» окружающих Wi-Fi сетей, начните со своего диапазона. Узнать свой IP можно, например, зайдя на сайт 2IP. Далее см. п.2.

Примечание: Если у провайдера есть внутренняя сеть, стоит просканировать сперва её (разумеется, для этого нужно быть подключённым к ней). Определить наличие внутренней городской сети и возможные диапазоны адресов могут помочь команды ping и tracert (traceroute в Linux). Пробуйте пинговать и трассировать адреса внутренних сетей — 192.168.0.1 (если совпадает с адресом вашего маршрутизатора, замените 3-ий октет на другой), 172.16.0.1, 10.0.0.1, 100.64.0.1, и другие (подробнее на Википедии). Также есть смысл сделать трассировку до какого-либо внешнего адреса, например 8.8.8.8, поскольку на пути к нему также могут встретиться внутренние сети. Примеры можно посмотреть в разделе утилит.

2. Чтобы определить диапазон, к которому принадлежит IP, провайдера и прочую информацию, можно воспользоваться одним из интернет-сервисов (например, популярен 2IP Whois), либо воспользоваться первоисточником – RIPE Database Query.

3. Если провайдер небольшой, посмотрите IP адреса серверов, на котором хостятся его сайты, почтовые серверы и пр. Пример можно посмотреть в пункте 3 раздела утилит. Далее см. п.2.

4. Если в радиусе видимости есть открытые / с известным паролем Wi-Fi сети – подключитесь к ним и посмотрите их внешние IP адреса (также есть смысл проверить через них доступ ко внутренним сетям — п.1). Далее см. п.2.

5. Воспользуйтесь поиском Google, Яндекс, и другими для определения диапазонов для вашего города и/или провайдера. Как вариант, наберите запрос %Город% IP адреса или %Город% IP диапазоны или %Город% IP подсети. Также есть сайты для поиска IP диапазонов по городам: для России и Украины – IpGeoBase.ru. Узнать все диапазоны провайдера – Hurricane Electric BGP Toolkit. Ещё некоторые ссылки можно найти на форуме.

6. Посмотрите ближайшие точки доступа на карте, используя базу точек доступа 3WiFi. Найдите их в поиске – там будет выведена информация о диапазоне IP (при наличии таковой в базе). Также можно воспользоваться поиском диапазонов по местоположению, используя этот же сервис.

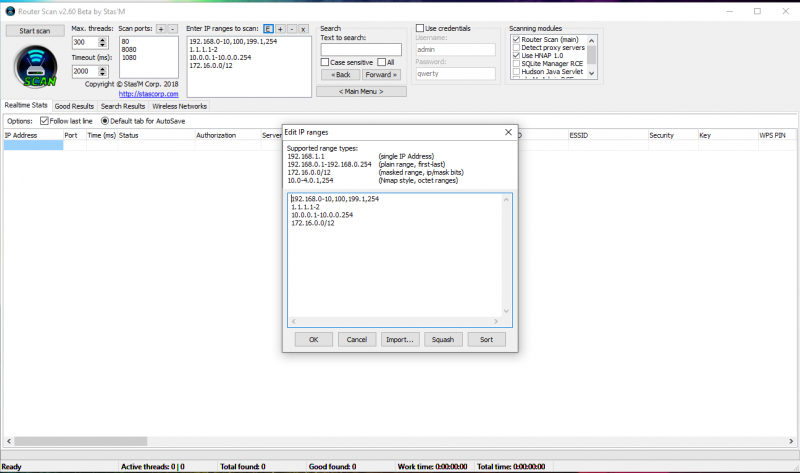

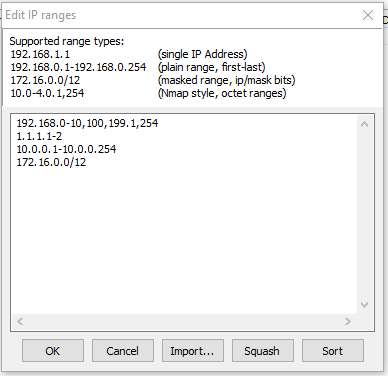

• Синтаксис IP диапазонов

Router Scan поддерживает несколько типов диапазонов:

1. Единичный IP адрес — всего один адрес в строке.

Пример: 192.168.1.1

2. Обычный диапазон — указываются начальный и конечный адреса, разделённые дефисом (минусом).

Пример: 192.168.10.1-192.168.10.254

— Будет просканировано 254 адреса.

Пример: 192.168.200.30-192.168.200.39

— Будет просканировано 10 адресов.

3. Диапазон с битовой маской — указывается IP адрес сети и количество фиксированных бит (маска сети), они разделяются косой чертой.

Пример: 10.10.10.0/24

— Первые 24 бита адреса не меняются, остаётся 32 — 24 = 8 свободных бит.

— Будет просканировано 28 = 256 адресов.

Пример: 172.16.0.0/12

— Первые 12 бит адреса не меняются, остаётся 32 — 12 = 20 свободных бит.

— Будет просканировано 220 = 1048576 адресов.

Подробнее о таких диапазонах можно почитать на Википедии.

4. Октетный диапазон в стиле Nmap — отдельные октеты IP адреса могут быть заданы в виде диапазонов через дефис, или в виде перечисления через запятую.

Пример: 10.0.0.1-254

— Будет просканировано 254 адреса, от 10.0.0.1 до 10.0.0.254.

Пример: 10.0.2,4.1

— Будет просканировано 2 адреса, 10.0.2.1 и 10.0.4.1.

Можно разобрать пример посложнее:

Пример: 192.168.0-10,100,199.1,254

При разборе октетных диапазонов, чтобы не запутаться, ориентируйтесь по точкам — именно они разделяют октеты.

Первый октет = 192, второй = 168 — просто фиксированные октеты.

Третий = 0-10,100,199 — здесь у нас сначала диапазон от 0 до 10, а затем перечисление 100 и 199.

Четвёртый = 1,254 — всего два числа 1 и 254.

Теперь, имея эту информацию, можно понять, какие адреса будут просканированы. По очереди собираем октеты в адреса от последнего октета:

1) 192.168.0.1

2) 192.168.0.254

3) 192.168.1.1

4) 192.168.1.254

5) 192.168.2.1

6) 192.168.2.254

…

19) 192.168.9.1

20) 192.168.9.254

21) 192.168.10.1

22) 192.168.10.254

23) 192.168.100.1

24) 192.168.100.254

25) 192.168.199.1

26) 192.168.199.254

— Будет просканировано 26 адресов.

Многие одинаковые диапазоны можно представить в разных типах, например:

а) [192.168.0.0-192.168.0.255] и [192.168.0.0/24]

б) [192.168.10.1-192.168.10.1] и [192.168.10.1/32], и просто [192.168.10.1]

в) [192.168.10.1-254] и [192.168.10.1-192.168.10.254]

Программа будет автоматически приводить подобные диапазоны к одному виду. Диапазоны типа а) с фиксированной маской сети будут преобразованы в тип IP/маска, диапазоны типа б) будут преобразованы в единичные IP адреса.

Вот только диапазоны типа в) преобразованы не будут, поскольку программа пока не умеет сравнивать октетные диапазоны с остальными.

• Провайдеры Wi-Fi геолокации

Средства геолокации, использующие спутниковую навигацию (такие как GPS и ГЛОНАСС), иногда бывают недоступны, особенно внутри закрытого помещения. При этом беспроводные точки доступа сейчас можно обнаружить практически повсюду. В результате этого появились провайдеры геолокации по точкам доступа.

У каждого провайдера Wi-Fi геолокации есть своя база данных точек доступа. Как правило, это список BSSID (MAC адресов точек) с привязкой к физическим координатам — широте и долготе. Связь с провайдерами геолокации осуществляется через интернет. Таким образом, когда пользователь желает определить своё местоположение на карте, но спутников навигации поблизости нет, он отправляет провайдеру геолокации список видимых сетей, состоящий из MAC адресов точек доступа с уровнями сигнала каждой из них. Таким образом, используя алгоритм триангуляции, можно рассчитать с некоторой точностью местоположение пользователя.

Некоторые провайдеры геолокации допускают отправку запроса, содержащего лишь одну точку доступа. При таком раскладе невозможно использовать триангуляцию, можно лишь рассчитать радиус по сигналу, в результате чего провайдер геолокации выдаст координаты указанной точки доступа, конечно если она есть в его базе данных, что нам собственно и требуется.

Программой поддерживаются несколько различных провайдеров геолокации. Полный список можно посмотреть в настройках программы.

• База данных 3WiFi

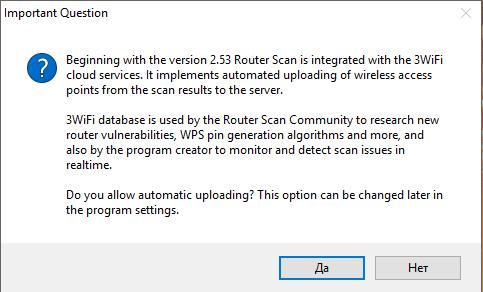

3WiFi — это свободная база точек доступа (с открытым исходным кодом под лицензией Apache 2.0), разработанная сообществом Router Scan при участии Stas’M Corp.

Она хранит данные точек доступа, которые были получены в результате сканирований Router Scan. Все данные загружаются в базу добровольно — либо через веб сайт, либо напрямую из Router Scan.

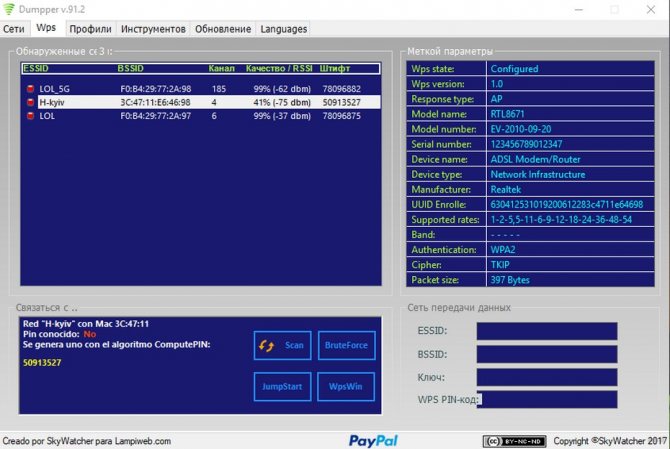

База данных 3WiFi используется сообществом Router Scan для поиска точек доступа, для исследования новых уязвимостей в беспроводных маршрутизаторах, для выявления ранее неизвестных алгоритмов генерации WPS пин-кодов, для обнаружения очагов массового поражения маршрутизаторов (таких как подмена SSID имени, DNS серверов, и подобных), и во многих других целях.

Также база 3WiFi используется Stas’M Corp. для наблюдения, определения и исправления ошибок и неточностей результатов сканирования в реальном времени.

Веб сайт 3WiFi предоставляет уникальные услуги, которые могут быть полезны членам сообщества:

— Просмотр точек доступа на карте

— Поиск точек доступа по BSSID или имени

— Поиск IP диапазонов по местоположению

— Определение модели устройства по MAC адресу

— Статистика по различным параметрам беспроводных сетей

Адрес официальной базы 3WiFi: http://3wifi.stascorp.com/

Использование вспомогательных утилит

Один Router Scan — хорошо, а со вспомогательными утилитами — лучше!

Данный раздел расскажет вам о том, что можно и нужно использовать дополнительные средства при исследовании сети. Это многократно увеличит шансы получения необходимых результатов.

• Использование ping

Команду ping можно использовать для проверки отклика узлов, в частности, потенциальных шлюзов. Ниже предложен вариант bat-скрипта, проверяющего диапазон 10.0.0.0/8 на наличие шлюзов с последним октетом 1:

В данном скрипте запрос отправляется 1 раз для каждого узла, с таймаутом 100 мс. Если был получен отклик от узла, вывод команды ping обычно содержит подстроку TTL, которую мы как раз проверяем. В результате, в консоль будут выведены адреса сетей в формате 10.x.x.0/24, шлюзы которых ответили на запрос.

В некоторых случаях есть смысл проверить также шлюзы с последним октетом 254 (если проверяем сети класса C). Далее приведён образец вывода команды на примере провайдера SpeedyLine:

Среднее время выполнения данного скрипта — от 5 до 10 минут, но в отдельных случаях может сильно отличаться. Выполнение скрипта было остановлено вручную, нажатием сочетания клавиш Ctrl+C.

По результатам можно заметить, что в большинстве случаев сети в списке появляются с интервалом в 8 октетов (по третьему октету), значит в действительности используются сети с маской /21.

• Использование tracert

Команду tracert используют для проверки промежуточных узлов. Это может быть полезно для выявления внутренних сетей.

Рассмотрим использование данной команды на примере провайдера Digital Networks (MSM):

Как можно видеть выше, трассировка до внешнего адреса не выявила узлов, относящихся ко внутренним сетям (не считая нашего маршрутизатора). Попробуем выполнить трассировку некоторых внутренних узлов:

А вот здесь нам уже открывается наглядная картина: маршрутизатор 192.168.1.1 подключён к двум сетям — внутренней 10.251.59.0/24 и внешней через VPN туннель.

Трассировка позволила выявить промежуточные внутренние сети:

10.251.59.0/24,

10.251.1.0/24,

10.25.255.0/24,

10.250.10.0/24,

10.89.252.0/24,

10.40.254.0/24,

и 10.37.0.0/24.

Рассмотрим также вывод команды на примере провайдера Onlime:

При трассировке внешнего IP адреса, сразу после маршрутизатора 192.168.199.1 подряд идут несколько внутренних адресов. Это означает, что провайдер выдал нам серый IP адрес в своей внутренней сети.

Трассировка позволила выявить промежуточные внутренние сети:

10.225.32.0/24,

192.168.126.0/24,

и 192.168.124.0/24.

Последующее сканирование при помощи Router Scan позволит уточнить используемую маску подсети, а также подсказать наличие соседних сетей, если конечно программой будут найдены соответствующие устройства.

• Использование nslookup

Рассмотрим пример получения IP адресов для провайдера MTU-Intel, используя команду nslookup.

Первый диапазон 62.118.254.0/23 принадлежит веб хостингу, и вероятно, его нет особого смысла сканировать. А вот второй диапазон 195.34.32.0/19 больше похож на провайдерский, возможно на нём удастся что-то найти.

Поддержка и помощь в разработке

Если вы хотите получить техническую поддержку, или помочь мне в разработке программы, то вам сюда.

• Обратная связь

Вы можете связаться со мной через комментарии на странице проекта, через систему личных сообщений, или через форму обратной связи.

У нас также есть сообщества в социальных сетях, ссылки на них есть на той же странице обратой связи.

Если у вас есть желание следить за процессом разработки и участвовать в бета тестированиях программы, присоединяйтесь к сообществу Router Scan — у нас есть официальная тема на форуме Античат.

• Добавление новых возможностей

Перед отправкой запроса на добавление функционала, чётко опишите, какую практическую пользу он принесёт, а также, как вы себе его представляете и как собираетесь использовать. Необходимо также задуматься о том, понадобится ли данный функционал другим пользователям программы. Помните, что предлагаемый функционал не должен противоречить концепциям программы — ознакомьтесь с пунктами FAQ.

Если вы полностью продумали свою идею, с учётом вышесказанного, пишите нам.

• Добавление новых устройств в поддержку

Исходя из основного назначения программы, в поддержку добавляются устройства, из которых можно получить информацию о беспроводной сети. В их число входят:

1. Беспроводные маршрутизаторы, которые организуют беспроводную локальную сеть.

2. Точки доступа, которые предоставляют беспроводной доступ к существующим сетям.

3. Другие беспроводные устройства (повторители, камеры, и пр.), которые работают в режиме клиента, подключаясь к существующим беспроводным сетям.

Для удобства просмотра результатов сканирования, в поддержку также добавляются другие устройства с веб интерфейсами, такие как проводные маршрутизаторы и камеры. Но эти устройства имеют меньший приоритет при добавлении в поддержку по понятным причинам.

Чтобы я мог добавить какое-либо новое устройство в поддержку программы, необходимо прислать мне его IP адрес и порт (опционально также данные для входа). Перед отправкой этих данных убедитесь, что в веб интерфейс устройства можно зайти по его внешнему адресу. Помните, что я добавляю только те устройства, которые мне присылают, либо которые я нахожу сам.

Если устройство недоступно извне, вам потребуется снять «слепок» веб интерфейса устройства — содержимое его страниц с HTTP заголовками. Также имеет смысл делать слепок, если есть большая вероятность того, что устройство сменит свой адрес или выключится. Для снятия слепка веб интерфейса можно использовать способы, предложенные ниже. Файл слепка можно отправить мне, используя один из способов обратной связи. Используйте файлообменник для прикрепления ссылки на файл.

Вы также можете предложить конкретную модель устройства для добавления, не имея при этом его адреса или слепка. Но для этого вам будет необходимо найти его, используя поиск по «интернету вещей». Я принимаю ссылки на результаты поиска Shodan и Base64, и другие (если есть).

• Создание слепка веб интерфейса

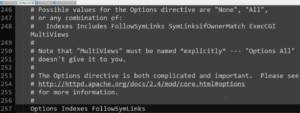

Для создания образа веб интерфейса какого-либо устройства, можно воспользоваться программой Charles Proxy. Вот краткая инструкция по его использованию:

1. Установите и запустите Charles.

2. Убедитесь, что он перехватывает запросы вашего интернет браузера. Для этого зайдите на любой HTTP сайт, например, по ссылке выше.

3. После успешной проверки, зайдите в веб интерфейс устройства, используя этот же браузер. Если устройство использует протокол HTTPS, потребуется включить перехват SSL в настройках Charles, предварительно установив его корневой сертификат.

4. Если авторизация на устройстве уже была выполнена, необходимо выйти из устройства и выполнить авторизацию заново.

4. Пройдитесь по страницам устройства — по тем, на которых есть необходимая информация, собираемая Router Scan.

5. Если вы затрудняетесь определить, какие страницы содержат такую информацию, пройдитесь по всем доступным страницам.

6. Скачайте файл конфигурации устройства, если есть такая возможность.

7. Если всё проделано успешно, страницы и файлы будут в дереве запросов Charles.

8. Удалите из дерева картинки и стили отображения — они зачастую не содержат полезной информации, и удаление значительно облегчит вес файла сессии.

9. Очистите дерево запросов Charles от лишних сайтов, не имеющих отношения к веб интерфейсу устройства.

10. Сохраните сессию в файл с расширением .chls, используя кнопку сохранения (в виде дискеты).

На этом создание слепка веб интерфейса завершено.

Программа имеет бесплатную пробную версию, в которой есть ограничение по работе — 30 минут с начала запуска. По истечению этого времени Charles закрывается, без сохранения собранных данных. Поэтому необходимо успеть создать слепок устройства за 30 минут.

Помимо Charles, вы можете проделать то же самое, используя Wireshark, за исключением устройств, использующих HTTPS. Полученные пакеты сохраняются в файл .cap формата tcpdump.

Также есть второй более простой способ, реализованный в самом Router Scan — логирование TCP пакетов. Но у него есть свои недостатки, в сравнении с методом, описанным в данной секции.

• Отладочная запись TCP запросов/ответов

Router Scan предоставляет возможность записи TCP пакетов (запросов и ответов) в файл. Эту функцию можно использовать в следующих случаях:

1. Когда нет возможности создать полноценный слепок веб интерфейса.

2. Если устройство уже поддерживается, но какие-то данные не были получены, или с ошибками.

3. Для дальнейшего поиска подобных устройств в Shodan по их заголовкам.

4. Для составления правил фильтрации по заголовкам.

Включите TCP логирование и пересканируйте устройство — в папке программы появится поддиректория с текущей датой. В ней будет лог файл с расширением .bin, содержащий TCP пакеты в исходном виде.

У данного способа есть некоторые недостатки:

1. Создаётся не полный образ веб интерфейса, а только тех запросов, которые были отправлены программой.

2. Данную функцию нет смысла использовать, если устройство использует HTTPS — все пакеты в файле будут зашифрованы, без возможности их расшифровать.

• Материальная помощь

Учитывая, что проект разрабатывается на чистом энтузиазме, мы будем рады денежным пожертвованиям в любом размере. Ознакомиться со способами переводов можно на официальном сайте, в блоке «Пожертвование / Donate» справа.

Читайте далее: Главное окно программы

Обновлено: 23.04.2023

Однажды мне понадобилось сканировать из Android приложения сети Wi-Fi и получать подробную выкладку данных о точках доступа.

Тут пришлось столкнуться с несколькими трудностями: в офф.документации Android многие описанные классы стали deprecated (API level > 26), что никак не было в ней отражено; описание некоторых вещей в документации минимально (например поле capabilities класса ScanResult на момент написания не описано почти никак, хотя содержит много важных данных). Третья сложность может заключаться в том, что при первой близости с Wi-Fi, отличной от чтения теории и настройки роутера по localhost, приходится иметь дело с рядом аббревиатур, которые кажутся понятными по отдельности. Но может быть не очевидно, как их соотнести и структурировать (суждение субъективно и зависит от предыдущего опыта).

В данной статье рассмотрено как из Android кода получить исчерпывающие данные о Wi-Fi окружении без NDK, хаков, а лишь с помощью Android API и понять, как их интерпретировать.

Не будем тянуть и начнем писать код.

1. Создаем проект

Заметка рассчитана на тех, кто больше одного раза создавал Android проект, поэтому подробности данного пункта опускаем. Код ниже будет представлен на языке Kotlin, minSdkVersion=23.

2. Разрешения на доступы

Для работы с Wi-Fi из приложения понадобится получить от пользователя несколько разрешений. В соответствии с документацией, для того, чтобы осуществить сканирование сети на устройствах с ОС версий после 8.0, помимо доступа к просмотру состояния сетевого окружения нужен либо доступ на изменение состояния модуля Wi-Fi устройства, либо доступ к координатам (примерным или точным). Начиная с версии 9.0 необходимо запросить у пользователя и то и то, и при этом явно запросить у пользователя включить службу определения местоположения. Не забываем галантно объяснять пользователю, что это прихоть компании Google, а не наше желание устроить за ним слежку

Итого, в AndroidManifest.xml добавим:

А в коде, в котором есть ссылка на текущую Activity:

3. Создаем BroadcastReceiver и подписываемся на события обновления данных о сканировании сетевого окружения Wi-Fi

Метод WiFiManager.startScan в документации помечен как depricated с версии API 28, но офф. guide предлагает использовать его.

Итого, получили список объектов ScanResult.

4. Смотрим на ScanResult и разбираемся в терминах

Посмотрим на некоторые поля этого класса и опишем, что они означают:

SSID — Service Set Identifier – это название сети

BSSID – Basic Service Set Identifier – MAC адрес сетевого адаптера (Wi-Fi точки)

level — Received Signal Strength Indicator [dBm (русское дБм) — Децибел, опорная мощность 1 мВт.] — Показатель уровня принимаемого сигнала. Принимает значение от 0 до -100, чем дальше от 0, тем больше мощности сигнала потерялось по пути от Wi-Fi точки к вашему устройству. Подробнее можно посмотреть например на Википедии. Здесь же расскажу, что с помощью Android класса WifiManager можно проградуировать уровень сигнала по шкале от отличного до ужасного с выбранным вами шагом:

frequency — частота работы точки Wi-Fi [Гц]. Помимо самой частоты вас может заинтересовать так называемый канал. У каждой точки есть своя рабочая чистота. На момент написания текста наиболее популярным диапозоном Wi-Fi точек является 2.4 GHz. Но, если быть точнее, точка передает информацию на ваш телефон на пронумерованной частоте, близкой к названной. Количество каналов и значения соответствующих частот стандартизованы. Это сделано для того, чтобы точки поблизости работали на разных частотах, тем самым не создавая помехи друг другу и взаимно не понижая скорость и качество передачи. При этом точки работают не на одной частоте, а на диапазоне частот (пареметр channelWidth), называемом шириной канала. То есть точки, работающие на соседних (и не только на соседних, а даже на 3 от себя) каналах создают друг другу помехи. Вам может пригодится этот незамысловатый код, который позволяет вычислить номер канала по значению частоты для точек с частотой 2.4 и 5 Ghz:

capabilities — наиболее интересное поле для анализа, работа с которым потребовало много времени. Тут в строку записываются «возможности» точки. При этом подробности интерпритации строки в документации можно не искать. Вот несколько примеров того, что может лежать в этой строке:

5. Разбираемся в аббревиатурах и парсим capabilities

Будем действовать последовательно. Рассмотрим сначала вывод такого формата, при котором внутри скобок элементы отделены знаком «-«:

Первое значение описывает т.н. метод аутентификации (authentication). То есть, какую последовательность действий должны произвести устройство и точка доступа, чтобы точка доступа позволила собой пользоваться и каким образом шифровать полезную нагрузку. На момент написания поста самые частые варианты это WPA и WPA2, при котором либо каждое подключаемое устройство напрямую, либо через т.н. RADIUS-сервер (WPA-Enterprice) предоставляет пароль по зашифрованному каналу. Скорее всего у вас дома точка доступа предоставляет подключение по этой схеме. Отличие второй версии от первой в болеее стойком шифре: AES против небезопасного TKIP. Также постепенно внедряется WPA3, более сложный и продвинутый. Теоритически может встретиться вариант с enterprice-решением CCKM (Cisco Centralized Key Managment), но мне так и не встретился.

Точка доступа могла быть настроена на аутентификацию по MAC-адресу. Или, если точка доступа предоставляет данные по устаревшему алгоритму WEP, то аутентификации фактически нет (секретный ключ тут и является ключом шифрования). Такие варианты отнесем к типу OTHER.

Ещё есть полюбившийся в общественных wi-fi метод со скрытым Captive Portal Detection — запрос аутентификации через браузер. Такие точки доступа выглядят для сканера как открытые (какими с точки зраения физического подключения и являются). Поэтому отнесем их к типу OPEN.

Второе значение можно обозначить как алгоритм использования ключей (key management). Является параметром метода аутентификации, о котором написано выше. Говорит о том, как именно происходит обмен ключами шифрования. Рассмотрим возможные варианты. EAP — используется в упомянутом WPA-Enterprice, использует базу данных для сверки введеных аутентификационных данных. SAE — используется в продвинутом WPA3, более устойчива к перебору. PSK — самый частый вариант, подразумевает ввод пароля и его передачу в зашифрованном виде. IEEE8021X — по международному стандарту (отличному от поддержанным семейством WPA). OWE (Opportunistic Wireless Encryption) является расширением стандарта IEEE 802.11, для точек, которые мы отнесли к типу OPEN. OWE обеспечивает безопасность данных, передаваемых по незащищенной сети, за счет их шифрования. Также возможен варинант когда ключей доступа нет, назовем такой вариант NONE.

Третьим параметром является т.н. метод шифрования (encryption schemes) — как именно используется шифр для зашиты передаваемых данных. Перечислим варианты. WEP — использует поточный шифр RC4, секретный ключ является ключом шифрования, что в мире современной криптографии считается неприемлемым. TKIP — используется в WPA, CKIP — в WPA2. TKIP+CKIP — может быть указан в точках умеющих WPA и WPA2 для обратной совместимости.

Вместо трех элементов можно встретить одинокую пометку WEP:

Как мы обсудили выше, этого достаточно чтобы не конкретизировать алгоритм использования ключей, которого нет, и метода шифрования, которое одно по-умолчанию.

Теперь рассмотрим такую скобочку:

Это режим работы Wi-Fi или топология сетей Wi-Fi. Вам может встретиться Режим BSS (Basic Service Set) — когда есть одна точка доступа, через которую общаются подключенные устройства. Можно встретить в локальных сетях. Как правило точки доступа нужны для того, чтобы соединять устройства из разных локальных сетей, поэтому они являются частью Extended Service Sets — ESS. Тип IBSSs (Independent Basic Service Sets) говорит о том, что устройство является частью Peer-to-Peer сети.

Ещё может попасться флаг WPS:

6. Создаем модель и функцию парсинга

На основе того, что выяснили выше опишем data-классами то, что получилось:

Теперь напишем функцию, которая будет парсить поле capabilities:

8. Смотрим результат

Посканирую сеть и покажу, что получилось. Показаны результаты простого вывода через Log.d:

Спасибо Егору Пономареву за ценные дополнения.

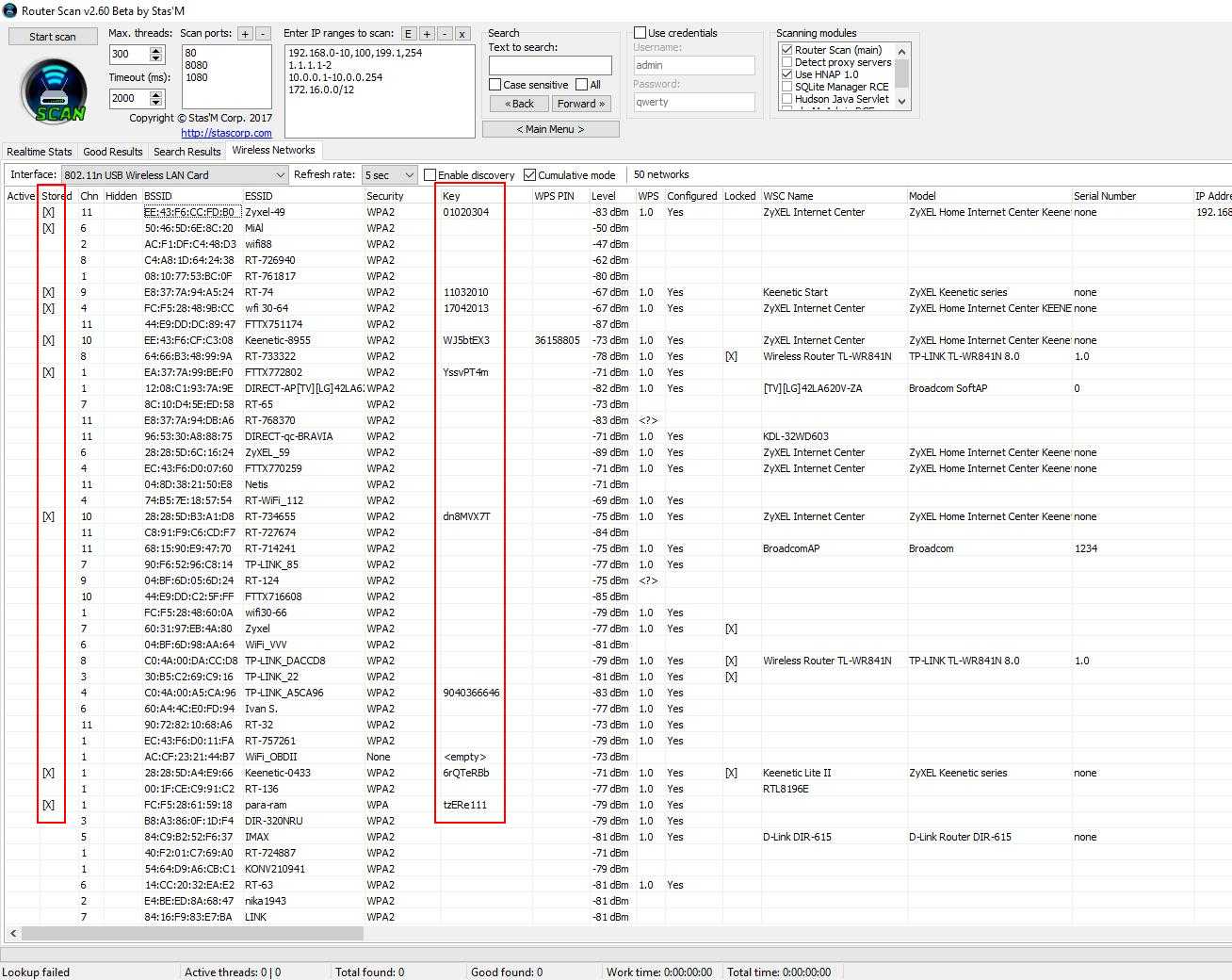

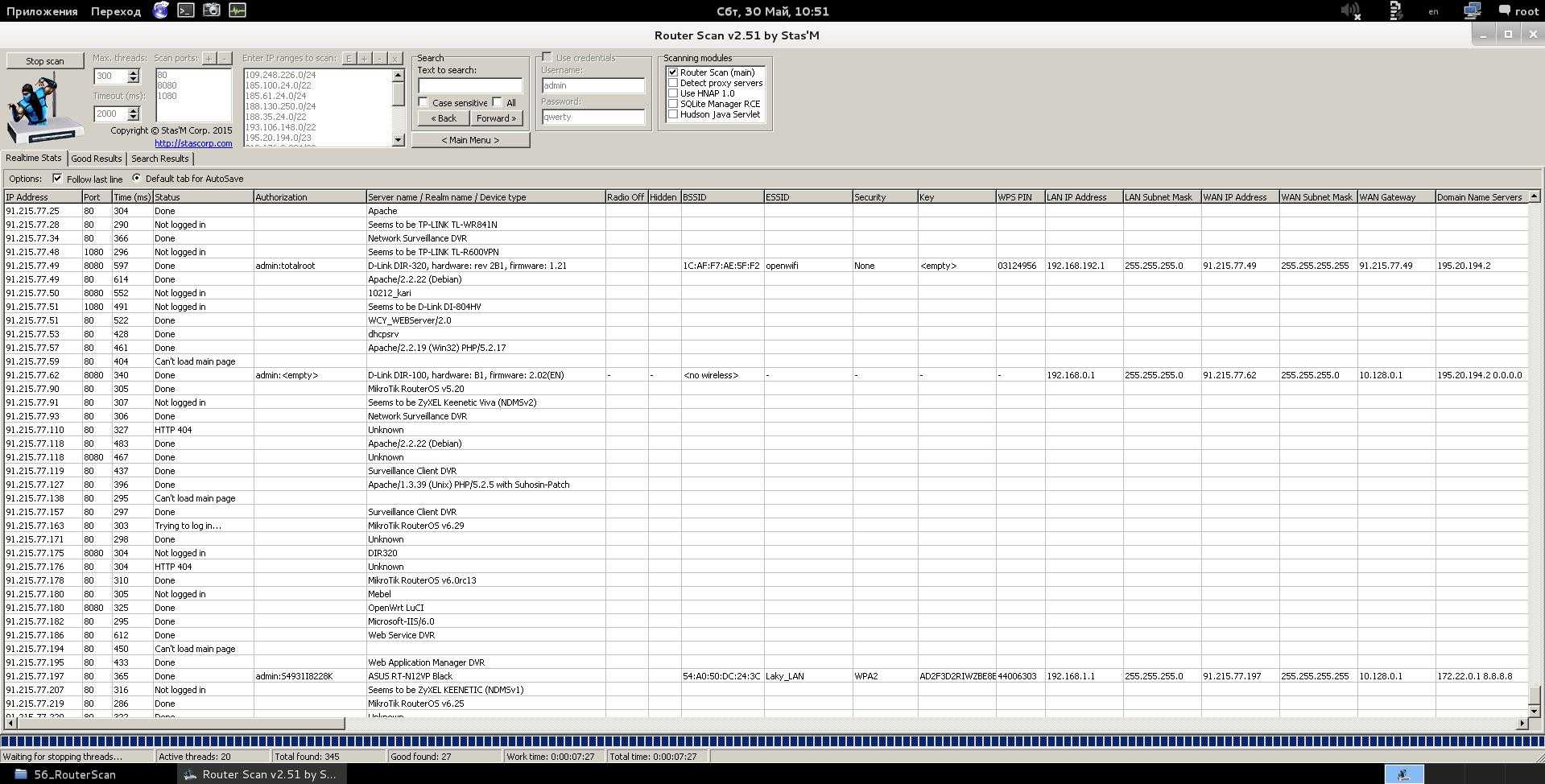

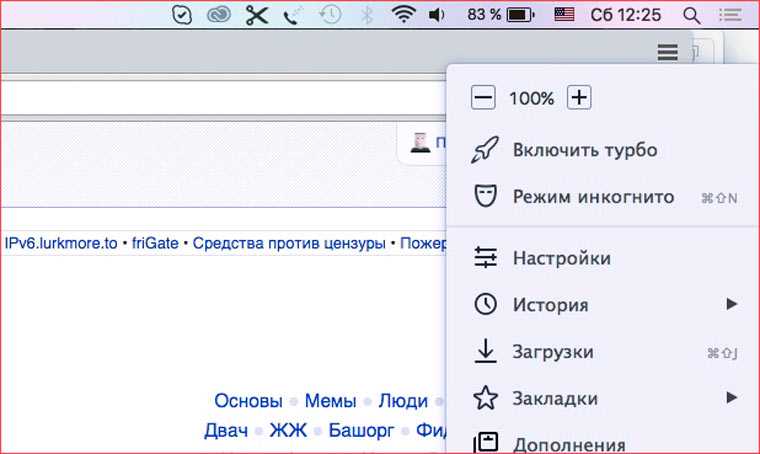

Router Scan умеет находить и определять различные устройства из большого числа известных роутеров/маршрутизаторов и, что самое главное, – вытаскивать из них полезную информацию, в частности характеристики беспроводной сети: способ защиты точки доступа (шифрование), имя точки доступа (SSID) и ключ точки доступа (парольная фраза).

Также получает информацию о WAN соединении (удобно при сканировании локальной сети) и выводит марку и модель роутера.

Получение информации происходит по двум возможным путям:

- Программа попытается подобрать пару логин/пароль к маршрутизатору из списка стандартных паролей, в результате чего получит доступ.

- Либо будут использованы неразрушающие уязвимости (или баги) для конкретной модели маршрутизатора, позволяющие получить необходимую информацию и/или обойти процесс авторизации.

Начиная с версии 2.60 в программе появились функции обнаружения и аудита беспроводных сетей стандартов 802.11a/b/g/n, для работоспособности этих функций требуется встроенный или внешний Wi-Fi адаптер.

Для лучшего качества беспроводного аудита была усовершенствована интеграция с сервисом 3WiFi, а также реализованы атаки на ключ сети WPA/WPA2 и поддержка аудита WPS PIN вместе с атакой Pixie Dust.

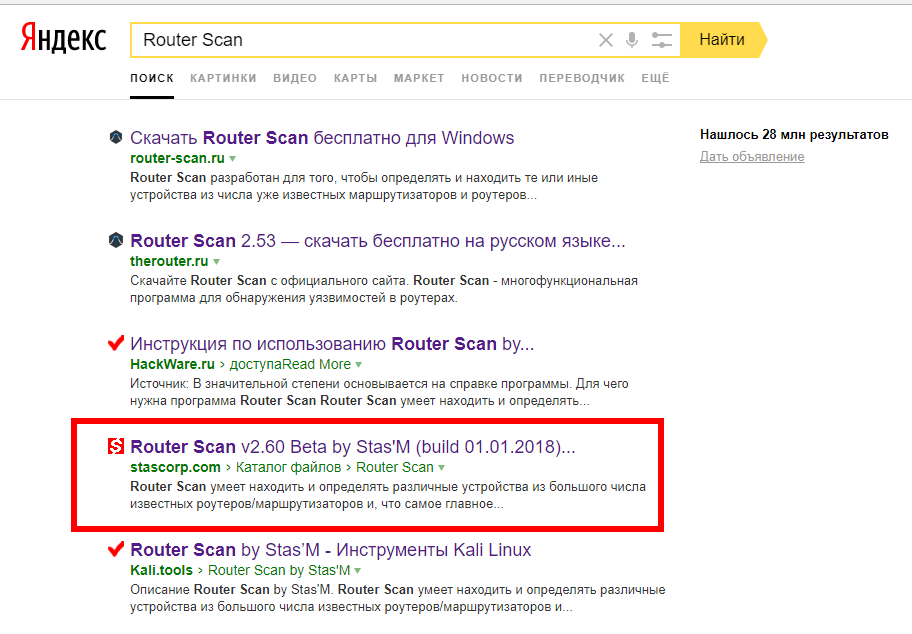

Ваш компьютер будет чувствовать себя намного лучше, если вы будете скачивать программы (любые бинарные файлы) с официальных сайтов. В настоящее время при попытке найти Router Scan через некоторые поисковые системы можно получить такой результат:

Официальный сайт идёт только на четвёртом месте, первые два места занимают сайты, содержащие файлы не заслуживающие доверия.

Программа является полностью бесплатной, поэтому лучше всего будет скачать Router Scan с официального сайта.

Официальный сайт Router Scan

Если вы забыли адрес официального сайта и не хотите пользоваться поисковыми системами, то один из способов попасть на оф.сайт Router Scan – это нажать на эту кнопку (откроется страница браузера с правильным адресом):

На официальном сайте не только полностью безопасный файл (без вирусов, троянов и вредоносного программного обеспечения), но и самая последняя версия.

Запуск Router Scan

Для запуска Router Scan дважды кликните по файлу RouterScan.exe.

При первом запуске программа спросит, хотим ли мы отправлять полученные результаты сканирования в общую базу:

Впоследствии это можно изменить в настройках программы.

Сканирование локальных и глобальных IP

- Интерфейс с глобальным IP адресом выходит в интернет напрямую без посредников, и к нему имеют возможность подключаться все, у кого есть интернет.

- Остальные IP адреса – локальные.

Локальные адреса имеют следующие диапазоны:

- 10.0.0.0 — 10.255.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.0.0.0 или /8)

- 172.16.0.0 — 172.31.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.240.0.0 или /12)

- 192.168.0.0 — 192.168.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.255.0.0 или /16)

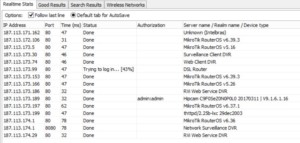

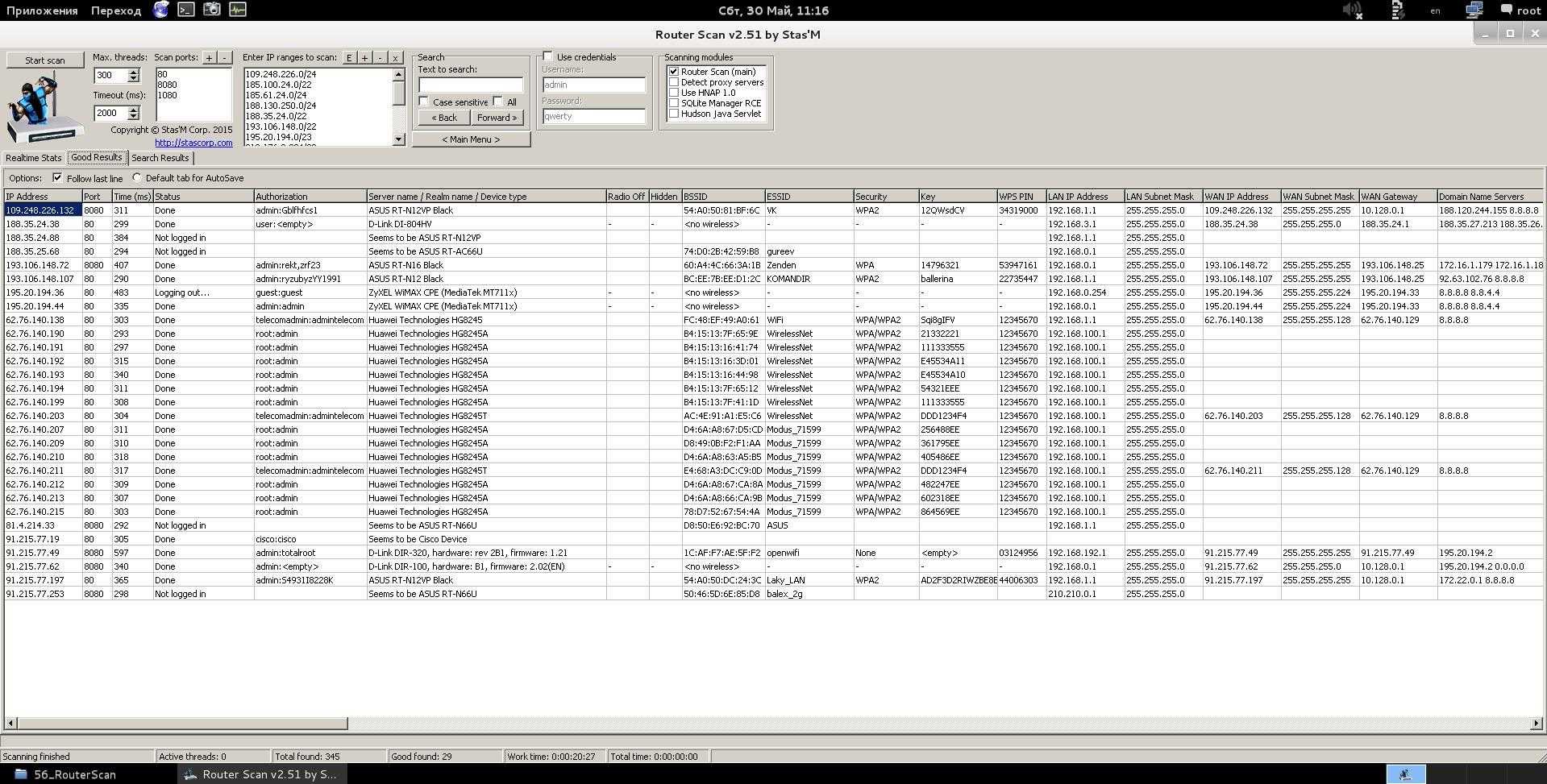

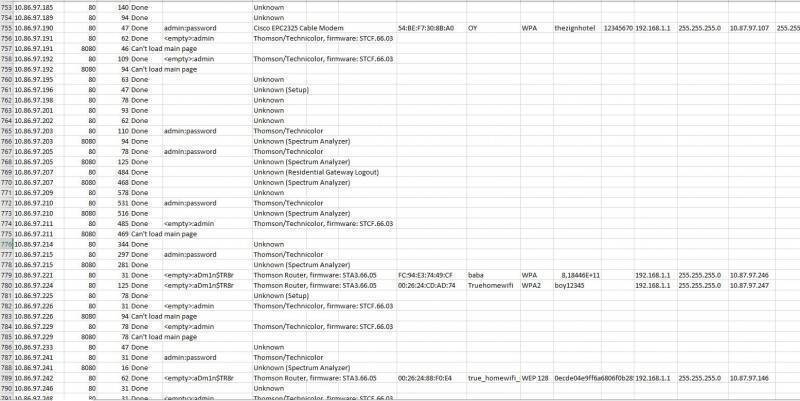

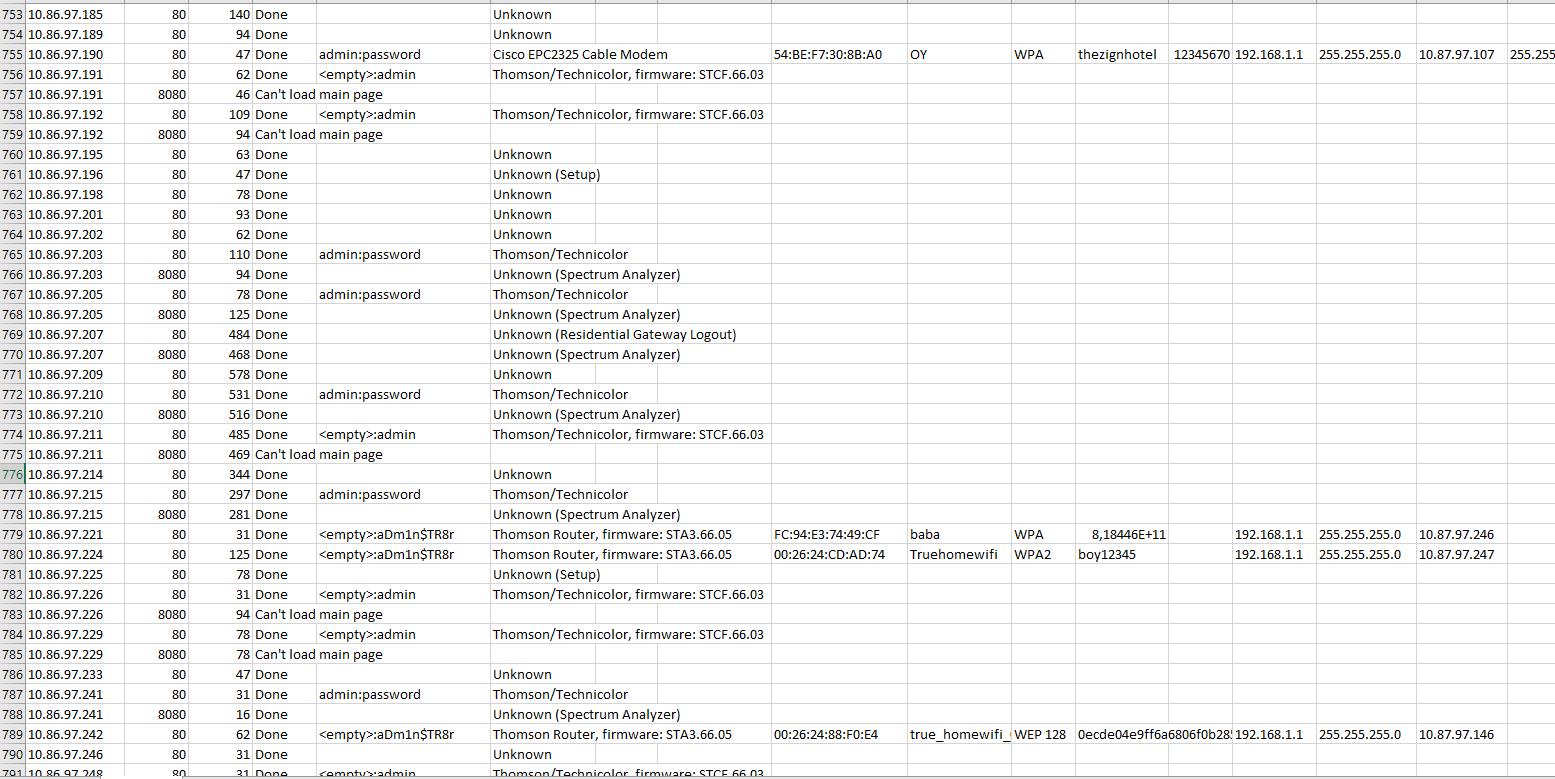

Пример интересных находок в моей локалке:

Рекомендуется ознакомиться с заметкой «Некоторые приёмы исследования сети».

Поиск нужных IP диапазонов

- Все IP города, области, республики

- Все IP любой страны

- Все IP Интернет-провайдера

Синтаксис IP диапазонов

Router Scan поддерживает несколько типов диапазонов:

- Единичный IP адрес – всего один адрес в строке.

2. Обычный диапазон – указываются начальный и конечный адреса, разделённые дефисом (минусом).

– Будет просканировано 254 адреса.

– Будет просканировано 10 адресов.

3. Диапазон с битовой маской – указывается IP адрес сети и количество фиксированных бит (маска сети), они разделяются косой чертой.

– Первые 24 бита адреса не меняются, остаётся 32 – 24 = 8 свободных бит.

– Будет просканировано 28 = 256 адресов.

– Первые 12 бит адреса не меняются, остаётся 32 – 12 = 20 свободных бит.

– Будет просканировано 220 = 1048576 адресов.

Подробнее о таких диапазонах можно почитать на Википедии.

4. Октетный диапазон в стиле Nmap – отдельные октеты IP адреса могут быть заданы в виде диапазонов через дефис, или в виде перечисления через запятую.

– Будет просканировано 254 адреса, от 10.0.0.1 до 10.0.0.254.

– Будет просканировано 2 адреса, 10.0.2.1 и 10.0.4.1.

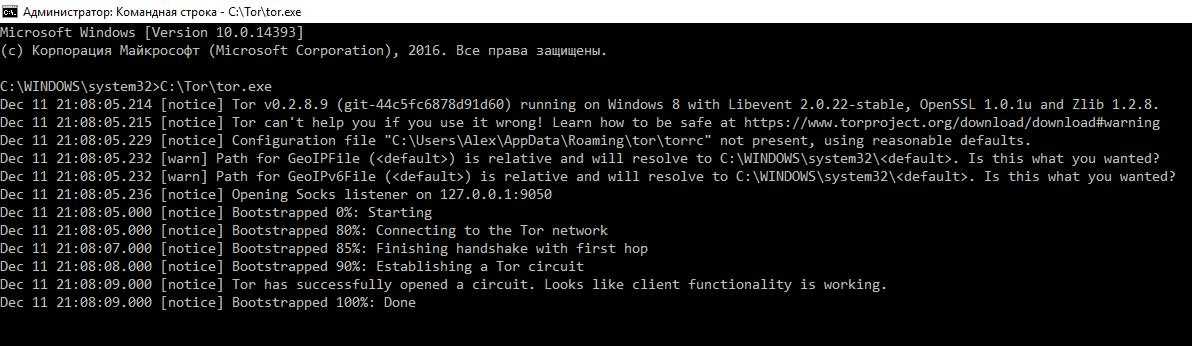

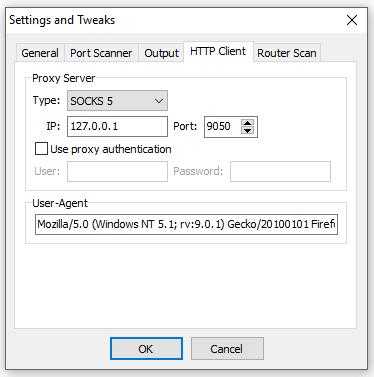

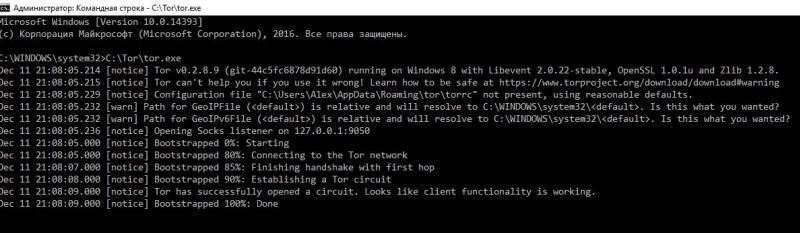

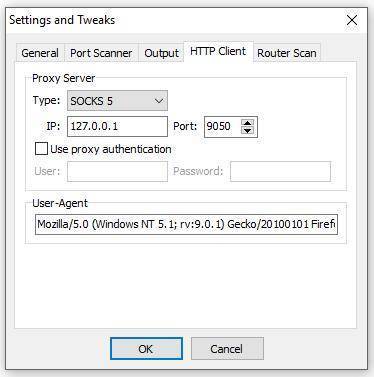

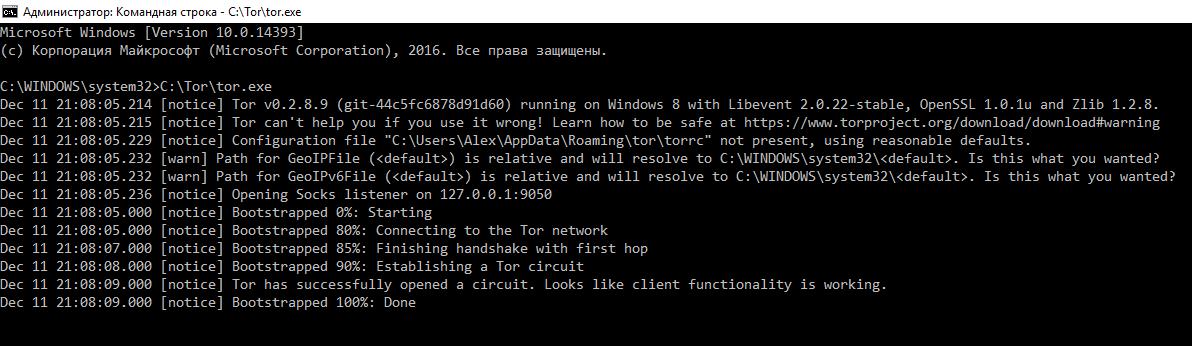

Анонимное сканирование Router Scan через Tor

Установка Tor в Windows

Перейдите в раздел загрузок на сайте проекта Tor, выберите для загрузки Expert Bundle. Не браузер Tor, а именно Expert Bundle.

Скаченную папку распакуйте в любое место. Tor можно установить в качестве службы Windows. Это удобный вариант – не нужно запускать каждый раз, не нужно вводить команды. Но пока для быстроты и наглядности мы вручную запустим процесс Tor с дефолтными опциями.

Откройте командную строку Windows (как администратор) и перетащите туда файл tor.exe из скаченного архива, дождитесь, пока Tor завершит свои дела:

Это окно закрывать не надо! Иначе связь с сетью Tor прекратиться.

Теперь сканирование должно выполняться через Tor.

НО: черзе Tor невозможно сканировать локальные сети!

Настройка и запуск сканирования Router Scan

Главная кнопка многофункциональна. При запуске сканирования разделяется на две кнопки – для остановки и приостановки сканирования. Но также может выполнять ряд других функций:

- [Start scan] – запускает процесс сканирования IP диапазонов.

- [Stop scan] – останавливает сканирование.

- [||] – ставит сканирование на паузу.

- [>>] – возобновляет сканирование.

- [Force stop] – принудительно прекращает сканирование.

- [Stop import] – прерывает импорт файла в таблицу.

- [Stop upload] – прерывает выгрузку данных в базу 3WiFi (при автоматической выгрузке по завершению сканирования).

Макс. кол-во потоков

Этот параметр устанавливает максимальное количество потоков, то есть сколько устройств может сканироваться параллельно и одновременно.

Таймаут соединения

Устанавливает порог ожидания соединения с устройством в миллисекундах.

Примечание: В зависимости от провайдера, скорости и стабильности соединения, эти параметры придётся варьировать интуитивно, для получения стабильных результатов сканирования без потерь соединения. Если вам кажется, что программа задействует недостаточно потоков, и ваша система может отдать больше ресурсов, попробуйте изменить режим сканирования в настройках программы.

Список портов для сканирования

Определяет, какие TCP порты будут проверяться при сканировании IP диапазонов.

- [+] позволяет добавить новый порт в конец списка.

- [-] удаляет выбранный порт из списка.

Для увеличения угла обзора в сети, вы также можете добавить в список порты 81, 88, 8000, 8081, 8082, 8088, 8888, и подобные.

Также список портов можно изменить, редактируя файл ports.txt.

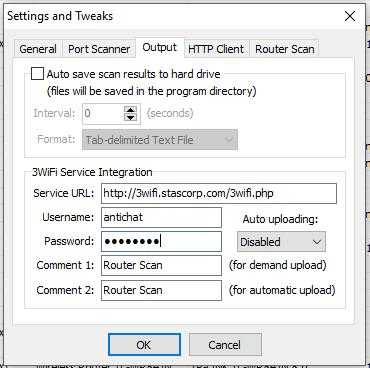

Автоматическое сохранение результатов в файл

Данная функция периодически выполняет автоматическое сохранение содержимого таблицы, выбранной для сохранения. Для выбора сохраняемой таблицы, воспользуйтесь соответствующей опцией. Настраиваемые параметры:

- Interval – интервал, с которым будет выполняться сохранение (в секундах).

- Format – в каком формате сохранять файл.

Поддерживаемые форматы файлов:

- XML 2003 Table – формат XML, используемый Microsoft Office 2003 (только экспорт).

- CSV Table – текстовый формат CSV (импорт/экспорт).

- Tab-delimited Text File – текстовый формат TXT с разделителями табуляциями (импорт/экспорт).

- IP:Port List – список адресов в формате IP адрес:порт (только экспорт).

- JavaScript Object Notation – формат JSON, который принимают многие интерпретаторы и среды разработки (только экспорт).

Все файлы сохраняются в папке программы, в кодировке UTF-8 (без BOM). Имена файлов соответствуют дате и времени экспорта.

Для хранения, последующей обработки, или повторного импорта данных, рекомендуется использовать формат TXT, либо XML.

IP или диапазоны IP, которые вы хотите просканировать, введите в поле «Enter IP ranges to scan»:

- [E] открывает окно редактора IP диапазонов.

- [+] позволяет добавить один новый диапазон в конец списка.

- [-] удаляет выбранный диапазон из списка.

- [x] полностью стирает весь список диапазонов, включая комментарии (будьте осторожны, это необратимое действие!).

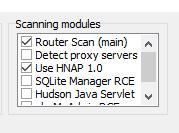

Модули сканирования

- Router Scan (main) – основной модуль сканирования, отвечает за подбор пароля к веб интерфейсу устройства, и за получение информации.

- Detect proxy servers – обнаруживает прокси серверы протокола HTTP, и оповещает в случае удачи – в колонку имени/типа устройства в скобках будет дописано «proxy server», а в колонку WAN IP Address – реальный внешний адрес прокси сервера. Для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст «Proxy Good Check».

- Use HNAP 1.0 – проверяет хост на наличие поддержки протокола Home Network Administration Protocol v1.0 и уязвимостей в нём. В случае обнаружения поддержки запишет «HNAP Info» в столбец имени/типа устройства. Если уязвимость будет обнаружена – запишет в колонку авторизации текст «HNAP bypass auth», а также полученные настройки беспроводной сети. Примечание: Если до этого основной модуль успешно подобрал пароль авторизации, то модуль HNAP не будет задействован. Для принудительной проверки уязвимости HNAP, отключите основной модуль и пересканируйте устройство.

Последующие модули добавлены в качестве бонуса, и к роутерам прямого отношения не имеют.

- SQLite Manager RCE – определяет уязвимые сервера SQLite, в которых имеется уязвимость выполнения произвольного PHP кода. Если SQLite Manager будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст «SQLite Good Check».

- Hudson Java Servlet – определяет уязвимые сервера Hudson CI (а также Jenkins CI), в которых имеется уязвимость выполнения произвольного Java кода. Если Hudson/Jenkins CI будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст «Hudson Good Check».

- phpMyAdmin RCE – выполняет поиск phpMyAdmin на сканируемом узле, после чего проверяет его на уязвимость выполнения произвольного PHP кода (эксплойт). Если phpMyAdmin будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст «PMA Good Check».

Также, важно знать, что модули работают друг за другом – они могут перезаписать информацию в колонках, которую получил предыдущий модуль.

Настройки сканера портов

Режимы сканирования

В зависимости от скорости вашего интернет соединения и свободных ресурсов ПК, можно выбирать различные режимы сканирования:

- () Normal – оптимизирован для работы через беспроводную сеть (т.е. когда вы подключены через Wi-Fi), также он не забивает канал соединениями и удобен, когда вам нужно во время сканирования пользоваться интернетом.

Технические характеристики: задержка 15 мс между каждой парой IP/порт.

- () Fast Scan – оптимизирован для работы через Ethernet (когда вы подключены по кабелю). Данный режим может вызвать проблемы, когда вы используете Wi-Fi в качестве основного соединения.

Технические характеристики: задержка 15 мс между каждым IP-адресом, все указанные порты проверяются в один момент.

- () Ultra Fast – может применяться при высокоскоростном соединении (1 Гбит/с и выше) на высокопроизводительных машинах. Используйте этот режим на свой страх и риск, т.к. на неподходящей конфигурации системы он может оборвать соединение с интернетом на долгое время, вызвать отказ в обслуживании вашего интернет провайдера, или нанести вред сетевому адаптеру.

Технические характеристики: без задержек, задействуются сразу все доступные потоки.

Кол-во попыток соединения

Этот параметр рекомендуется изменять, только если вы испытываете проблемы с соединениями. Он позволяет указать, сколько раз посылать пакет TCP SYN (запрос на соединение с портом) и ждать ответа.

Функция может быть полезна при работе под VPN с конфликтующими маршрутами, или с нестабильным соединением.

Действие по завершению сканирования

Если вы запустили сканирование на длительный период времени, вам может понадобиться данная функция. Можно выбрать следующие действия:

- Do nothing – ничего не делать.

- Close program – закрыть программу.

- Logoff user – выйти из пользовательского сеанса.

- Shutdown – выключить ПК.

- Suspend – перевести ПК в состояние сна (если функция доступна в системе).

- Hibernate – выполнить гибернацию и выключить ПК (если функция доступна в системе).

Если у вас отключено автоматическое сохранение результатов, их будет предложено включить, чтобы не потерять результаты сканирования.

«Тихий» режим

Данный режим позволяет открыть программу без видимого окна, и сразу запустить сканирование. При этом появится значок в системном лотке, по которому можно показать главное окно.

По завершению сканирования результаты будут сохранены в файл, даже если автосохранение выключено.

Примечание: Для включения или выключения данной опции необходим перезапуск программы.

Таймаут потока

Устанавливает время жизни потока в минутах, т.е. порог ожидания обработки устройства. Если процесс обработки не успел уложиться в отведённое время, он принудительно завершается программой, и в колонке состояния появится пометка Timed out.

Можно также отключить порог ожидания, установив флажок Unlimited, но тогда процесс сканирования может затянуться навечно, ожидая завершения зависших потоков.

Сохранение результатов в формате Excel

Если вы выбрали сохранение в формате .csv и открываете результате сканирования в MS Excel, то некоторые данные портятся. Например, число 818445915008 (пароль для одной из Wi-Fi сетей) после пересохранения файла будет иметь вид 8,18446E+11.

Использование результатов сканирования Router Scan

Если коротко, получение доступа к настройкам сетевого оборудования позволяет злоумышленнику манипулировать трафиком, в том числе совершать атаки, направленные на кражу паролей с сайтов, перенаправление на мошеннические сайты, блокировку Интернет-подключения, заражение вредоносными программами. У злоумышленника даже имеется возможность сменить прошивку роутера.

Защита от Router Scan

Принцип работы Router Scan основывается на проверке заводских паролей роутеров и на использование уязвимостей в их прошивках. Поэтому защита очевидна:

Любопытно, зачем, на самом деле, нужна программа Router Scan, как пользоваться ею. Используя инструменты подбора паролей, пользователи взламывают роутеры, маршрутизаторы. Сетевое оборудование нуждается в защите, но для этого необходимо поближе познакомиться с возможностями утилиты.

Для чего нужна программа Router Scan

Wi-Fi Router Scan необходим, чтобы проверить безопасность сети. Многофункциональная утилита с легкостью определяет устройства, которые нуждаются в защите. Происходит автоматический подбор паролей, а также взлом эксплойта. Речь идет о программном коде. Exploit представляет собой набор команд для вычислительной системы.

Важно! Предусмотрен удаленный и локальный тип, защищающий серверные, а также клиентские приложения. Благодаря поиску уязвимостей в программном обеспечении разрешается улучшить модули операционной системы.

Запуск

У пользователей возникают вопросы, как запустить роутер скан, как пользоваться им? Многое зависит от операционной системы. Используя команду Winbind, разрешается произвести быстрый вход в программу. На компьютере происходит распаковка файлов и тем самым открываются инструменты.

Важно! На рабочем столе виден значок RouterScan.exe, он необходим для быстрого доступа. Также создаются ярлыки через контекстное меню.

Настройка и запуск сканирования

Отдельно продемонстрирован тайм-аут, шифровка. Под веб-интерфейсом предусмотрено несколько портов. Однако не все они находятся в рабочем состоянии. В верхней области экрана разрешается подстраивать диапазон сканируемых адресов. Типы атак взлома отображаются в нижней области экрана.

Важно! Если требуется помощь, можно посетить официальную страницу разработчика. В строке Enter IP прописывается IP-адрес и необходимо нажать OK.

Модули сканирования

В верхнем поле указывается надпись Proxy server и отдельно проверяется колонка WAN. В ней показывается действующий прокси-сервер, который можно поменять. Если интересует более подробные данные про сканирование, стоит открыть таблицу.

Use HNAP — дополнительная функция, которая свидетельствует о поддержке протокола Networ. Она показывает уязвимые места системы, нет необходимости использовать сторонние утилиты. Когда обнаружена неисправность, в нижней части окна появляется надпись Bypass aut. Таким образом, с беспроводной сетью что-то не так. Модуль быстро запускается, но требуется время, чтобы подобрать для интерфейса пароль автоматизации.

Настройки сканера портов

Говоря о настройках сканера портов, чаще всего речь идет о выборе режима. Когда злоумышленник пытается взломать сеть, используются различные инструменты. Стандартный пароль является первым ключиком к системе. Чтобы не прозевать атаку, лучше выбрать режим. Варианты на выбор:

- Normal,

- Fast Scan,

- Ultra Fast.

Normal создано исключительно для беспроводных сетей, защита происходит на нескольких каналах. Сканер отслеживает все процессы и опирается на время задержки. Учитываются данные аутентификации и запуска роутера.

Всё что касается устройств, подключённых через разъем Ethernet, отвечает Fast Scan. С английского переводится, как быстрое сканирование. По факту, система проверяет качество Wi-Fi сигнала, учитывает помехи при соединении. При тесте запрашивается статистика по IP-адресу, берётся в расчёт время задержки.

Производительные компьютеры с мощными маршрутизаторами могут работать в режиме Ultra Fast. Запрашиваются данные по провайдеру и адаптеру. Программа отслеживает изменения в сетевой среде, учитываются технические характеристики. После сканирования на компьютере отображаются доступные потоки, можно узнать о задержке.

Взлом WiFi с помощью Router Scan

Когда подключены неизвестные роутеры, маршрутизаторы, программа способна разузнать о них всю информацию. Учитывается тип беспроводной сети, выбранная защита. Некоторые устройства используют функцию шифрования. Подбирается ключ, имеются разные пароли. Программа демонстрирует данные о соединении WAN, выбранной локальной сети.

В основном поле показывается производитель, модель роутера.

Использование результатов сканирования

Когда производится сканирование, можно узнать о тайм коннекте и количестве потоков. Отображаются интерфейсы доступные адреса. В отдельном окне показывается информация касательно аутентификации. По результатам проверки видны точки доступа и пароли. На верхних строчках показываются сетевые настройки WPS-пин.

Таким образом, можно построить карту сетей, выявить всех гостей. Предусмотрен переход в диспетчер трафика, есть родительский контроль. Существует разделение по шестому протоколу, интернету, по локальной сети, беспроводной технологии.

Как защититься от Router Scan

Как установлено выше, программа способна раскрыть точку доступа, однако не стоит опускать руки. Профессионалы уверяют, что простыми шагами можно повысить защищенность маршрутизатора. На первом этапе стоит обновить прошивку, проверить доступные драйвера.

Важно! Не обязательно перепроверять все характеристики, но оцениваются аутентификационные данные.

Во вторую очередь, меняются учётные данные от администратора. Вариант с надписью admin считается не корректным. Установка нового пароля — хорошее решение для борьбы с злоумышленниками. Специалисты рекомендуют использовать длинные надписи, содержащие преимущественно буквы.

Следующий шаг — изменение точки доступа. Сетевое оборудование Mikrotik умеет противостоять подобным атакам. Латвийский производитель изготавливает маршрутизаторы и коммутаторы. Для создания беспроводной точки используется платформа RouterBOARD.

- простота использования,

- работа с брандмауэром,

- решение сложных задач,

- практичность,

- удалённое управление,

- подключение внешнего источника питания.

Среди производительных вариантов ценятся устройства CloudCore. Рассмотрена совместимость с различными сетевыми провайдерами, практически отсутствуют уязвимости. Вопросом занимались исследователи центра операционной безопасности. На примере обычного трояна удалось выяснить, что блок RCE способен избежать несанкционированного доступа.

Настройки производятся в автоматическом режиме, всё что требуется, просто авторизоваться пользователю. Защищенность кода — основное достоинство и на данный момент производитель работает над ПО WINBOX. С его помощью получится увеличить функциональные возможности роутеров, плюс сделать защиту более надежной.

Важно! Поскольку появляются новые трояны и отслеживать их становится всё сложнее.

Дополнительные инструменты

К дополнительным инструментам программы приписывают функцию аудита безопасности. При обнаружении роутера, веб-камеры, маршрутизаторов, разрешается выявить слабые стороны сетевого устройства. Подбор пароля к Wi-Fi не отнимет много времени. На официальной странице разработчика уже доступна обновлённая версия 2.60, которая включает поддержку роутеров многих производителей.

Функция беспроводного доступа — это ещё одна возможность. Поддерживается WPA/WPA2 сети и есть возможность провести атаку на незащищенное оборудование. Эксперименты продолжаются и надо усовершенствовать программу. Однако встречаются ограничения и об этом говорят ошибки ПК. Пользователь на экране может увидеть надписи Raw packet, Please install WinPcap.

Выше рассмотрена программа Router Scan и даны действенные советы по её использованию. Показаны особенности настроек, расписан запуск сканирования. Также есть описание модулей, плюс дополнительных инструментов.

Не совсем понятно, почему некоторые люди имея у себя дома/на производстве IP-камеру не меняют стандартные логин и пароль для входа в веб интерфейс, но при этом выводят IP адрес камеры за пределы локальной сети. В прочем, нам только это на руку. В этой статье я бы хотел рассказать, как за несколько часов сканирования IP диапазонов можно получить небольшую базу адресов IP-камер вашего или любого другого города.

Настройка и использование RouterScan

Router Scan — удивительная программа. Более подробно построение карты WiFi точек вашего города Основная ее суть в том, что она отправляет запрос на каждый IP адрес из указанных IP диапазонов, и если находит там сервер с авторизацией — пытается путем подбора паролей или использованием уязвимости для конкретной модели получить данные для входа. Самое интересное, что программа умеет взламывать не только WiFi роутеры, но и другие сетевые устройства, включая IP-камеры. Этой возможностью мы и воспользуемся.

Настройка программы делается буквально в пару секунд, просто вводим в нее ранее полученные IP диапазоны, после чего нажимаем Start scan. Начнется долгий (или не очень) процесс сканирования. Это можно узнать, посмотрев в статус-бар программы — она покажет сколько времени займет сканирование, и сколько уже прошло с момента начала.

После окончания сканирования переходим на вкладку Good Results, жмем правой кнопкой, далее в меню жмем Export scan table. Ну или просто нажимаем Ctrl + S.

Теперь, когда результаты сканирования завершены, можем перейти непосредственно к получению адресов IP-камер.

Использование WebCam Finder

Собственно, в использовании так же нет ничего сложного. Просто загружаем в нее результаты сканирования, и нам сразу выводится список адресов IP-камер.

Программа также отправляет запрос на каждый IP адрес, на случай, если он динамический, и сменился/стал недоступным. Это сделано для того, чтобы сохранить только валидные адреса. Однако, если вас это не интересует, можете просто сохранить весь список камер, не дожидаясь конца сканирования. В результате получаем файл такого вида:

Что делать с этими данными дальше — решать только вам. Например я таким способом делал несколько сливов адресов камер на этом форуме.

Рекомендации к просмотру видео с IP-камер

В подключении к камерам есть некоторые особенности и нюансы.

Во первых, лучше подключаться к камерам через Internet Explorer. Для этого даже предусмотрена функция в меню WebCam Finder, если кликнуть ПКМ по элементу списка. Да, может быть IE ужасно тормозит, но большинство камер требуют поддержки ActiveX, которая, например, нет в Google Chrome.

Например, вот что будет, если попытаться открыть камеру, которая работает через ActiveX в Google Chrome:

Что еще важно, обычно при первом подключении камера может попросить установить вас плагин.

этом случае требуется скачать плагин, установить его, и обновить страницу в браузере. Если все прошло хорошо, страница попытается активировать надстройку. Лучше сразу разрешить ее использование для всех сайтов, чтобы это не беспокоило вас каждый раз при подключении к другим камерам.

После разрешения доступа мы можем наблюдать видеопоток с камеры:

Огромное спасибо, если вы дочитали эту статью до конца. Надеюсь, она заинтересовала вас, и вы узнали из нее что-то новое для себя.

Советы выше помогут вам улучшить уровень вашей конфиденциальности, если вы этого хотите. Эта статья не призыв и не руководство к действию. Необязательно соблюдать все пункты, пытаясь обеспечить себе максимальную анонимность. Каждый имеет право на приватность независимо от статуса и рода деятельности. Желание, чтобы за тобой никто не следил, вполне естественно. Право на приватность никто не отменял. Конфиденциальность — одна из причин, по которой в принципе создавался Bitcoin.

Множество авторитетных людей в области криптовалют предпочитают оставаться анонимными

Нужно всего лишь отказаться от публикации личных фотографий, установить пару программ и соблюдать дополнительную осторожность. По сути, это не так уж и много ради обретения экономической свободы и полной конфиденциальности

Навигация по записям

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

Настройки сканера портов

В зависимости от скорости вашего интернет соединения и свободных ресурсов ПК, можно выбирать различные режимы сканирования:

Технические характеристики: задержка 15 мс между каждой парой IP/порт.

Технические характеристики: задержка 15 мс между каждым IP-адресом, все указанные порты проверяются в один момент.

Технические характеристики: без задержек, задействуются сразу все доступные потоки.

Кол-во попыток соединения

Этот параметр рекомендуется изменять, только если вы испытываете проблемы с соединениями. Он позволяет указать, сколько раз посылать пакет TCP SYN (запрос на соединение с портом) и ждать ответа.

Функция может быть полезна при работе под VPN с конфликтующими маршрутами, или с нестабильным соединением.

Действие по завершению сканирования

Если вы запустили сканирование на длительный период времени, вам может понадобиться данная функция. Можно выбрать следующие действия:

Если у вас отключено автоматическое сохранение результатов, их будет предложено включить, чтобы не потерять результаты сканирования.

Данный режим позволяет открыть программу без видимого окна, и сразу запустить сканирование. При этом появится значок в системном лотке, по которому можно показать главное окно.

По завершению сканирования результаты будут сохранены в файл, даже если автосохранение выключено.

Примечание: Для включения или выключения данной опции необходим перезапуск программы.

Устанавливает время жизни потока в минутах, т.е. порог ожидания обработки устройства. Если процесс обработки не успел уложиться в отведённое время, он принудительно завершается программой, и в колонке состояния появится пометка Timed out.

Можно также отключить порог ожидания, установив флажок Unlimited, но тогда процесс сканирования может затянуться навечно, ожидая завершения зависших потоков.

Взламываем пароль с вашего смартфона

WPS Connect – главная цель этой программы определить, насколько роутер, который использует установленный Pin код по умолчанию, уязвим от взлома вай фая. Для использования этой утилиты необходимо чтобы устройство было рутованным.

WIBR+ — отлично подходит для телефонов на Андроиде. Программа умеет одновременно выполнять несколько действий по подбору пароля к двум сетям сразу.

- Скачиваем и устанавливаем.

- Нажимаем на пункт «Add Network» и добавляем сеть, с самым хорошим сигналом.

- Расставляем галочки в настройках, которые нужны.

- Жмем на Add to Queue. Готово, утилита начнет свою работу.

Есть небольшой минус у этого приложения, после генерации каждого ключа ему необходимо заново подключаться к сети.

WiHack mobile – это приложение подходит как для Виндовса, так и для Андроида. Чтобы взломать пароль вай фай она использует два варианта которые пользователь может выбирать: брутфорс (простой перебор) или значительно эффективнее вариант анализа пакетов. Устанавливать лучше полную версию.

Утилита взломщик для iPhone

Для iPhone есть утилита под названием Aircrack, работает она методом перехвата. Сложностей в работе с ней не будет, простая и автоматизированная.

- Скачиваем, устанавливаем и запускаем.

- Сканируем, выбираем из списка сеть которую будете взламывать.

- Ожидаем немного, готово.

Навигация по записям

Что нужно для использования возможностей беспроводного аудита Router Scan?

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Настройка Router Scan

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

Основные методики взлома Wi-Fi

Разработки в области защиты информационных сетей продвигаются «семимильными шагами», но технологии взлома всегда находится на пару шагов впереди них. Учитывая повсеместное распространение беспроводных сетей, сегодня среди владельцев переносных ПК и мобильных гаджетов особенно актуален вопрос: «Как взломать чужой вай фай?». К счастью, методик для его решения множество, поэтому каждый человек имеет возможность подобрать для себя наиболее предпочтительный.

Особенно заинтересованы в подобных навыках взлома студенты. Ведь на сэкономленные деньги, целесообразнее порадовать растущий организм парой молочных коктейлей, чем отдавать стипендию за услуги провайдера. Если есть у человека компьютер с WiFi-модулем, то халявный выход в сеть можно обеспечить, не затратив много времени.

Самым простым способом подключения является обнаружение незащищенной сети:

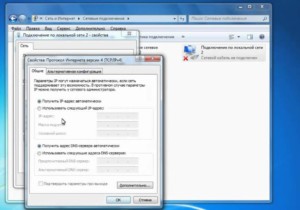

- Через «Панель управления» войти во вкладку «Сеть и интернет»;

- Перейти в «Центр сетевых подключений»;

- Далее открыть закладку «Подключение к сети»;

- Появится список сетей, из которых следует выбрать не защищенный паролем и подключиться к нему.

При возникновении сложностей с обнаружением незапароленной сети, то рекомендуется установить программу «Free Zone». Она выполнит подключение сама. Кроме того, что утилита автоматически способна быстро находить и подключаться к незащищенным вай-фаям, в ней находится немаленькая база с сохраненными паролями к беспроводным сетям, которую регулярно пополняют пользователи приложения. Таким образом, чем больше людей его используют, тем больше вероятности соединиться с одной из беспроводной сетей в радиусе нахождения взломщика. Если такой простой метод оказался бессилен, то можно воспользоваться методом подбора.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 Неправомерный доступ к компьютерной информации

- 273 Создание, использование и распространение вредоносных компьютерных программ

- 274 Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит

Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

General Overview

Навигация по записям

Cain & Abel (Windows)

Cain & Abel (Windows)

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей

На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое

Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Установка Wine в Kali Linux

Внимание, если у вас Kali 2.0, то перейдите к инструкции « «.

Если посмотреть информацию о пакете Wine в Kali Linux, то там будет указано, что пакет уже установлен. Если попытаться его запустить, то выясниться, что это всего-навсего заглушка, которая и рассказывает как провести установку. Вся установка делается тремя командами:

Вот пример работы Router Scan от Stas’M в Linux (сканирую диапазоны адресов моего родного города Муром):

Только хорошие результаты:

Если кто-то не до конца уловил принципы работы программы:

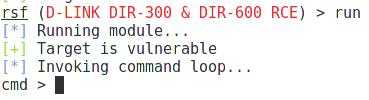

Использование эксплойтов RouterSploit

После того, как вы нашли уязвимость, которой подвержен роутер, выберите соответствующий модуль:

Установим цель (и порт, если это необходимо):

И запустите эксплуатацию:

Посмотрите на изменившееся приглашение командной строки:

Оно означает, что вводимые команды будут переданы непосредственно на уязвимый роутер:

Навигация по записям

Установка в Kali Linux

Начните с установки Wine как это показано в статье Как установить Wine в Debian, Kali Linux, Linux Mint, Ubuntu.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Если вы распаковали программу в папку загрузки, то, возможно, вы сможете её запускать примерно такой командой:

Установка в BlackArch

Начните с установки Wine как это показано в статье Как установить Wine в Arch Linux/BlackArch.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Для запуска из командной строки:

Установка Tor в Windows

Перейдите в раздел загрузок на сайте проекта Tor, выберите для загрузки Expert Bundle

. Не браузер Tor, а именно Expert Bundle.

Откройте командную строку Windows (как администратор) и перетащите туда файл tor.exe

из скаченного архива, дождитесь, пока Tor завершит свои дела:

Это окно закрывать не надо!

Иначе связь с сетью Tor прекратиться.

Теперь сканирование должно выполняться через Tor.

НО:

черзе Tor невозможно сканировать локальные сети!

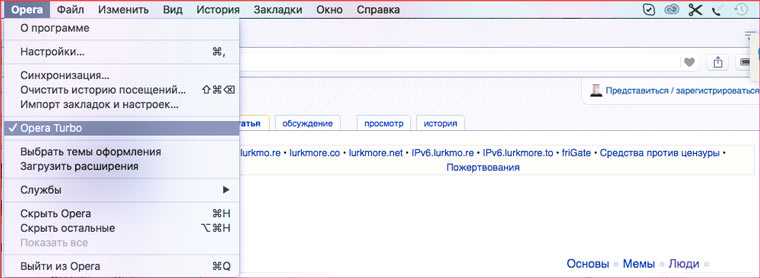

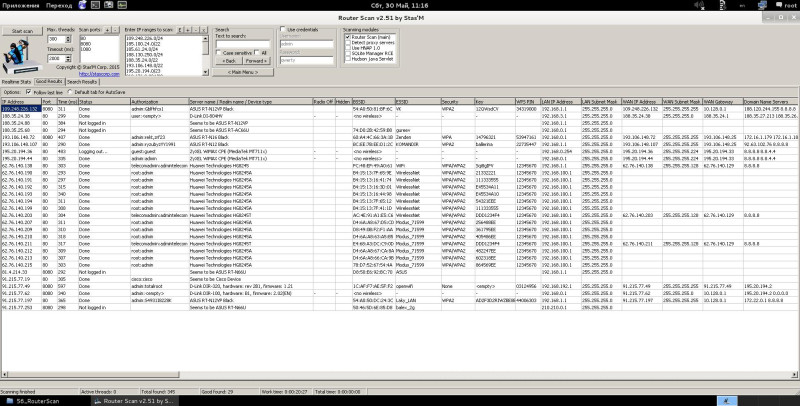

Турбо-режимы

Некоторые браузеры имеют особый режим работы, при котором страницы загружаются быстрее. Одним из ускоряющих факторов является перенаправление части трафика через прокси-сервер.

Чтобы включить такой режим в Opera, надо открыть меню Opera и поставить галочку в пункте Opera Turbo. А в Яндекс.Браузере надо нажать на кнопку с полосочками в правом верхнем углу и выбрать пункт меню Включить Turbo.

Заключение

В целом скрипт довольно простой, но и задача по захвату рукопожатий довольно простая, поэтому он с ней справляется. Особенно мне нравится то, что каждое захваченное рукопожатие сохраняется в отдельный файл — это очень удобно, можно сразу перейти к подбору паролей.

В одной из следующих статей я расскажу о ещё одной отличной программе для автоматического захвата рукопожатий при постоянном мониторинге появления новых Wi-Fi сетей с добавлением их для атаки. К тому же, та программа дополнительно захватывает автоматически ещё и PMKID! Статья готова: Автоматический захват рукопожатий и PMKID от всех точек доступа.

Читайте также:

- Как установить расширение в яндекс браузере андроид

- Как открыть epic games на андроид

- Видео обзор топ настройка стейдж 350 в уличные гонки на андроид 2021

- Топ арканоид на андроид

- Почему не срабатывает напоминание в календаре на андроиде

Глобальные хранилища паролей

Альтернативный метод взлома закрытой сети, включая поиск и подстановку нужного пароля, подразумевает под собой использование глобальных баз с комбинациями для подключения к ближайшим сетям. По сути это организованная структура, предназначенная для хранения информации. Через них получить свободный доступ тоже можно, если скачать соответствующие программы и правильно их настроить.

Как формируются и работают базы данных с паролями?

Принцип работы глобальных хранилищ сосредоточен на геолокации и названии точки доступа сети. Обычно просят указать конкретный регион (или более узкую территорию), после чего система автоматически выполнит поиск по своей базе данных и предоставит актуальный вариант.

Если прошлые версии опирались на готовые файлы со словарями и методы подбора, то тут обратный принцип: программа ищет единственно верный шифр и позволяет открыть к нему доступ посторонним лицам. Такие утилиты собирают вводимые другими пользователями коды доступа к Wi-Fi и постоянно обновляют их актуальными копиями.

Приложение Router Scan

Необходимо сначала загрузить последнюю версию Router Scan с торрентов, после чего разархивировать все файлы внутри в отдельную папку на рабочем столе и настраивать дальше:

- Запускаете исполняемый файл RouterScan.exe, принимаете условия соглашения и ждёте появления графического интерфейса.

- Затем сворачиваете окно с утилитой, открываете браузер и заходите на сайт 2ip.ru, где во вкладке «Тесты» кликаем на пункт «Информация об IP-адресе или домене».

- Жмёте на кнопку «Проверить», копируете из серой рамочки диапазон IP-адресов провайдера.

- Возвращаетесь к программе и во вкладке Enter IP ranges to scan через клавиши навигации удаляете написанные там диапазоны, взамен вставляя скопированный с сайта текст.

- Открываете вкладку Good Results, клацаете Start scan и ждёте завершения автоматического сканирования.

Полученный результат находится в папках ESSID и Key: первый – наименование Wi-Fi-точки, а второй содержит пароль от неё. Найдя в списке необходимую сеть, нужно попробовать подключиться к ней.

Wi-Fi Map

Новая программа представляет собой внушительную базу паролей Wi-Fi, которая действует по принципу социальной сети. Всю информацию о точках доступа добавляют другие пользователи мобильных устройств. Преимуществом подобной модели расшифровки является впечатляющий охват – миллионы путей к Интернету, которые отсеиваются по названию, адресу и расстоянию для запроса.

Как узнать пароль от интернета на компьютере windows 7

Важно! Гораздо больше функций доступно в Pro-версии Wi-Fi Map. Там вовсе можно работать в режиме оффлайн

Но у этой утилиты имеется один недостаток – отсутствие централизованного обновления базы данных. Пароли добавляются на инициативе иных клиентов самими пользователями приложения, что на деле происходит нечасто.

Wi-Fi Passwords

Данный способ будет полезен, когда человек забыл пароль от своей Wi-Fi сети и срочно нужно подключить новое устройство. Если хотя бы один компьютер подключен к собственной сети по Wi-Fi, то параллельно нужно запустить Wi-Fi Password Revealer, который помогает системе «вспомнить» забытые коды.

Результаты сканирования выводятся в специальном рабочем окне: старый пароль, тип соединения, информация о типе шифрования и аутентификации. Также есть встроенная функция копирования всех полученных сведений в буфер обмена. Данные можно сохранить в форматах .txt, .xml и .html.

Как узнать пароль wi-fi соседа через перехват «handshake»?

Перехват «handshake», что переводится с английского как рукопожатие – является одним из наиболее распространенных методов при взломе wi- fi. Он включает перехват ключа и его расшифровку.

Если атака производится на ваш компьютер, то сеть на какое-то время разорвется, а ПК переподключится.

В это время ПК отправляет пароль на роутер снова. При верном пароле вай фай опять начнет работать. Пользователь даже не заметит, что его сеть использует кто-то другой.