Инсталляция Outpost

ОЧЕНЬ ВАЖНО! Перед инсталляцией Outpost закройте все другие firewall-приложения,

работающие на Вашем компьютере. Если Вы установите брандмауэр поверх других firewall-приложений, это приведет к зависанию системы. Представьте автомобиль с двумя водителями:

каждый будет стараться взять управление в свои руки и в результате произойдет авария!

Когда Вы убедитесь, что другие firewall-программы не запущены на Вашем компьютере, установите Outpost. Если Вы не являетесь опытным пользователем, рекомендуется использовать настройки Outpost по умолчанию, предложенные во время инсталляции.

Запуск и закрытие программы

По окончании процесса установки Outpost Firewall будет оптимально настроен для защиты Вашего компьютера. Этот режим устроит большинство пользователей, поэтому просто закройте главное окно программы, предоставив Outpost

возможность выполнять свои функции.

Одной из функций Outpost Firewall является автоматический запуск вместе с Windows. Это обеспечивает постоянную защиту системы. Однако при желании Вы можете отменить автозагрузку брандмауэра. Тогда во время каждого сеанса работы Вам нужно будет запускать его вручную.

Базовые настройки

Режимы работы

Outpost может применять разные уровни фильтрации — от полного блокирования Интернет-доступа для приложений до разрешения всей сетевой активности. Поэтому Outpost допускает 5 режимов работы, чтобы Вы могли установить нужный Вам уровень защиты данных:

- Запрещать — все удаленные соединения блокируются.

- Блокировать — все удаленные соединения блокируются, кроме тех, которые Вы специально укажете.

- Обучение — Вы разрешаете или запрещаете приложения во время их первого запуска.

- Разрешать — все удаленные соединения разрешены за исключением специально указанных.

- Отключить — все удаленные соединения разрешены.

По умолчанию Outpost работает в режиме Обучение. Значок Outpost на панели задач символизирует этот режим.

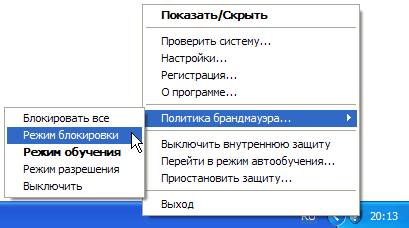

Чтобы изменить рабочий режим брандмауэра:

- Щелкните правой кнопкой мыши значок Outpost в трее

- Откроется контекстное меню. Перейдите к пункту Политики и выберите нужный рабочий режим.

Режим Обучение

Режим Обучение позволяет Вам решать, какие из приложений получат доступ в Интернет. Outpost спросит Вас об этом всякий раз, когда приложение впервые сделает запрос на соединение. Режим Обучение действует по умолчанию и рекомендуется большинству пользователей.

Возможно, Вы захотите создать правило для какого-либо приложения. Если оно не создано, Outpost в режиме Обучение снова спросит, как поступить, когда приложение попытается получить или отправить данные.

Создание правил не представляет никаких трудностей. Правила для приложений всегда можно изменить или удалить.

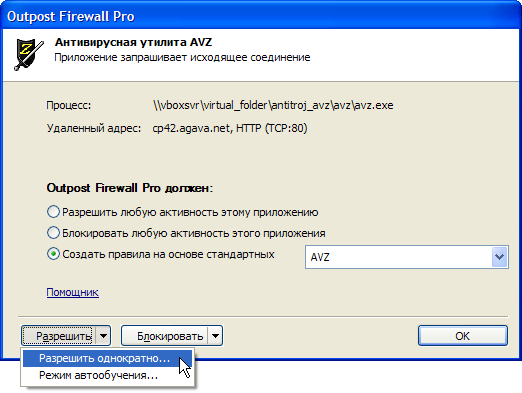

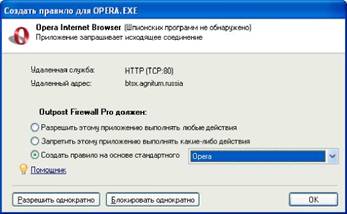

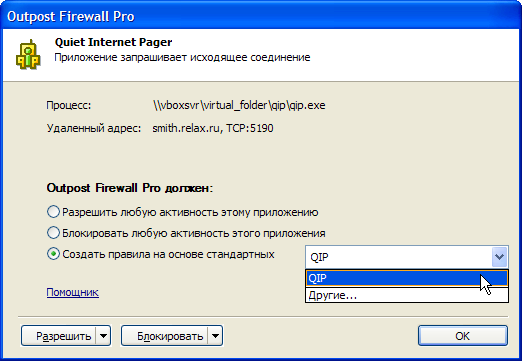

Ниже приведено окно режима Обучение:

В окне показано название приложения (например, Internet Explorer ),

вид соединения (входящее/исходящее), вид сервиса, который приложение пытается осуществить, и удаленный адрес для обмена данными.

Вам нужно выбрать один из вариантов фильтрации:

- Разрешить этому приложению выполнять любые действия — для приложений, которым Вы полностью доверяете. Приложение будет добавлено в список «Доверенные» (См меню Параметры, вкладка Приложения )

- Запретить этому приложению выполнять какие-либо действия — для этих приложений запрещен сетевой доступ. Приложение будет добавлено в список «Запрещенные» (См меню Параметры, вкладка Приложения)

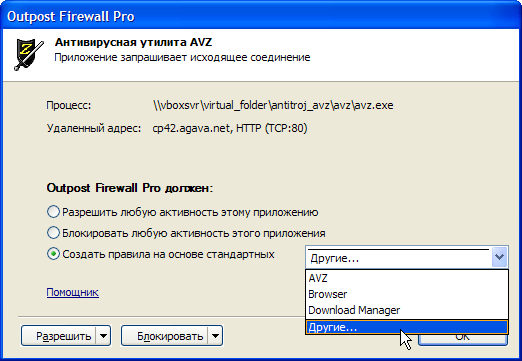

- Создать правило на основе стандартного — Outpost Firewall позволяет создать правила на основе стандартных настроек для известных приложений или применить настройки, которые лучше подходят данному приложению (тот же Internet Explorer ). Outpost предложит Вам оптимальный вариант фильтрации. Приложение будет добавлено в список «Пользовательский уровень» (См меню Параметры, вкладка Приложения). Рекомендуется применить вариант, предложенный Outpost , однако опытные пользователи могут выбрать другие настройки в выпадающем меню или даже создать собственное правило, нажав кнопку Другие.

- Разрешить однократно — для приложений, в которых Вы сомневаетесь. Когда данное приложение запросит соединение в следующий раз, диалоговое окно появится снова. Правило для этого приложения не создается.

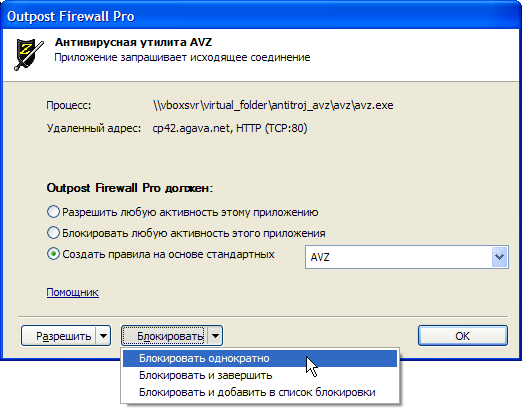

- Блокировать однократно — для приложений, которым Вы не доверяете. Когда данное приложение запросит соединение в следующий раз, диалоговое окно появится снова. Правило для этого приложения не создается.

Автоматическое обновление

Outpost может обновляться автоматически через web-сайт компании Agnitum. Эта функция обеспечивает максимальную защиту от новых угроз в сети Интернет. Ежедневно Outpost проверяет наличие обновлений на сайте и сравнивает их с версией, установленной на Вашем компьютере. Когда программа выдает сообщение о проверке, Вы можете подтвердить или отменить операцию.

Если по какой-либо причине Вам нужно отключить функцию автоматического обновления выберите меню Сервис главного окна Outpost и снимите флажок напротив пункта Автоматическое обновление

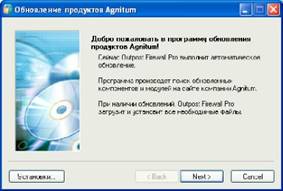

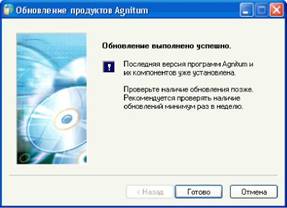

Вы можете сами проверить обновления, выбрав Обновление… в меню Сервис. Появится следующее диалоговое окно:

Нажмите Далее для продолжения загрузки и установки всех новых модулей.

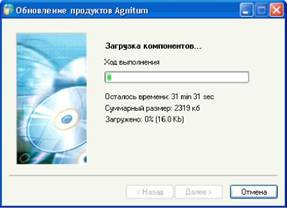

При наличии обновлений в сети Вы увидите следующее диалоговое окно:

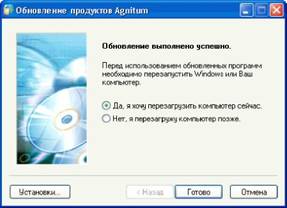

Затем программа спросит о подтверждении перезагрузки компьютера:

Если в сети нет обновлений, или они не нужны, появится следующее окно:

Дополнительные настройки

Защита Вашей системы

«Троянские кони» — это одна из самых опасных угроз для Ваших файлов и конфиденциальной информации (пароли, данные кредитной карты, личная корреспонденция). «Троянец» — это программа, установленная на Вашем компьютере, которая предоставляет хакерам полный сетевой доступ. Один и тот же «Троянец» может использоваться разными хакерами, т.е. доступ получает не один человек.

«Троянец» позволяет хакеру просматривать, копировать или стирать любые папки и файлы на Вашем компьютере точно так же, как это делаете Вы сами. Любой файл может быть отправлен по сети Интернет.

Существует много способов внедрения в систему «троянца», так как он отличается от вируса. Это саморазмножающийся программный сегмент, который не всегда обнаруживается антивирусными программами. Outpost был создан для того, чтобы блокировать действия «троянцев».

Ниже перечислены настройки Outpost для максимальной защиты:

- Режим Обучение информирует пользователя о любой программе, пытающейся переслать данные с компьютера по сети.

- Режим Запрещения эффективно прерывает соединение Вашего компьютера с Интернет, которое может быть легко восстановлено, когда Вы не работаете в сети.

-

Сделайте свой компьютер невидимым для хакеров.

Выберите меню Параметры, затем вкладку Системные Отметьте Режим невидимости в поле Режим работы -

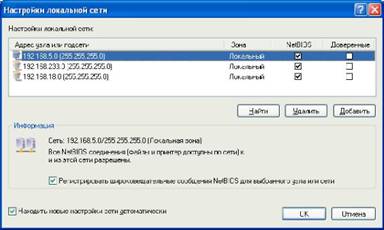

Убедитесь, что уровень NetBIOS отключен (флажок снят), если только Ваш компьютер не работает в локальной сети и использует общие файлы. Если Вам нужен уровень NetBIOS, нажмите кнопку Параметры в поле Настройки локальной сети и поставьте в соответствующей ячейке флажок:

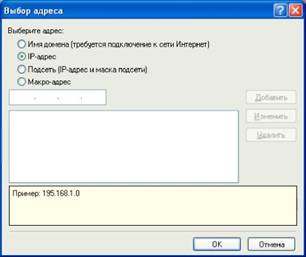

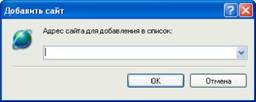

Чтобы внести удаленный компьютер или сеть в список разрешенных соединений NetBIOS , нажмите кнопку Добавить. Появится диалоговое окно:

Для добавления отдельного компьютера в список Вам нужно знать его IP адрес. Введите имя домена, IP адрес или диапазон IP адресов в соответствующее поле. Каждая опция показывает пример адреса определенного формата, который нужно вводить.

Мы рекомендуем обратить на эту опцию отдельное внимание, так как разрешение неограниченного доступа на уровне NetBIOS соединений может привести к существенному снижению уровня безопасности системы. -

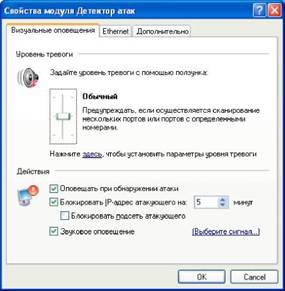

В меню Параметры выберите Подключаемые модули, выделите фильтр Детектор атак . Нажмите кнопку Параметры и установите нужные настройки:

Примечание: Вы можете посмотреть Интернет-адрес, с которого производится атака на Ваш компьютер, в Журнале событий Outpost . Чтобы открыть журнал отдельного фильтра, выделите его на панели представлений, затем нажмите кнопку Показать Журнал на информационной панели.

Скрытые интерактивные элементы web-сайтов

Создатели web-сайтов применяют различные программные средства, чтобы сделать свои web-страницы более интересными и полезными. Это анимация, календари, специальные калькуляторы и вспомогательные меню. Подобные программы, внедренные в web-страницы, имеют, в основном, прикладное и эстетическое значение.

Однако в руках некоторых хакеров эти программы могут оказывать пагубное действие. Поэтому Outpost позволяет пользователю блокировать каждый сомнительный компонент.

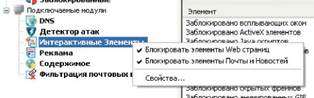

Вы можете сделать следующее:

- Откройте главное окно Outpost двойным щелчком мыши на значке программы в трее

- Выберите модуль Интерактивные Элементы щелчком правой кнопки мыши, вызвав контекстное меню:

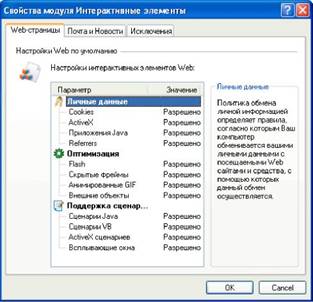

Нажмите Свойства. Откроется окно, в котором будут упорядочены активные элементы, встречающиеся в составе web-документов:

На рисунке показано окно с настройками, применяющимися ко всем просматриваемым Web сайтам. Если Вы хотите изменить эти настройки для отдельных сайтов, то щелкните Исключения , затем Добавить и введите адрес требуемого сайта.

После того, как Вы щелкните ОК, появится диалоговое окно с параметрами для выбранного сайта.

Остерегайтесь почтовых вложений

Активные элементы могут быть внедрены как в web -страницы, так и в электронные письма. Блокируются они способом, описанным в предыдущей главе.

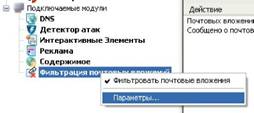

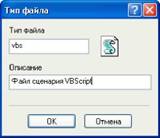

Другая угроза, которую могут представлять электронные письма – это безобидные на первый взгляд программы, которые приходят в виде почтовых вложений. Это очень распространенный способ проникновения в систему «червей» и «троянцев». Они действуют под прикрытием внешне полезных программ и способны вызвать сбой и/или предоставить хакеру прямой доступ к системе. Чтобы защитить свой компьютер, укажите, как Outpost следует обращаться с разными типами вложений. Щелкните правой кнопкой мыши фильтр Фильтрация почтовых вложений и нажмите Параметры:

Появится следующее диалоговое окно

Кнопка Создать позволяет добавлять в список типы файлов для фильтрации:

После добавления записи укажите, что Outpost следует делать с этим файлом, когда он появится в папке входящих писем в виде почтового вложения. Рекомендуется выбрать опцию Переименовать и, таким образом, нейтрализовать файл. Тогда Вы сможете спокойно сохранить его на жестком диске, проверить с помощью антивирусной программы и только после этого открыть.

Блокировка рекламы

Рекламодатели оплачивают расходы многих web-сайтов, благодаря чему они могут предоставлять информацию и программное обеспечение бесплатно. Однако рекламные объявления часто замедляют соединение, носят навязчивый характер, а иногда просто раздражают.

Чтобы Outpost блокировал специфические рекламные объявления на web-страницах, выберите правой кнопкой мыши фильтр Реклама на панели представлений. Выберите команду Параметры, вызвав следующее диалоговое окно:

Убедитесь, что опция Блокировать HTML-строки отмечена флажком.

Если Вы хотите добавить адрес в список блокировки, введите его имя в поле ввода и нажмите кнопку Добавить. Чтобы изменить адрес, нужно выбрать его в списке, и после внесения изменений нажать кнопку Изменить. Для удаления адреса воспользуйтесь кнопкой Удалить.

С помощью кнопки По умолчанию список блокировки можно вернуть в первоначальное состояние.

Чтобы блокировать рекламные объявления определенного размера, выберите вкладку Размеры изображений . Появится следующее диалоговое окно:

Это окно устроено так же, как и предыдущее.

Примечание: Блокировка изображений по размеру предполагает удаление всех изображений указанных размеров, имеющих ссылки (т. e . внутри < a > тегов), независимо от того, связаны ли они с другим сайтом или другой страницей того же сайта.

Баннеры могут быть заменены как текстовым сообщением [AD], так и прозрачным изображением . Для настройки этого параметра щелкните закладку Разное:

Примечание. Некоторые баннеры невозможно заменить прозрачным изображением, поэтому даже при выборе этой опции они будут по-прежнему заменяться текстом.

Обратите внимание, что Outpost Firewall блокирует рекламные баннеры согласно введенным параметрам. Некоторые нужные объявления могут быть блокированы, если Вы зададите слишком строгие условия фильтрации (например, введете слово «image» («изображение») в перечень блокировки).

В случае если блокировка рекламы мешает Вам просматривать определенные сайты, Вы можете занести их в список Доверенных. Outpost не блокирует рекламные баннеры с Доверенных Сайтов. Чтобы добавить сайт в этот список просто щелкните Редактировать, в появившемся диалоге введите адрес сайта и нажмите Добавить.

Outpost также может блокировать рекламные объявления, выполненные в виде интерактивных элементов (таких как анимированные Flash объекты). Выберите флажок Block … чтобы включить блокировку интерактивных рекламных объявлений и снизить таким образом нагрузку на систему и сетевой трафик.

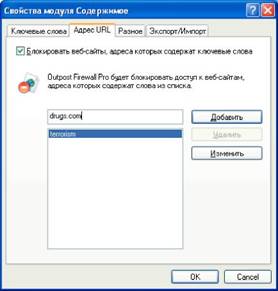

Блокировка по содержимому

Outpost позволяет блокировать любой web-сайт или web-страницу, содержащие определенное слово или фразу.

Чтобы блокировать нежелательное содержимое, щелкните правой кнопкой мыши фильтр Содержимое на панели представлений главного окна Outpost и выберите Параметры:

Вы увидите окно, содержащее параметры, аналогичные параметрам фильтра Реклама. Вы можете управлять списком сайтов внутри вкладки По адресу:

Действия в окне аналогичны тем, которые применимы к рекламным объявлениям.

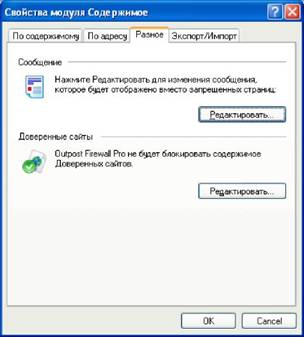

На вкладке Разное Вы можете задать сообщение, которое будет отображаться вместо страниц с нежелательным содержимым.

Щелкните Редактировать и задайте желаемый текст сообщения, после чего нажмите ОК для его сохранения.

Установка пароля

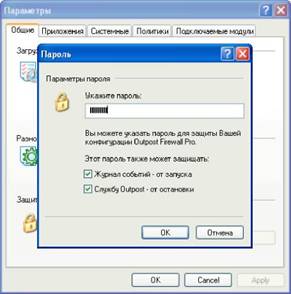

Если Вы опасаетесь, что кто-то может нарушить произведенные Вами настройки Outpost , Вы можете защитить их паролем.

Внутри вкладки Общие (поле Защита паролем) выберите опцию Включить. Появится диалоговое окно:

Введите пароль и укажите должен ли он защищать только конфигурацию Outpost или также предотвращать запуск Журнала событий и/или остановку службы Outpost . Нажмите OK и подтвердите пароль в появившемся окне.

По материалом компании Agnitum

Руководство по быстрому старту .pdf

Руководство пользователя .pdf

Рекомендация — не включаем GZip (сжатие страниц), по умолчанию Аутпост выключает gzip,

перестанет работать блокировка скриптов и рекламы.

Распространение продуктов Outpost прекращено. Загрузить Outpost с официального сайта более невозможно.

Основные настройки

Заходим в Настройки: через правый клик на иконку в трее, выбрать Дополнительные настроки…

Конфигурация

так мы зашли в меню Настройки и первое что мы делаем перед «танцами с бубном» это сохраняем свою Конфигурацию.

Общие > Конфигурация справа кнопка Сохранить… жмём и указываем путь для сохранения файла конфигурации

(…аналогично для восстановления кнопка Загрузить… указать путь к файлу) к примеру D:\Backup_aof, можно писать дату Config_aof_20.07.2013 расширение .conf

Создание правил

… добавляем правила к уже существующим Брандмауер > Сетевые правила справа кнопка Системные правила

Правила для полного блокирования входящего трафика ТСР-портов 135, 139, 445 и UDP-портов 135, 137, 138, блокируем 5000 порт и на входящие и на исходящие соединения (это Universal Plug and Play), можно также закрыть 5554 и 9996 по TCP и 1900 по UDP. Как утверждают — это наиболие уязвимые порты. Вы заметили правила перемещаем вверх, колонка: До правил для приложений полный запрет.

Block RPC (TCP)

Где протокол: TCP

Где направление: Входящее

Где локальный порт: 135,139,445

Блокировать эти данные

Block RPC (UDP)

Где протокол: UDP

Где локальный порт: 135,137,138

Блокировать эти данные

Block Incoming UPnP

Где протокол: TCP

Где направление: Входящее

Где локальный порт: 5000,5554,9996

Блокировать эти данные

Block Outgoing UPnP

Где протокол: TCP

Где направление: Исходящее

Где удаленный порт: 5000,5554,9996

Блокировать эти данные

Block Incoming SSDP

Где протокол: UDP

Где локальный порт: 1900

Блокировать эти данные

Block Outgoing SSDP

Где протокол: UDP

Где удаленный порт: 1900

Блокировать эти данные

Блокировка по TCP и UDP в конце правил

Следующие правила для блокировки неопределенных протоколов — ставим на свое усмотрение, поместите Строго последними в списке (перемещение: отметить правило справа кнопки вверх, вниз), то есть любое правило для TCP/UDP протоколов стоящие ниже по списку действовать не будет, при вкл.(поставить флажок) этих правил.

Block Other Out TCP Traffic

Где протокол: TCP

Где направление: Исходящее

Блокировать эти данные

Block Other In TCP Traffic

Где протокол: TCP

Где направление: Входящее

Блокировать эти данные

Block Other UDP Traffic

Где протокол: UDP

Блокировать эти данные

Как это работает: если нужно добавить новое приложение в Режиме обучения, снимаете флажки с этих 3-правил OK > Применить. Запускаем например Opera, создаём правила для неё в режиме обучения, всё можно снова влючить эти правила, больше вас спрашивать или беспокоить насчёт создания новых правил не будет.

Работая в сети рекомендую эти правила включить и в политиках: Общие > ImproveNet > Автосоздание правил применить: Не создавать правила автоматически.

Приведу на примере правил для программы Skype как добавляются: Block Other TCP/UDP для приложений. Такие действия нужны очень редко, только для программ с урезаными правами которые постоянно пытаються добавить свои.

1) Где протокол: TCP

Где направление: Исходящее

Где удаленный порт: 80,443

Разрешить эти данные

2) Где протокол: TCP

Где направление: Исходящее

Где удаленный порт: 1024-65535

Разрешить эти данные

3) Где протокол: UDP

Где направление: Исходящее

Где удаленный порт: 1024-65535

Разрешить эти данные

4) Где протокол: UDP

Где локальный порт: 1024-65535

Разрешить эти данные

5) Block Other TCP Traffic

Где протокол: TCP

Где направление: Исходящее

Блокировать эти данные

6) Block Other TCP Traffic

Где протокол: TCP

Где направление: Входящее

Блокировать эти данные

7) Block Other UDP Traffic

Где протокол: UDP

Блокировать эти данные

Детектор атак

Добавляем в список уязвимые порты, открываем Брандмауер > Детектор атак справа кнопка Настройка…

внизу видим ссылку Подробнее об уязвимых портах… Вы можете ознакомится.

…итак жмём Добавить

Протокол: указать TCP/UDP

Порт: указать

Вес: 8 (не критично при весе 2-по умолчанию чётко срабатывает)

Системные:

TCP: 21, 22, 23, 25, 79, 80, 110, 113, 119, 135, 137, 139, 143, 389, 443, 445, 1002, 1720, 1024-1050, 3128, 5000, 8080

UDP: 25, 135, 137, 139, 389, 445, 1025-1035, 1900

Malware (Троянские):

TCP: 21, 23, 25, 80, 113, 137, 139, 555, 666, 1001, 1025, 1026, 1028, 1243, 2000, 5000, 6667, 6670, 6711, 6776, 6969, 7000, 8080, 12345, 12346, 21554, 22222, 27374, 29559, 31337, 31338

UDP: 23, 31337, 31338

Указывая уязвимые порты, резко возростает реакция на сканироание системы и окупит Ваше потраченое время.

Некритично

… для комфортной работы в Сети можно создать правила, которые легко выключить при необходимости, как результат количество атак значительно уменьшится. Рекомендуют удалить в правилах для браузера разрешающее соединение на 21 порт (закрываем доступ по FTP), используйте к примеру CuteFTP.

Далее блокируем входящие TCP с 0 по 3000 порт оставляя 80-HTTP, нужен SSL разрешите 443-HTTPS (0-79, 81-442, 444-3000)

… в Глобальные правила добавляем:

Block Outgoing FTP

Где протокол: TCP

Где направление: Исходящее

Где удаленный порт: 21

Блокировать эти данные

Block Incoming FTP

Где протокол: TCP

Где направление: Входящее

Где локальный порт: 21

Блокировать эти данные

Block Incoming TCP 0-3000

Где протокол: TCP

Где направление: Входящее

Где локальный порт: 0-79,81-3000

Блокировать эти данные

Эти правила не перекрывают Правила для приложений, например если у Opera открыт доступ по FTP (21 порт), т.к. ставим в списке После правил для приложений если передвинуть в — До правил для приложений мы закроем 21-порт для всех программ, что делать не стоит.

Несколько слов по службе Svchost добавляем в Правила для приложений (отвечает за многие службы) но удаляем все правила для SVCHOST.EXE, можно оставить правило для синхронизации времени если используете.

Time synchronize TCP connection

Где протокол: TCP

Где направление: Исходящее

Где удаленный порт: 13,37,123

Разрешить эти данные

Time synchronize UDP connection

Где протокол: UDP

Где удаленный порт: 37,123

Разрешить эти данные

Доп.

• файл конфигурации Config версия AOF 8.0.

З.Ы. Перед обновлением версии Outpost Firewall Pro обязательно отключите интернет соединение,

также рекомендую предварительно сохранить свою Конфигурацию.

• баг версия Outpost Firewall Pro 8.1.1 (4312.687.1936) на Win XP (32-Bit) система виснет при открытии страниц в браузере, пришлось откатится на версию Outpost Firewall Pro 8.0 (4164…).

• версия Outpost Firewall Pro 8.1.2. (4313.670.1936) пишут:

исправлено возможное зависание системы при загрузке страниц в браузере на Windows XP.

• Архив версий | Архив x64

Настройка

Outpost Firewall Pro

В

последнее время все чаще говорят об

эпидемии вирусов, не детектируемых ни

одной антивирусной программой. К тому

моменту, когда пользователи замечают,

что с системой что-то не так, их пароли

и номера кредитных карт благополучно

попадают в базу данных хакеров. И это

закономерно, ведь установкой антивирусной

программы на компьютер решаются далеко

не все проблемы с безопасностью. Например,

антивирус со слабой эвристикой не сможет

запретить программе securevirus.exe отправить

злоумышленникам вашу конфиденциальную

информацию, если в базе антивирусной

программы она не фигурирует как вирус.

Также следует помнить, что помимо вирусов

вашему компьютеру (особенно, если у него

внешний IP-адрес) угрожают сетевые атаки:

сканирование опасных портов, DDoS, подмена

адреса шлюза интернет провайдера и т.д.

От этих неприятностей способен защитить

только правильно сконфигурированный

фаервол (межсетевой экран). В данной

лабораторной работе рассмотрим настройку

одного из наиболее популярных межсетевых

экранов — Outpost

Firewall Pro.

Правильно

настроенный Outpost Firewall защитит компьютер

от утечки информации, атак из интернета,

вредоносного содержимого на сайтах и

от растрат лишнего трафика.

Загрузить

последнюю версию Outpost Firewall Pro 2009 можно

с официального сайта разработчика

http://www.agnitum.ru/

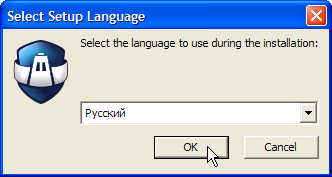

Для

начала установки на компьютер запустите

загруженный дистрибутив программы и

выберите русский язык.

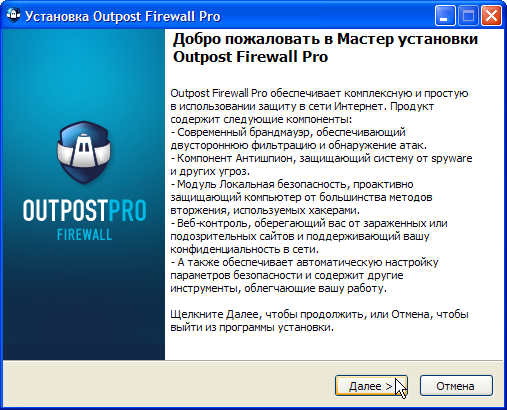

Чтобы

продолжить установку нажмите «Далее».

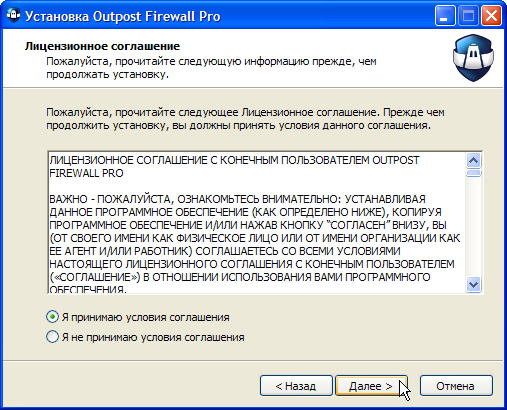

Прочитайте

и примите лицензионное соглашение и

вновь щелкните кнопку «Далее».

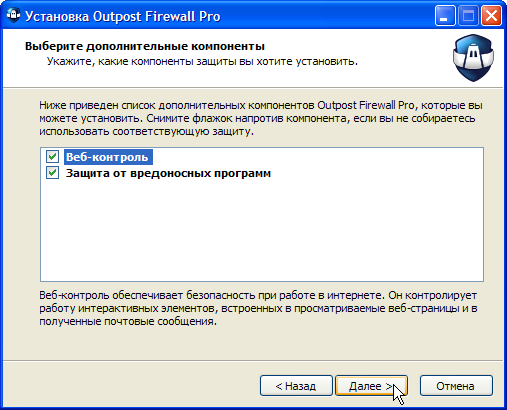

Выберите

компоненты Outpost Firewall для установки на

компьютер. Рекомендуется отмечать оба

компонента. Однако если на вашем

компьютере уже установлена антивирусная

программа, то компонент «Защита от

вредоносных программ» может быть

автоматически отключен во избежание

конфликта. Для продолжения установки

нажмите «Далее».

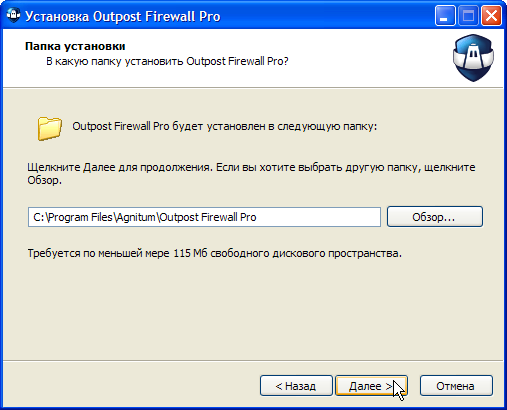

Outpost

Firewall предложит папку для инсталляции

программы. Если вас всё устраивает,

нажмите «Далее». В противном случае

щелкните кнопку «Обзор…» и выберите

другую папку для установки фаервола.

Задайте

уровень безопасности для Outpost Firewall.

Наилучшую защиту от вирусов и хакеров

обеспечивает Повышенный

уровень безопасности.

Однако если вы первый раз столкнулись

с межсетевым экраном, рекомендуется

выбрать Обычный уровень безопасности.

Это щадящий режим, при котором

дополнительных настроек фаервола не

потребуется, а проблемы с блокировкой

сайтов и доступа нужных программ в

интернет будут сведены к минимуму.

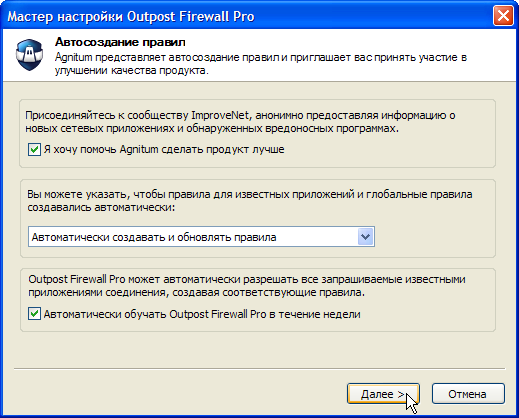

В

следующем окошке определяются важные

параметры Outpost Firewall. Рекомендуется

отметить пункты автоматического создания

правил и автообучения фаервола в течение

недели. Таким образом, Outpost Firewall настроит

себя сам, и почти не будет задавать вам

никаких вопросов. Для продолжения

установки щелкните «Далее».

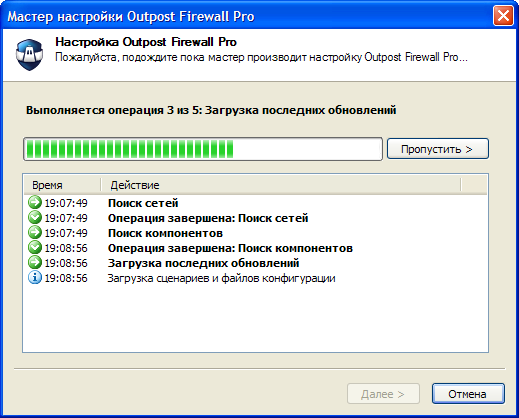

Outpost

Firewall самостоятельно обнаружит сетевые

настройки вашего компьютера, обновит

свои компоненты и составит список

установленных на ПК программ. Вам

останется лишь несколько минут понаблюдать

за этим процессом, а затем нажать «Далее».

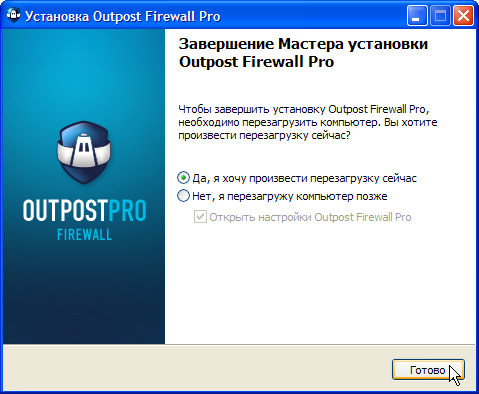

Итак,

установка Outpost Firewall завершена. Перезагрузите

систему.

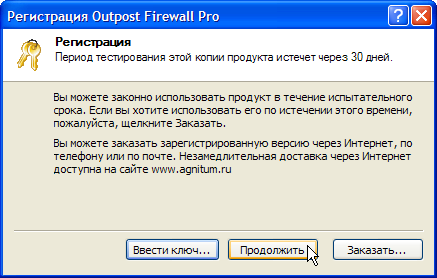

После

перезагрузки ПК Outpost Firewall предложит вам

зарегистрировать программу. Если вы

купили фаервол и у вас есть ключ, нажмите

кнопку «Ввести ключ…». В противном

случае нажмите «Продолжить».

И

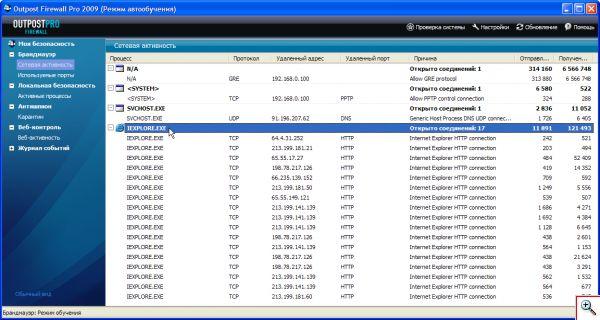

вот перед вами окно Outpost Firewall. Слева вы

увидите список разделов, в правом верхнем

углу кнопки меню. Раздел «Моя безопасность»

покажет общие сведения о состоянии

межсетевого экрана, а в разделе «Сетевая

активность» вы увидите список процессов

(программ и системных служб), работающих

в сети и интернете.

Чтобы

понять представленную в данном разделе

информацию нужно довольно хорошо знать

основы организации локальных и глобальных

сетей. Кратко охарактеризуем основные

столбики таблицы «Сетевая активность».

«Процесс»

— это программа или служба Windows, которая

вышла в интернет или локальную сеть.

Например, браузер соединяется с сайтом,

который вы просматриваете, Windows соединяется

с сервером обновлений, системные службы

соединяются с вашим провайдером

интернета, чтобы узнать адрес сайта и

т.п. Т.е. все программы, которым нужен

доступ в сеть периодически туда выходят.

Как и куда они выходят, станет известно

при изучении следующий столбцов.

«Протокол»

— правила передачи информации в сети.

Нельзя, чтобы программа как попало

передавала данные по сети. Она должна

передавать их определенным образом, а

также правильно отвечать на посланные

ей данные. Протоколов великое множество,

основные из них – это TCP (Transmission Control

Protocol) и UDP (User Datagram Protocol). Большинство

программ соединяются по протоколу TCP.

По протоколу UDP часто работают системные

службы Windows.

«Удаленный

адрес»

— с кем соединяется программа по сети.

Например, это может быть адрес сайта,

адрес сервера вашего интернет провайдера

или адрес сервера Microsoft, откуда Windows

скачивает обновления.

«Удаленный

порт»

— часть удаленного адреса, характеризующий,

куда именно подключилась программа,

чтобы получить или послать данные

удаленному узлу (компьютеру, серверу,

сайту и т.п.). Если удаленный адрес можно

сравнить с домом, то порт – это дверь в

доме. Дверей бывает много. Например, у

операционной системы Windows их более 65

тысяч. Одни порты закреплены за

определенными программами, службами и

протоколами. В другие же может войти и

выйти любая программа. Одной из функций

межсетевого экрана является прикрытие

портов вашей операционной системы,

чтобы никакая чужая программа или хакер

не смогли попасть из интернета в открытую

дверь вашего компьютера.

«Причина»

— почему программе разрешено или запрещено

вести сетевую активность. Поведение

программ в Outpost Firewall описывается

правилами. Правила разрешают либо

запрещают той или иной программе

соединяться с определенным удаленным

адресом (сервером, сайтом, компьютером

и т.п.) по определенному порту и протоколу.

Большинство правил создаются Outpost

Firewall автоматически. Вы также можете

создать свои правила для программ,

которым нужен доступ в интернет.

«Отправлено»

и «Получено»

— это объем исходящего и входящего

трафика в байтах. Outpost Firewall определяет,

сколько байтов отправила и получила

каждая программа и служба Windows в процессе

своей сетевой активности.

Значок

Outpost Firewall отображается в трее Windows рядом

с часами. Дважды щелкнув по нему левой

кнопкой мышки, вы откроете окно Outpost

Firewall.

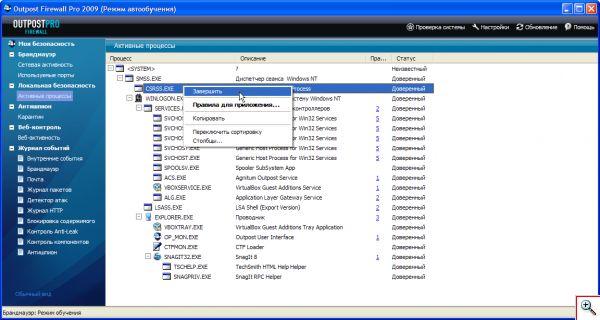

В

разделе «Активные

процессы»

представлена детальная информация о

запущенных на компьютере программах и

службах. Более того, щелкнув правой

кнопкой мыши по любому процессу, его

можно завершить точно так же, как в

обычном Диспетчере задач Windows.

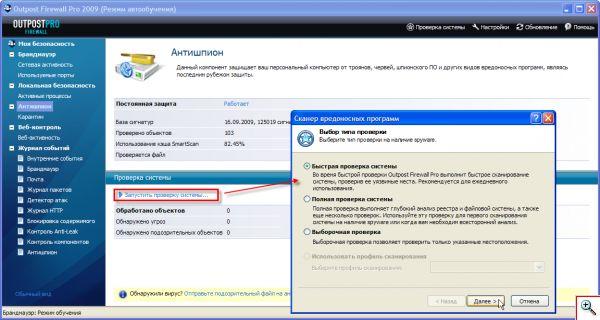

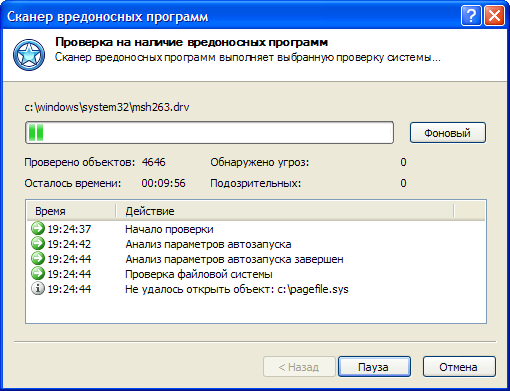

Раздел

«Антишпион»

содержит

средства проверки компьютера на предмет

вирусов-червей, троянских и шпионских

программ. Достаточно щелкнуть ссылку

«Запустить проверку системы» и выбрать

тип проверки – Быструю, Полную или

Выборочную. При быстрой проверке

шпионские программы ищутся в запущенных

процессах, автозагрузке, реестре и

системных папках Windows. Если выбрать

Полную проверку, то Outpost Firewall произведет

анализ реестра, автозапуска и глубокую

проверку всех дисков компьютера.

Выборочная проверка предназначена для

поиска шпионов в отдельной папке.

Быстрая

проверка занимает всего несколько

секунд. При полной проверке вам придется

подождать несколько минут или часов.

Окно с процессом сканирования можно

убрать, нажав кнопку «Фоновый». По

умолчанию Outpost Firewall просто перечислит

в списке все найденные вредоносные

объекты. Затем программа попытается их

вылечить, а неизлечимые удалит.

Антишпионский модуль Outpost Firewall ни в коем

случае не является заменой стандартному

антивирусу. Фаервол просто поможет

обеспечить более серьезную защиту

компьютера. В дополнение к Outpost Firewall

можно установить один из антивирусов,

например, Dr.Web, NOD или Avira Premium, хотя с

последним могут возникнуть проблемы

совместимости.

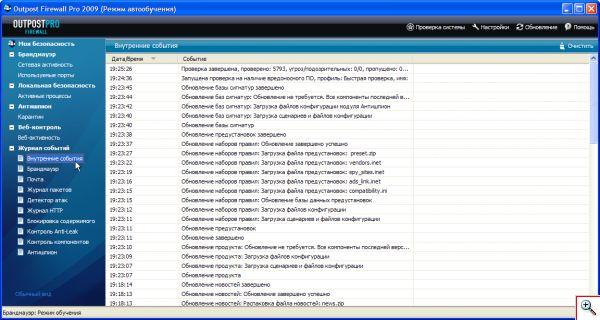

В

разделе «Веб-активность» представлена

полная статистика соединений браузера:

сайт (узел), загруженные объекты (страницы,

рисунки и т.п.) и их размер.

Наконец,

в журналах событий вы найдете список

разрешенных и заблокированных Outpost

Firewall соединений, данные об атаках на

ваш компьютер, которые фаервол успешно

отбил, список заблокированного содержимого

и другую полезную информацию.

Пока

Outpost Firewall работает в режиме автообучения,

вам необходимо запустить все программы,

которыми вы пользуетесь в интернете

или локальной сети, чтобы фаервол мог

автоматически создать для них правила.

По прошествии недели, когда правила для

приложений, сервисов и сетей созданы,

вам останется их лишь подкорректировать.

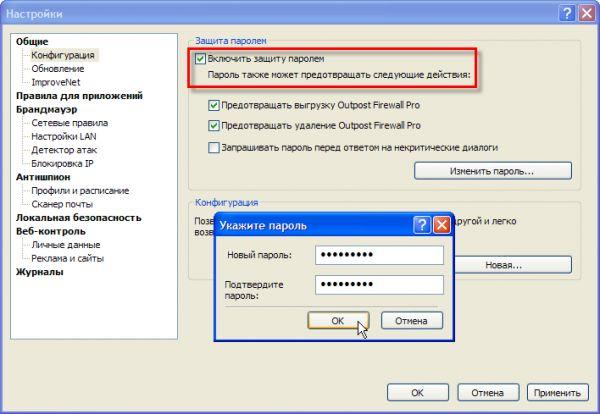

Для

изменения конфигурации фаервола,

предназначена кнопка«Настройки».

Прежде

всего, в разделе «Конфигурация» задайте

пароль для изменения важных настроек

Outpost Firewall, остановки защиты и удаления

программы. Таким образом, никакой вирус

не сможет нарушить работоспособность

фаервола. Отметьте галочкой пункт

«Включить защиту паролем» и нажмите

кнопку «Изменить пароль». В появившемся

окошке дважды введите пароль и нажмите

«ОК».

Теперь

перейдем к настройкам локальной сети.

Outpost Firewall уже определил все сети, к

которым подключен ваш компьютер и

перечислил их в списке. Если это домашняя

локальная сеть или локальная сеть

организации, можно оставить всё, как

показано на скриншоте. В противном

случае, снимите все галочки и нажмите

«ОК». Таким образом, вы защитите компьютер

от вирусов, распространяющихся по

глобальным сетям и сетям интернет

провайдеров. Если ваш ПК подключен к

интернету через роутер, его адрес также

будет присутствовать в списке. В некоторых

роутерах, например LAN ADSL, уже имеется

встроенный фаервол. Он никоим образом

не будет конфликтовать с Outpost Firewall.

Однако, для него можно настроить

доверенную зону и разрешить NetBIOS

(определение имен компьютеров по сети),

отметив галочками соответствующие

пункты напротив адреса роутера: «NetBIOS»

и «Доверенный». Если в вашей сети есть

сервер общего доступа в интернет, то

напротив его адреса также необходимо

установить галочку «Зона NAT».

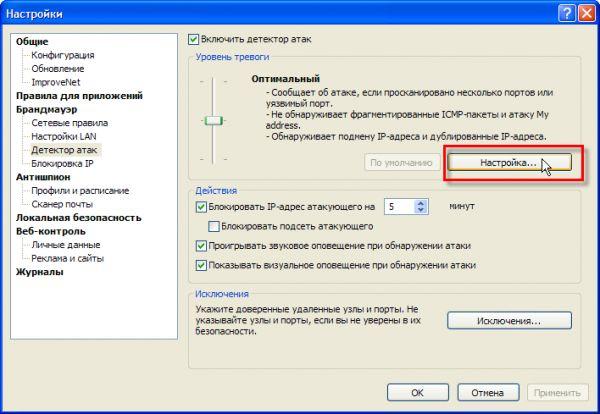

Как

мы уже говорили, Outpost Firewall умеет защищать

компьютер от атак из интернета. Для того

чтобы он это делал лучше, перейдите в

раздел «Детектор атак» и нажмите кнопку

«Настройка».

На

вкладке «Ethernet» установите все галочки.

Так вы сможете защитить компьютер от

всех типов атак извне. Для применения

настроек нажмите «ОК».

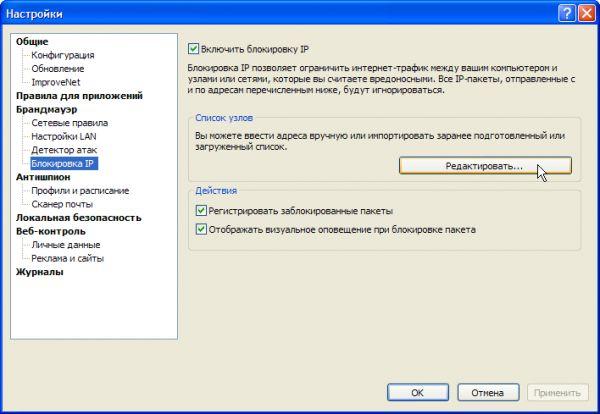

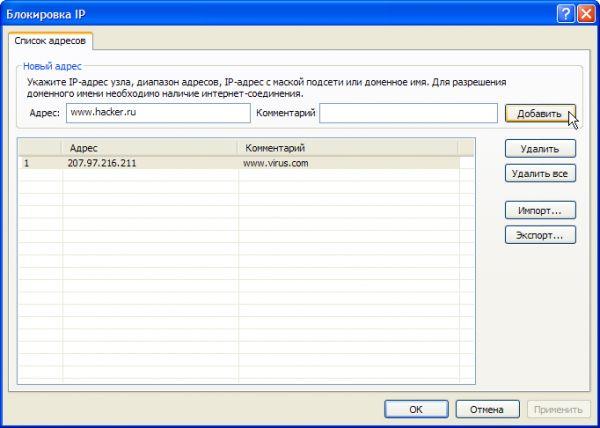

Если

вы хотите заблокировать загрузку

определенных сайтов, например тех, на

которых находятся вредоносные программы,

или которые не должен посещать ребенок,

перейдите в раздел «Блокировка IP». Здесь

необходимо отредактировать список

заблокированных узлов, нажав кнопку с

аналогичным названием.

В

поле «Адрес» введите название сайта и

нажмите «Добавить». Сайт будет добавлен

в список заблокированных. Здесь можно

добавить любое количество сайтов, а

также IP-адресов серверов и других

компьютеров. Чтобы разблокировать сайт

или разрешить соединение с заблокированным

сервером, выделите его в списке и нажмите

«Удалить».

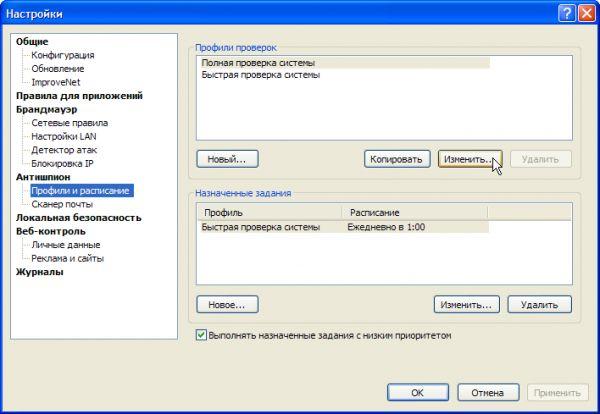

В

разделе «Антишпион» — «Профили и

расписание» можно задать настройки

полной и быстрой проверок системы, а

также время автоматического запуска

проверки.

Уже

упоминалось, что Outpost Firewall умеет

контролировать активность Windows и

приложений. Фаервол отслеживает

изменяемые компоненты программ и может

выдавать вам запросы – разрешить либо

запретить запуск изменяемых компонентов.

Обычно компоненты программ меняются в

результате обновления, инсталляции

новых приложений и т.п. Чтобы не допустить

изменения вредоносными программами

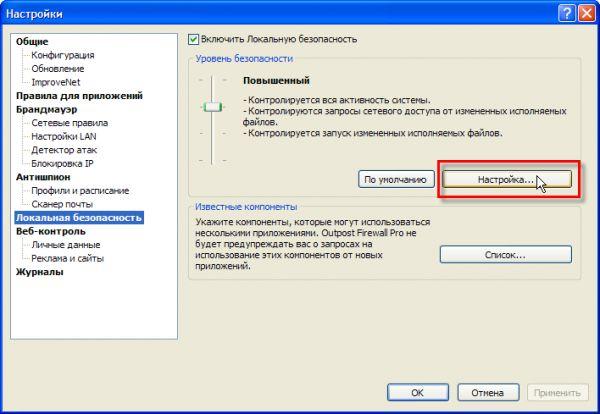

компонентов приложений, в разделе

«Локальная безопасность» (или «Проактивная

защита») настройте уровень безопасности,

щелкнув кнопку «Настройка…».

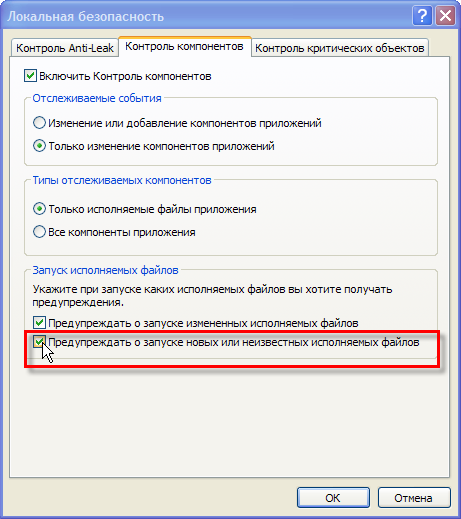

Отметьте

галочкой последний пункт на вкладке

«Контроль компонентов», чтобы Outpost

Firewall предупреждал вас всякий раз, когда

будет запущена новая или неизвестная

ранее программа. Так вы защититесь от

вредоносного действия многих вирусов.

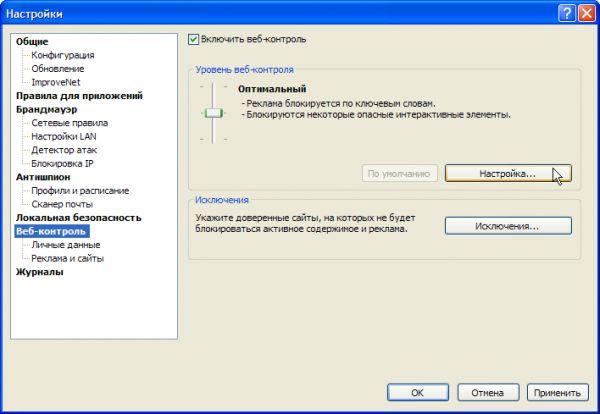

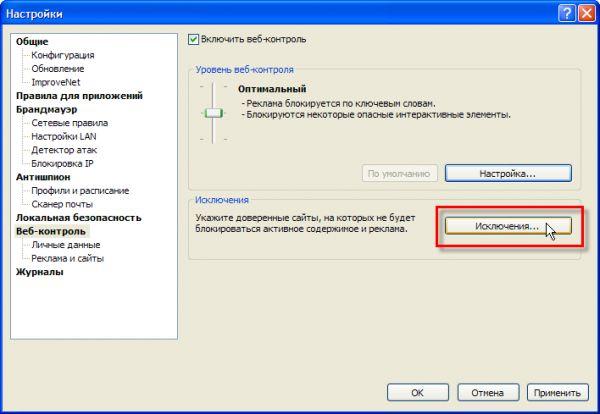

Поскольку

многие вирусы распространяются через

интернет сайты, необходимо настроить

компонент веб-контроля Outpost Firewall . Для

этого перейдите в одноименный раздел,

отметьте галочкой пункт «Включить

веб-контроль» (если галочка там еще не

стоит) и нажмите кнопку «Настройка».

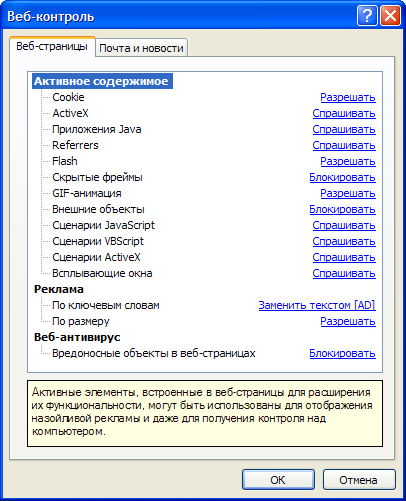

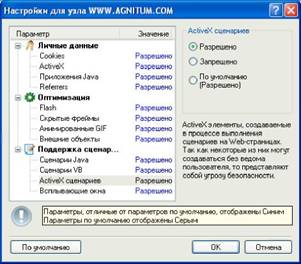

На

вкладке «Веб-страницы» установите

режимы «Спрашивать» и «Блокировать»

для интерактивного содержимого,

всплывающих окон и скрытых фреймов, как

показано на скриншоте. Имейте в виду,

что при таких настройках Outpost Firewall будет

постоянно задавать вам вопросы, разрешить

то или иное содержимое на сайте, либо

заблокировать его. Если вы не посещаете

сомнительных веб-ресурсов, можете

заблокировать лишь скрытые фреймы и

указать фаерволу, спрашивать вас при

наличии всплывающих окон на сайтах. Все

остальное содержимое можно разрешить.

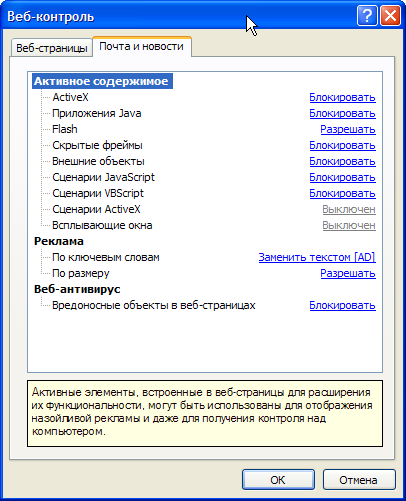

На

вкладке «Почта и новости» запретите

все, кроме flash. Таким образом, вы огородите

себя от вредоносного кода в сообщениях

электронной почты.

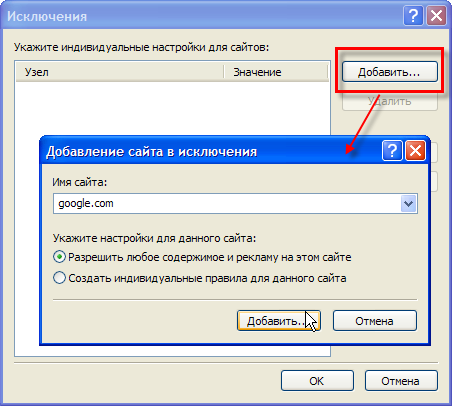

Естественно,

что помимо подозрительных веб-сайтов,

есть ресурсы, которым вы доверяете и

которые защищены настолько хорошо, что

вряд ли будут распространять со своих

страниц вредоносные объекты. Такие

доверенные сайты можно внести в список

исключений веб-контроля Outpost Firewall.

Щелкнув

кнопку «Добавить», введите название

доверенного сайта. На нем можно полностью

разрешить показ рекламы и любого

активного содержимого, либо создать

индивидуальное правило, разрешающее

загрузку определенных элементов,

например ActiveX и JavaScript.

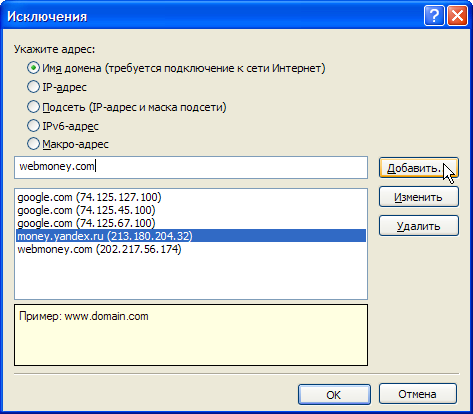

Если

у вас есть номера кредитных карт и

пароли, которые нужно защитить от утечки

в интернет, воспользуйтесь разделом

«Личные данные» веб-конроля Outpost Firewall.

Нажмите кнопку «Добавить»…

и

введите описание и пароль (номер карты)

для защиты. Обнаружив его в потоке

данных, Outpost Firewall заблокирует передачу

пароля или номера кредитки посторонним

сайтам. Это очень важно, т.к. многие сайты

специально создаются хакерами для кражи

ваших паролей, кодов и номеров карт.

Такие сайты по внешнему виду не отличаются

от легитимных ресурсов, однако могут

располагаться на другом домене. Например,

в названиях сайтов webmoney.ru и webmaney.ru многие

пользователи не сразу заметят разницу.

Но второй сайт может быть подставным.

Введя на нем свой номер кошелька и

пароль, вы рискуете по собственной

неосторожности подарить их хакерам.

Доверенные

сайты необходимо внести в список

исключений. Передача номеров кредитных

карт и паролей на них будет разрешена

Outpost Firewall.

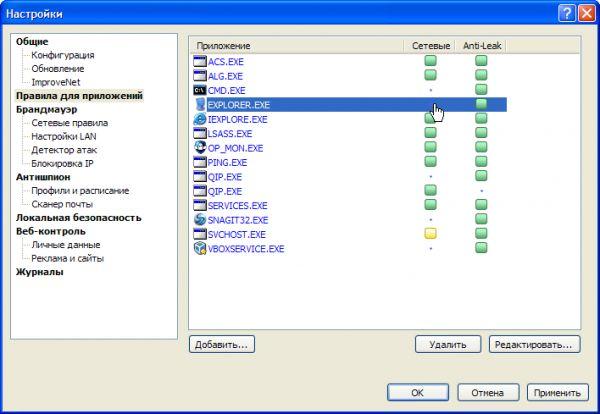

После

того, как вы настроили все основные

параметры Outpost Firewall, настало время

разобраться с программами и сервисами,

которым разрешен обмен данными с сетью.

Их список содержится в разделе «Правила

для приложения». Наведя курсор мыши на

название программы, вы увидите полный

путь к исполняемому файлу данного

приложения и сможете определить, кому

он принадлежит и зачем нужен на вашем

компьютере, а также, что самое главное,

действительно ли данной программе так

необходим доступ к сети.

Теперь

приступим к фильтрации приложений,

которым разрешен доступ в сеть. Напротив

них в столбике «Сетевые» будет стоять

зеленый прямоугольник. Щелкнув по нему,

вы попадете в Редактор правил для

программы. Как уже говорилось, все

правила Outpost Firewall создал автоматически

в режиме обучения. Вам лишь останется

их немного отредактировать. Для этого,

чтобы программа не могла выйти в сеть,

можно удалить все разрешающие ей это

правила (выделите правило и нажмите

«Удалить»), либо в самих правилах

запретить внешние соединения (дважды

щелкните по правилу и вместо «Разрешить»

выберите «Запретить»).

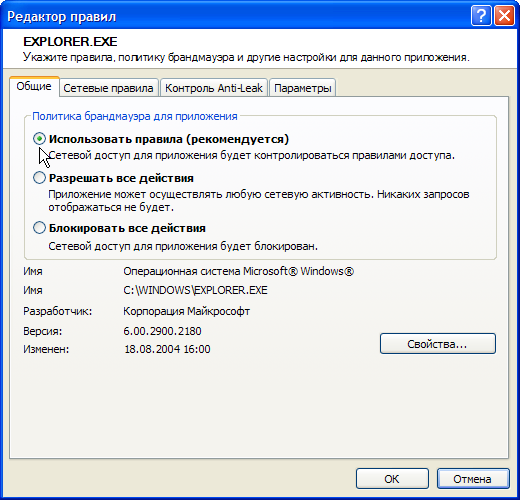

Также

на вкладке «Общие» Редактора правил

для конкретной программы можно отметить

пункт «Блокировать все действия». По

умолчанию сетевое поведение программ

контролируется созданными для нее

правилами. Если вы отметите пункт

«Разрешить все действия», приложение

сможет соединяться с кем угодно, по

какому угодно протоколу и порту. Поэтому

используйте данную опцию только в самых

крайних случаях, когда с другими

настройками программа отказывается

работать в сети.

Теперь

рассмотрим самый важный вопрос, каким

программам нужен доступ в интернет, а

каким его в срочном порядке следует

запретить.

ACS.EXE

– программный модуль самого Outpost

Firewall, отвечающий за обновление программы.

Для него подходят стандартные правила,

созданные фаерволом по умолчанию.

Far,

Total

Commander и подобные им программы, файловые

менеджеры и FTP-клиенты.

Для них Outpost Firewall также создает адекватные

правила, которые не требует редактирования.

Веб—браузеры

(Mozilla

Firefox,

Internet Explorer, Opera,

Chrome

и

т.д.).

Outpost

Firewall создаст для них соответствующие

правила по умолчанию, обеспечивающие

приемлемый уровень безопасности

компьютера. Блокировку нежелательного

контента на сайтах можно настроить в

модуле «Веб-контроль».

Почтовые

программы

(The

Bat!,

Microsoft Outlook и т.д.) прекрасно будет работать

со стандартными правилами Outpost Firewall для

почтовых клиентов. Если вы не пользуетесь

встроенными в почтовые программы

дополнительными функциями, например

чтения RSS, данные правила в настройках

Outpost Firewall лучше отключить, просто сняв

с них галочку.

Программы

для работы в Р2Р сетях

(FlylinkDC++, uTorrent

и другие). Для них Outpost Firewall также создаст

правила по умолчанию, разрешающие как

исходящие, так и входящие сетевые

подключения. Если вы не хотите, чтобы

другие пользователи получали доступ к

«расшаренным» вами файлам, в Редакторе

правил для данных программ запретите

входящие соединения.

ICQ,

IRC, Jabber, Skype

и прочие клиенты для общения, звонков

и обмена мгновенными сообщениями. Им

достаточно созданных Outpost Firewall по

умолчанию правил, хотя для некоторых

программ может потребоваться задать

дополнительные разрешения, например,

для соединения с серверами VoIP телефонии

при разговорах по SIPNET.

Антивирусные

программы.

Большинство антивирусов проверяют на

предмет вирусов не только файлы на

компьютере, но и электронную почту, а

также посещаемые вами веб-страницы,

поэтому должны иметь доступ в интернет,

в том числе и для обновления своих баз.

Соответствующие правила Outpost Firewall

создаст автоматически.

В

случае проблем вам останется лишь

дополнить их, переключив фаервол в режим

Обучения.

Приложение

svchost.exe

— самое уязвимое с точки зрения

безопасности, но требующее обязательного

подключения к интернету. По умолчанию

Outpost Firewall создает для svchost.exe ряд правил,

среди которых есть откровенно опасные.

Их рекомендуется отключить (снять

галочку) или удалить из списка разрешений

для svchost.exe вовсе. Итак, из безопасных

для svchost.exe

разрешений можно выделить следующие:

• «SSDP

Discovery Service» and «UPnP device Host» services

• Generic

Host Process Link-Local Multicast Name Resolution

• Generic

Host Process time synchronize UDP connection

• Generic

Host Process time synchronize TCP connection

• Generic

Host Process DNS UDP connection

• Generic

Host Process DNS TCP connection

Особенно

важны

в

этом

списке

«Generic Host Process DNS connection» и

«Generic Host Process time synchronize». Первое

правило разрешает соединение с DNS

сервером, без чего ваш интернет просто

не будет работать, второе – позволяет

вашему компьютеру синхронизировать

время с удаленным сервером. Если

установленная на вашем компьютере

операционная система Windows и её компоненты

постоянно обновляются, придется разрешить

svchost.exe соединения по протоколам HTTP и

HTTPS. Поскольку сервер обновлений известен

заранее и редко меняется, рекомендуем

в настройках данных правил для svchost.exe

обозначить Удаленный адрес.

Таким

образом, список приложений, которым

следует разрешить доступ в интернет,

довольно внушителен. При этом не были

упомянуты Справка Windows, сетевые утилиты,

WebMoney Keeper, менеджеры закачек и огромное

количество тех программ, м требуется

глобальная сеть.

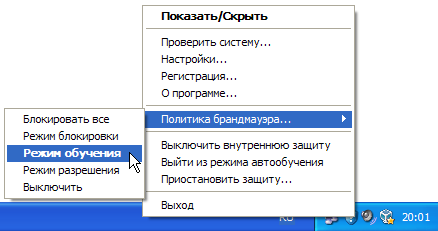

После

того, как вы отредактируете правила для

приложений, проверьте, что Outpost Firewall

работает в режиме обучения. Для этого

щелкните по значку программы в трее

правой кнопкой мыши и выберите «Политика

брандмауэра» — «Режим обучения».

В

таком случае, когда какой-либо программе

потребуется доступ в интернет, Outpost

Firewall спросит вас об этом. Вы сможете

разрешить данному приложению сетевую

активность либо запретить ее окончательно.

Для известных программ в окне запроса

Outpost Firewall выбирайте «Создать правила

на основе стандартных». Фаервол сам

найдет более подходящий набор правил

для программы.

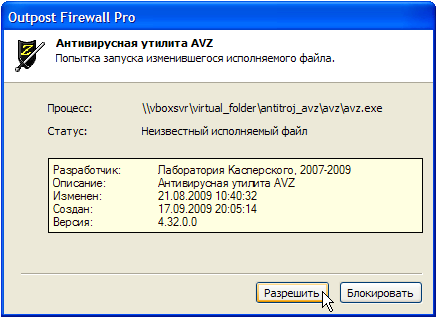

Когда

вы будете запускать новые или изменившиеся

приложения, Outpost Firewall также станет

задавать вам вопросы. Если вы доверяете

программе, разрешайте ее запуск. В

противном случае, когда приложение

вызывает подозрение, или вы не знаете,

откуда оно вообще взялось, заблокируйте

его.

При

запросе сетевых соединений, можно

разрешить программе выйти в сеть всего

лишь один раз. Для этого выберите пункт

«Разрешить однократно».

Точно

также можно и однократно заблокировать

соединение программы с сетью.

При

создании правил для программы, можно

самостоятельно определить, как и куда

ей разрешено соединяться, а куда

запрещено. Для этого в списке стандартных

правил выберите «Другие».

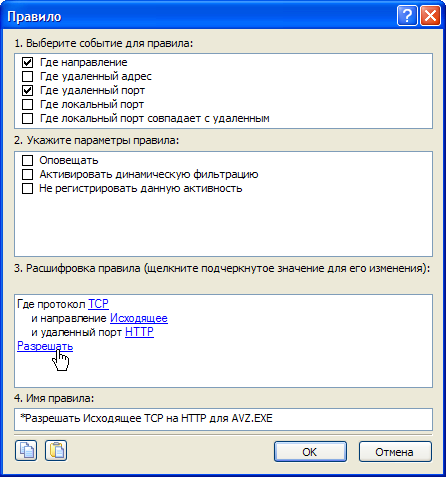

Откроется

окно редактора правил для программы.

Здесь можно определить направление,

адрес, порт и другие события для правила.

Для этого следует поставить напротив

нужного события галочку. В поле

«Расшифровка правила» щелкайте по синим

ссылкам и определяйте нужный протокол,

направление, порт и другие опции. Имейте

в виду, чтобы правильно задать данные

параметры, нужно знать основы работы

локальных сетей.

Outpost

Firewall сам подставляет в расшифровку

правила нужные значения. Вам останется

только выбрать «Разрешить» либо

«Блокировать» для программы сетевые

соединения с указанными характеристиками.

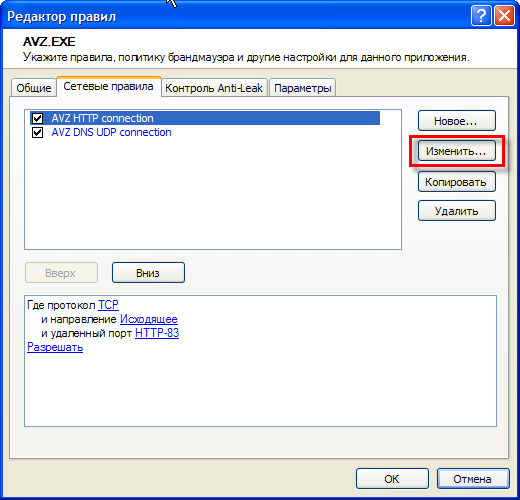

Когда

правила для приложения уже созданы, их

можно легко изменить. Для этого в списке

сетевых правил выделите нужное и нажмите

кнопочку «Изменить».

Вы

попадете в уже знакомое окно редактирования

правил для программы.

После

того, как все правила настроены, и

компьютер с Outpost Firewall работает стабильно

несколько дней, можете перевести фаервол

в режим блокировки. В этом случае

межсетевой экран станет блокировать

все сетевые подключения, кроме тех,

которые явно не разрешены созданными

для программ правилами.

В

заключение рассмотрим наиболее часто

встречающиеся вопросы, касательно

работы Outpost Firewall.

1.При

установке Outpost Firewall необязательно

отключать встроенный брандмауэр Windows,

т.к. они не конфликтуют.

2.Outpost

Firewall нельзя устанавливать на компьютер,

где уже имеется другой фаервол, например,

Kaspersky Internet Security, ESS или Avira Premium Security Suite.

Если он и инсталлируется (что сомнительно),

они будут конфликтовать.

Настройка Outpost Firewall Pro

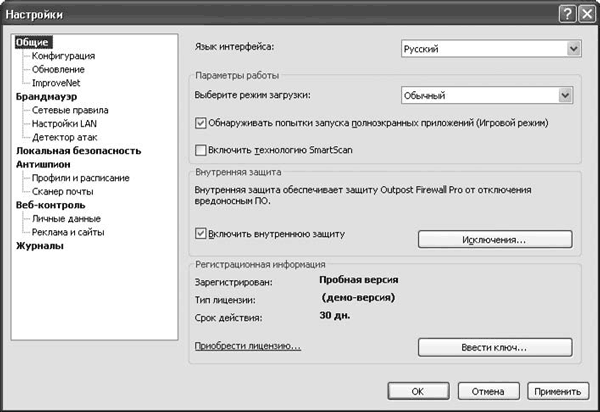

Доступ к настройкам Outpost Firewall Pro можно получить, нажав одноименную кнопку. Основные пункты настроек совпадают с названиями в основном окне программы (рис. 4.6).

Рис. 4.6. Окно настроек Outpost Firewall Pro

Рассмотрим наиболее часто используемые настройки и те, которые могут понадобиться на начальном этапе работы.

В меню Общие выбирается язык интерфейса, режим загрузки и разрешение игрового режима, при котором брандмауэр не беспокоит пользователя сообщениями. Установкой флажков активизируется технология SmartScan и внутренняя защита брандмауэра. Перейдя в подменю Конфигурация, можно защитить настройки паролем, сохранить и восстановить конфигурацию. Расписание обновлений указывается в подпункте Обновление. После установки обновления проверяются ежечасно. При необходимости это можно изменить.

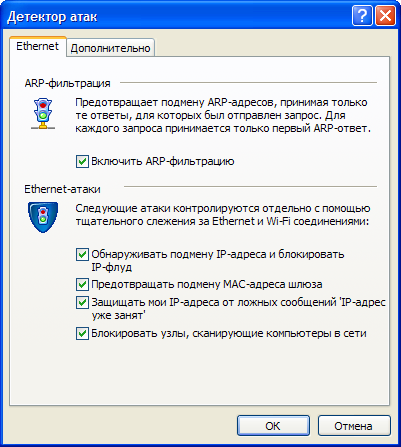

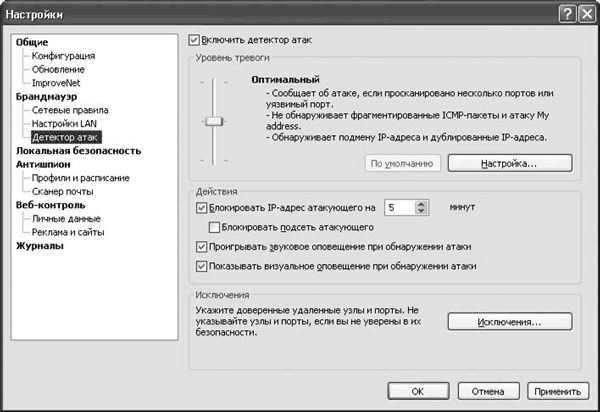

В меню Брандмауэр настраиваются режим работы межсетевого экрана в обычном, фоновом и игровом режиме. При установке Outpost Firewall Pro анализирует сетевые настройки, и безопасные с его точки зрения локальные сети заносятся в подпункт Настройки LAN. По умолчанию любой обмен данными с такими сетями разрешен. При необходимости здесь можно изменить список доверенных сетей, отдельных IP-адресов и доменов. Установка флажка Доверенный напротив адреса разрешит все соединения; чтобы разрешить подключения к общим файлам или каталогам по протоколу NetBIOS, установите одноименный флажок. Модуль Детектор атак, настройки которого находятся в соответствующем меню (рис. 4.7), добавляет функции, обычно не свой ственные классическим брандмауэрам: обнаружение и предотвращение атак компьютера из локальной сети и Интернета. Модуль просматривает входящие данные на предмет наличия сигнатур известных атак, а также анализирует попытки сканирования и атаки, направленые на отказ в обслуживании (DoS – Denial of Service), и другие, в том числе неизвестные, сетевые атаки.

Рис. 4.7. Настройки модуля Детектор атак

Совет

Если на компьютере установлена сетевая система обнаружения и отражения атак, модуль Детектор атак следует отключить, сняв соответствующий флажок.

В поле Уровень тревоги настраивается уровень тревоги и действия модуля при обнаружении атаки. С помощью ползунка можно выбрать один из трех уровней тревоги: Низкий, Оптимальный и Максимальный, которые отличаются реакцией на некоторые неопасные виды атак. Последний обеспечивает самый высокий уровень защиты, однако будет выдавать большое количество предупреждений. Нажав кнопку Настройка, можно указать, какие виды атак должен обнаруживать и предотвращать Outpost Firewall. На вкладке Ethernet настраивается защита от некоторых атак, характерных для Ethernet и сетей Wi-Fi. В частности, здесь следует включить ARP-фильтрацию, позволяющую защититься от подмены нападающим IP-адреса. В области Ethernet-атаки настраивается реакция модуля на такие атаки. На вкладке Дополнительно можно отредактировать список атак, которые должен обнаруживать и предотвращать модуль. Каждая атака имеет краткое описание, но отключать что-либо рекомендуется только если вы точно знаете, что делаете. Нажав кнопку Уязвимые порты, можно указать все номера портов, которым требуется уделять особое внимание. Сюда можно занести номера портов, традиционно используемых троянцами и программами дистанционного управления компьютером. Установка флажка Блокировать атакующего на … минут позволяет установить промежуток времени, на который IP-адрес нападающего узла будет заблокирован, то есть никто не сможет подключиться к защищаемому компьютеру с этого адреса. Дополнительный флажок Блокировать подсеть атакующего позволяет подстраховаться на случай, если атакующий захочет сменить IP-адрес (например, при переподключении по модемному соединению можно получить другой IP-адрес). Чтобы получать оповещения при обнаружении атак, установите флажки Проигрывать звуковое оповещение при обнаружении атак и Показывать визуальное оповещение при обнаружении атак. Чтобы доверенные узлы не блокировались детектором атак, их следует указать в поле Исключения – все пакеты, посланные ими, не будут считаться вредоносными.

Настройка модуля Локальная безопасность аналогична описанной выше. С помощью ползунка в зависимости от характера текущей работы выставляется один из четырех уровней безопасности – от Низкий, при котором контролируются только запросы сетевого доступа от измененных исполняемых файлов, до Максимальный, активизация которого включает максимальную защиту системы. Нажав кнопку Настройка, можно указать, какие действия, события и компоненты должен контролировать этот модуль. Пользоваться этой возможностью следует только в случае появления проблем или если вы точно знаете, чего хотите добиться. В большинстве случаев удобнее пользоваться ползунком Уровень безопасности. Приложения, которые могут быть вызваны другими программами, можно занести в список Известные приложения, и настроить правила контроля индивидуально в списке Исключения Контроля Anti-Leak. Для этого необходимо нажать одноименную кнопку и указать путь к исполняемому файлу. Модуль Локальная безопасность не будет контролировать их действия и беспокоить пользователя запросами.

На вкладке Антишпион включаются и отключаются модуль контроля над шпионским программным обеспечением и настройка оповещений и исключений. Установка флажка Проверять наличие шпионского ПО при запуске программы разрешит проверку всех запущенных программ после старта Outpost Firewall Pro. Если проверка нагружает систему, можно установить флажок Выполнять указанные задания с низким приоритетом. В подпункте Профили и расписание настраиваются профили проверок системы и задания на автоматическую проверку в указанное время. При настройке профиля проверки можно указать, какие системные объекты и разделы жесткого диска следует проверять, а также проверку определенных типов файлов и архивов. С помощью раскрывающегося списка Выберите действие устанавливается действие по умолчанию для обнаруженных вредоносных объектов. Установка флажка Пропускать файлы, размер которых превышает: … Мб позволяет задать максимальный размер проверяемых файлов. На вкладке Сканер почты настраивается режим проверки вложений в электронные письма. Если почту уже проверяет антивирусная программа, можно отключить такую проверку, установив флажок Отключить фильтр вложений. Остальные пункты позволяют переименовывать вложения с указанными расширениями или помещать их в карантин.

Вкладка Веб-контроль содержит настройки одноименного модуля. С помощью ползунка выбирается уровень веб-контроля. На самом низком Облегченный блокируется только реклама по ключевым словам, интерактивные элементы разрешаются. Несмотря на то что изначально интерактивные элементы разрабатывались с целью упростить взаимодействие пользователей, они могут использоваться хакерами. При установке уровня Оптимальный блокируются некоторые опасные интерактивные элементы. Нажав кнопку Настройка, вы можете указать, какие конкретно элементы блокировать или разрешать: сценарии ActiveX и Visual Basic, приложения и сценарии Java, Cookies, всплывающие окна, внешние интерактивные элементы, скрытые фреймы, анимацию и реферреры.

Как и остальные информационные источники, многие интернет-ресурсы существуют благодаря рекламе. Некоторые сайты злоупотребляют баннерами, представляющими собой изображения различного размера, что приводит к замедлению загрузки. Кроме того, пользователь с помегабайтной оплатой теряет ценный трафик. Отключение отображения рисунков решает проблему только частично.

Примечание

Принято считать, что баннеры замедляют загрузку из-за своего размера, который иногда превышает размер самой информации, из-за которой пользователь загрузил ресурс. Это еще не все: баннеры загружаются с помощью сценариев, генерирующих адрес динамически, но чаще всего с других сайтов, поэтому в некоторых случаях пользователь вынужден ждать, пока будет найден сайт и определена информация, которую он затем увидит.

При установке ползунка на уровень Максимальный рекламу можно блокировать по размеру. Однако активное содержимое сегодня используется на многих ресурсах, и без его активизации невозможна полноценная работа. Такие сайты можно занести на вкладку Исключения. На вкладке Личные данные настраивается блокировка передачи личных данных, например попытка передачи номера кредитной карточки. Устанавливая различные параметры, можно автоматически заменять персональную информацию звездочками или блокировать передачу таких пакетов. Однако если вы работаете с интернет-магазинами и прочими ресурсами, требующими такой информации, занесите их в меню Исключения. Полностью блокировать известные вредоносные сайты и настроить блокировку рекламы по ключевым словам можно в подпункте Реклама и сайты. На вкладке По ключевым словам вы можете указать список ключевых слов, при совпадении с которыми в HTML-тегах IMG SRC= и A HREF= их загрузка будет блокирована. Нажав кнопку Загрузить или Сохранить, можно загрузить список, полученный с другого компьютера, или сохранить такой список для дальнейшего использования в других системах. Вкладка По размеру содержит список размеров рисунков, при совпадении с которыми в HTML-теге A рисунок будет блокирован. Чтобы добавить размер баннера, которого нет в списке, следует ввести его данные в поля Ширина и Высота и нажать кнопку Добавить.

Данный текст является ознакомительным фрагментом.

Читайте также

4.10.3. Firewall — не панацея

4.10.3. Firewall — не панацея

Установив Firewall, вы не получаете максимальной защиты, потому что существует множество вариантов обхода не только конкретных реализаций, а любого сетевого экрана.Firewall — это всего лишь замок на двери парадного входа. Злоумышленник никогда не

4.10.4. Firewall как панацея

4.10.4. Firewall как панацея

Может сложиться впечатление, что Firewall — это пустое развлечение и трата денег. Это не так. Если он хорошо настроен, постоянно контролируется, а в системе используются защищенные пароли, то сетевой экран может предотвратить большинство проблем.Хороший

4.10.5. Конфигурирование Firewall

4.10.5. Конфигурирование Firewall

Самый простой способ настроить сетевой экран — использовать графическую утилиту. Для этого загрузитесь в графическую оболочку и выберите из главного меню KDE строку SystemFirewall Configuration. Перед вами откроется окно из двух вкладок: Rules и Options.Первым

7.1. Пример rc.firewall

7.1. Пример rc.firewall

Итак, все готово для разбора файла примера rc.firewall.txt (сценарий включен в состав данного документа в приложении Примеры сценариев). Он достаточно велик, но только из-за большого количества комментариев. Сейчас я предлагаю вам просмотреть этот файл, чтобы

8.2. rc.firewall.txt

8.2. rc.firewall.txt

Сценарий rc.firewall.txt – основное ядро, на котором основывается остальные сценарии. Глава Файл rc.firewall достаточно подробно описывает сценарий. Сценарий написан для домашней сети, где вы имеете одну ЛОКАЛЬНУЮ СЕТЬ и одно подключение к Internet. Этот сценарий также

8.3. rc.DMZ.firewall.txt

8.3. rc.DMZ.firewall.txt

Сценарий rc.DMZ.firewall.txt был написан для тех, кто имеет доверительную локальную сеть, одну «Демилитаризированную Зону» и одно подключение к Internet. Для доступа к серверам Демилитаризированной Зоны, в данном случае, извне, используется NAT «один к одному», то есть,

8.4. rc.DHCP.firewall.txt

8.4. rc.DHCP.firewall.txt

Сценарий The rc.DHCP.firewall.txt очень похож на оригинал rc.firewall.txt. Однако, этот сценарий больше не использует переменную STATIC_IP, это и является основным отличием от оригинала rc.firewall.txt. Причина в том, что rc.firewall.txt не будет работать в случае динамического IP адреса.

Firewall.cpl

Firewall.cpl

Апплет служит для настройки встроенного брандмауэра Windows (работает ли брандмауэр, за работой в сети каких программ он не следит). Окно этого апплета можно вызвать с помощью команды rundll32 firewall.cpl, ShowControlPanel.Кроме вызова окна настройки брандмауэра Windows, файл firewall.cpl

4.2. Персональный брандмауэр Outpost Firewall

4.2. Персональный брандмауэр Outpost Firewall

Начало Outpost Firewall было положено утилитой обнаружения хакерских атак Jammer, которая быстро стала популярной. Причина ее популярности оказалась банальной. Одна зарубежная правительственная компания использовала троян для слежения за

Установка Outpost Firewall Pro

Установка Outpost Firewall Pro

Установка Outpost Firewall Pro традиционна. На первом шаге можно выбрать язык установки – русский, на котором далее будут выводиться все сообщения. Примите условия лицензионного соглашения. В процессе установки можно, установив одноименный флажок,

Работа с Outpost Firewall

Работа с Outpost Firewall

После установки Outpost Firewall настроен и готов к работе. Об этом свидетельствует значок, появившийся в области уведомлений, внешний вид которого зависит от выбранной политики. По умолчанию устанавливается режим обучения. Согласно ему при каждой попытке

Outpost Firewall Pro

Outpost Firewall Pro

Основные характеристики:• официальный сайт программы – http://www.agnitum.ru/;• размер дистрибутива – около 23 Мбайт;• условия использования – условно бесплатно, стоимость технической поддержки и обновлений на одном компьютере на один год – 699 российских рублей;•

McAfee Firewall

McAfee Firewall

Основные характеристики:• официальный сайт программы – http://www.mcafee.сom/;• размер дистрибутива – около 15 Мбайт;• условия использования – условно бесплатно;• язык интерфейса – многоязычный, есть русский.Компания McAfee больше известна своим антивирусным пакетом, но

Outpost Firewall

Outpost Firewall

Производитель: Agnitum (http://www.agnitum.ru/).Статус: коммерческая.Страница для скачивания: http://www.agnitum.ru/products/outpost/download.php.Размер дистрибутива: 15 Мбайт.Outpost Firewall является одним из лучших брандмауэров. Он достаточно надежно защищает компьютер от атак и проникновения

Agnitum Outpost Firewall

Agnitum Outpost Firewall

Итак, посмотрим, чем же так хорош наш второй герой – Agnitum Outpost Firewall Pro (в данном случае мы рассматриваем версию 4.0; ввиду многочисленности настроек ограничимся лишь описанием ключевых особенностей работы; в ходе описания будут прокомментированы некоторые